Author: Яблонский С.В.

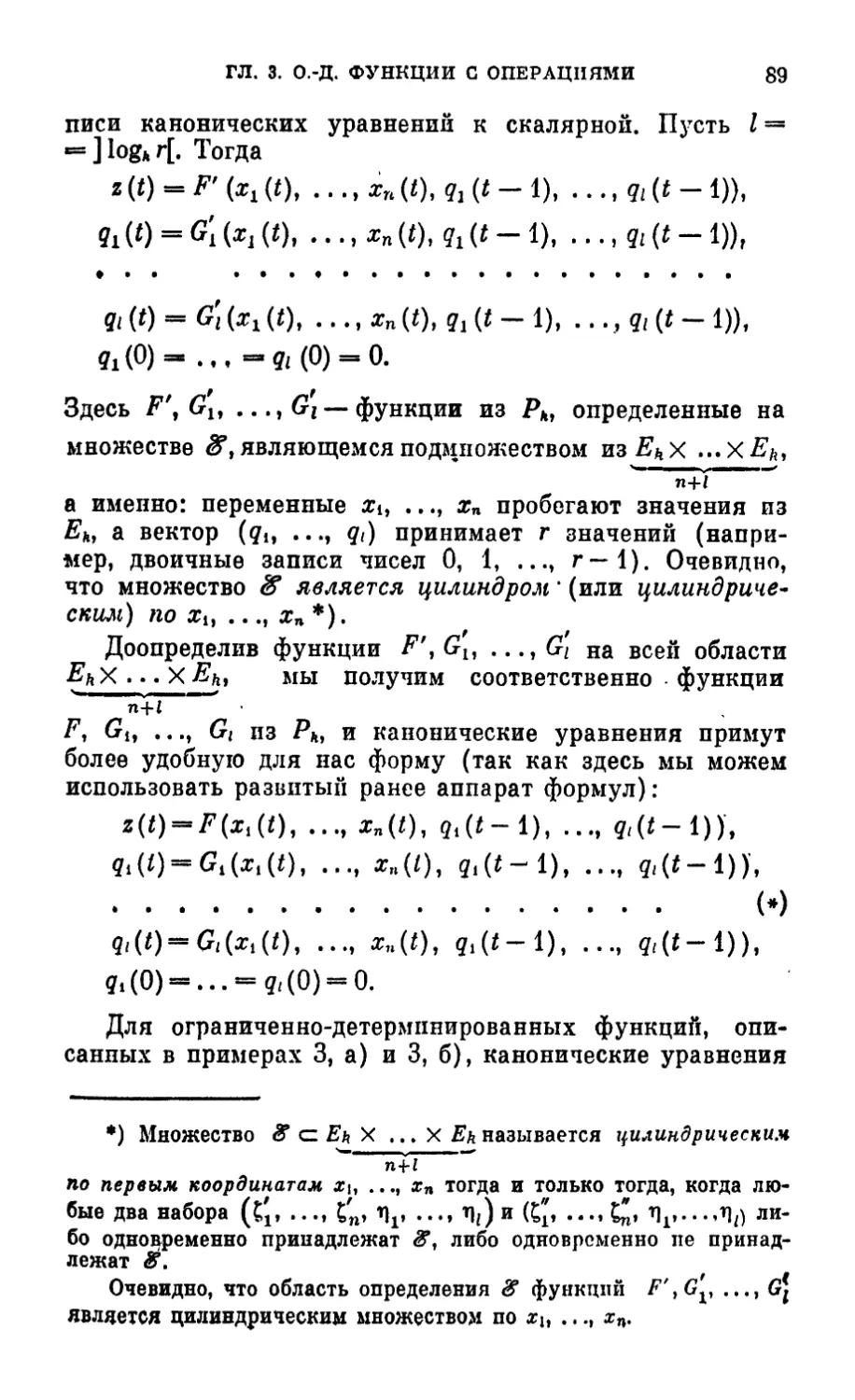

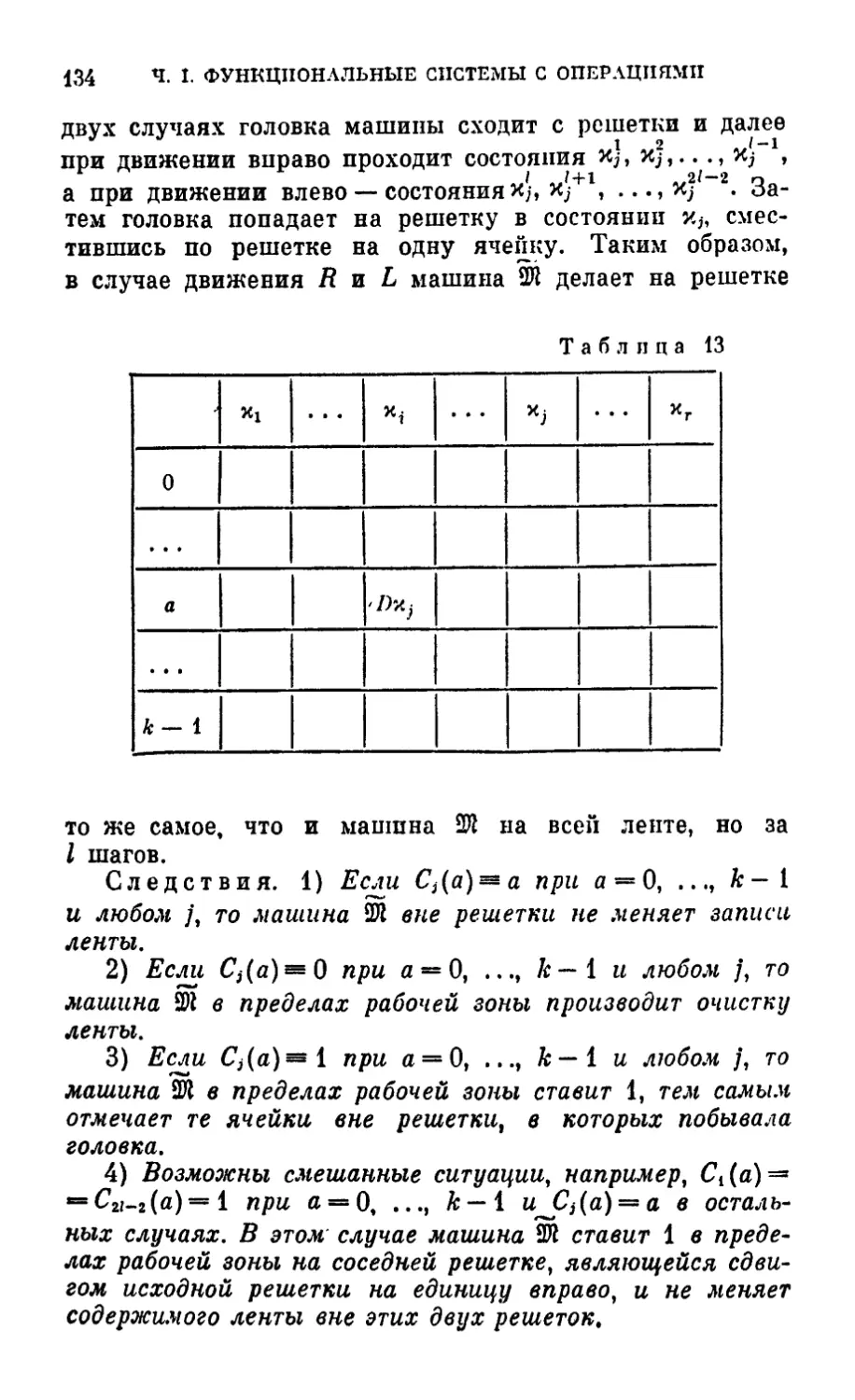

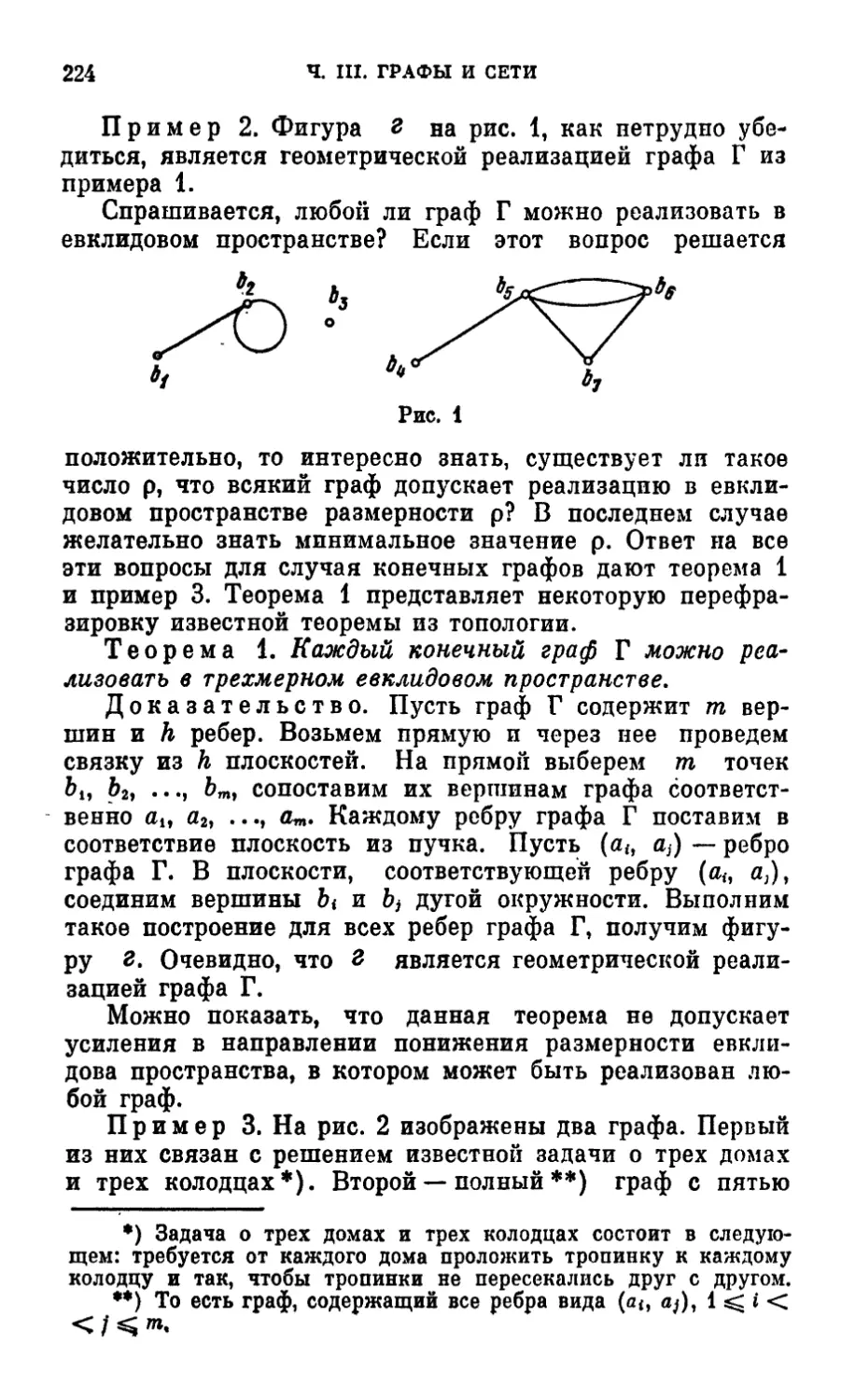

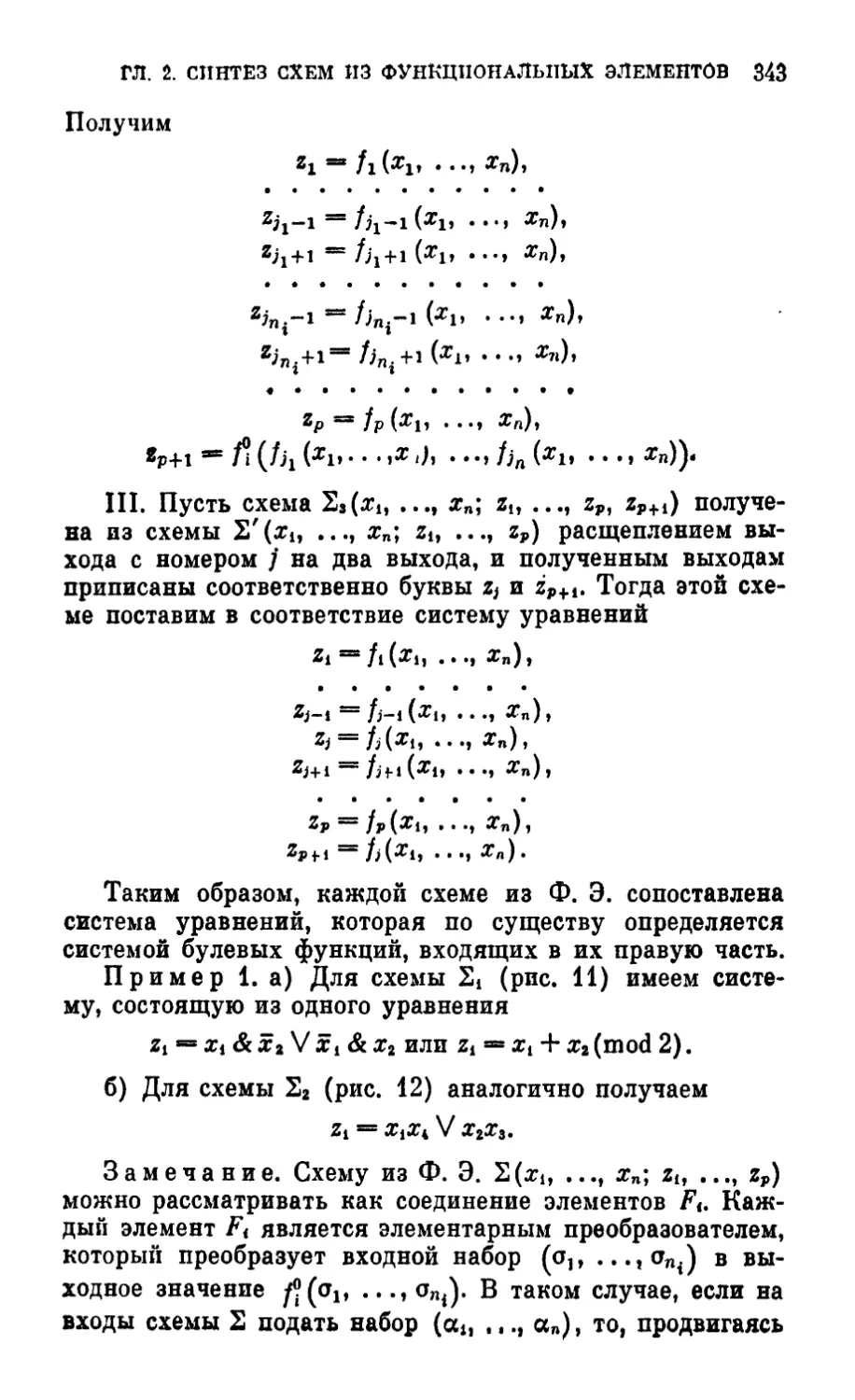

Tags: вычислительная математика численный анализ математика дискретная математика

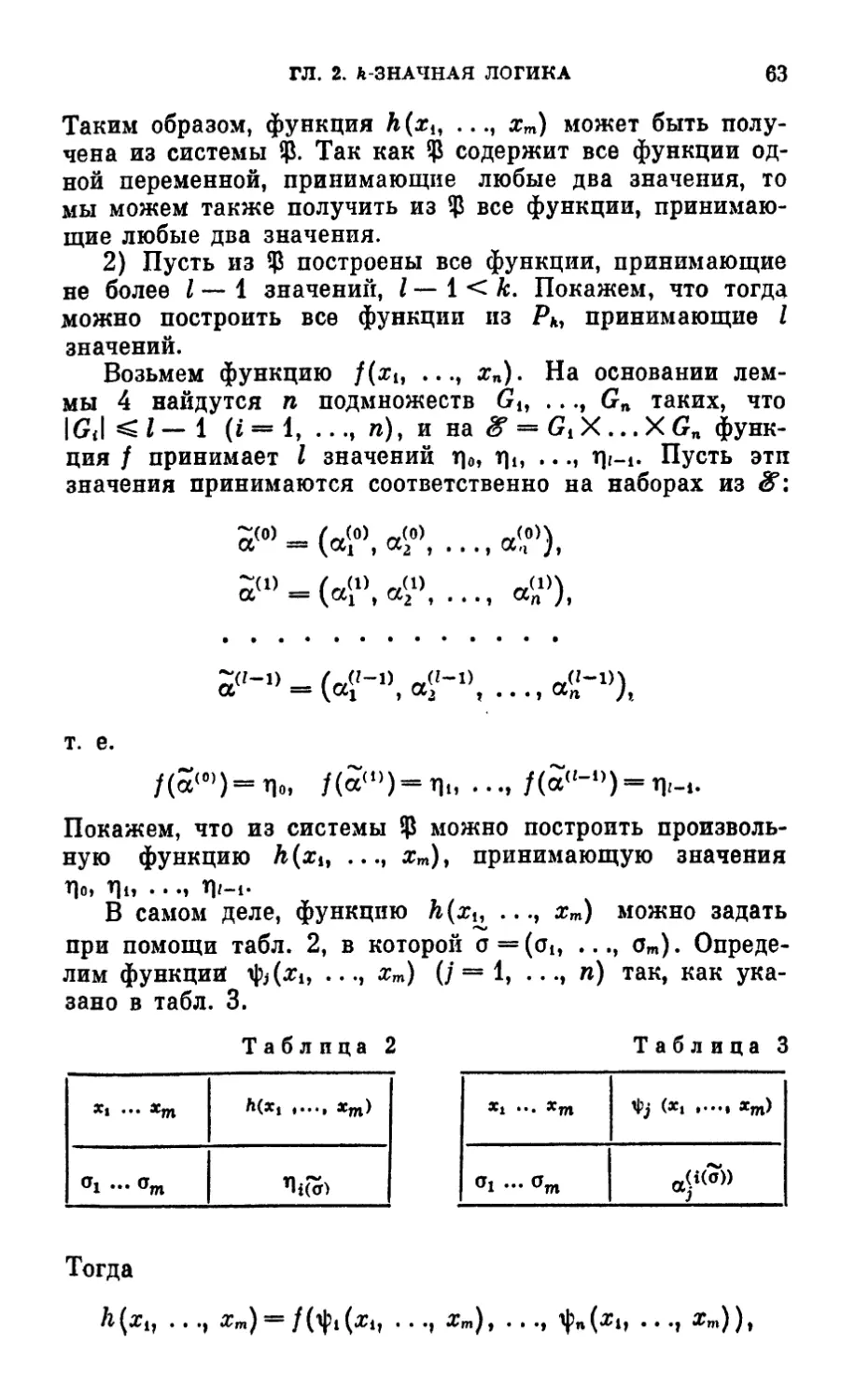

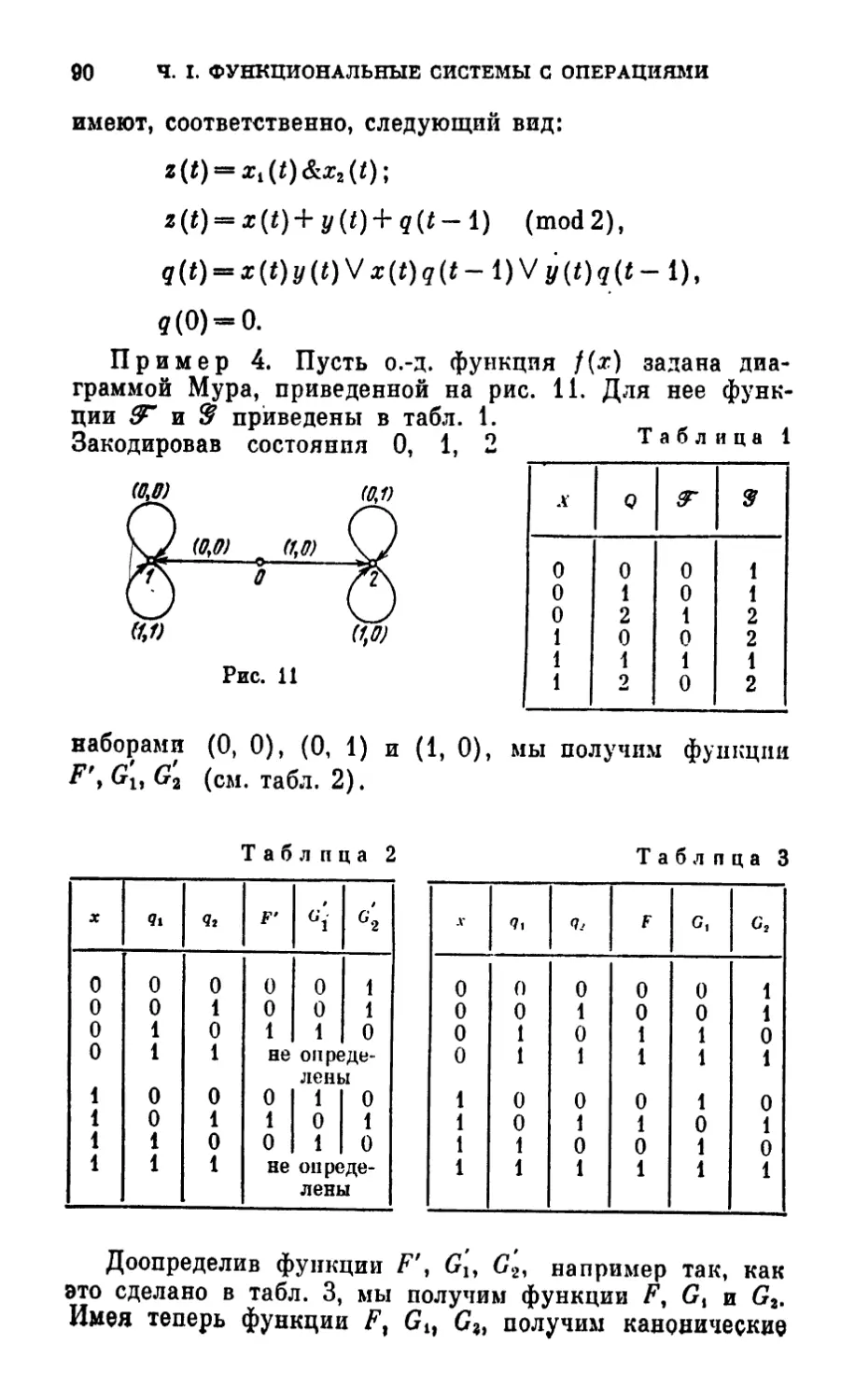

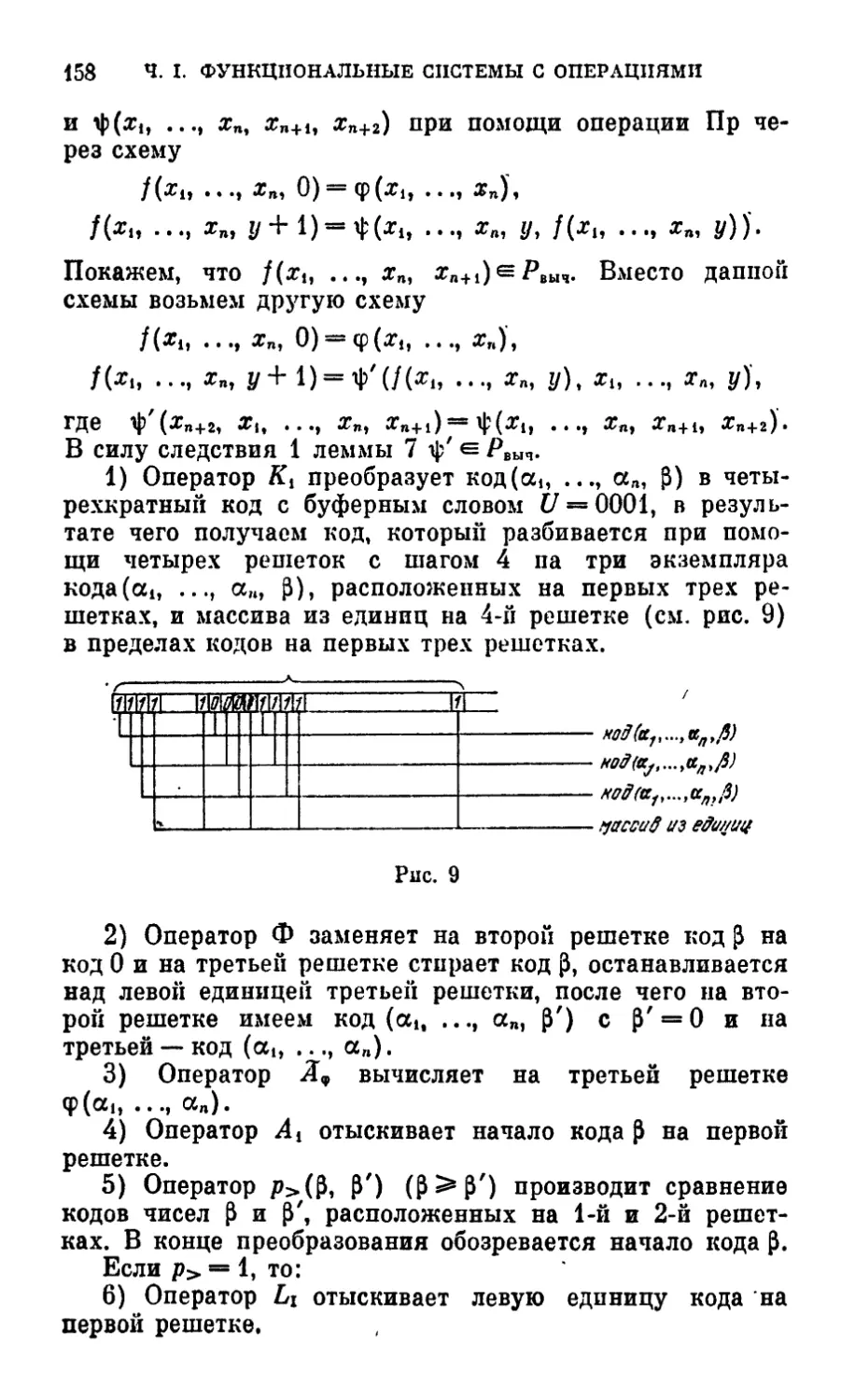

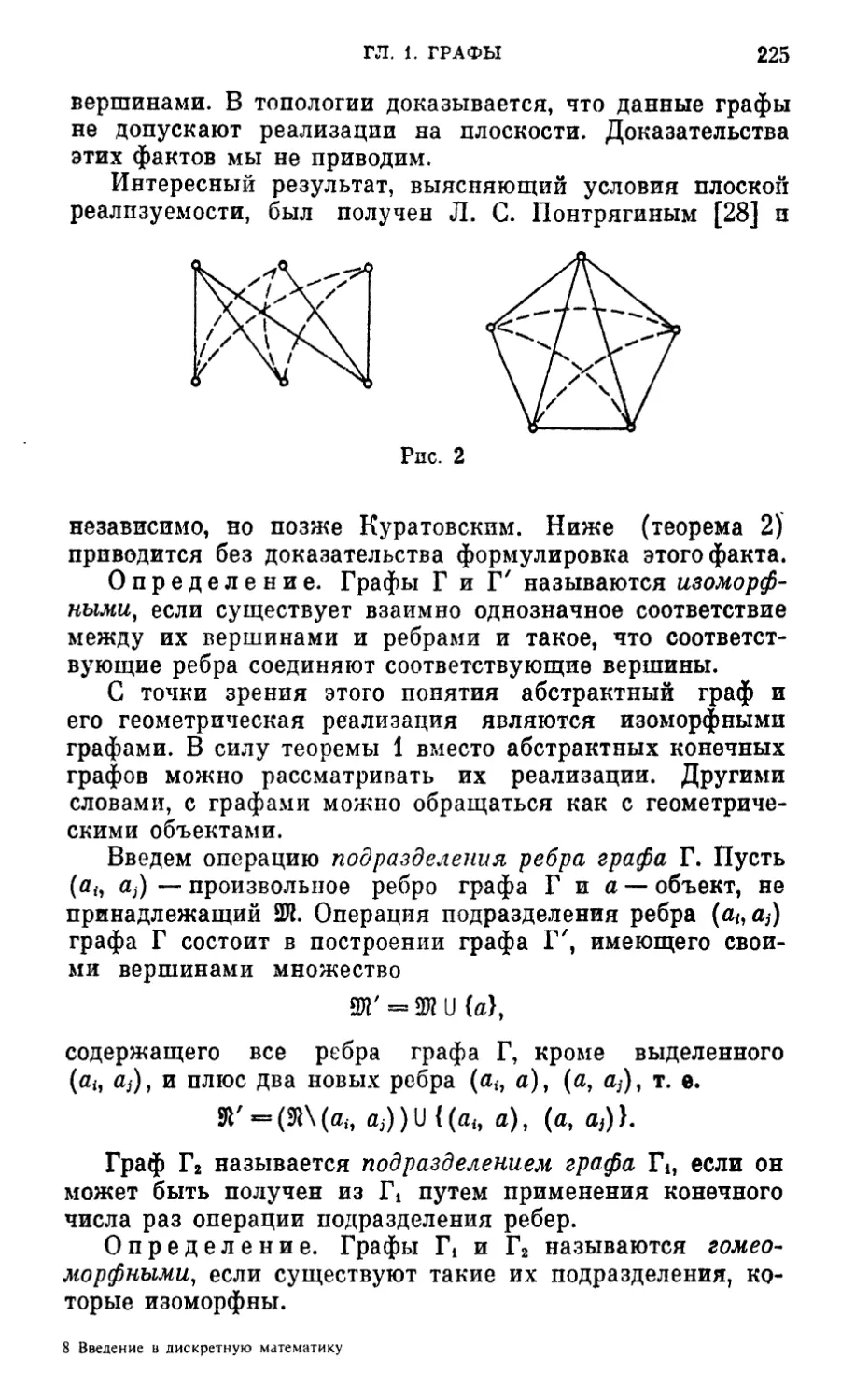

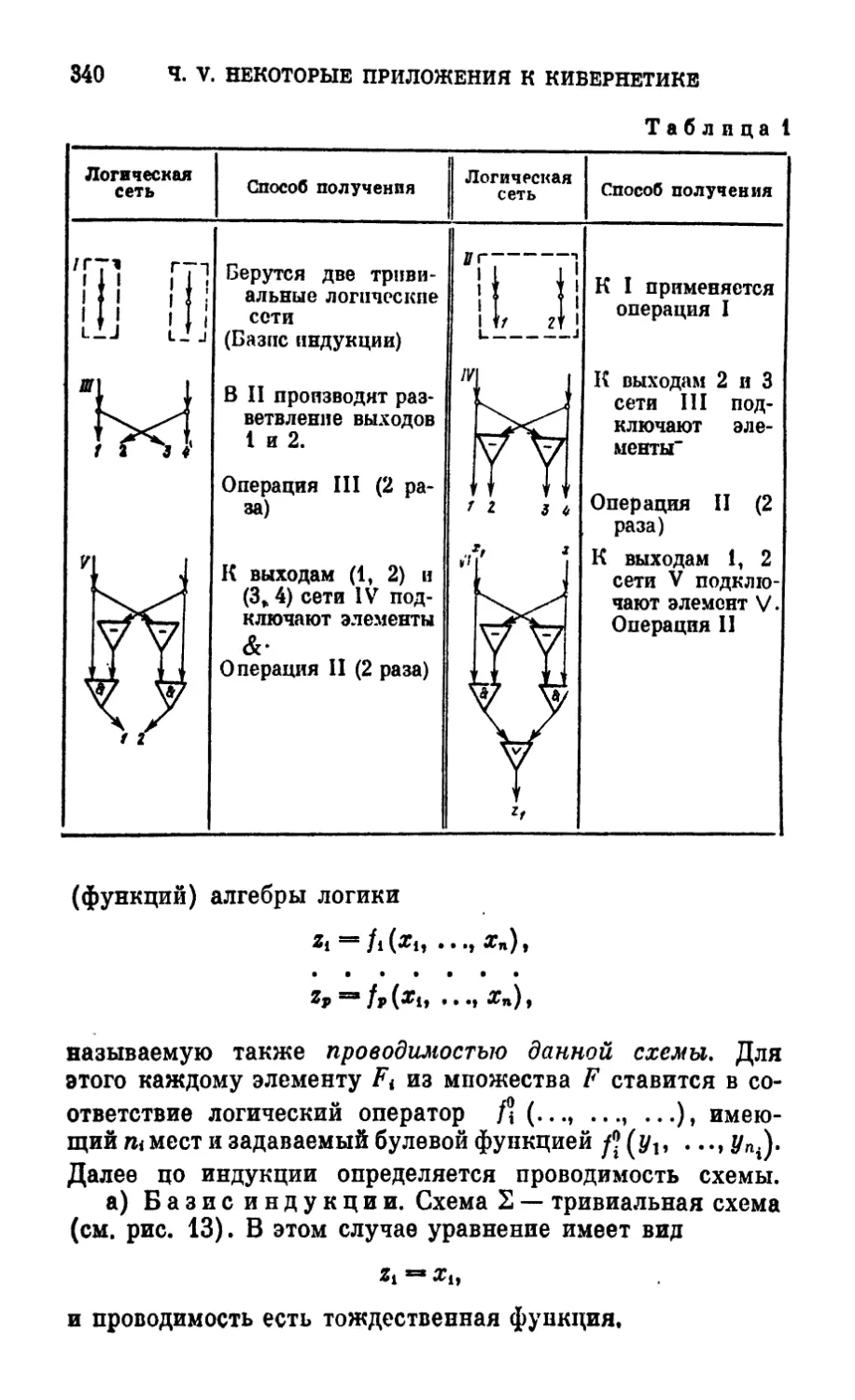

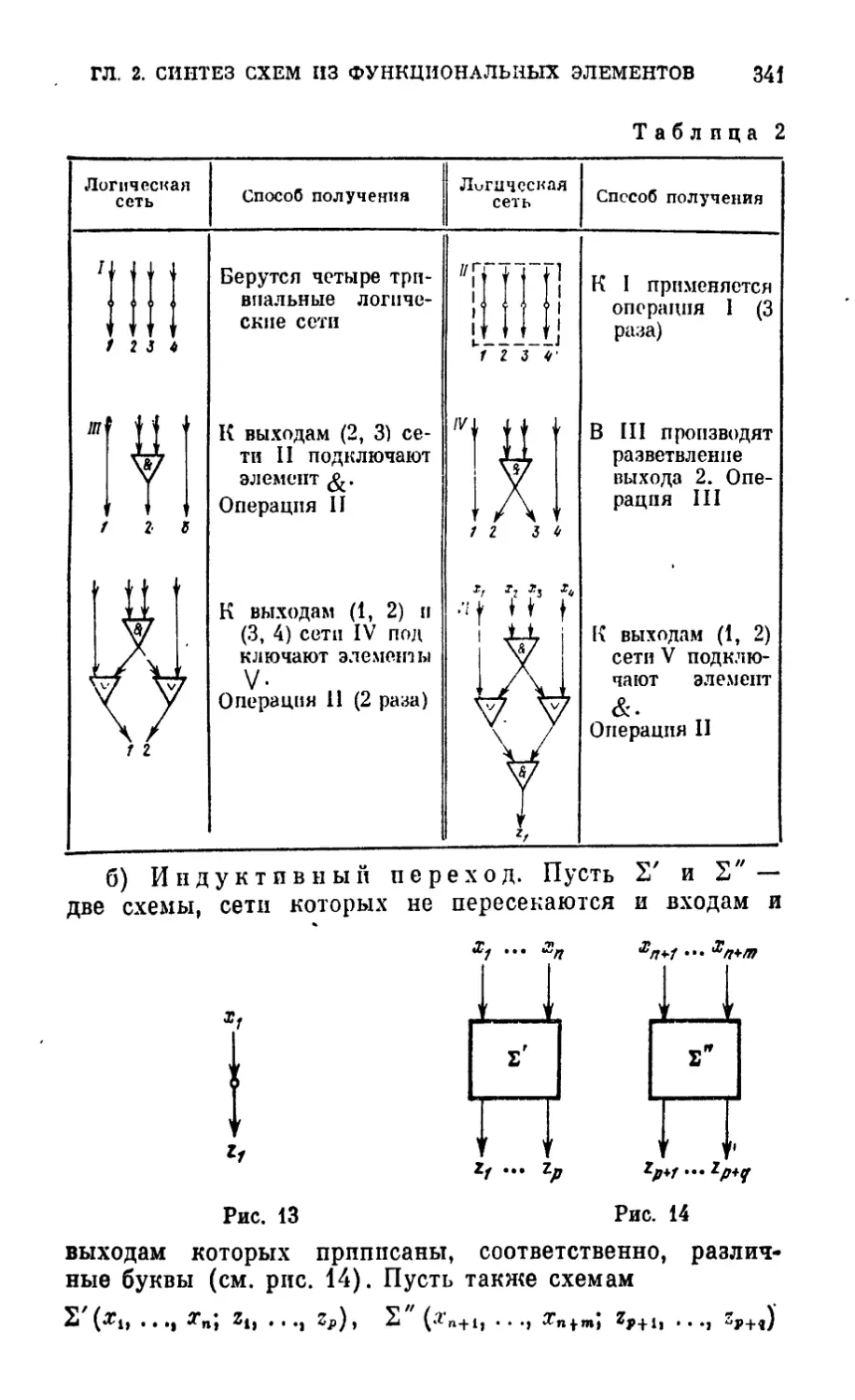

ISBN: 5-06-004681-8

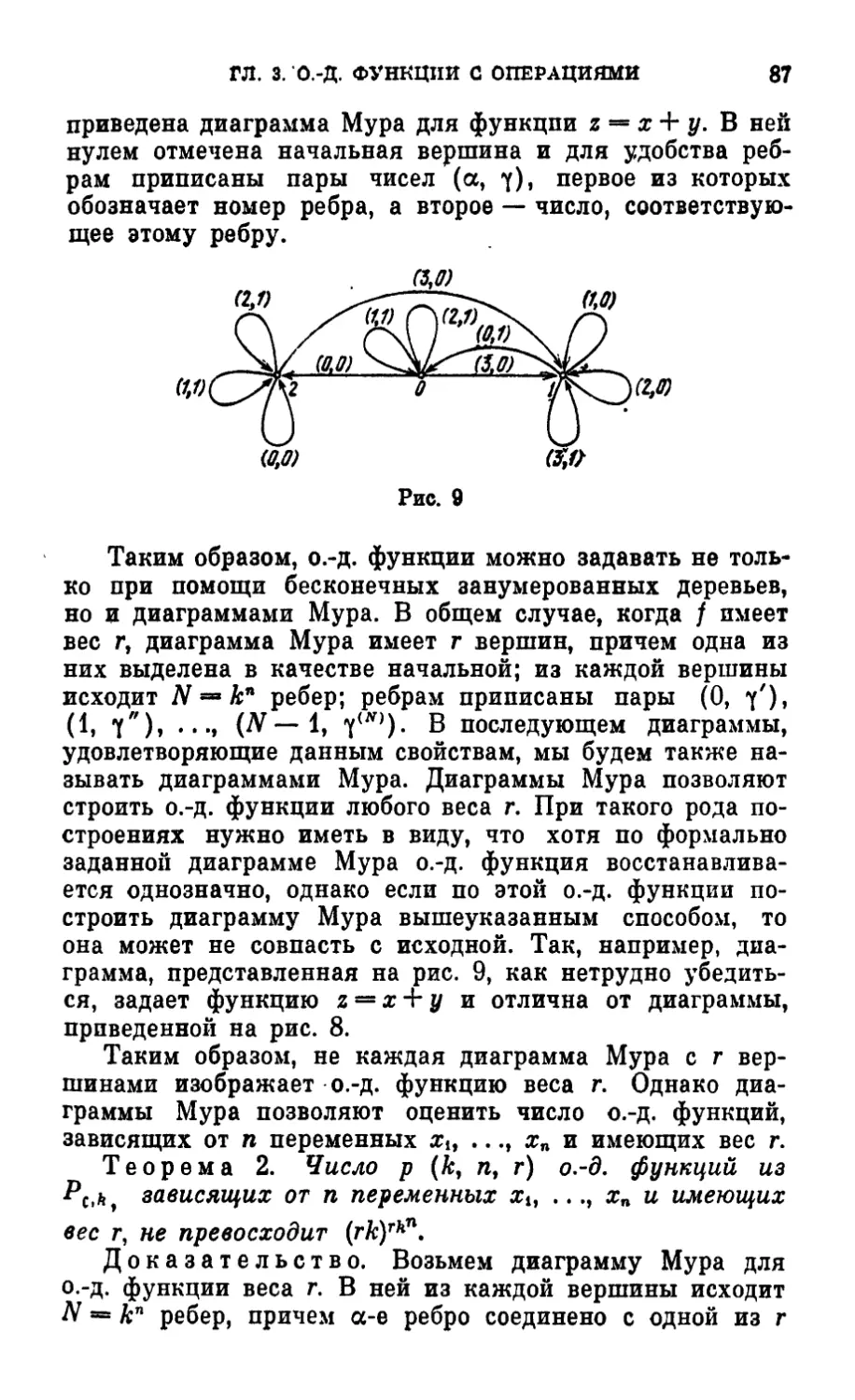

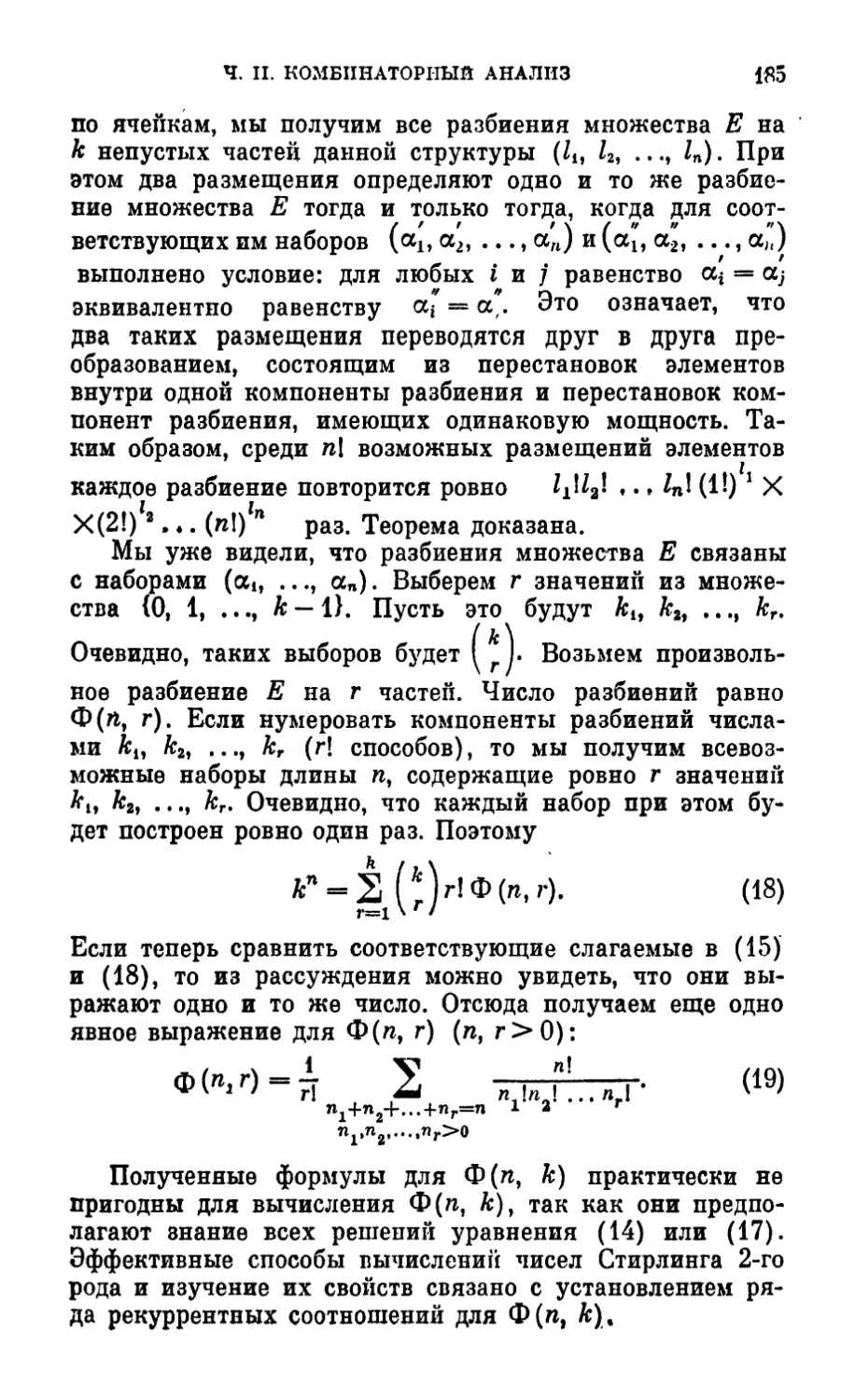

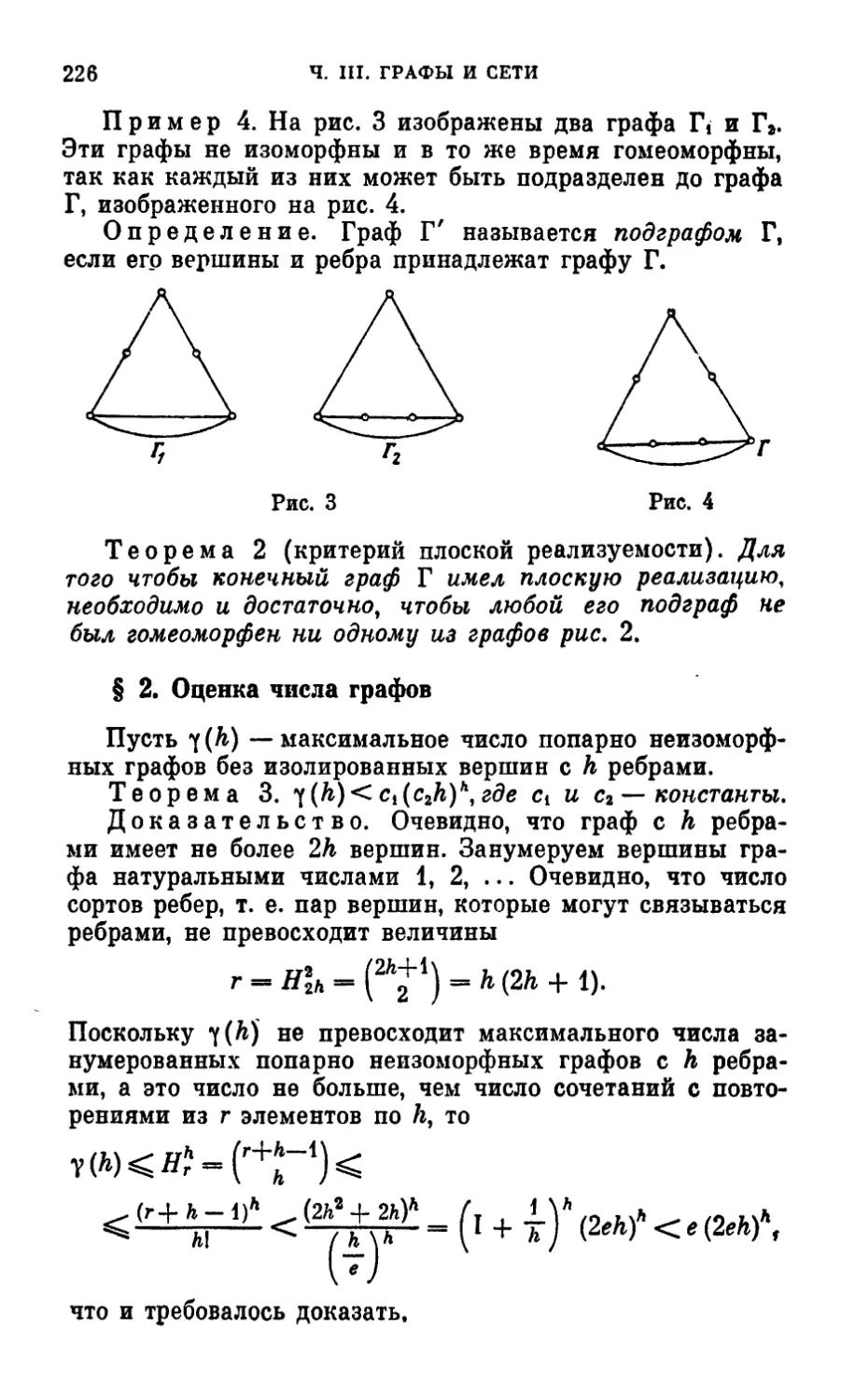

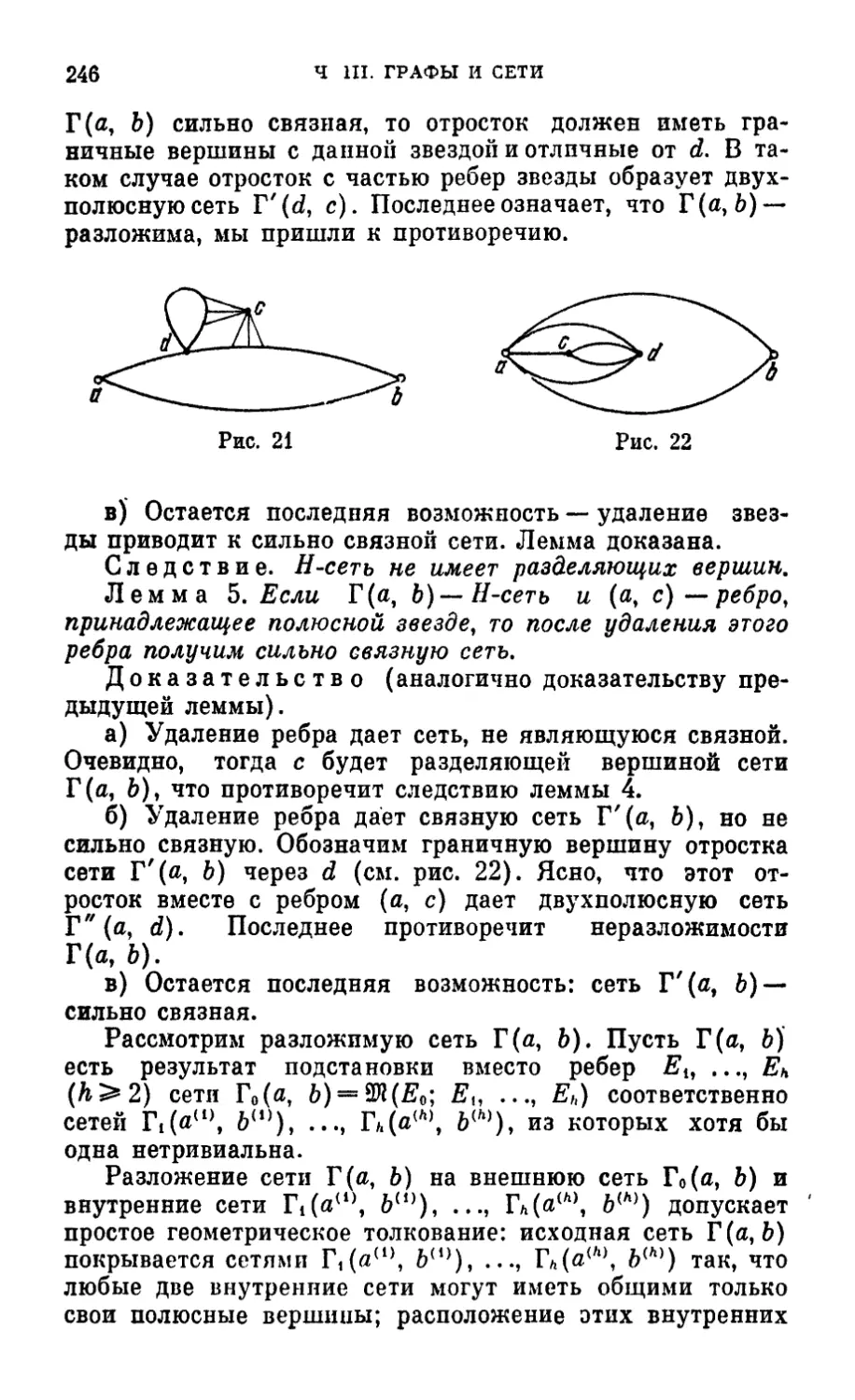

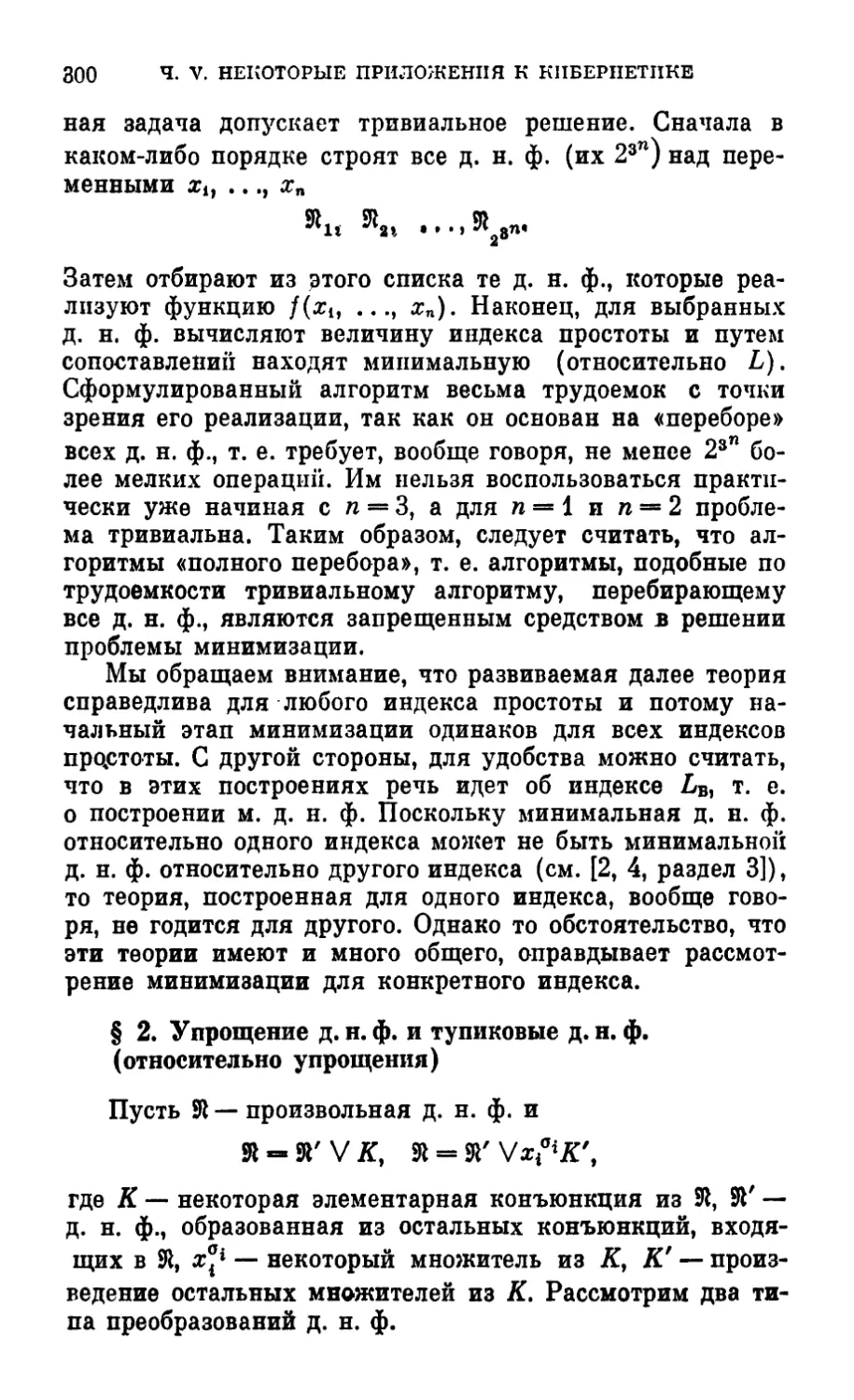

Year: 2003

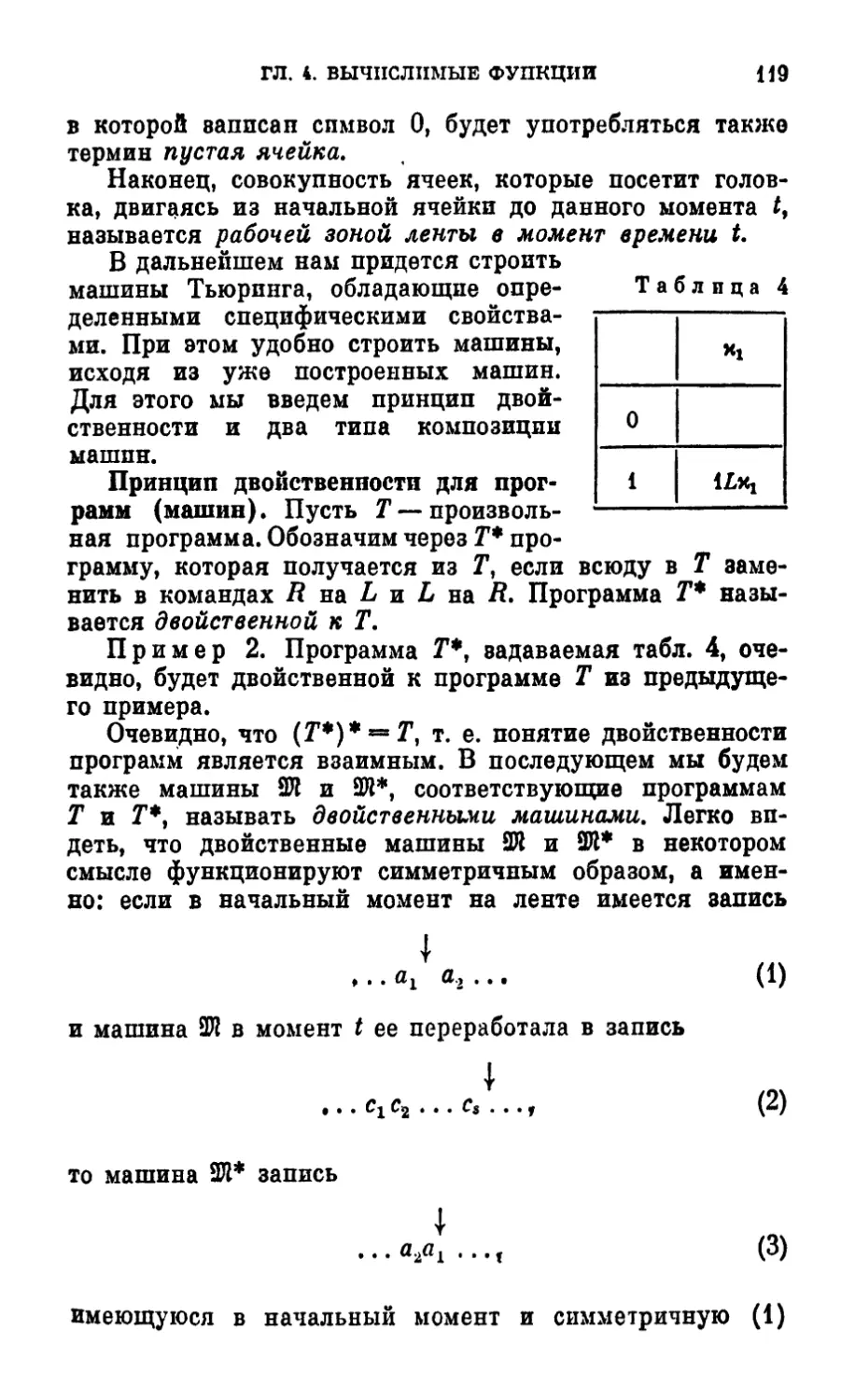

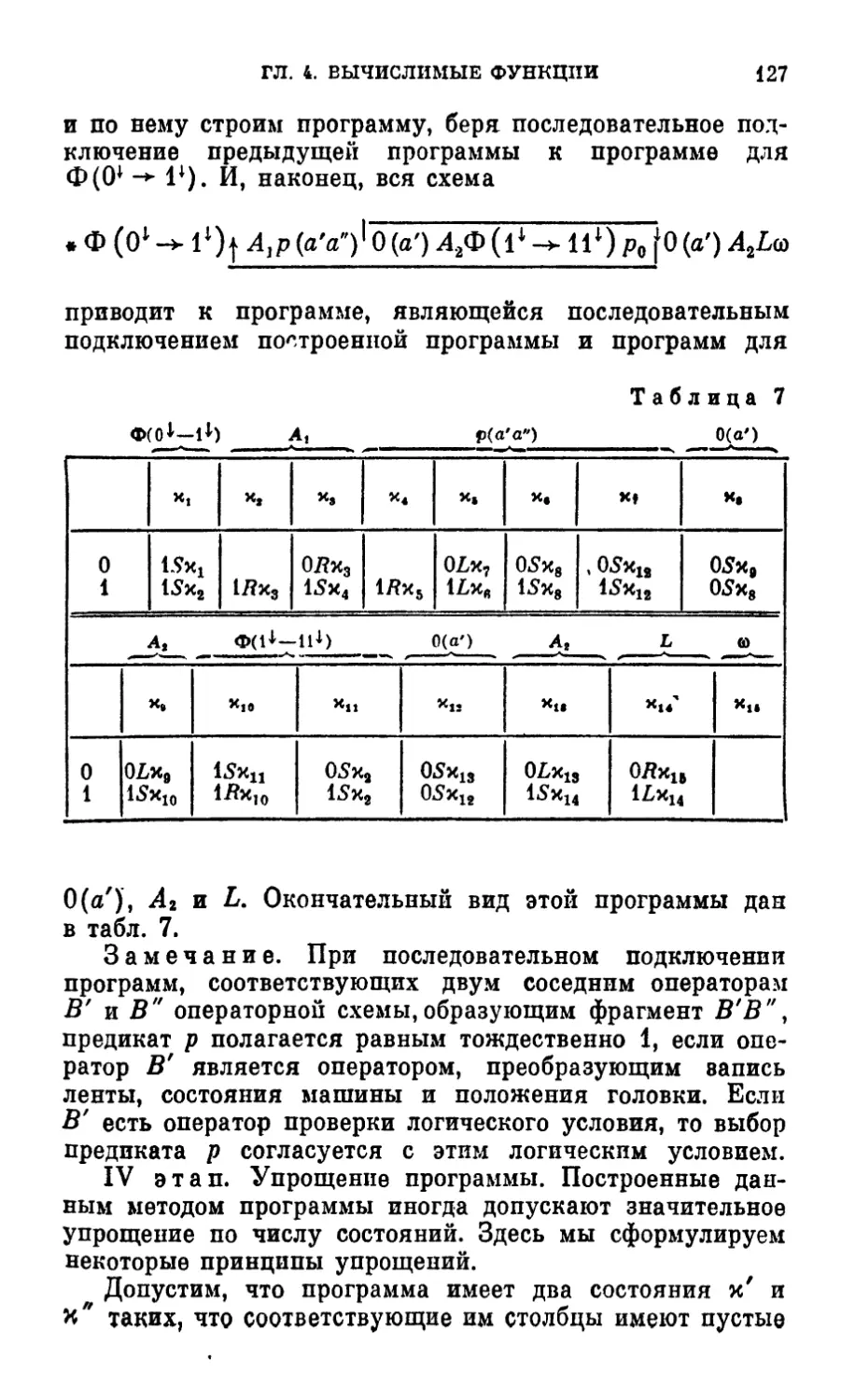

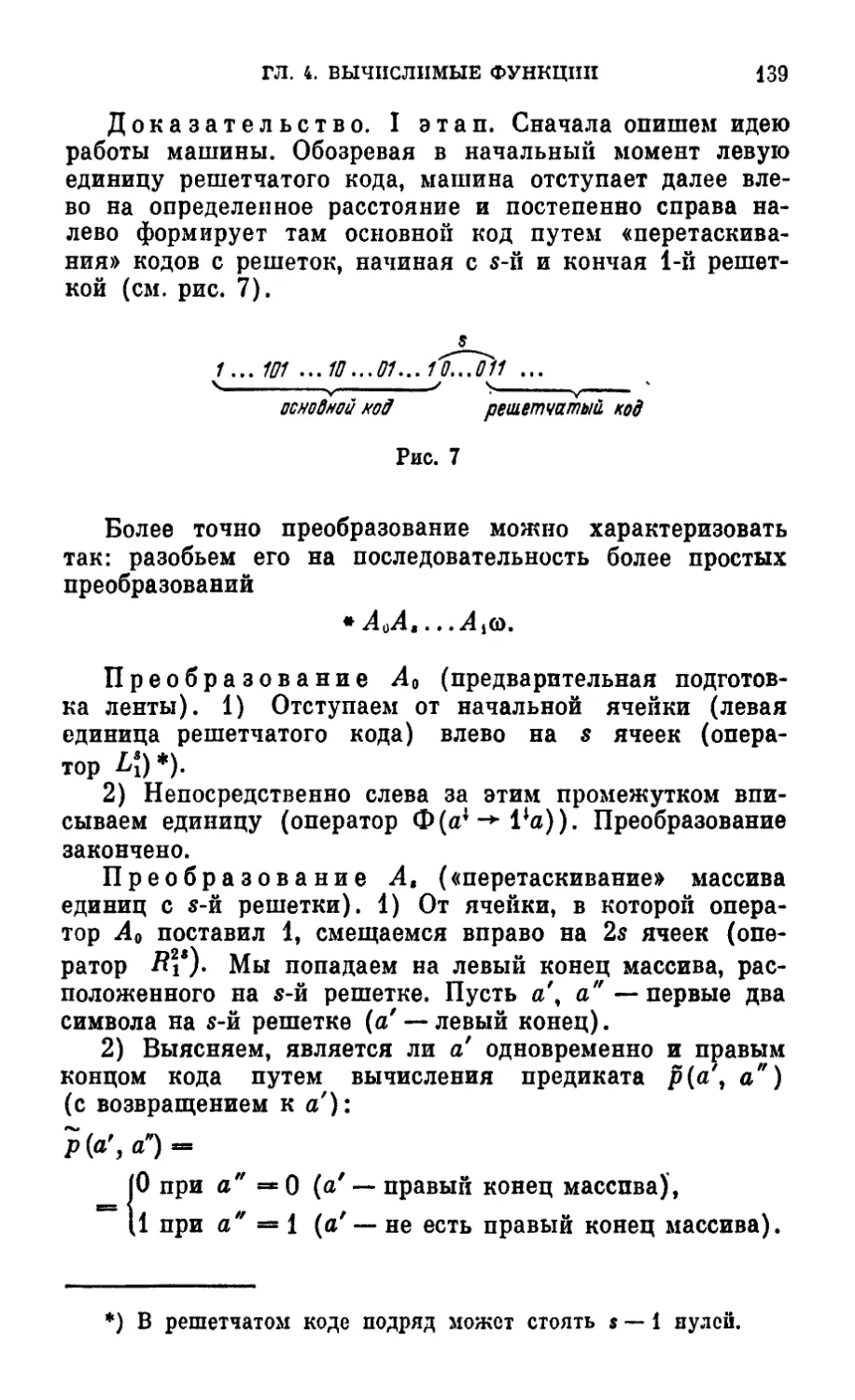

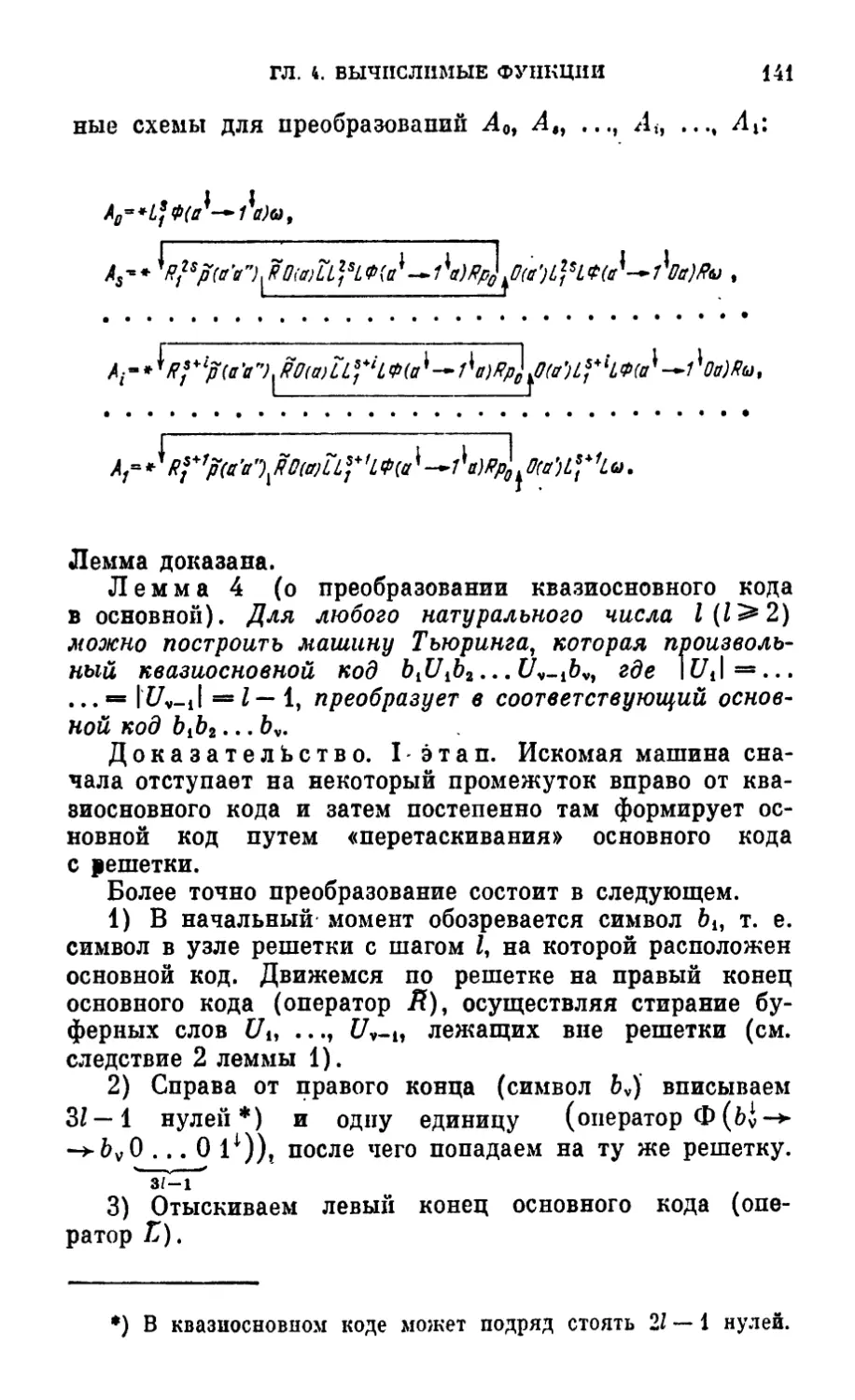

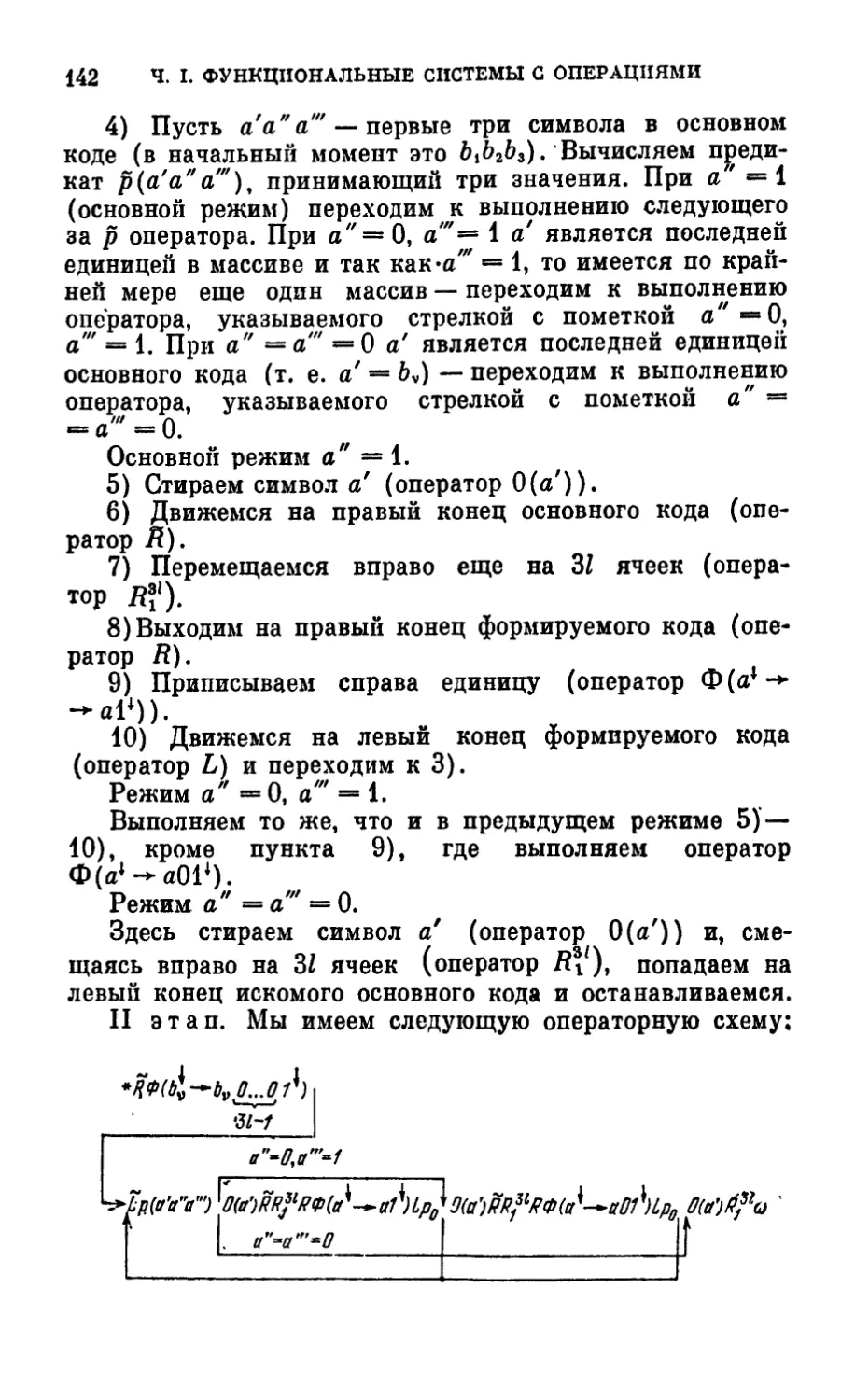

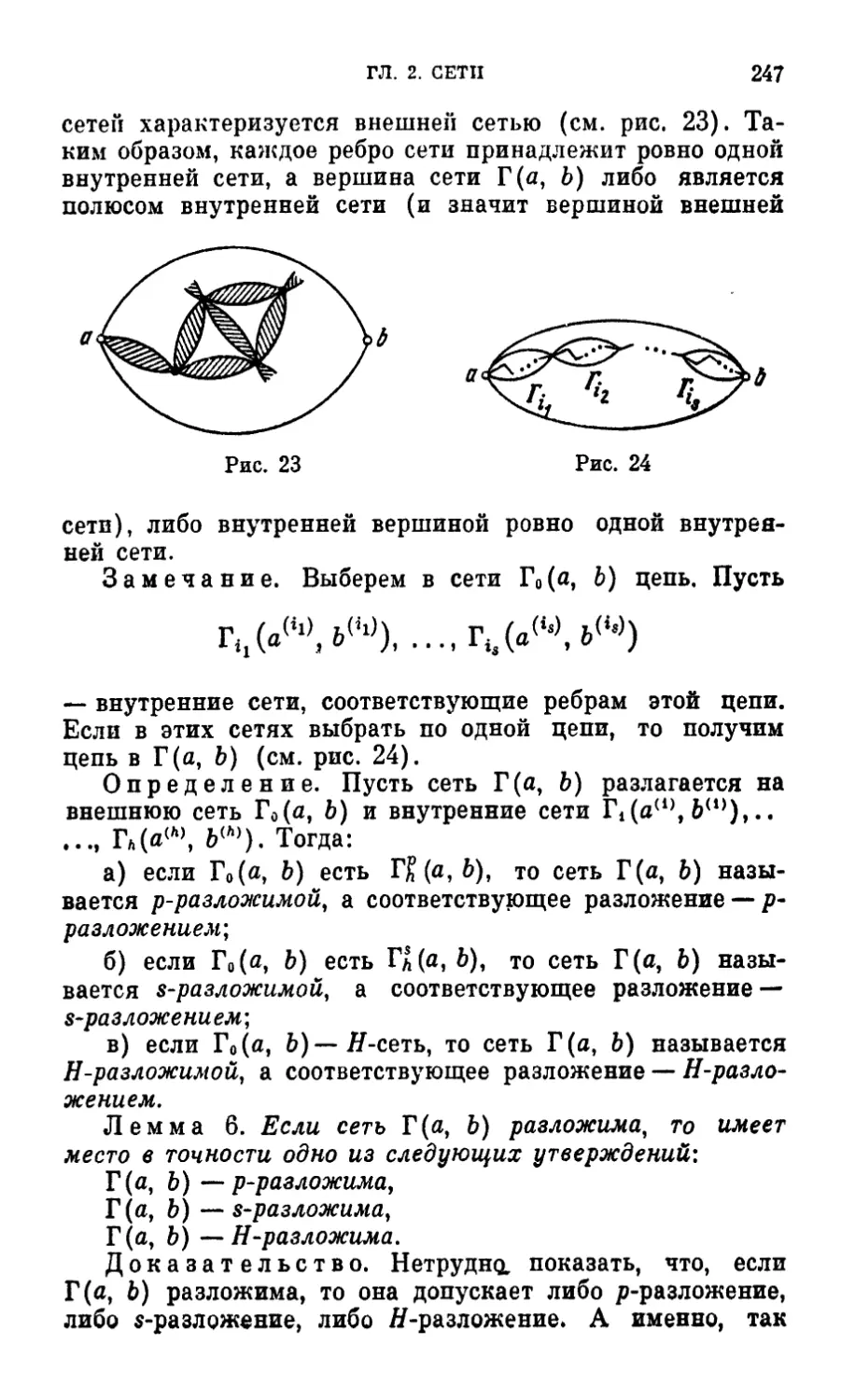

Text

ВЫСШАЯ МАТЕМАТИКА

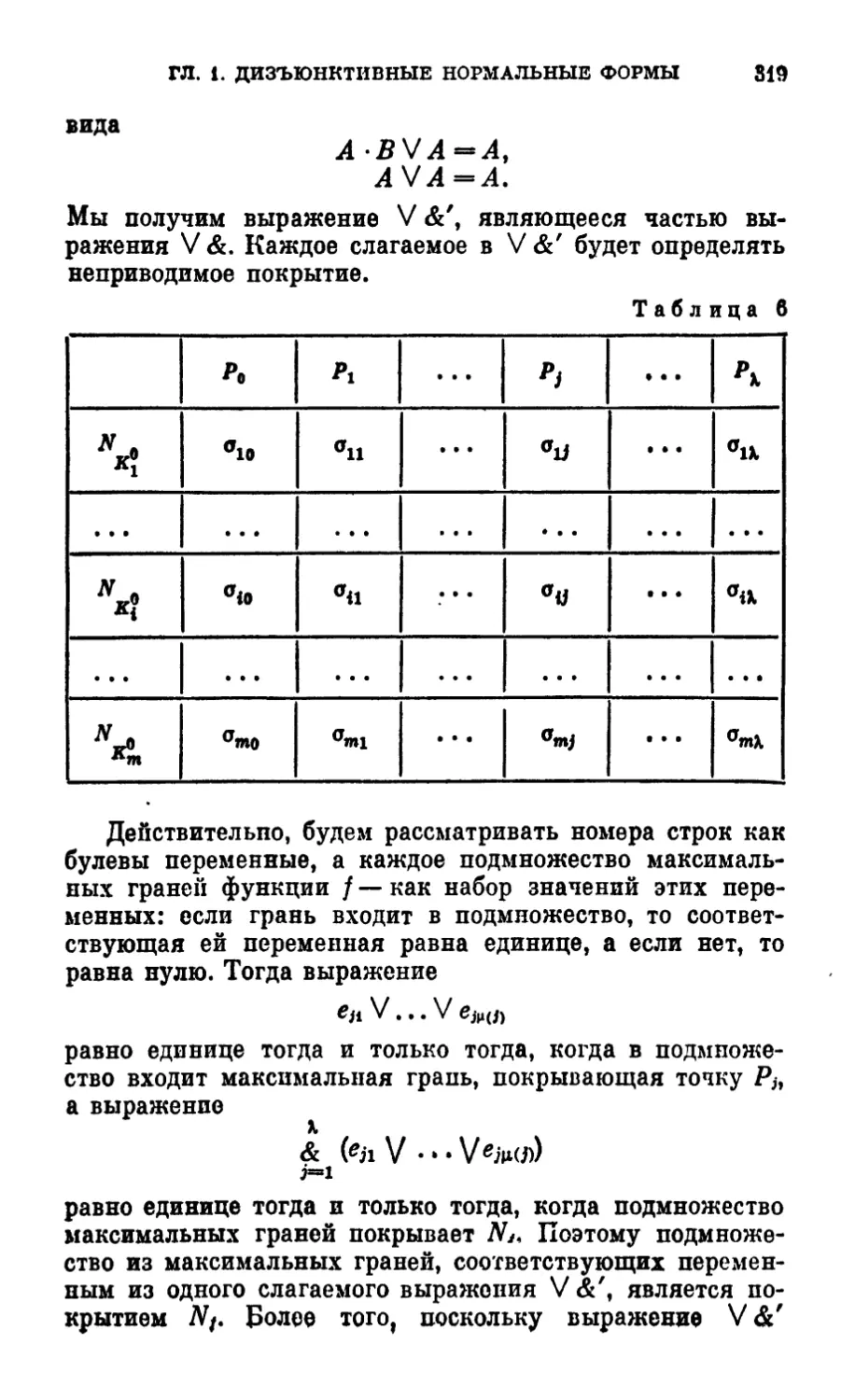

Под общей редакцией

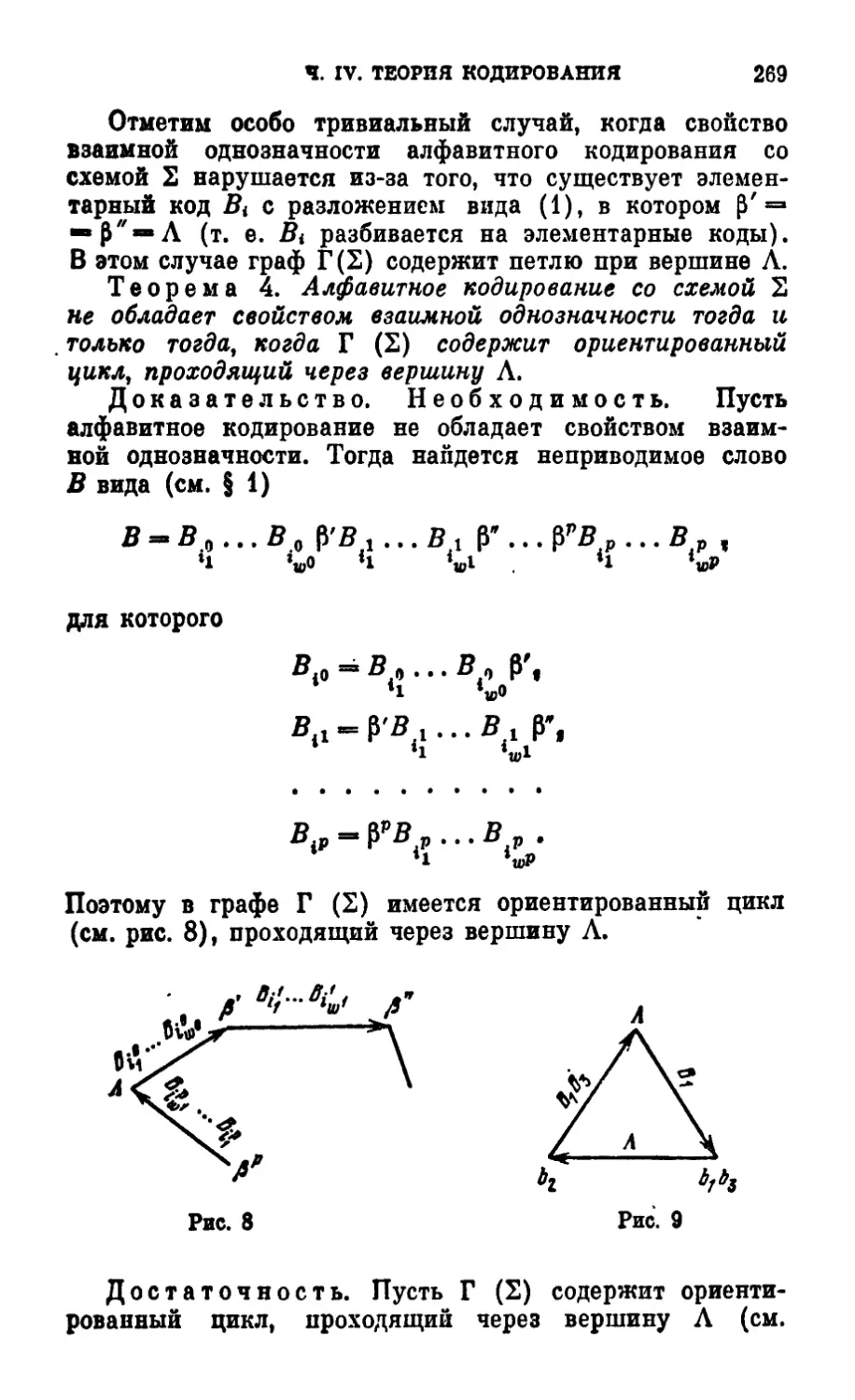

академика Российской Академии наук

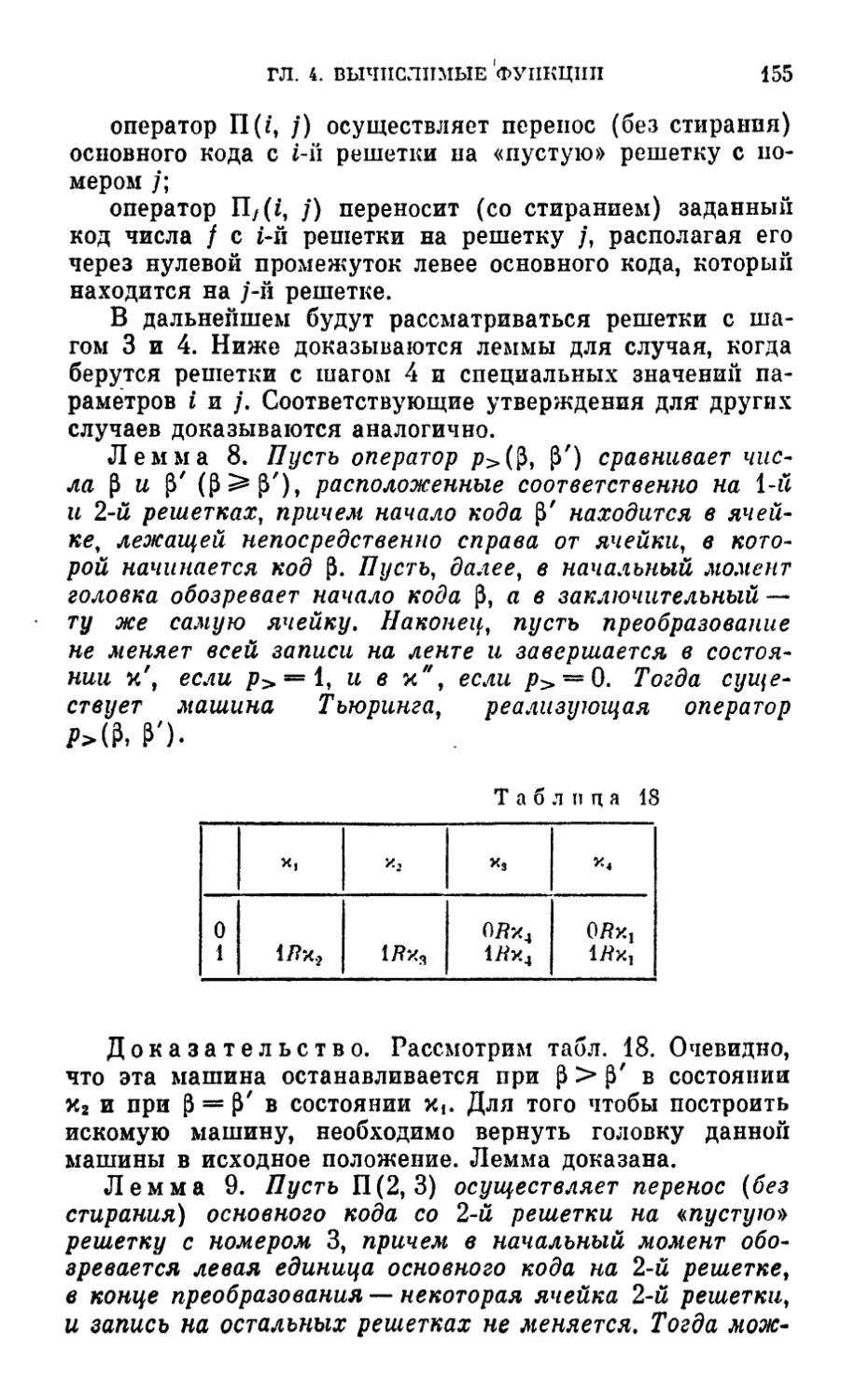

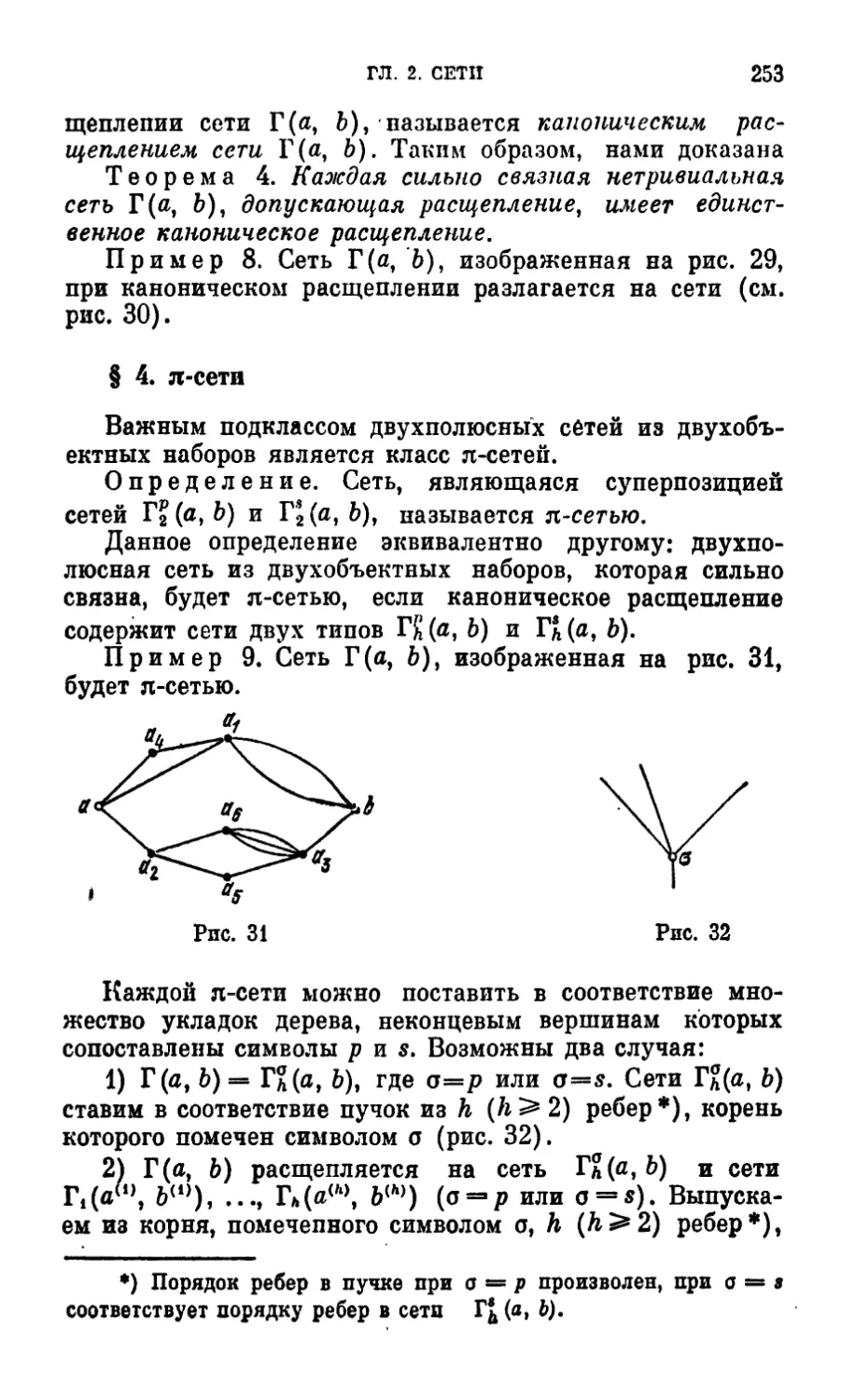

В.А. Садовнинего

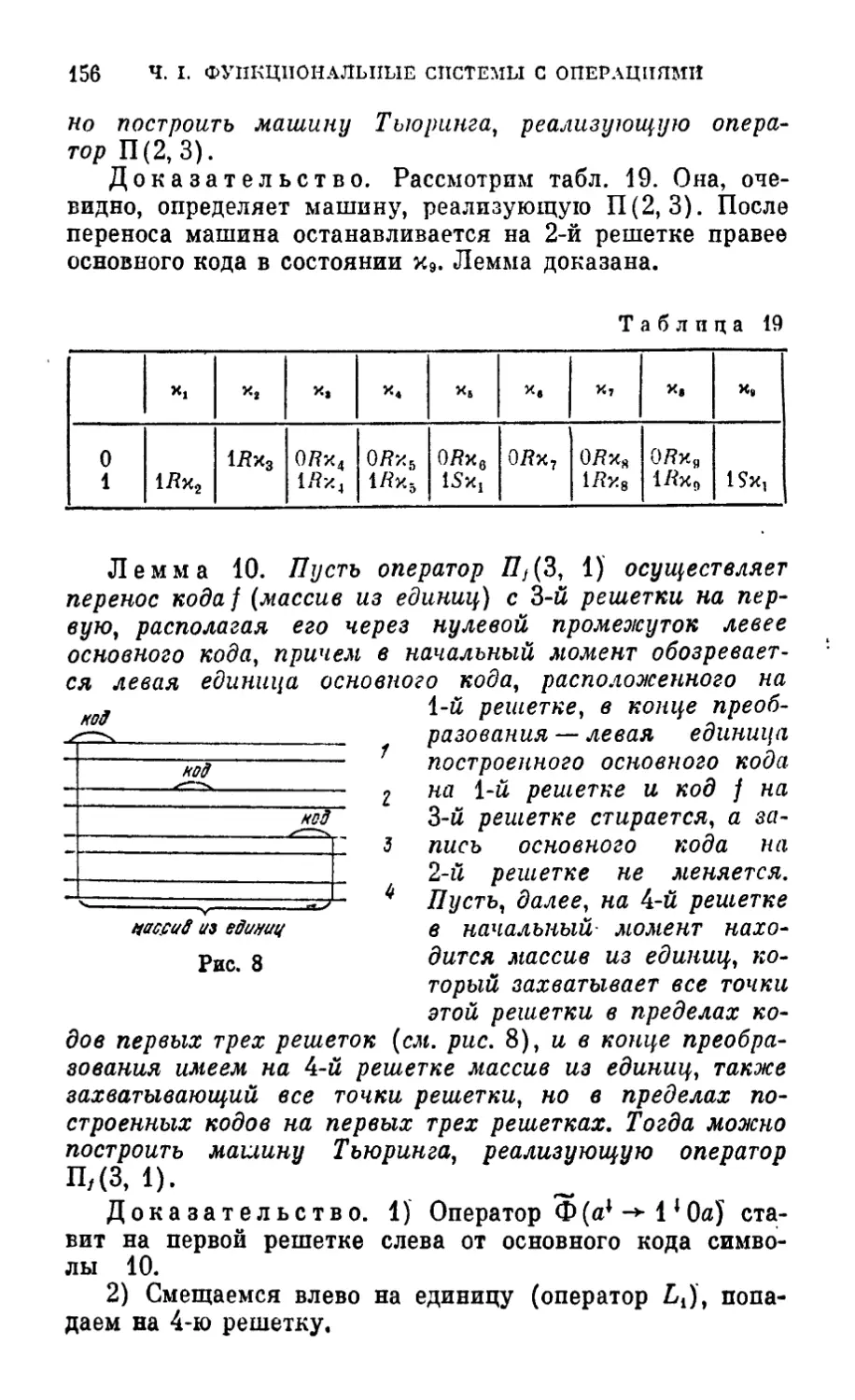

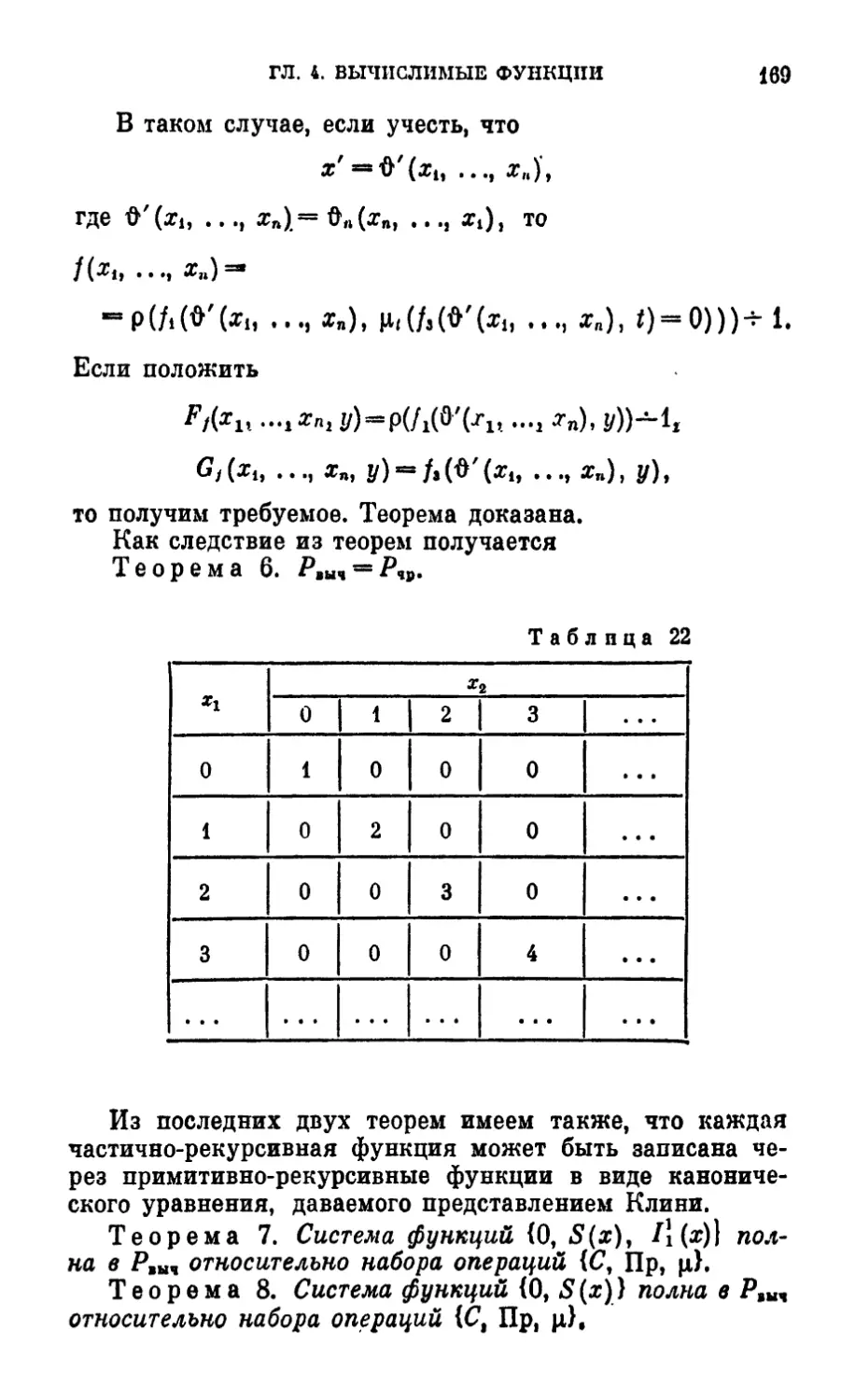

Архипов Г.И., Садовничий В.А.,

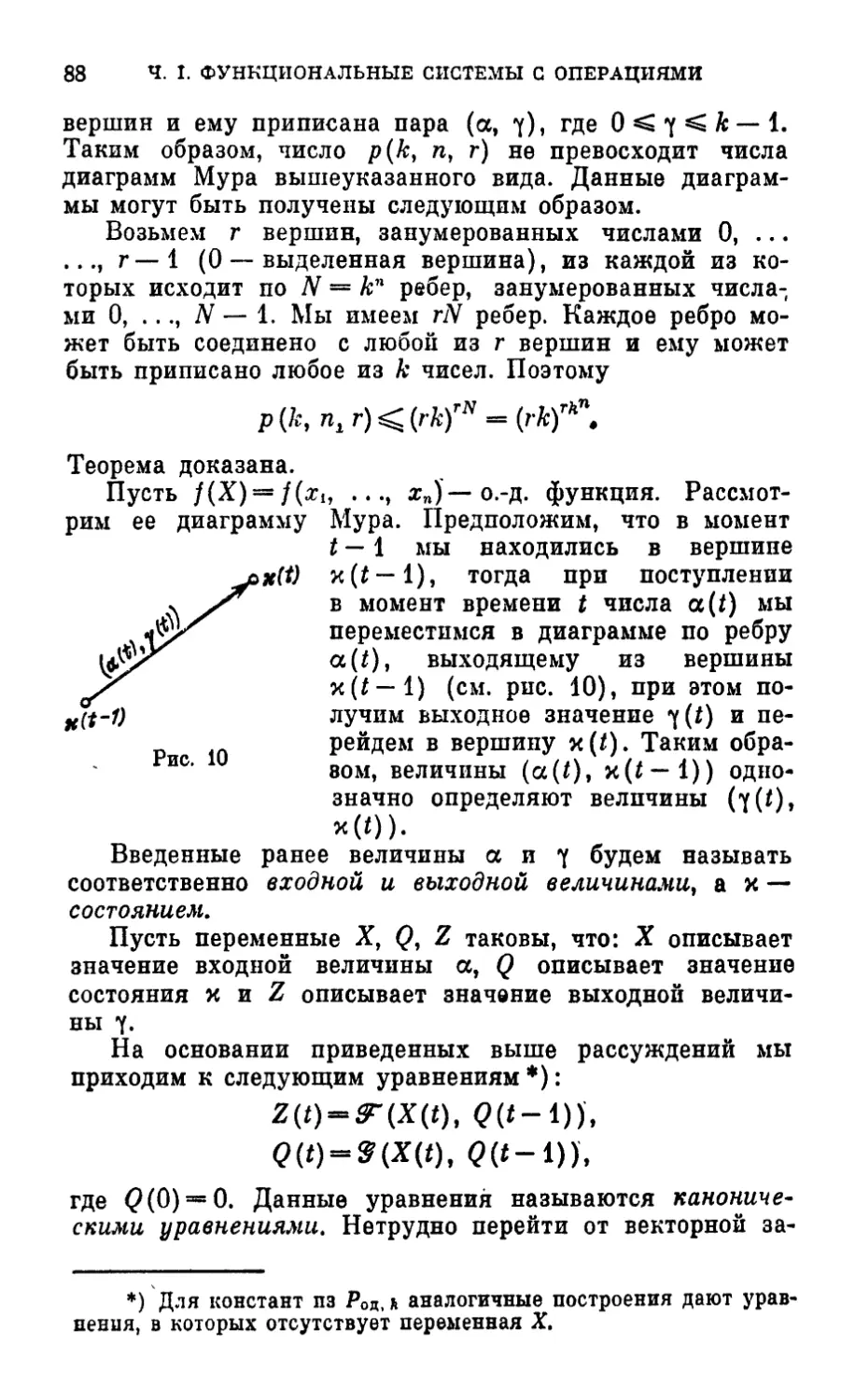

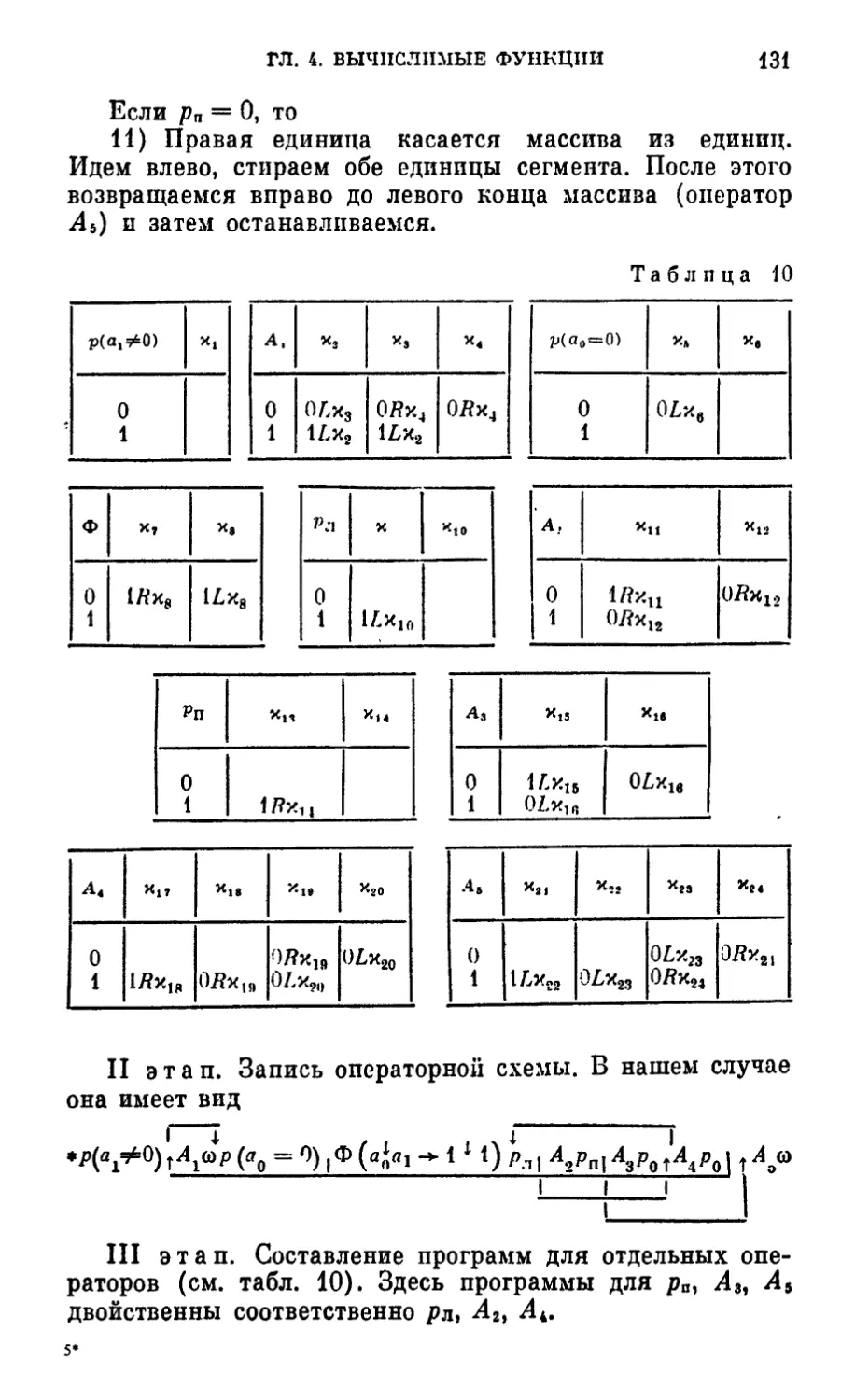

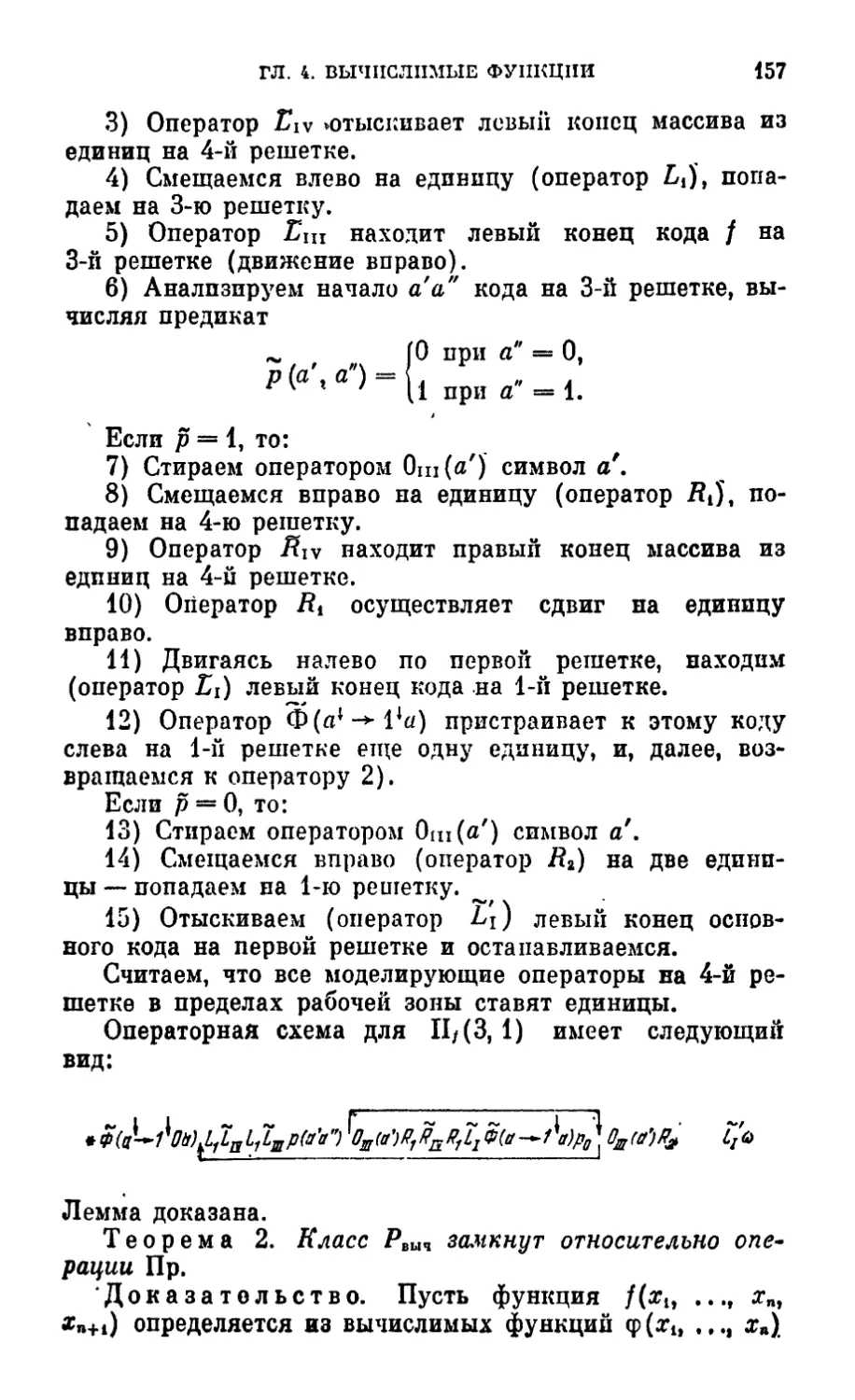

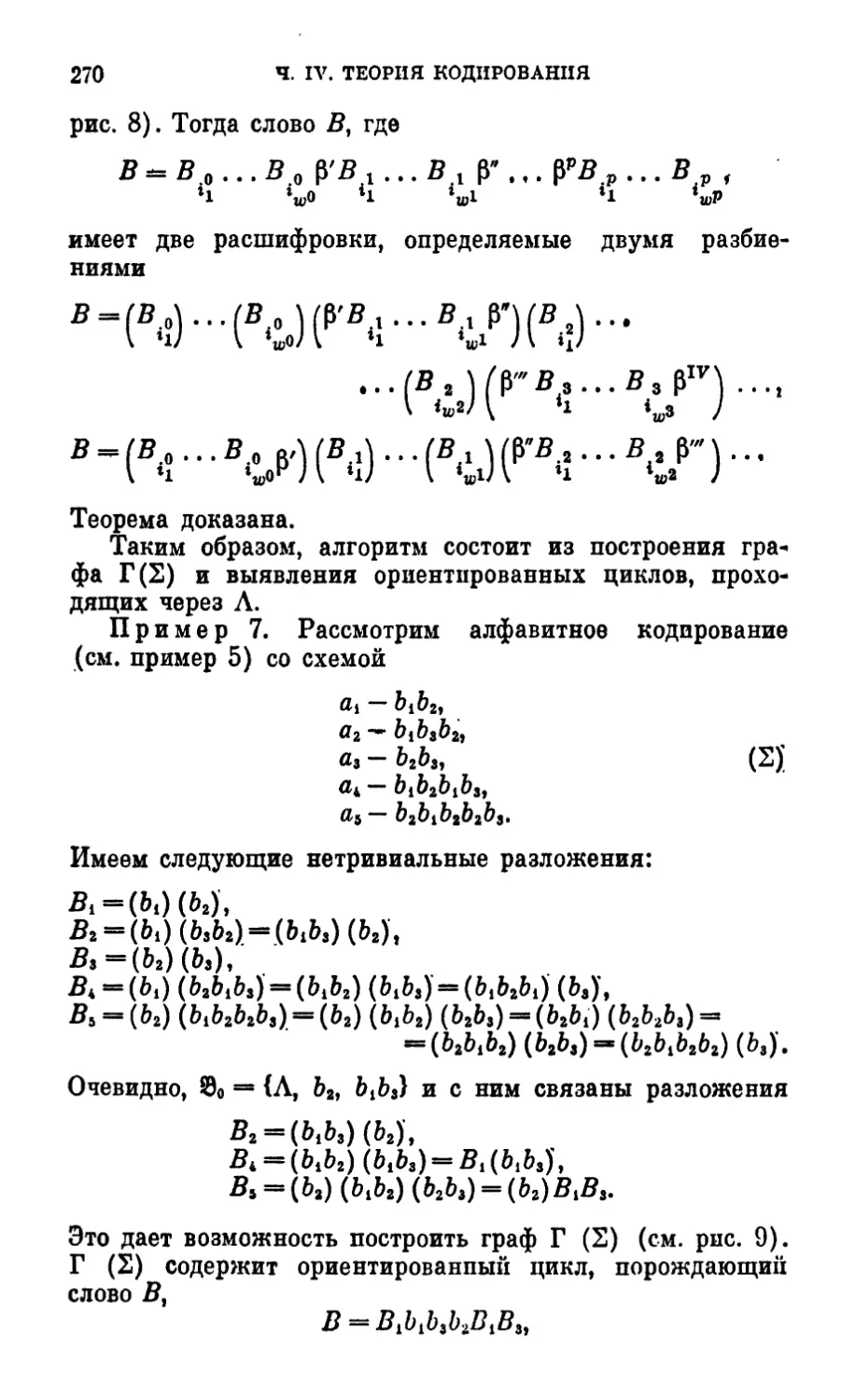

Чубариков В.Н.

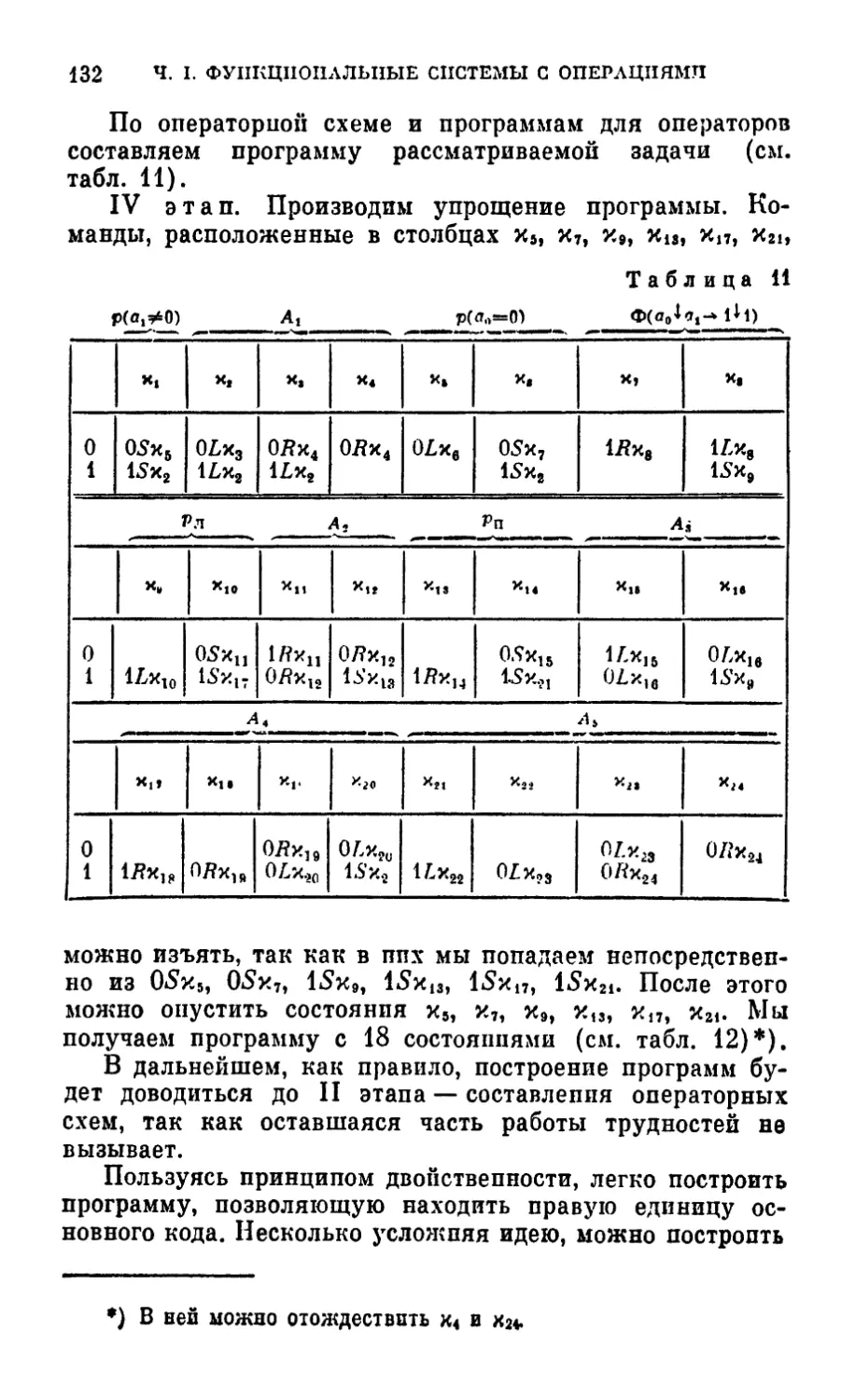

Лекции по математическому анализу

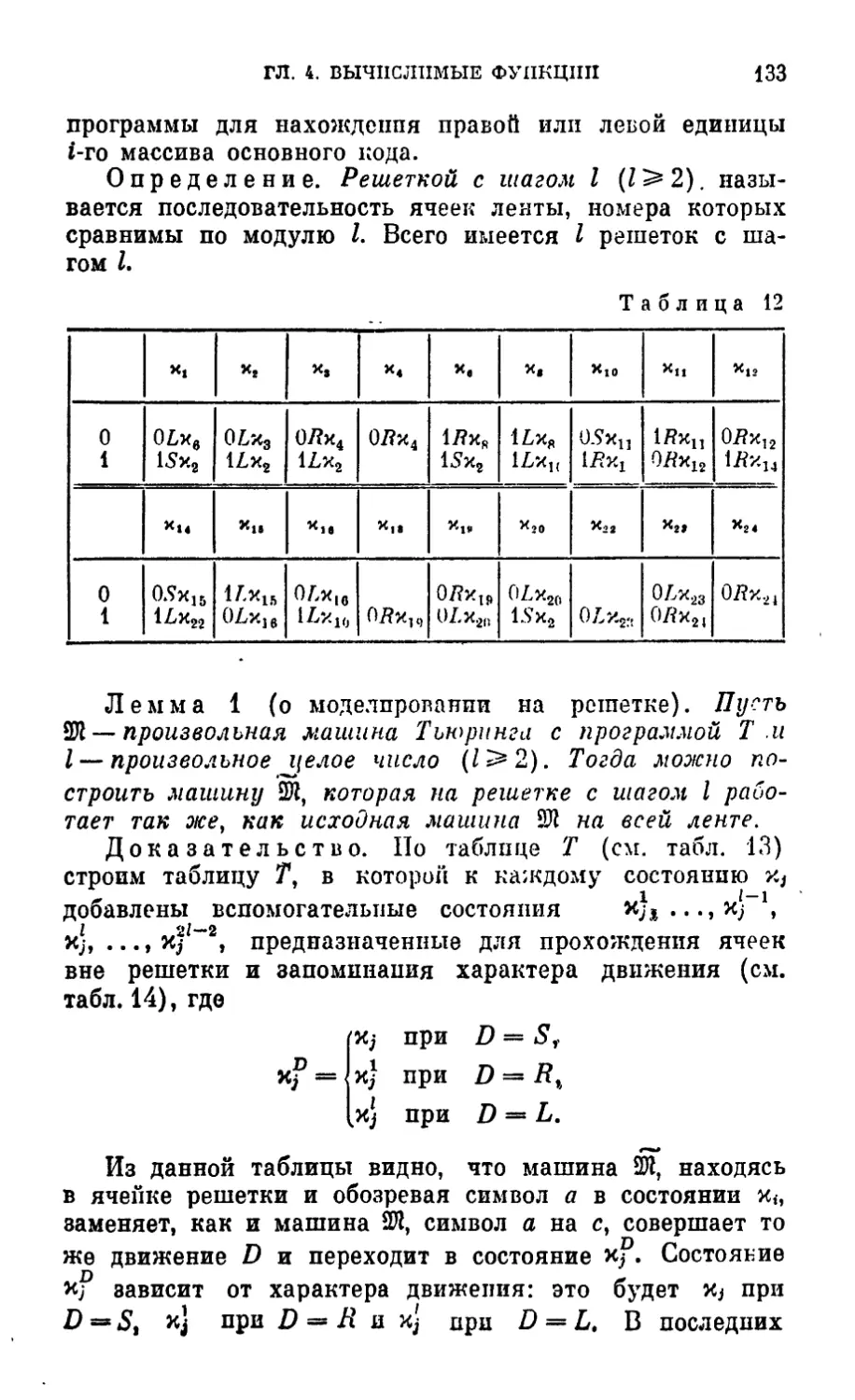

Виноградов И.М.

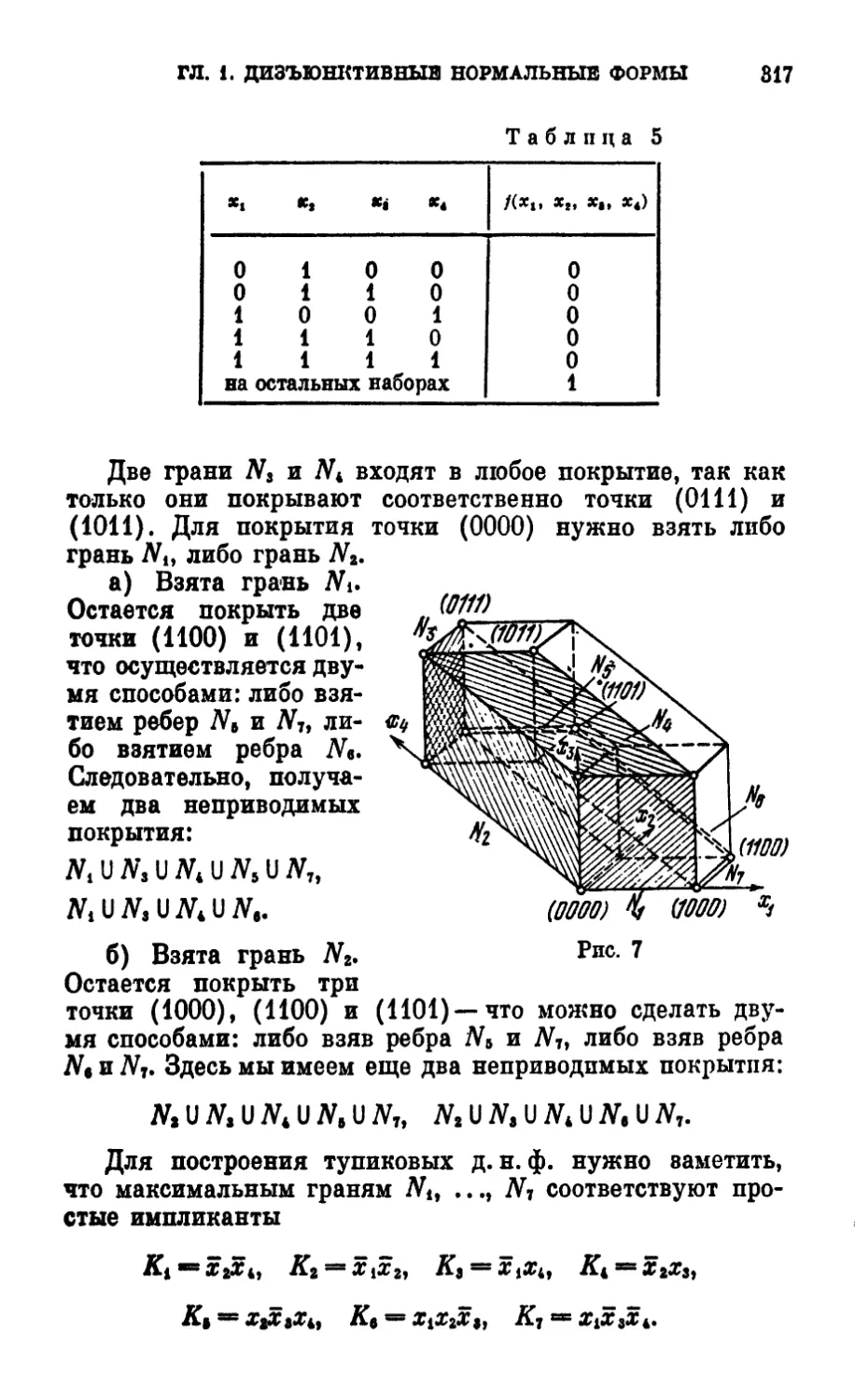

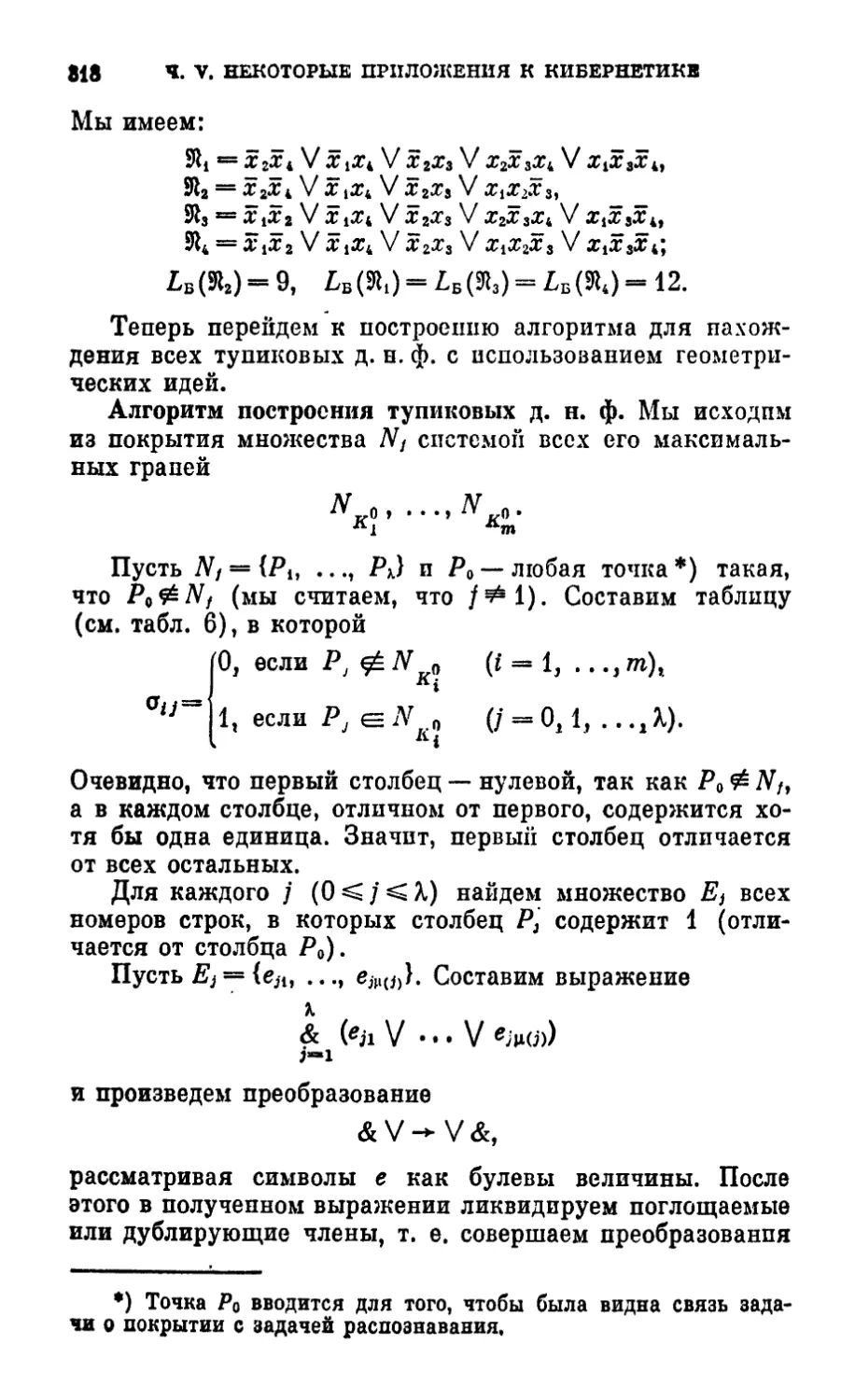

Элементы высшей математики

(Аналитическая геометрия.

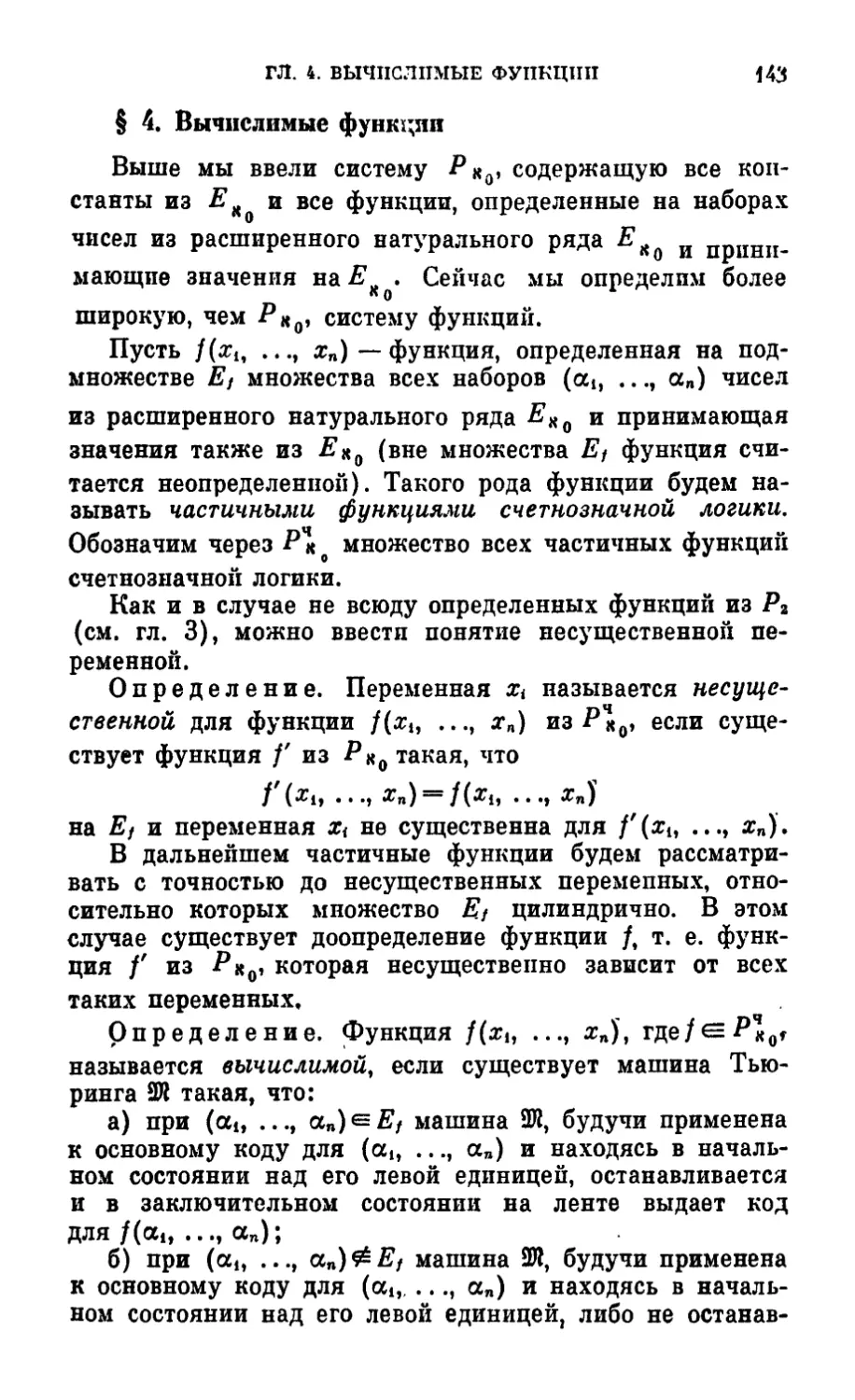

Дифференциальное исчисление.

Основы теории чисел)

Привалов И. И.

Введение в теорию функций

комплексного переменного

Садовничий В.А.

Теория операторов

Гашков СБ., Чубариков В.Н.

Арифметика. Алгоритмы.

Сложность вычислений

Нечаев В. И.

Элементы криптографии.

Основы теории защиты информации

Виноградова И.А., Олехник С.Н.,

Садовничий В.А.

Задачи и упражнения по

математическому анализу

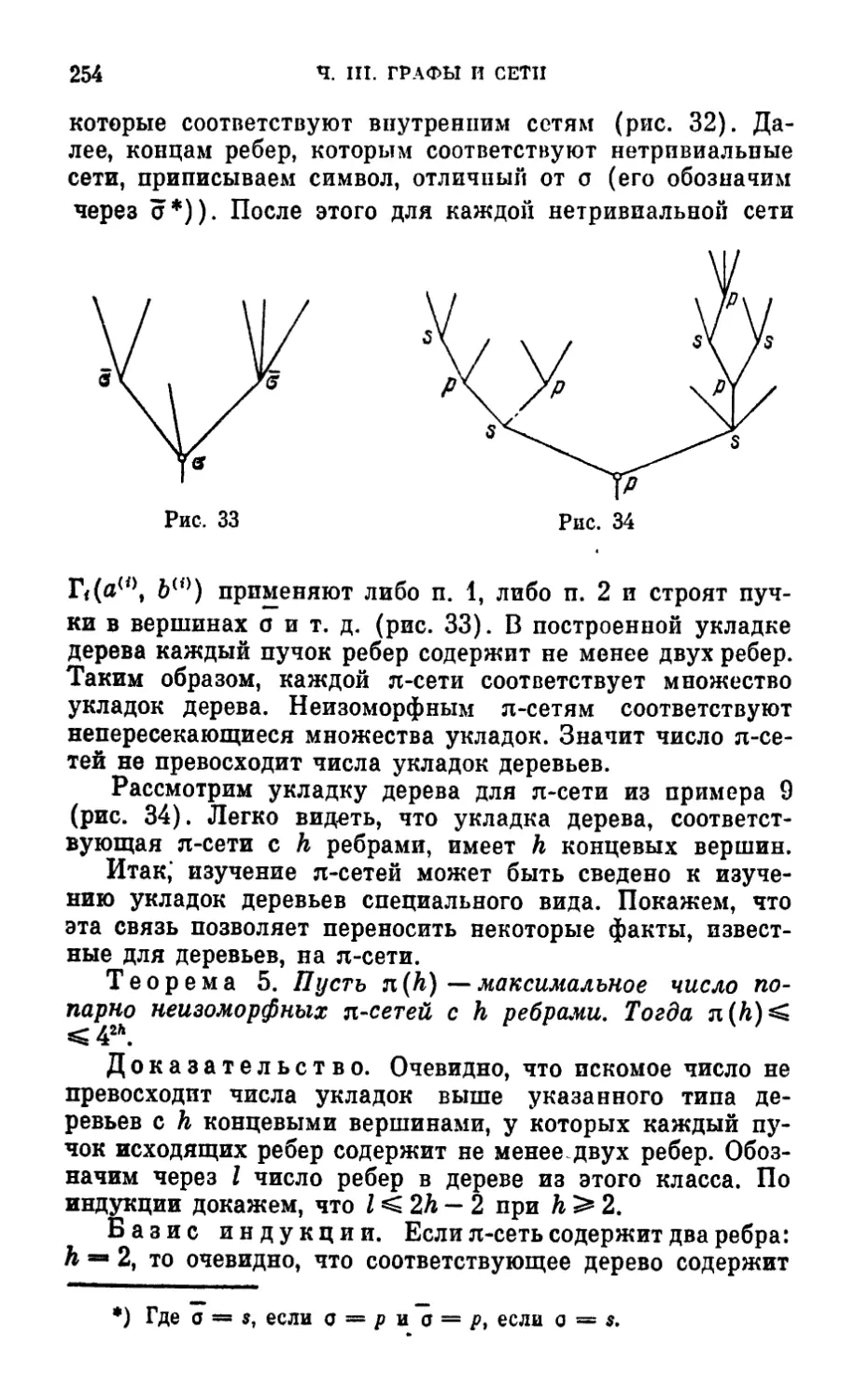

Бахвалов Н. С., Лапин А.В.,

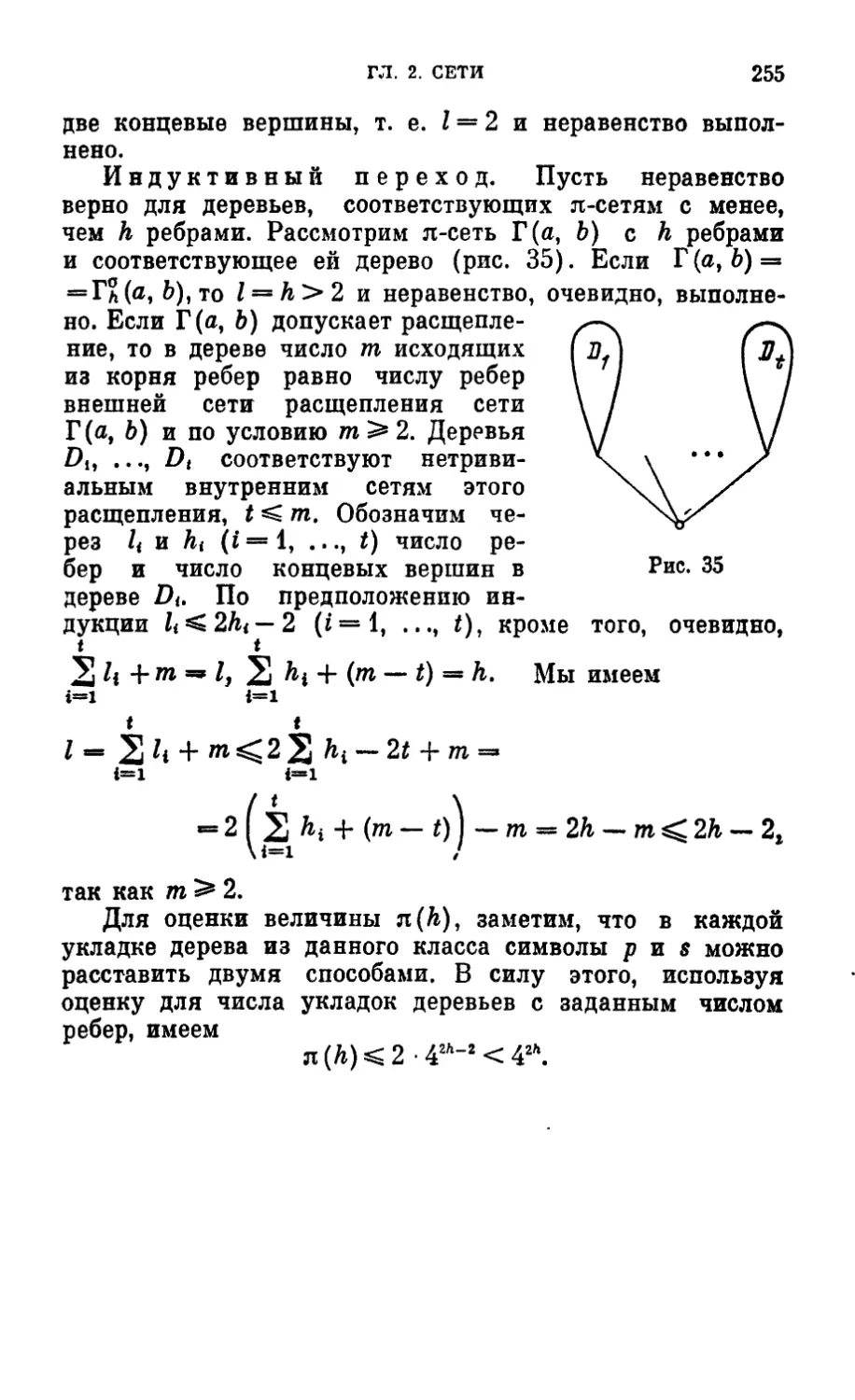

Чижонков Е.В.

Численные методы в задачах

и упражнениях

Яблонский СВ.

Введение в дискретную

математику

Благодатских В. И.

Введение в оптимальное

управление (линейная

теория)

С.В.Яблонский

ВВЕДЕНИЕ

В ДИСКРЕТНУЮ

МАТЕМАТИКУ

Издание четвертое, стереотипное

Допущено Министерством образования

Российской Федерации

в качестве учебного пособия

для студентов вузов, обучающихся

по специальности «Прикладная математика»

Москва

«Высшая школа»

2003

УДК 519.6@75.8)

ББК 22.18

Я 14

Яблонский, СВ.

Я 14 Введение в дискретную математику: Учеб. пособие

для вузов /Под ред. В.А. Садовничего.—4-е изд., стер. —

М.: Высш шк.; 2003. — 384 с.

ISBN 5-06-004681-8

Книга является введением в дискретную математику — раздел

прикладной математики, бурно развивающийся в последние годы и

являющийся базой для математической кибернетики. Она написана на

основе курса лекций, который автор читал в течение ряда лет на

факультете вычислительной математики и кибернетики Московского

государственного университета.Третье издание вышло в 2001 г.

Для студентов вузов, а также инженеров и и специалистов,

работающих в области прикладной математики.

УДК 519.6@75.8)

ББК 22.18

ISBN 5-06-004681-8 © ФГУП «Издательство «Высшая школа», 2003

Оригинал-макет данного издания является собственностью издательства

«Высшая школа», и его репродуцирование (воспроизведение) любым

способом без согласия издательства запрещается.

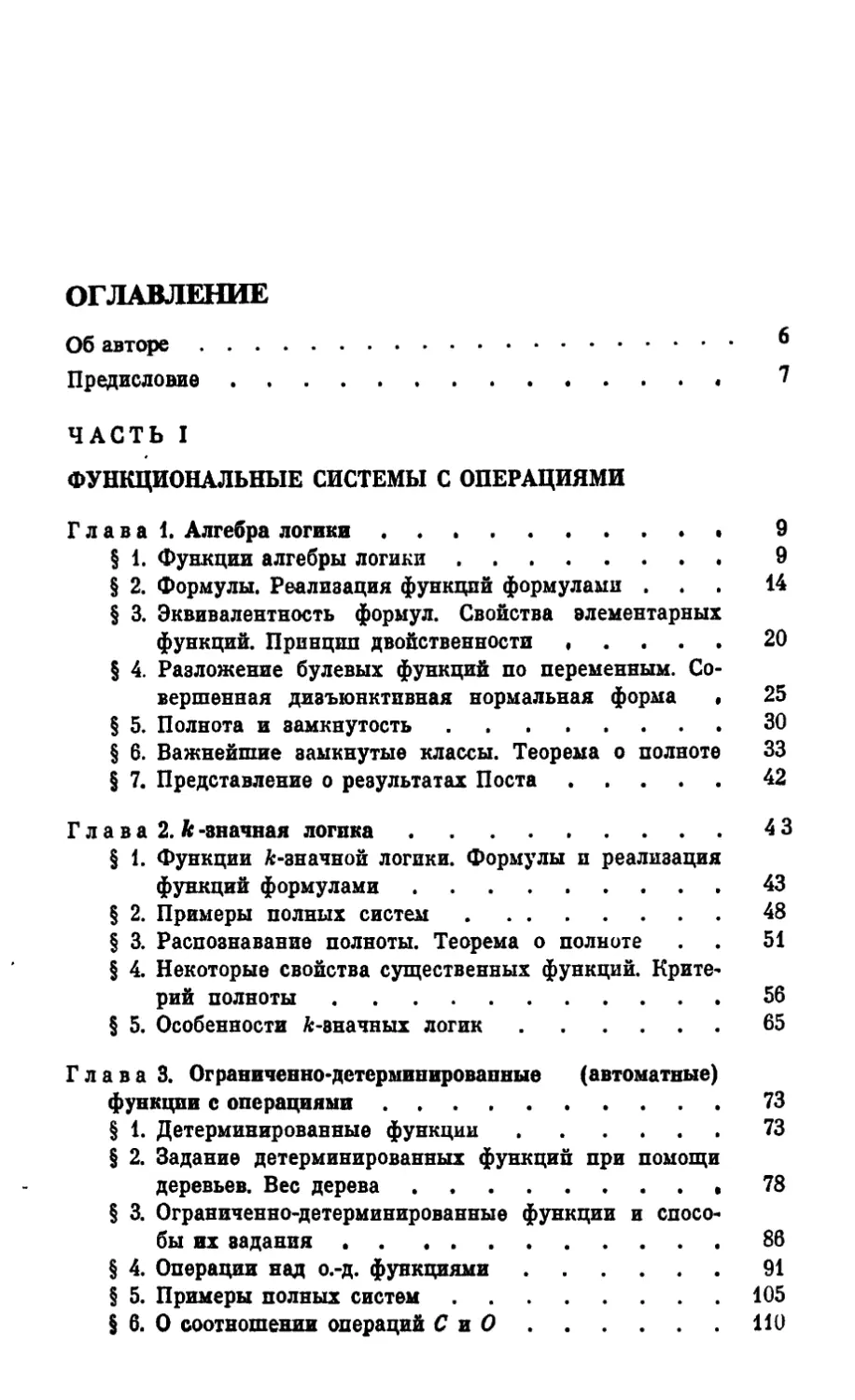

ОГЛАВЛЕНИЕ

Об авторе

Предисловие

ЧАСТЬ I

ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

Глава 1. Алгебра логики 9

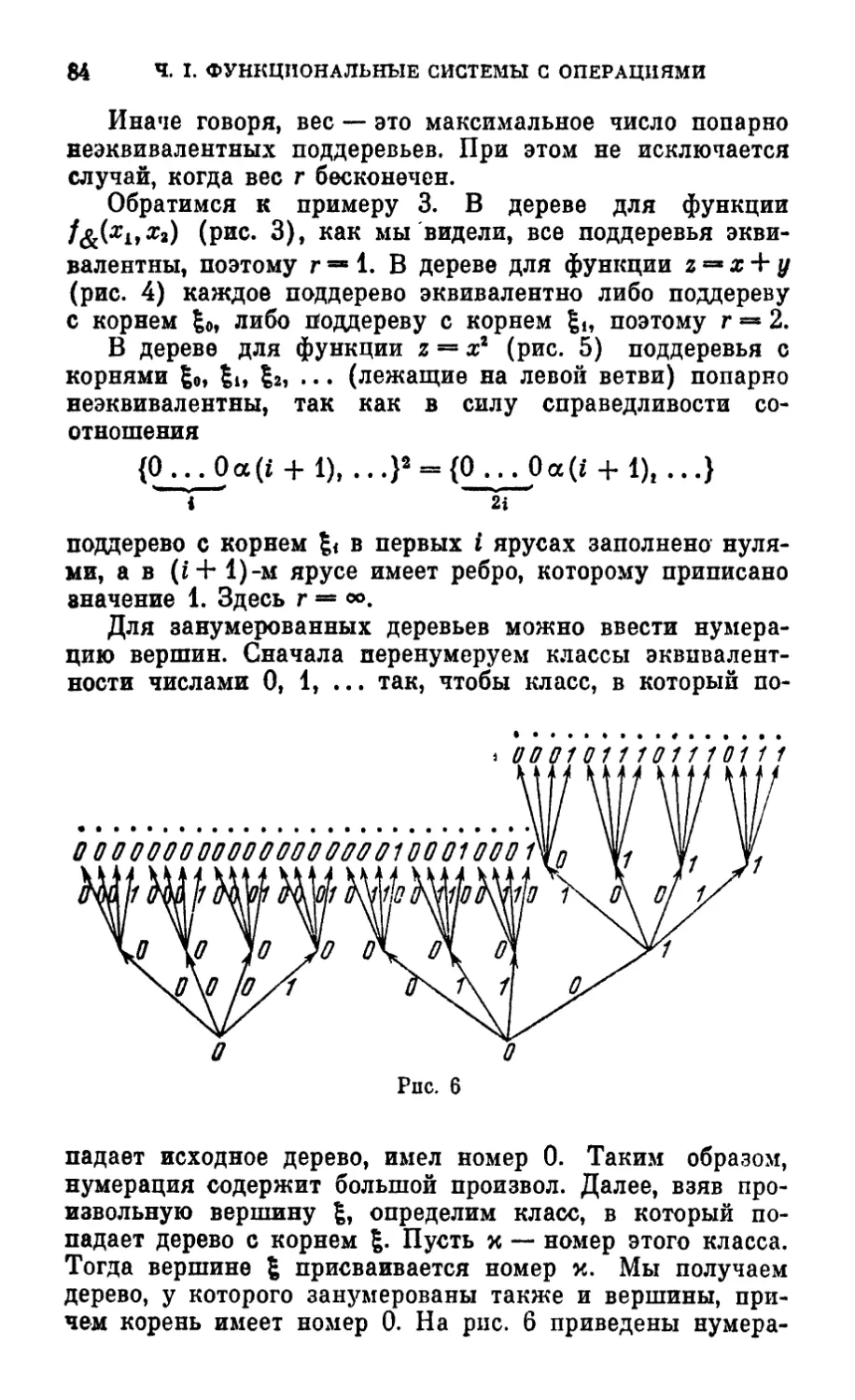

§ 1. Функции алгебры логики 9

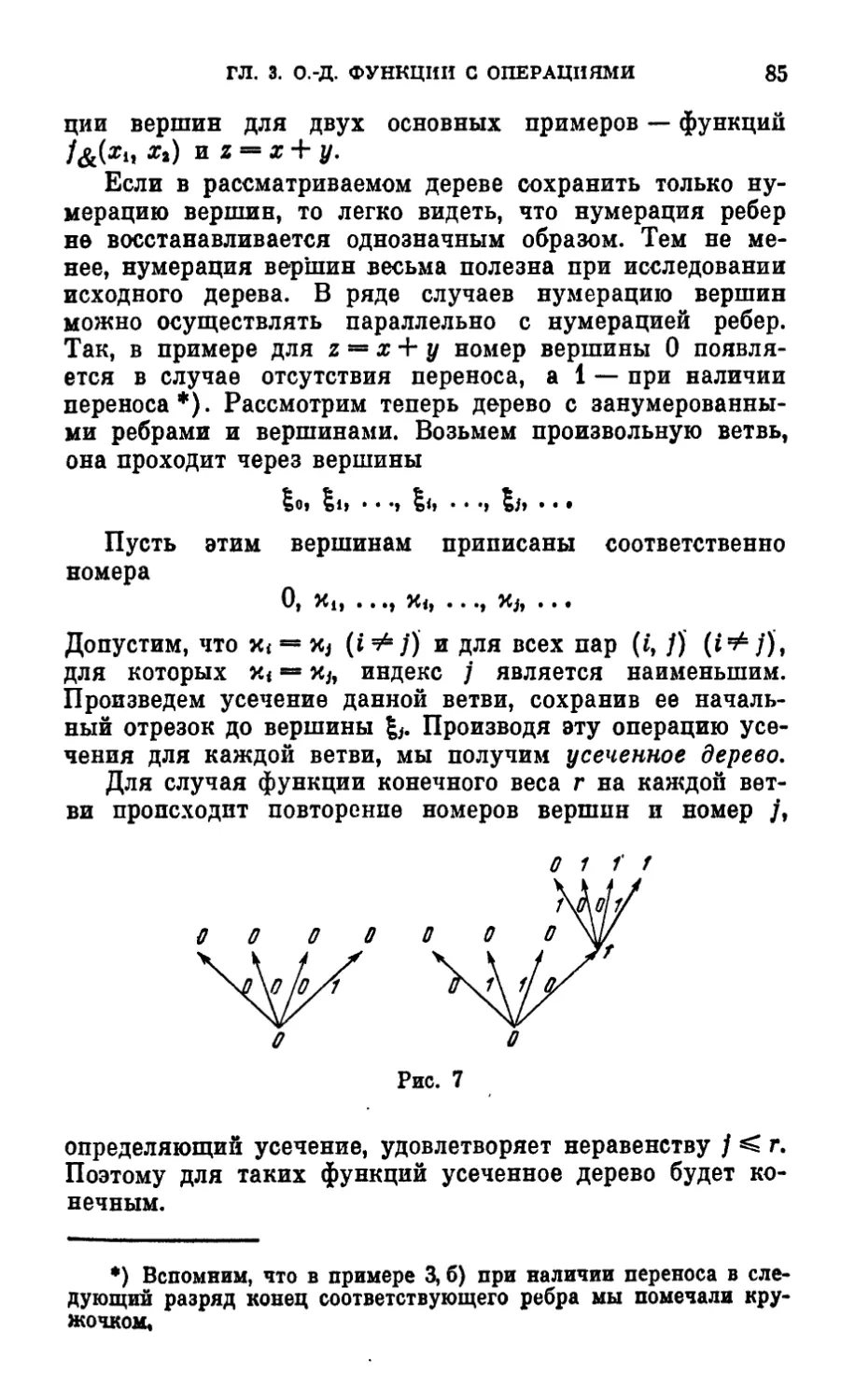

§ 2. Формулы. Реализация функций формулами ... 14

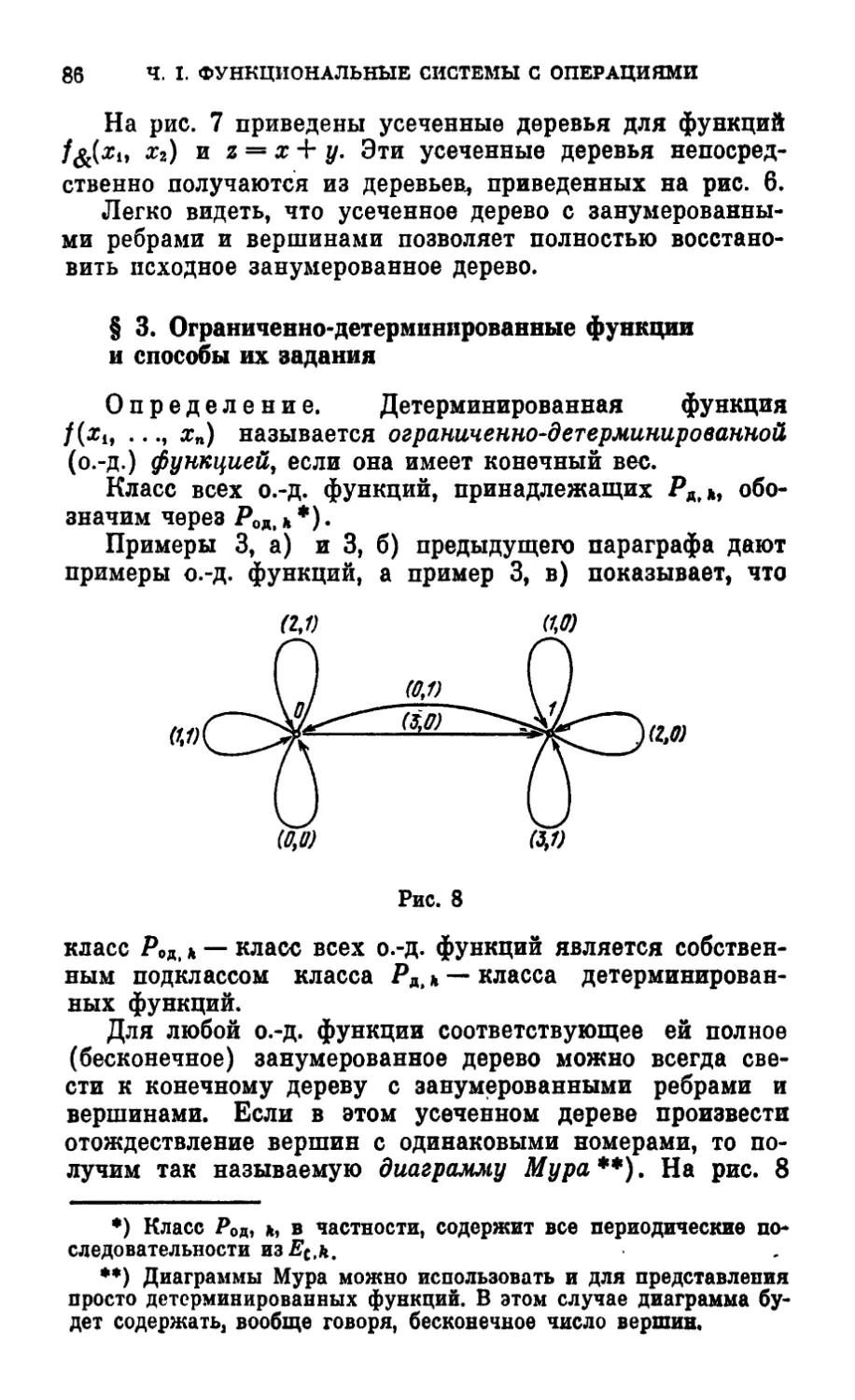

§ 3. Эквивалентность формул. Свойства элементарных

функций. Принцип двойственности 20

§ 4. Разложение булевых функций по переменным.

Совершенная дизъюнктивная нормальная форма # 25

§ 5. Полнота и замкнутость 30

§ 6. Важнейшие замкнутые классы. Теорема о полноте 33

§ 7. Представление о результатах Поста 42

Глава 2. к -значная логика 43

§ 1. Функции &-значнои логики. Формулы и реализация

функций формулами 43

§ 2. Примеры полных систем 48

§ 3. Распознавание полноты. Теорема о полноте . . 51

§ 4. Некоторые свойства существенных функций. Крите^

рий полноты 56

§ 5. Особенности Л-значных логик 65

Глава 3. Ограниченно-детерминированные (автоматные)

функции с операциями 73

§ 1. Детерминированные функции 73

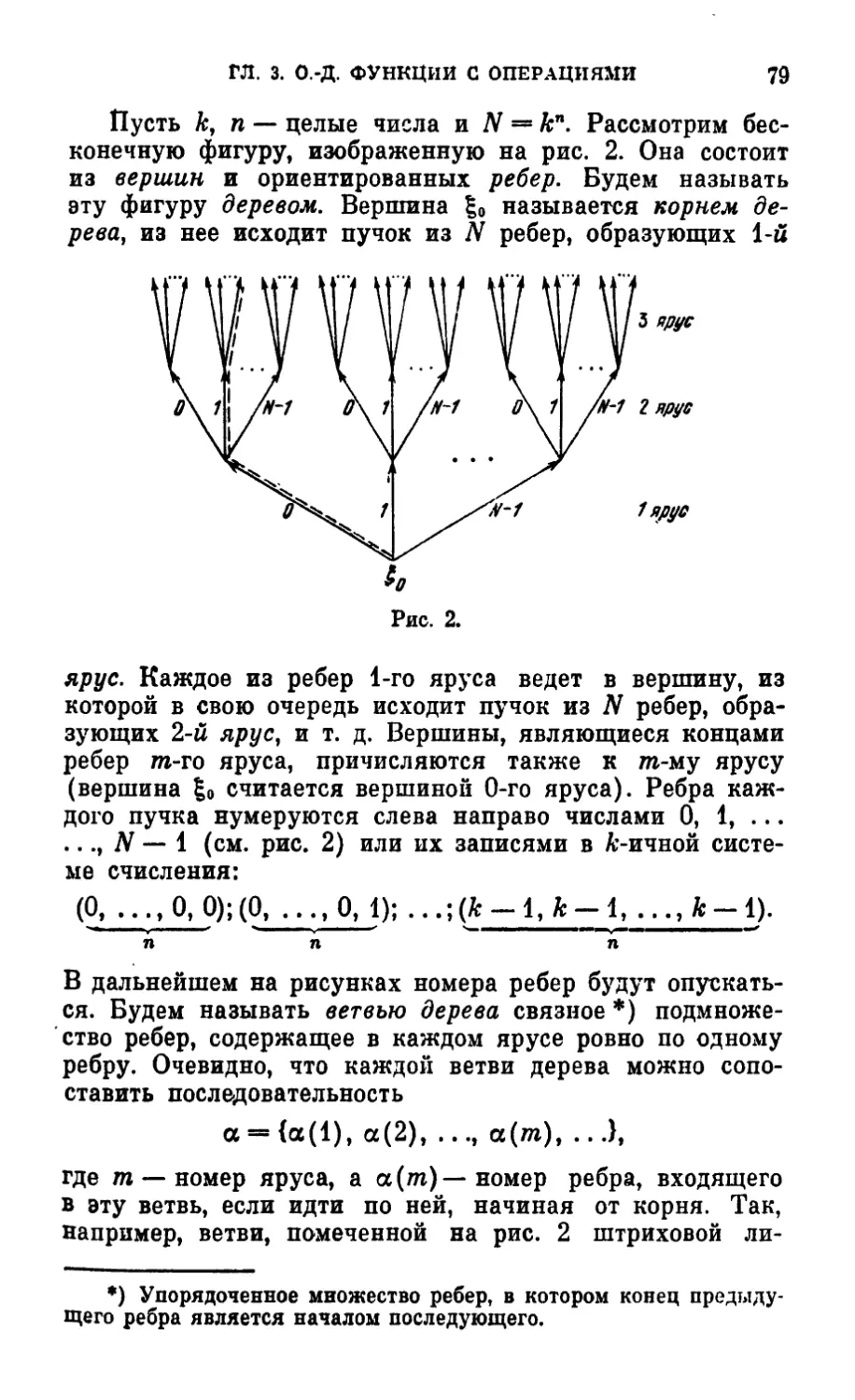

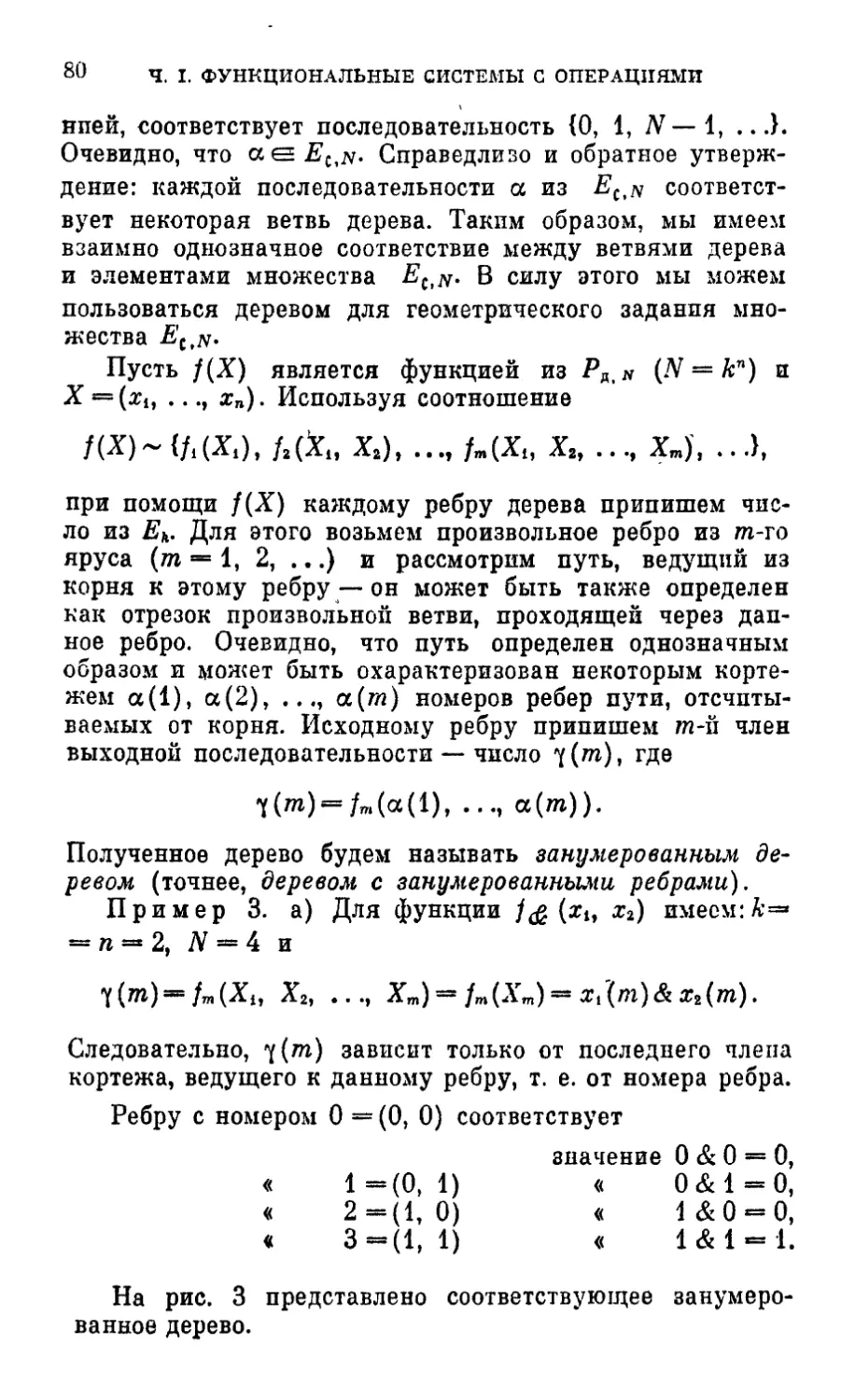

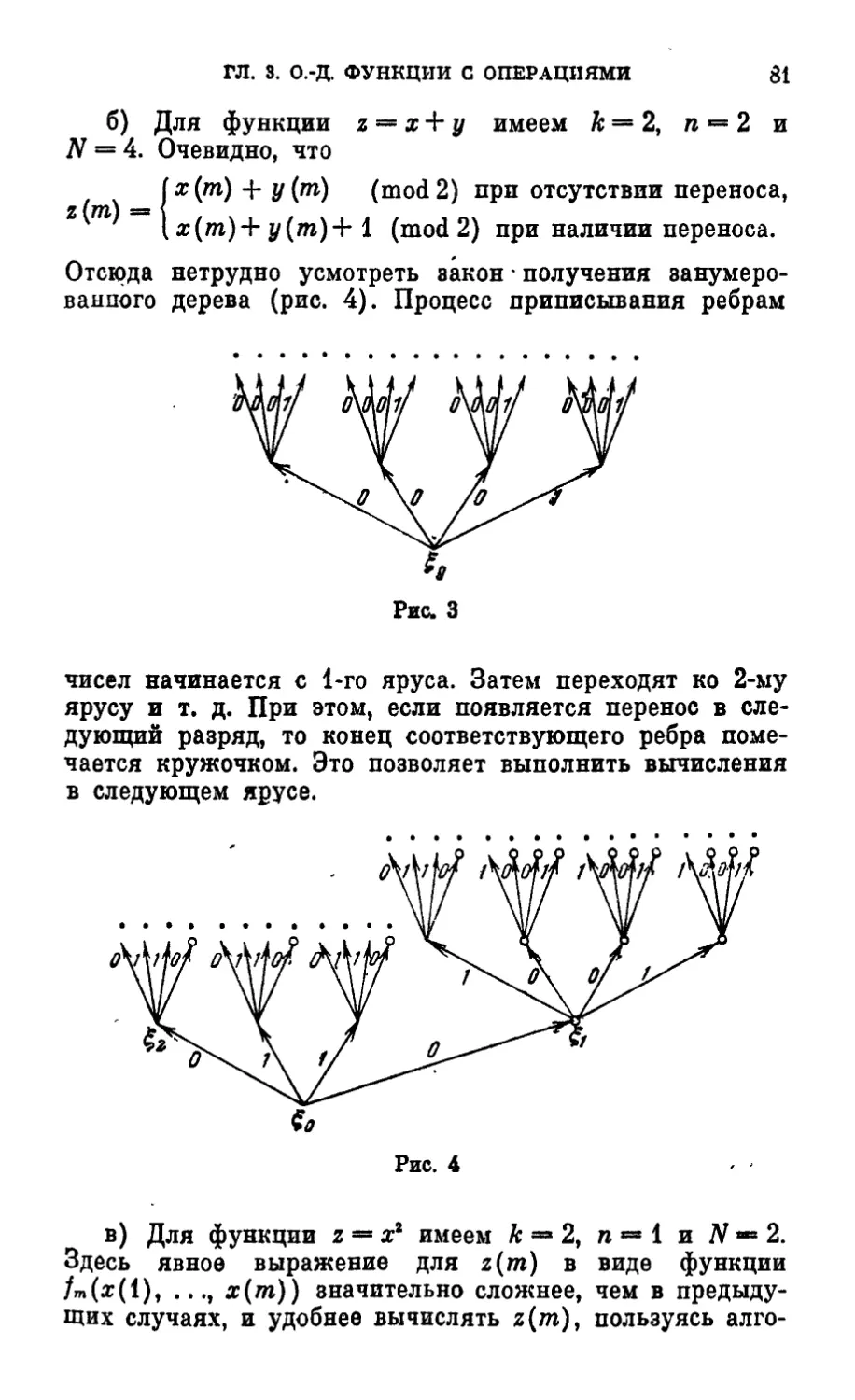

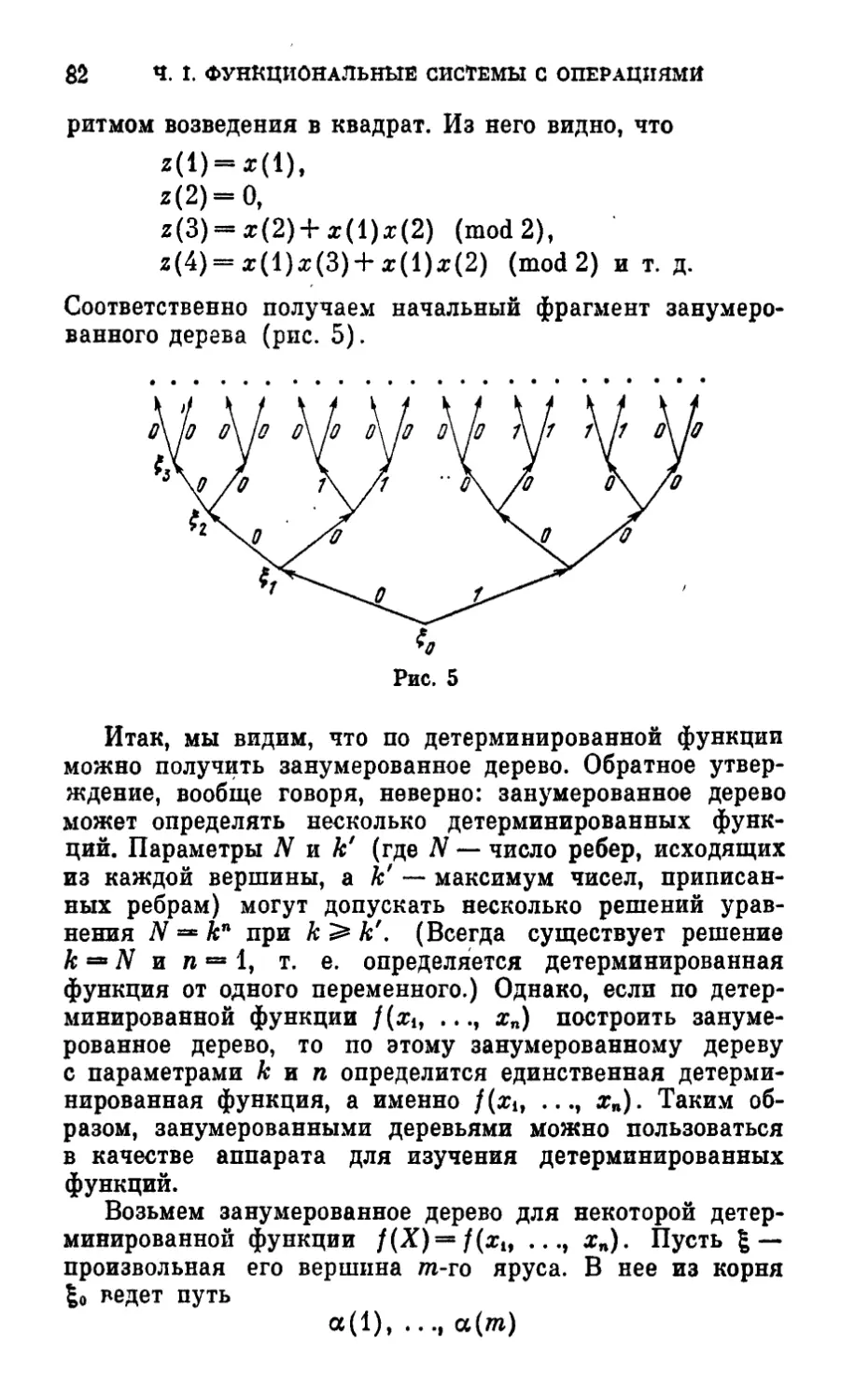

§ 2. Задание детерминированных функций при помощи

деревьев. Вес дерева 78

§ 3. Ограниченно-детерминированные функции и

способы их гадания 86

§ 4. Операции над о.-д. функциями 91

§ 5. Примеры полных систем 105

§ 6. О соотношении операций С и О 110

4 ОГЛАВЛЕНИЕ

Глава 4. Вычислимые функции 113

§ 1. Машипы Тьюринга 113

§ 2. Один метод построения машин Тьюринга ... 121

§ 3. Машинные коды и их преобразования . . . . 129

§ 4. Вычислимые функции 143

§ 5. Операции С, Пр и ц 146

§ 6. Вычислимые функции и операции С, lip, ц . . 151

§ 7. Формула Клини. Частичная рекурсивность

вычислимых функций. Примеры полных систем .... 162

ЧАСТЬ II

КОМБИНАТОРНЫЙ АНАЛИЗ

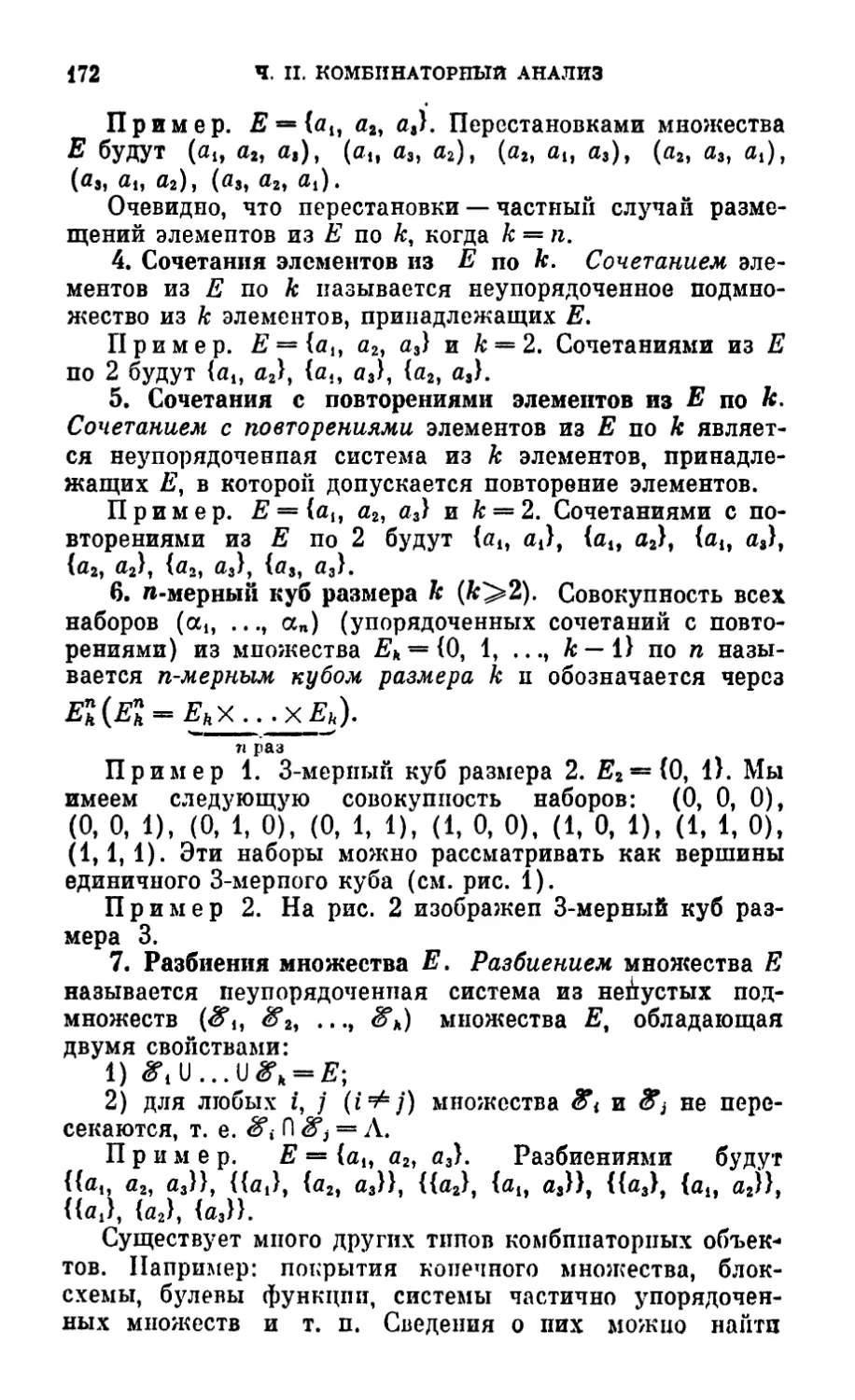

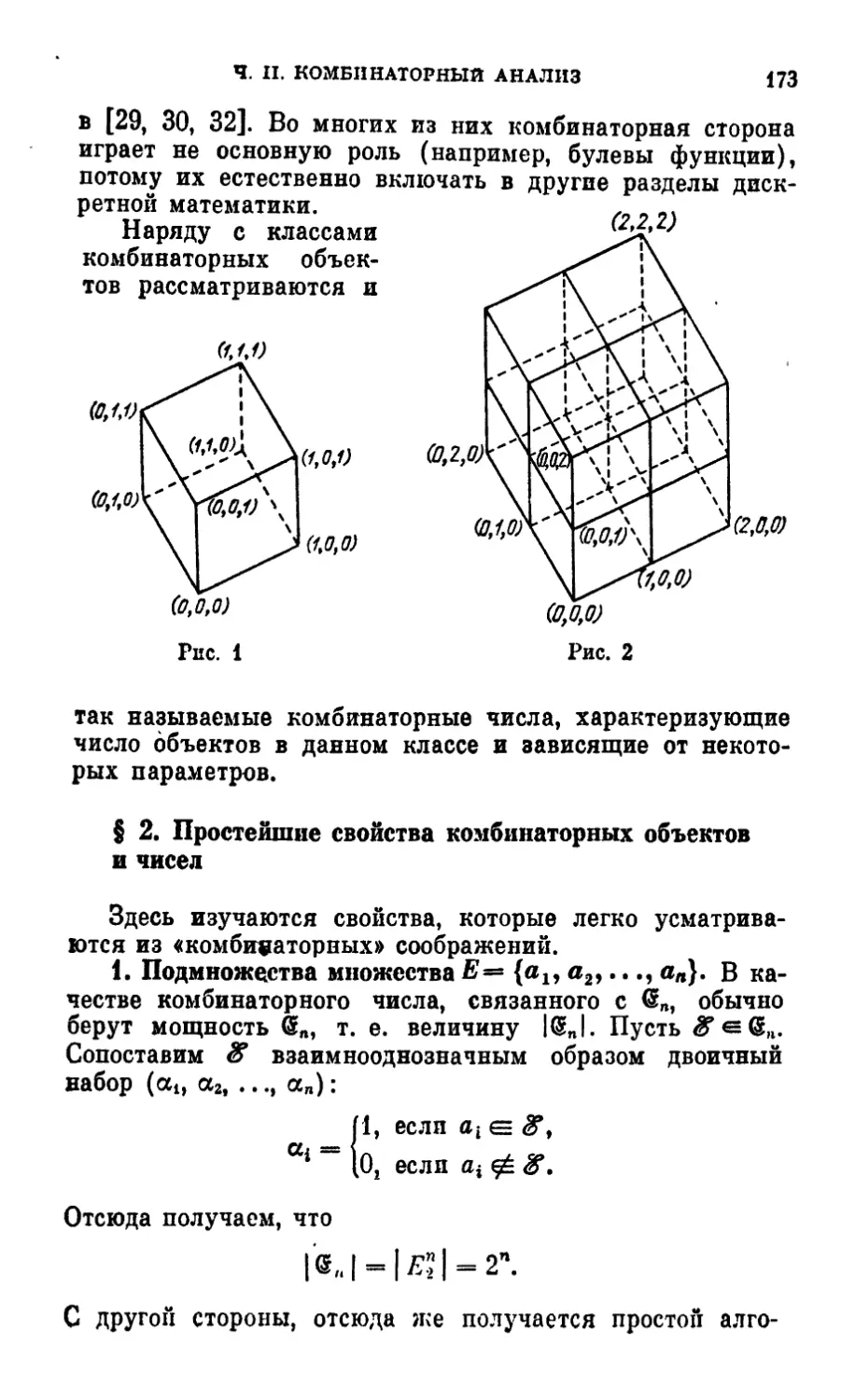

§ 1. Комбинаторные объекты и комбинаторные числа • 171

§ 2. Простейшие свойства комбинаторных объектов и

чисел 173

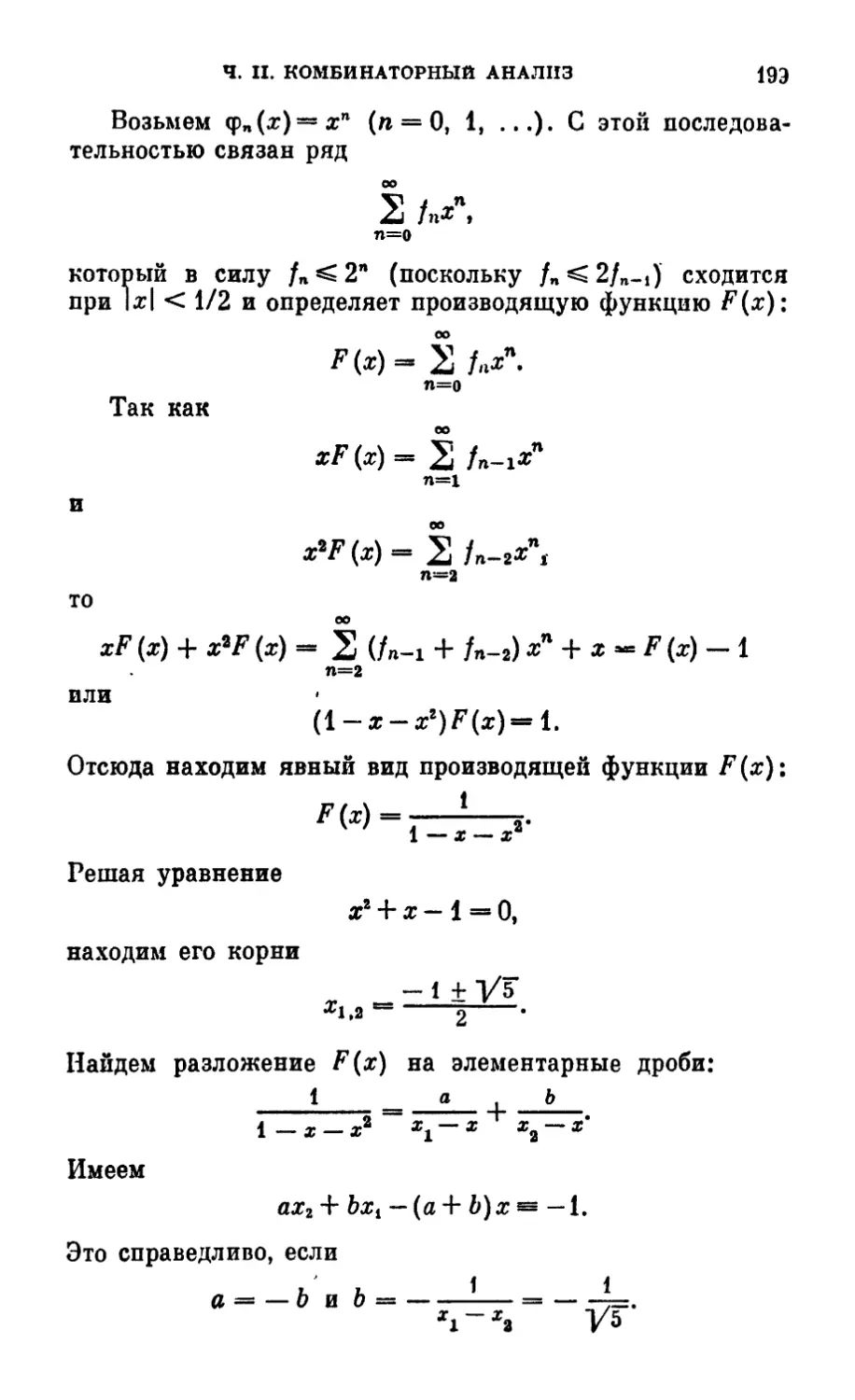

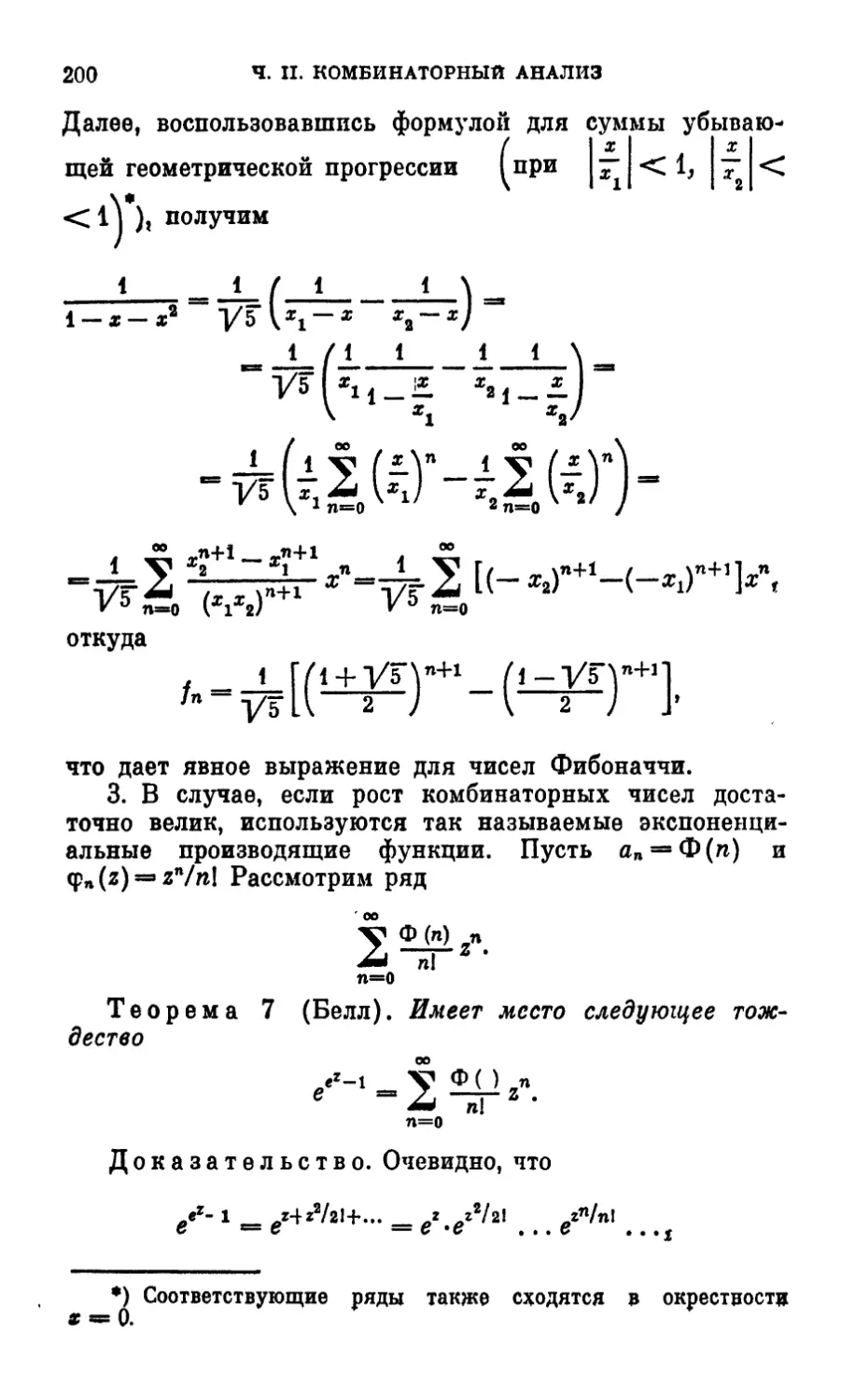

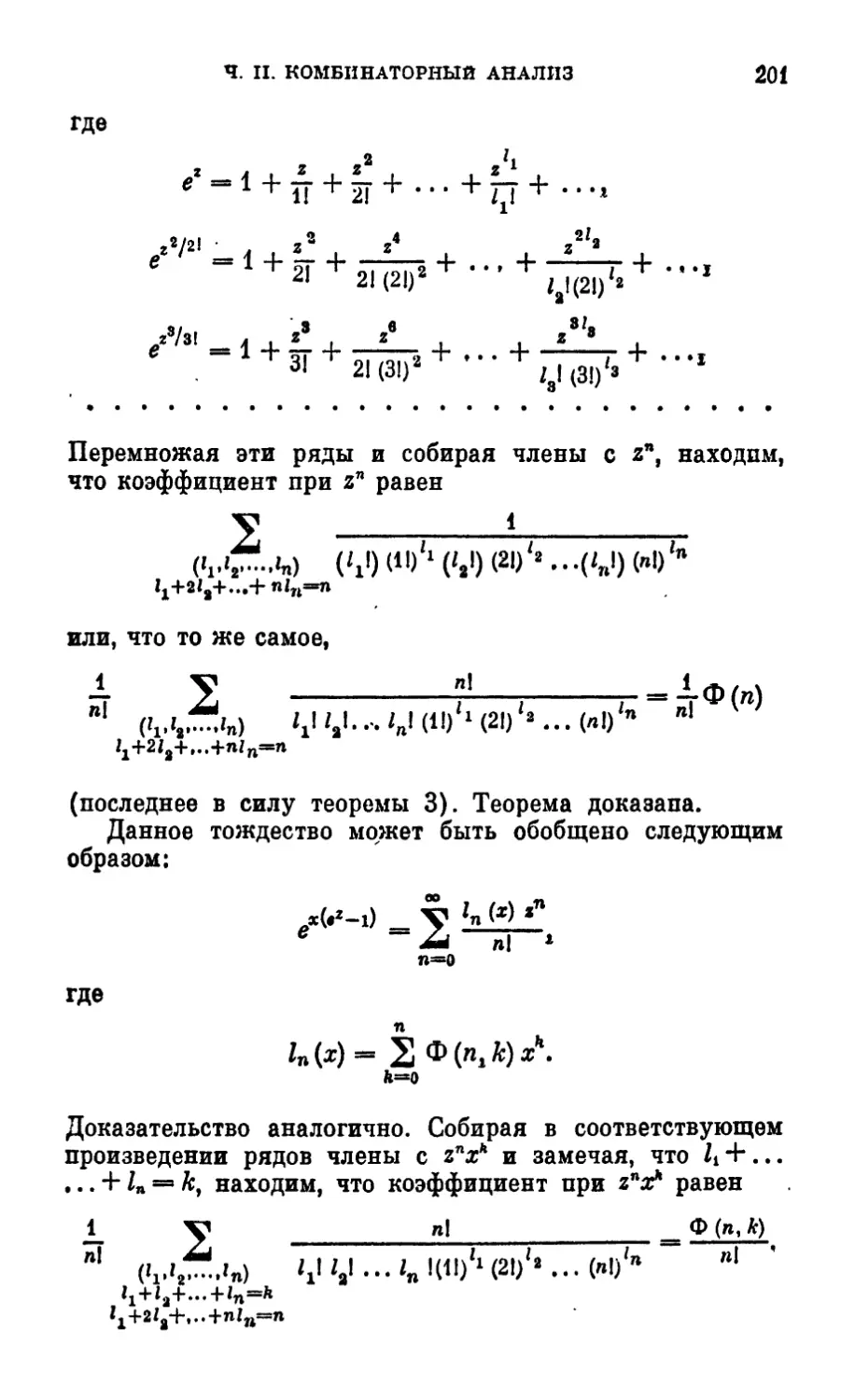

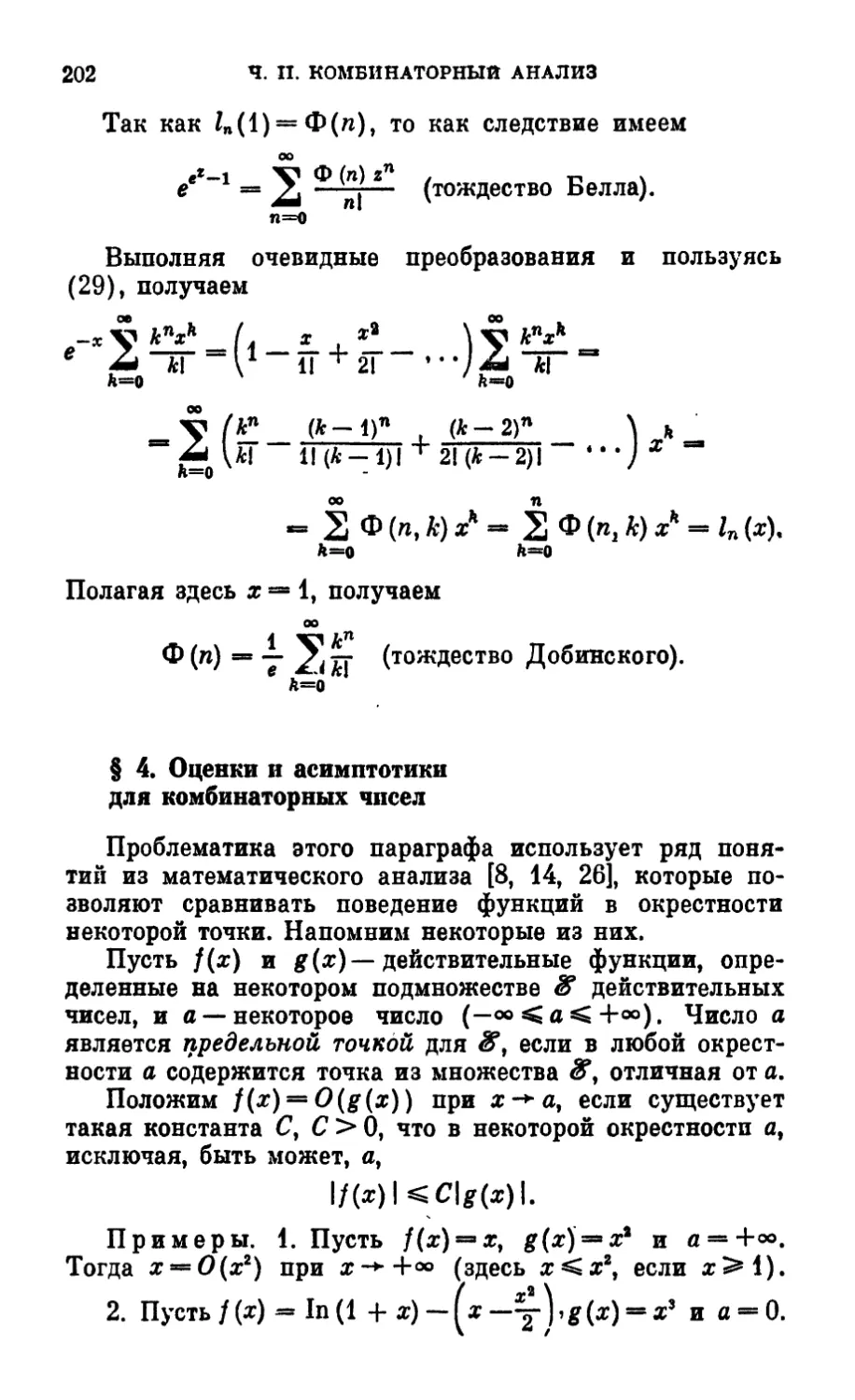

§ 3. Методы изучения комбинаторных объектов и чисел 188

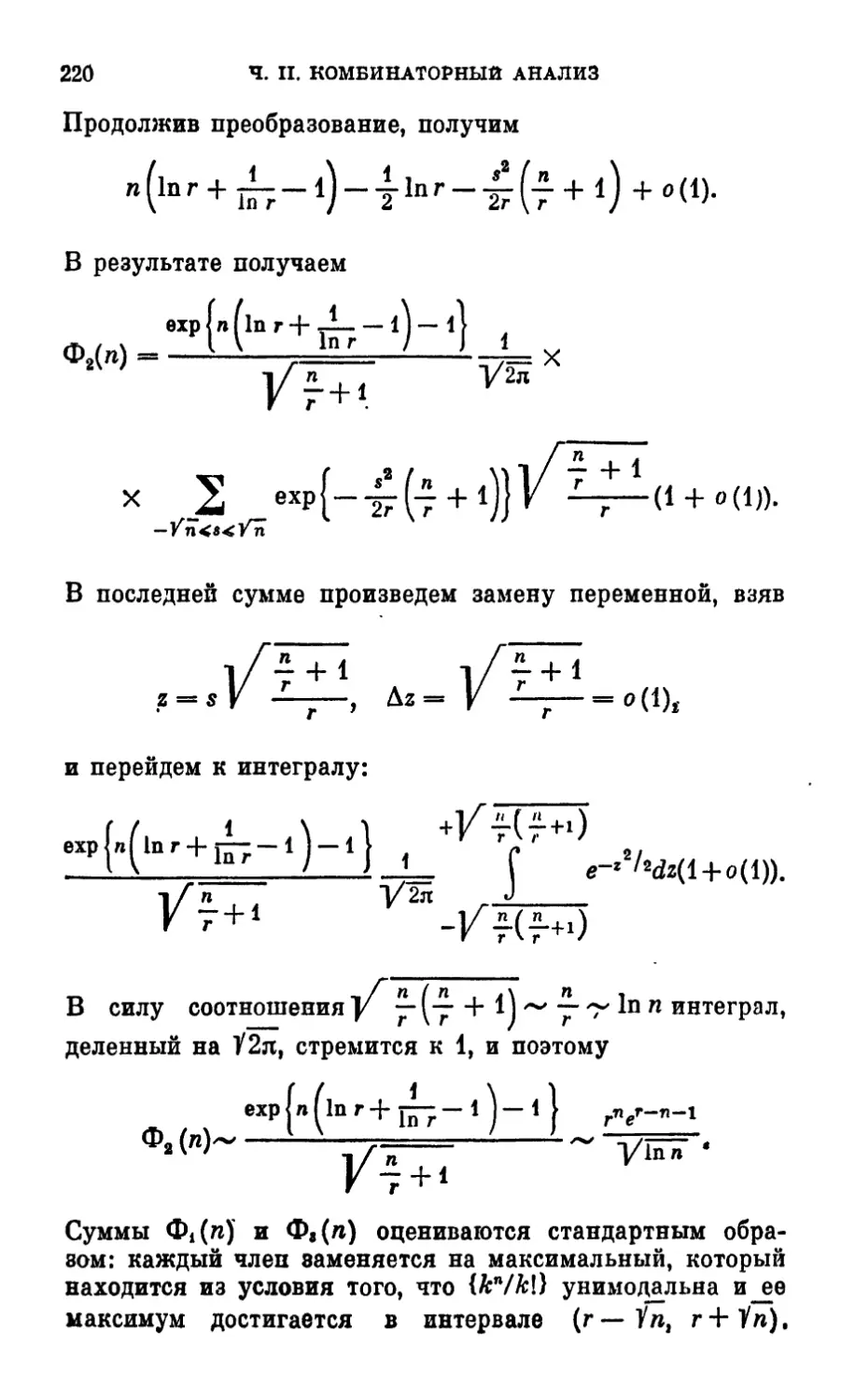

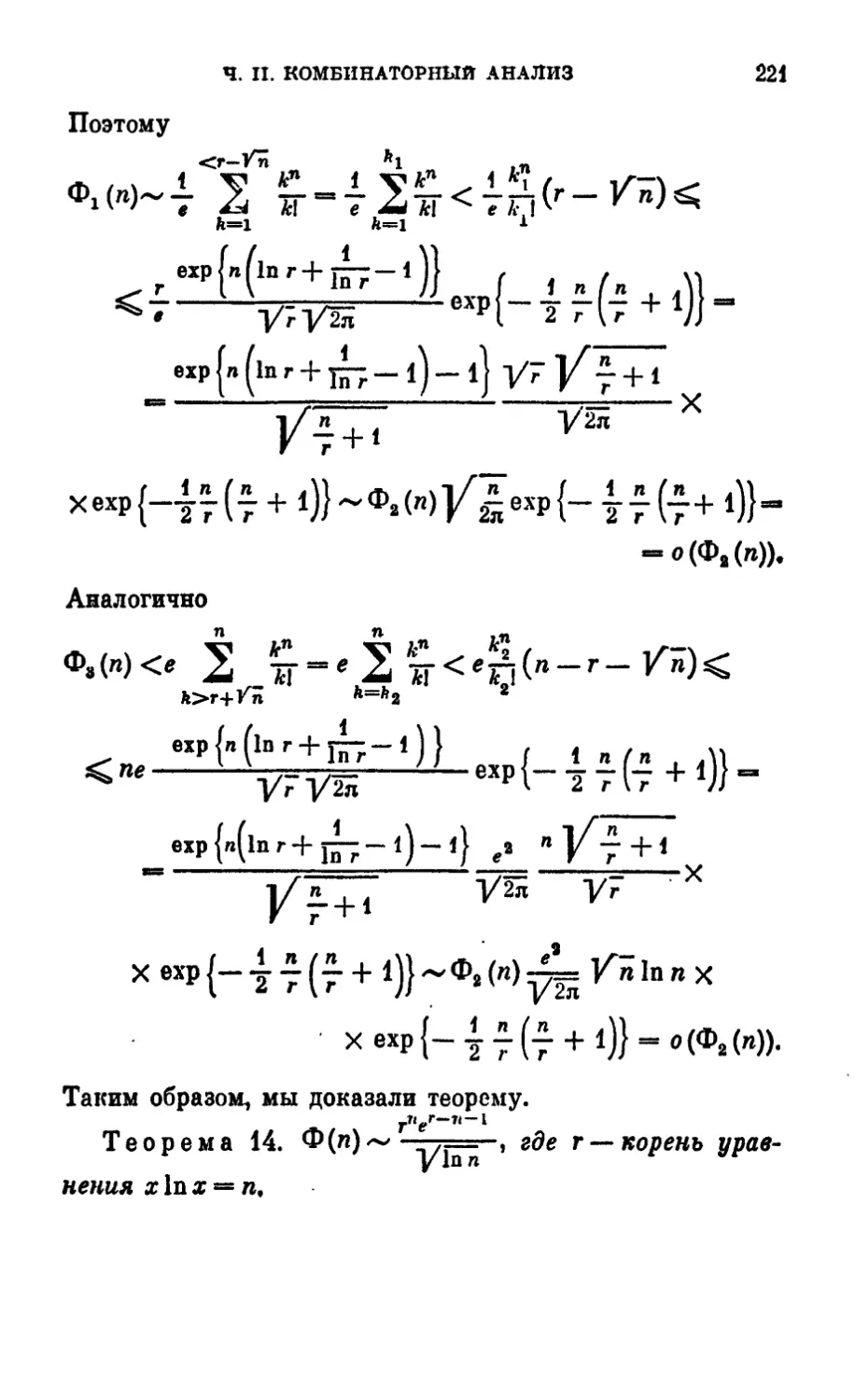

§ 4. Оценки и асимптотики для комбинаторных чисел 202

ЧАСТЬ III

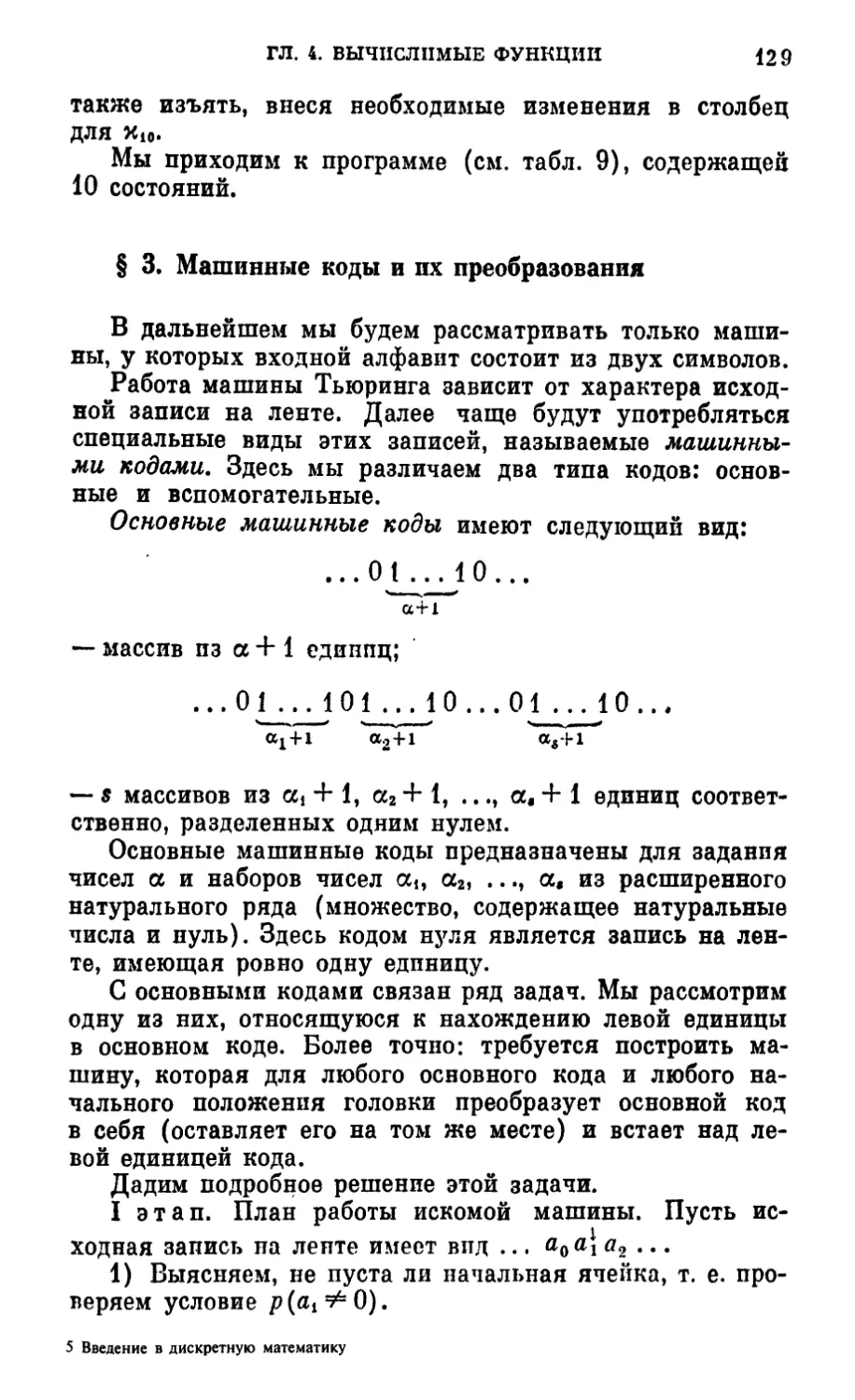

ГРАФЫ И СЕТИ

Глава 1. Графы 222

§ 1. Реализация в евклидовом пространстве. Изоморфизм 222

§ 2. Оценка числа графов 226

Г л а в а 2. Сети 227

§ 1. Сети и их свойстьа 227

§ 2. Оценка числа сетей 232

§ 3. Двухполюсные сети из двухобъектных наборов , 237

§ 4. я-сети 253

ЧАСТЬ IV

ТЕОРИЯ КОДИРОВАНИЯ

§ i. Критерий однозначности декодирования • , « 260

§ 2. Алгоритм распознавания однозначности декодиро- 268

вания

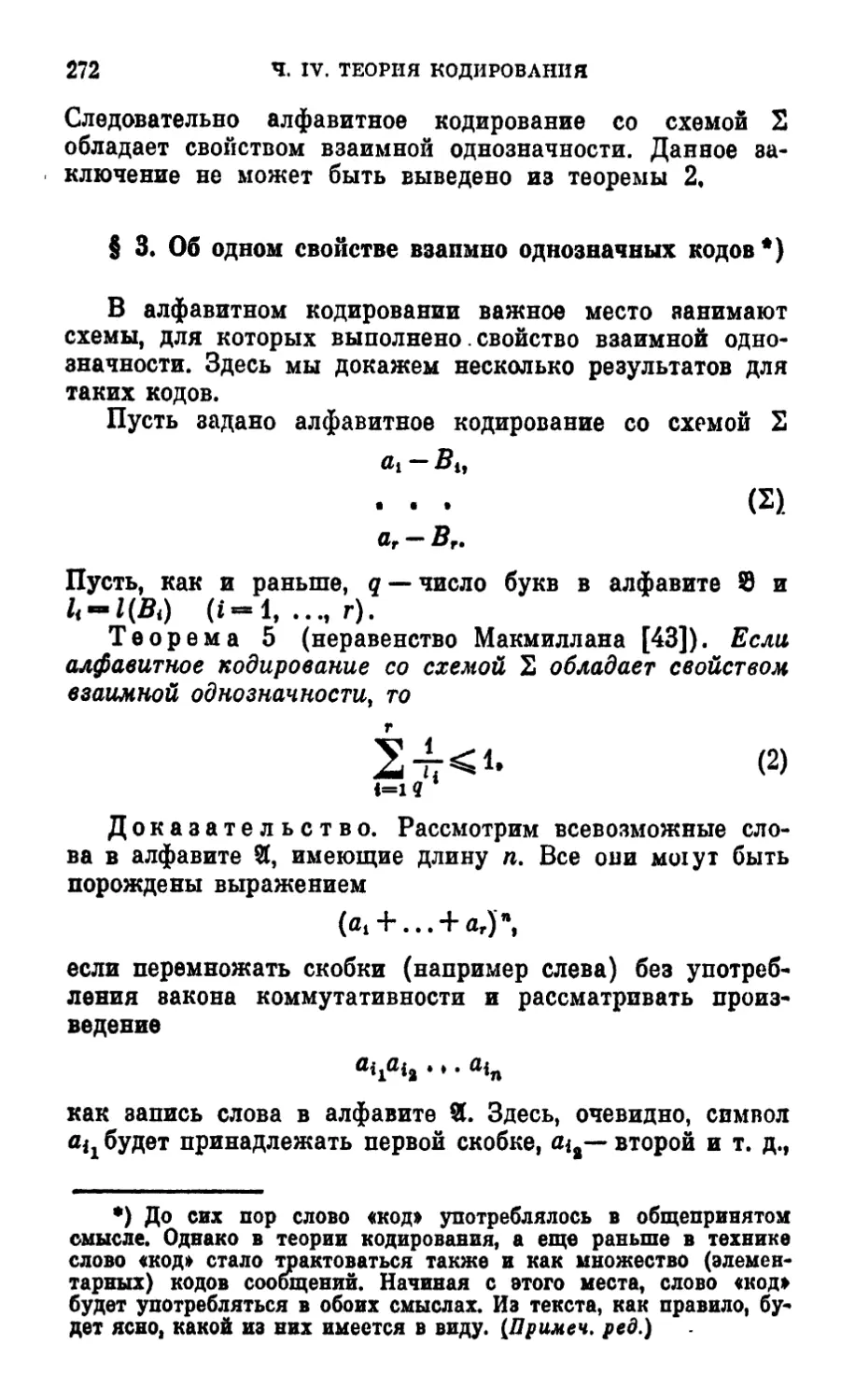

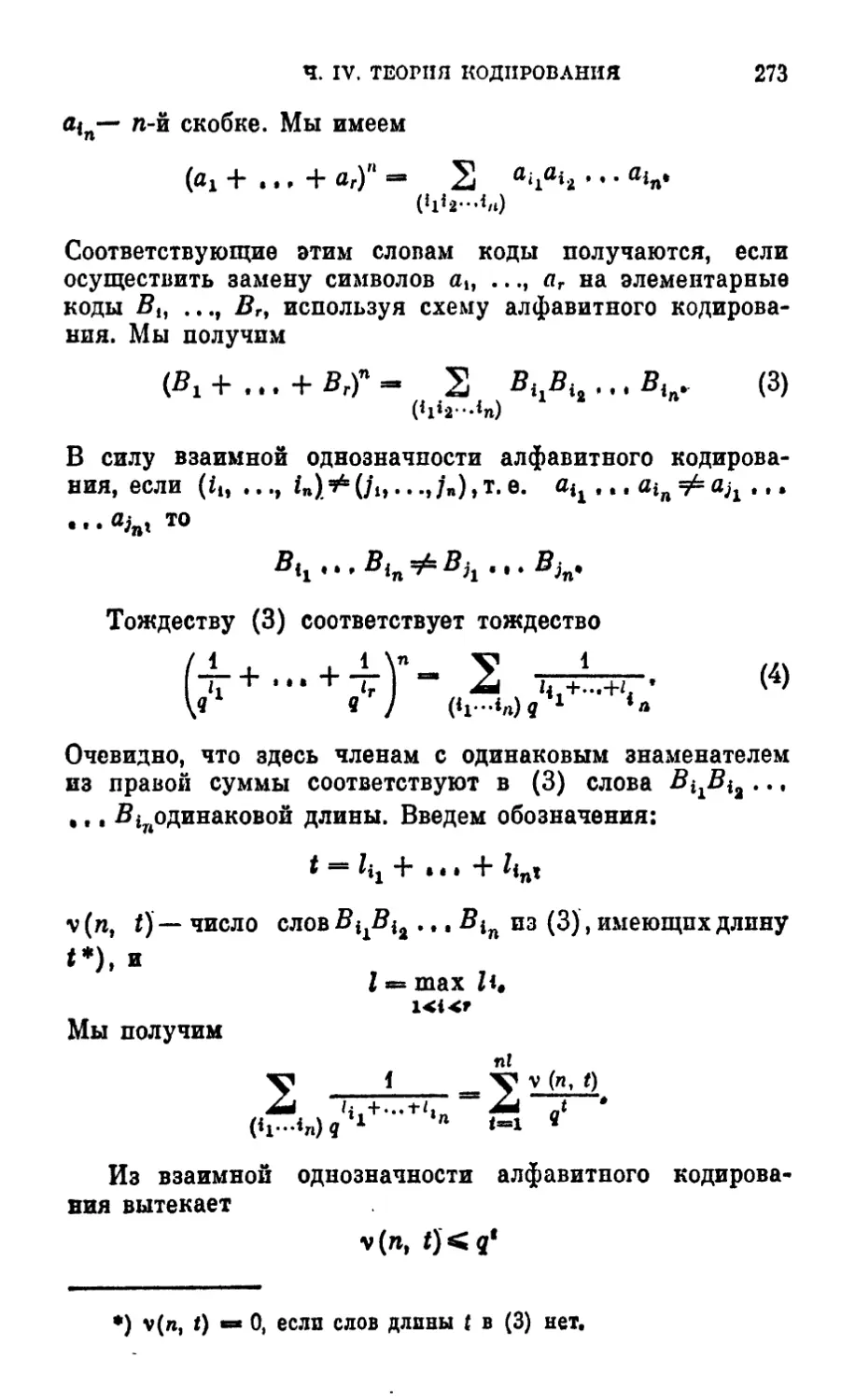

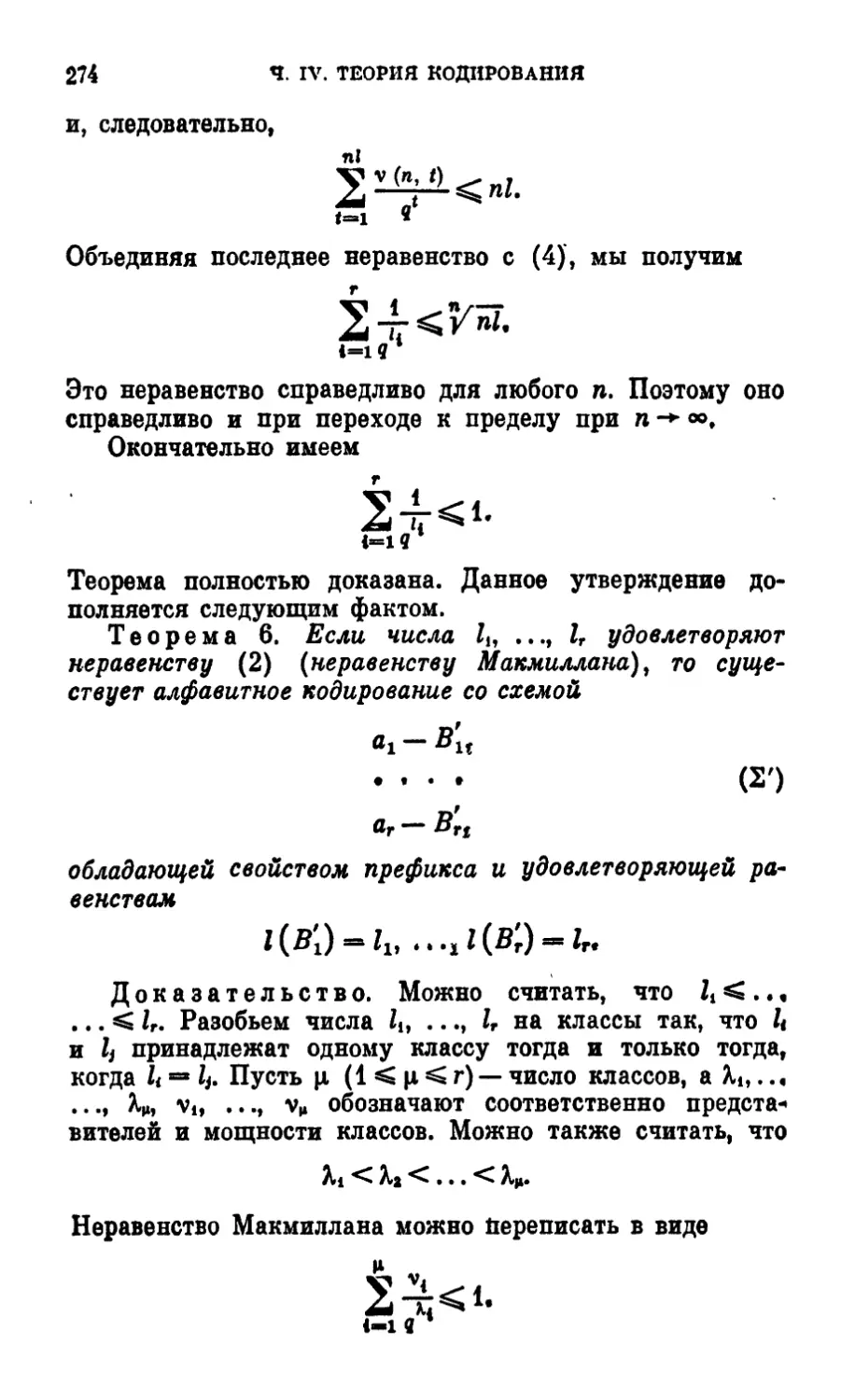

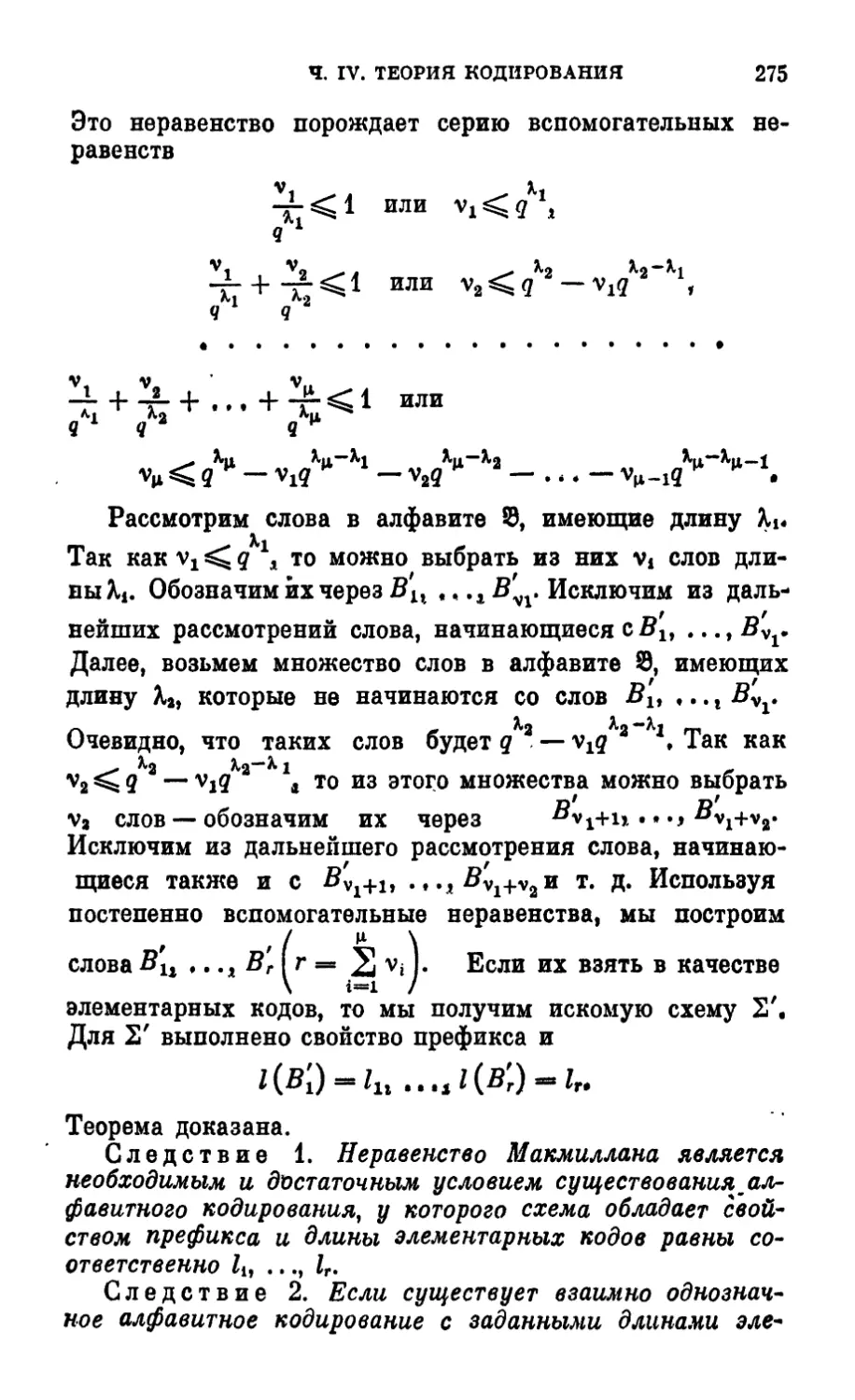

§ 3. Об одном свойстве взаимно однозначных кодов , 272

§ 4. Коды с минимальной избыточностью .... 276

§ 5. Самокорректирующиеся коды 288

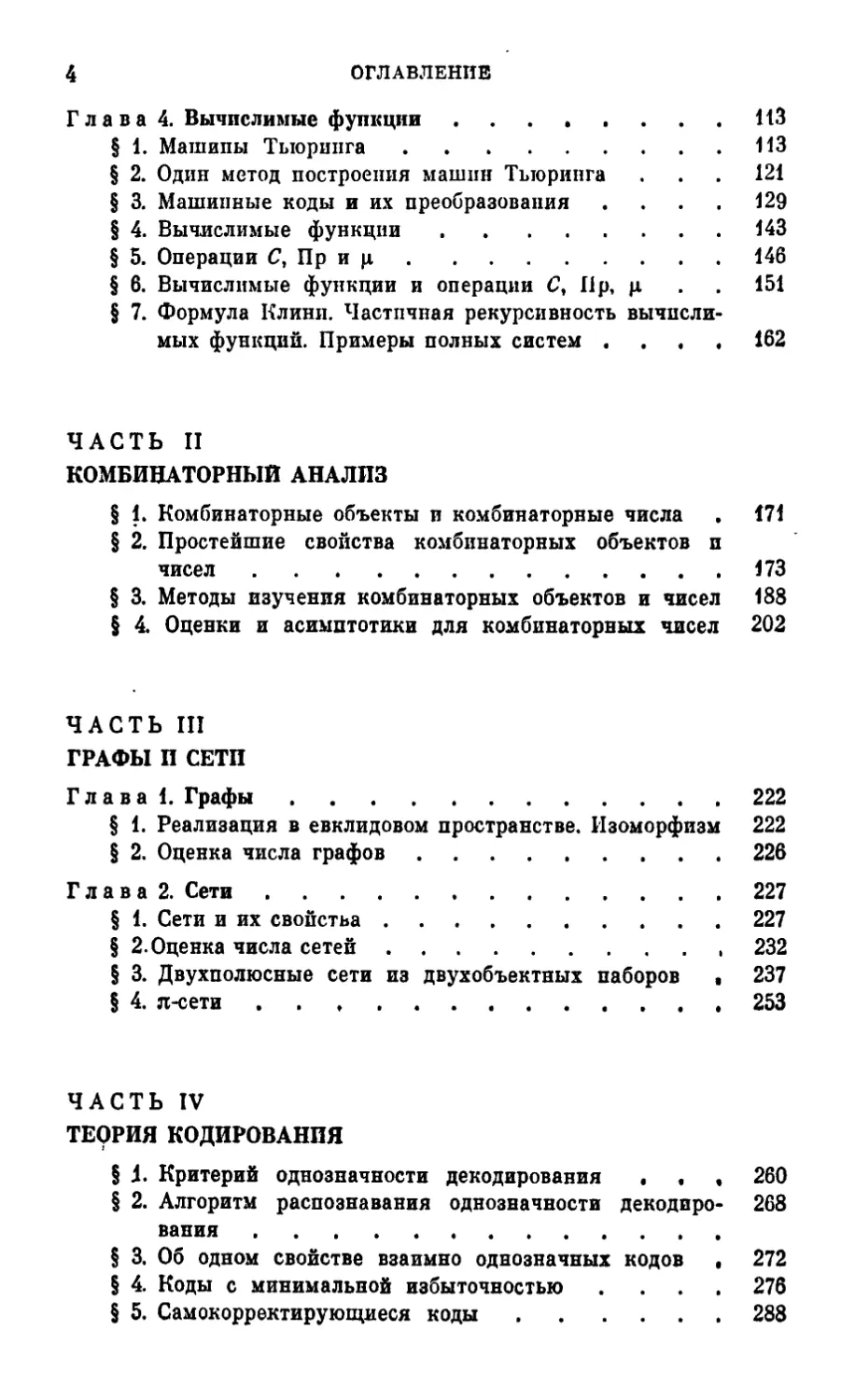

ОГЛАВЛЕНИЕ 5

ЧАСТЬ V

НЕКОТОРЫЕ ПРИЛОЖЕНИЯ К КИБЕРНЕТИКЕ

Глава 1. Дизъюнктивные нормальные формы .... 297

§ 1. Понятие д. н. ф. Проблема минимизации булевых

функций 297

§ 2. Упрощение д. н. ф. и тупиковые д. н. ф.

(относительно упрощения) 300

§ 3. Постановка задачи в геометрической форме . . 307

§ 4. Сокращенная д. н. ф 312

§ 5. Тупиковость на основе геометрических

представлений. Методы построения тупиковых д. н. ф. . . 316

§ 6. Некоторые однозначно получаемые д. н. ф. . . 324

§ 7. Понятие локального алгоритма 331

Глава 2. Синтез схем из функциональных элементов . . 336

§ 1. Понятие схемы из функциональных элементов . 336

§ 2. Проблема синтеза схем из Ф. Э 345

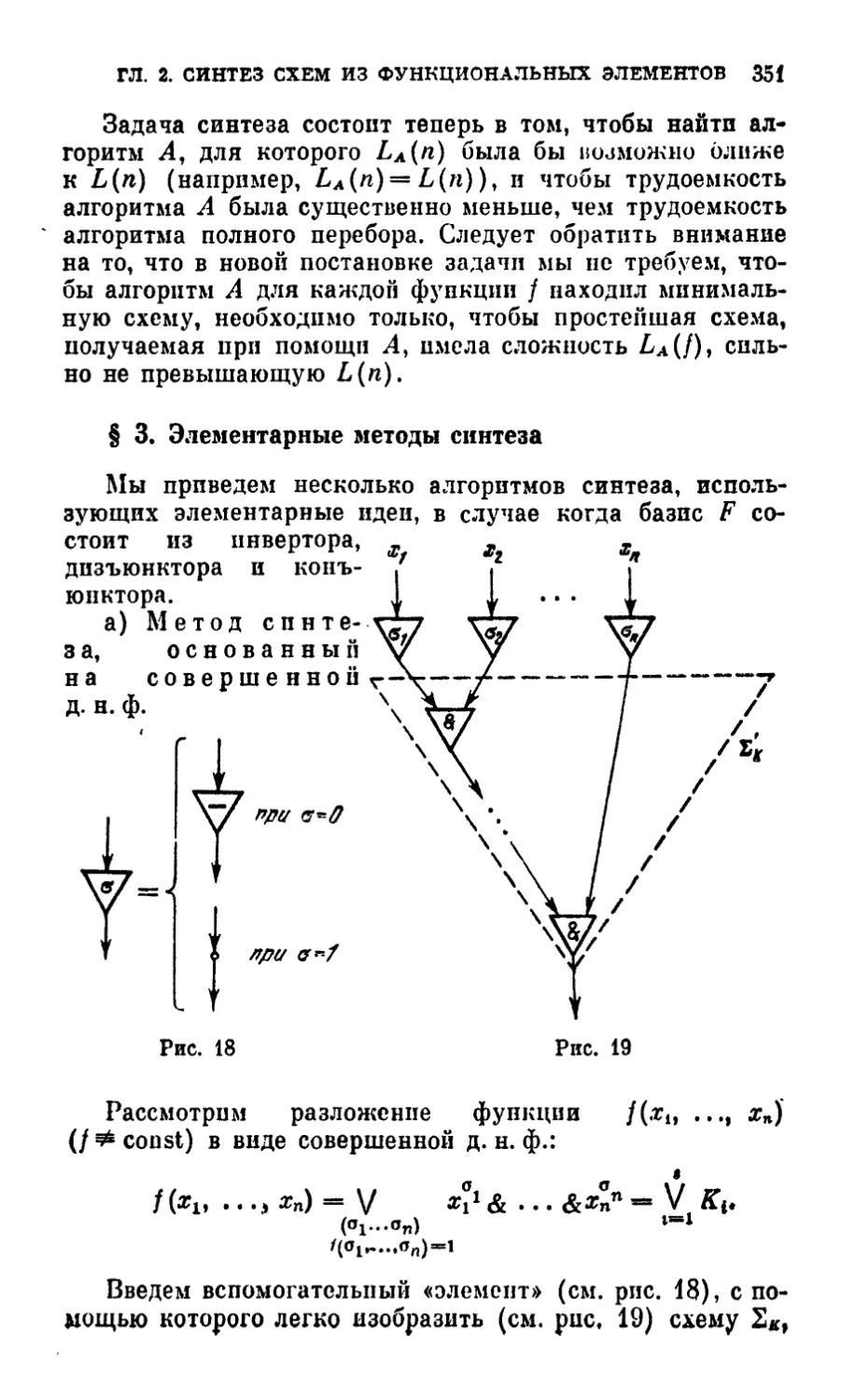

§ 3. Элементарные методы синтеза 351

§ 4. Нижняя оценка для L(n) 355

§ 5. Оптимальный по порядку метод синтеза схем из

Ф. Э. (метод Шеннона) 357

§ 6. Асимптотически наилучший метод синтеза схем из

Ф. Э. (метод Лупанова) 361

§ 7. Синтез сумматора 364

§ 8. Синтез схем из Ф. Э., реализующих симметрические

функции 366

Список литературы 370

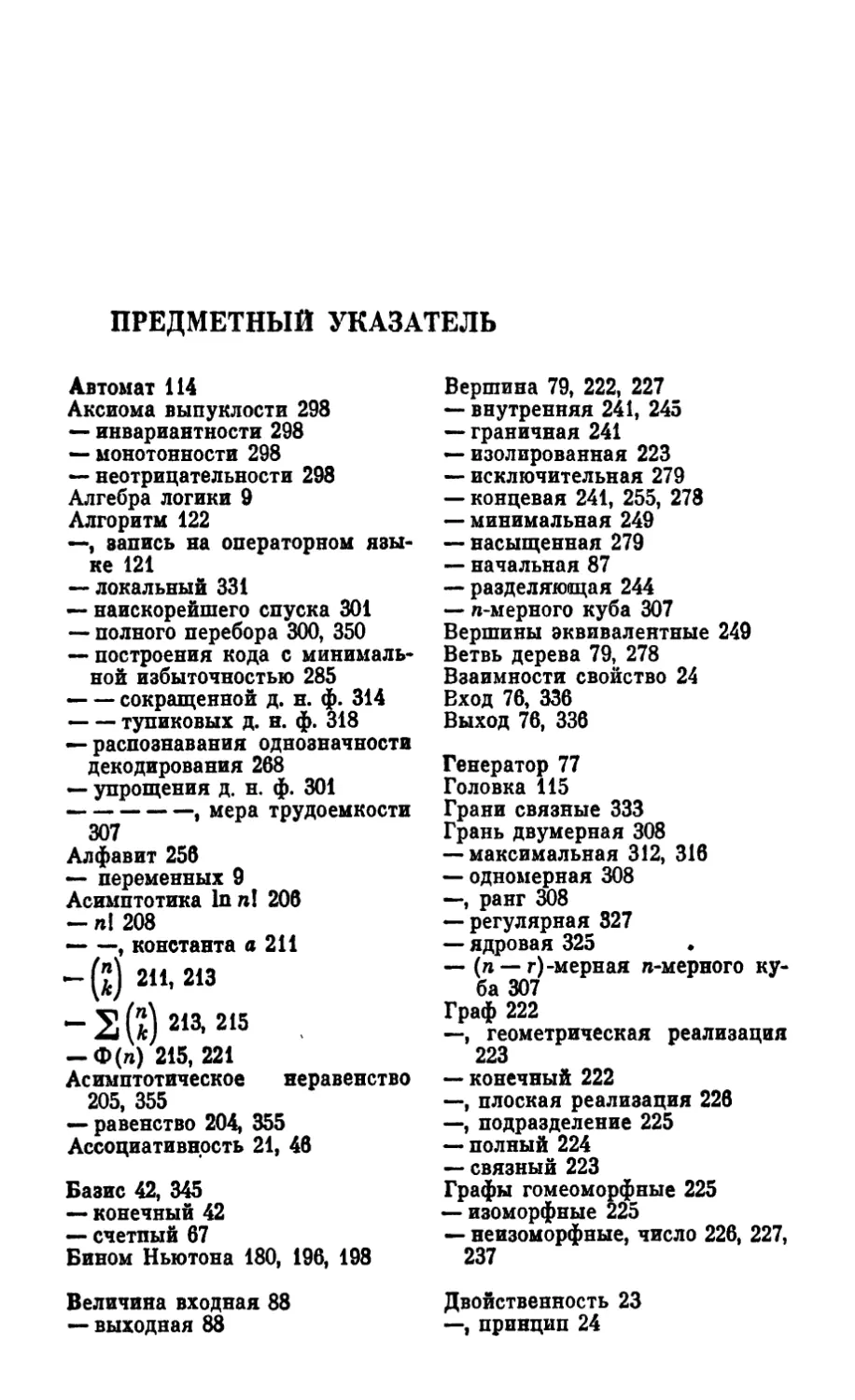

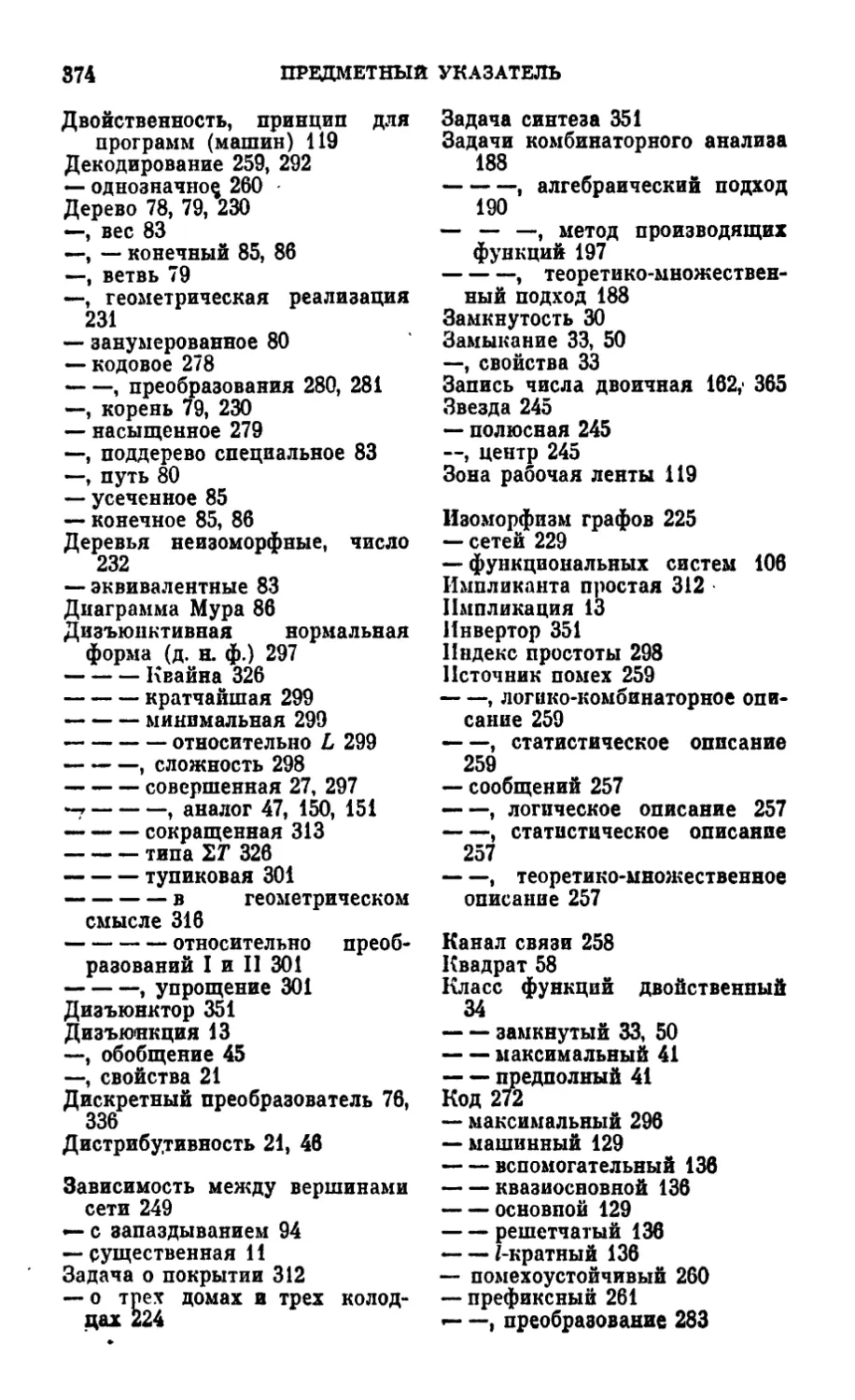

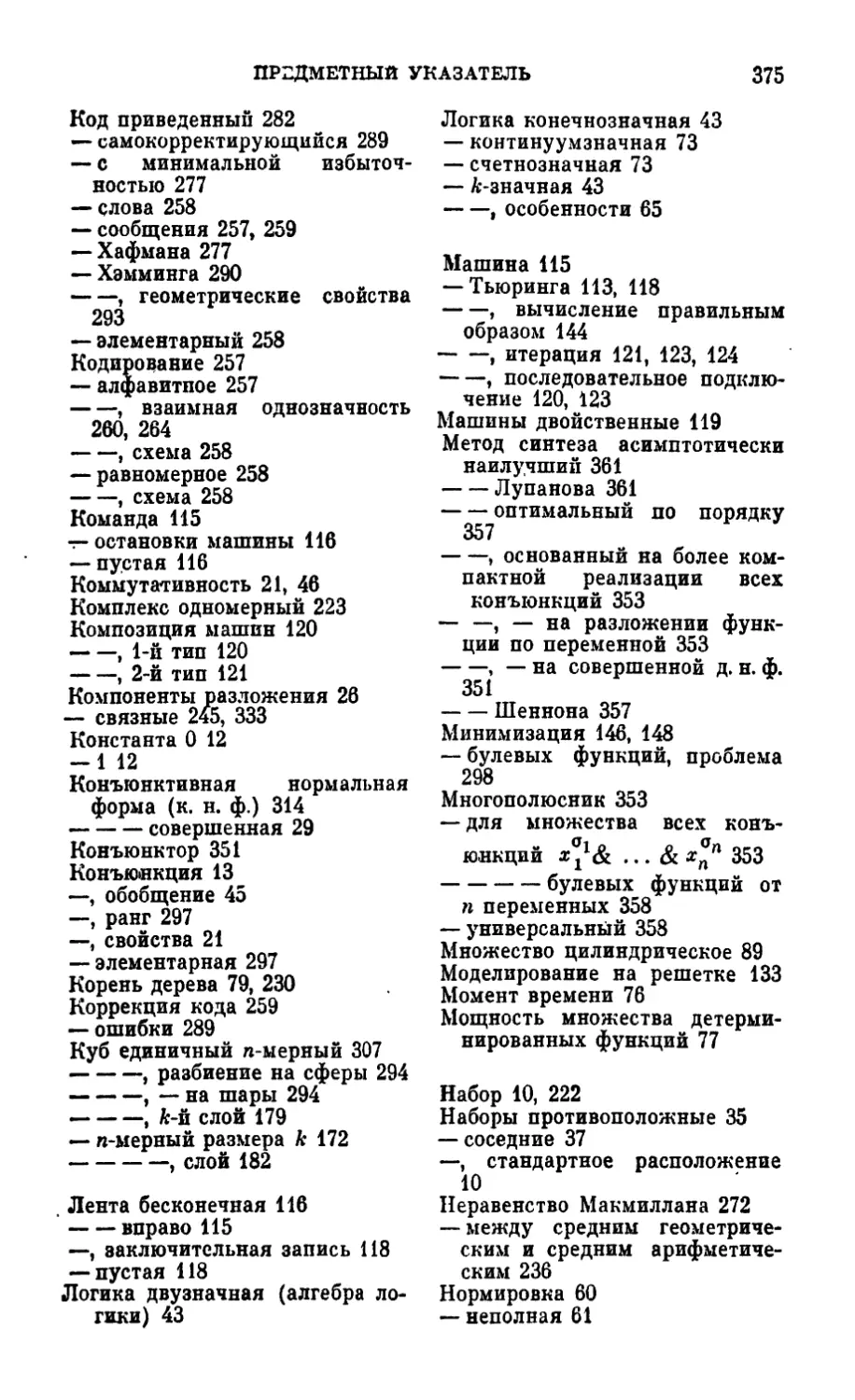

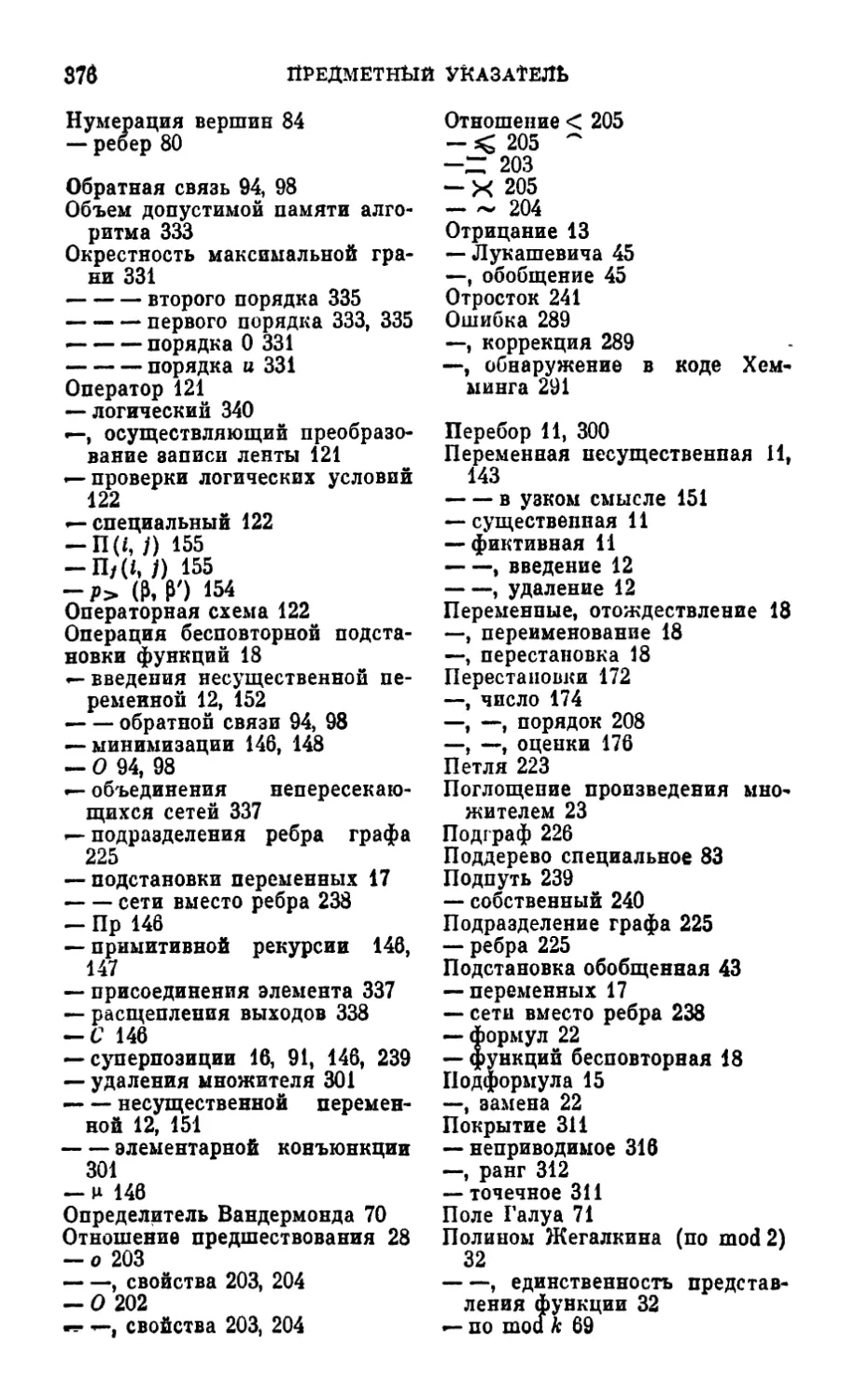

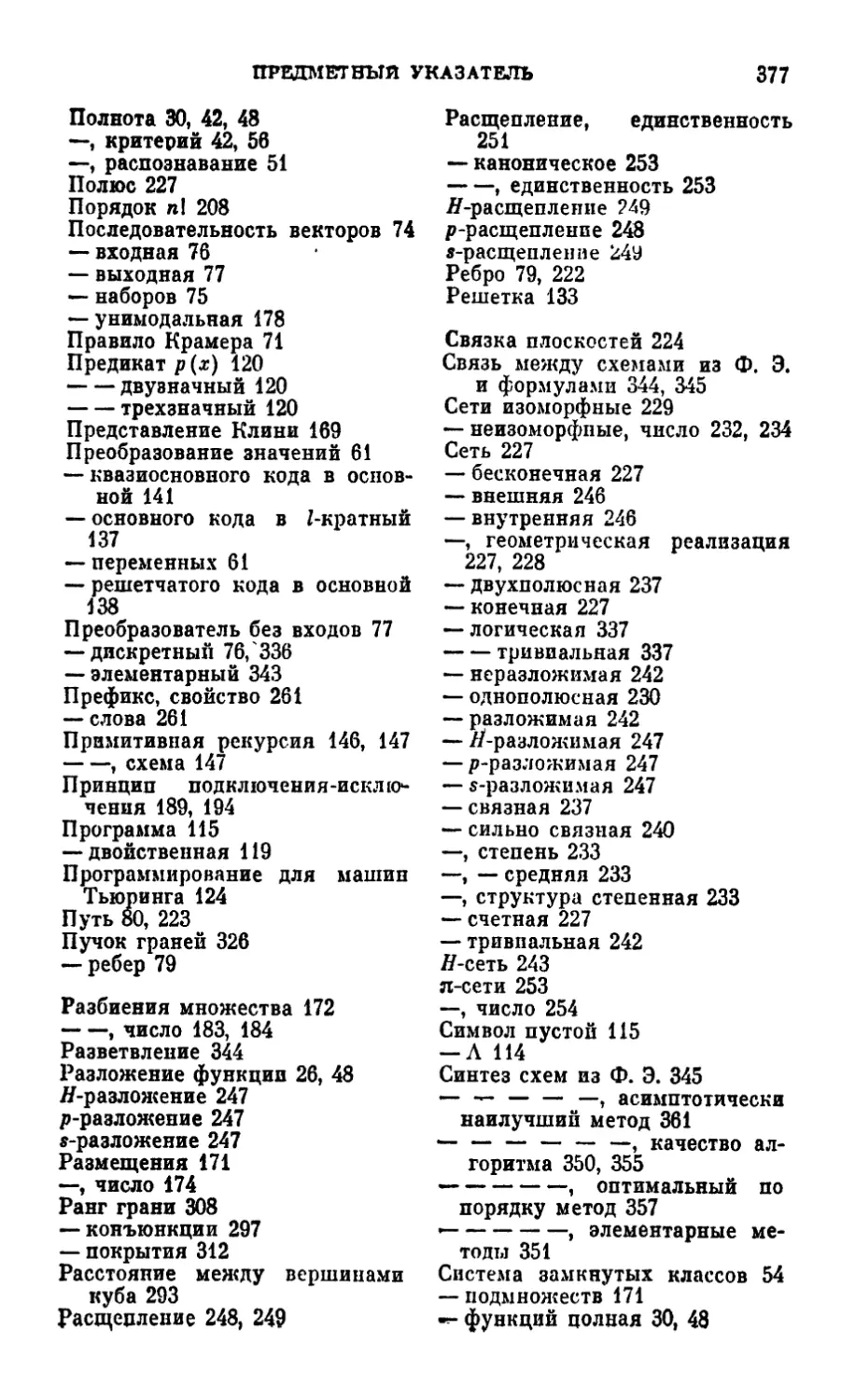

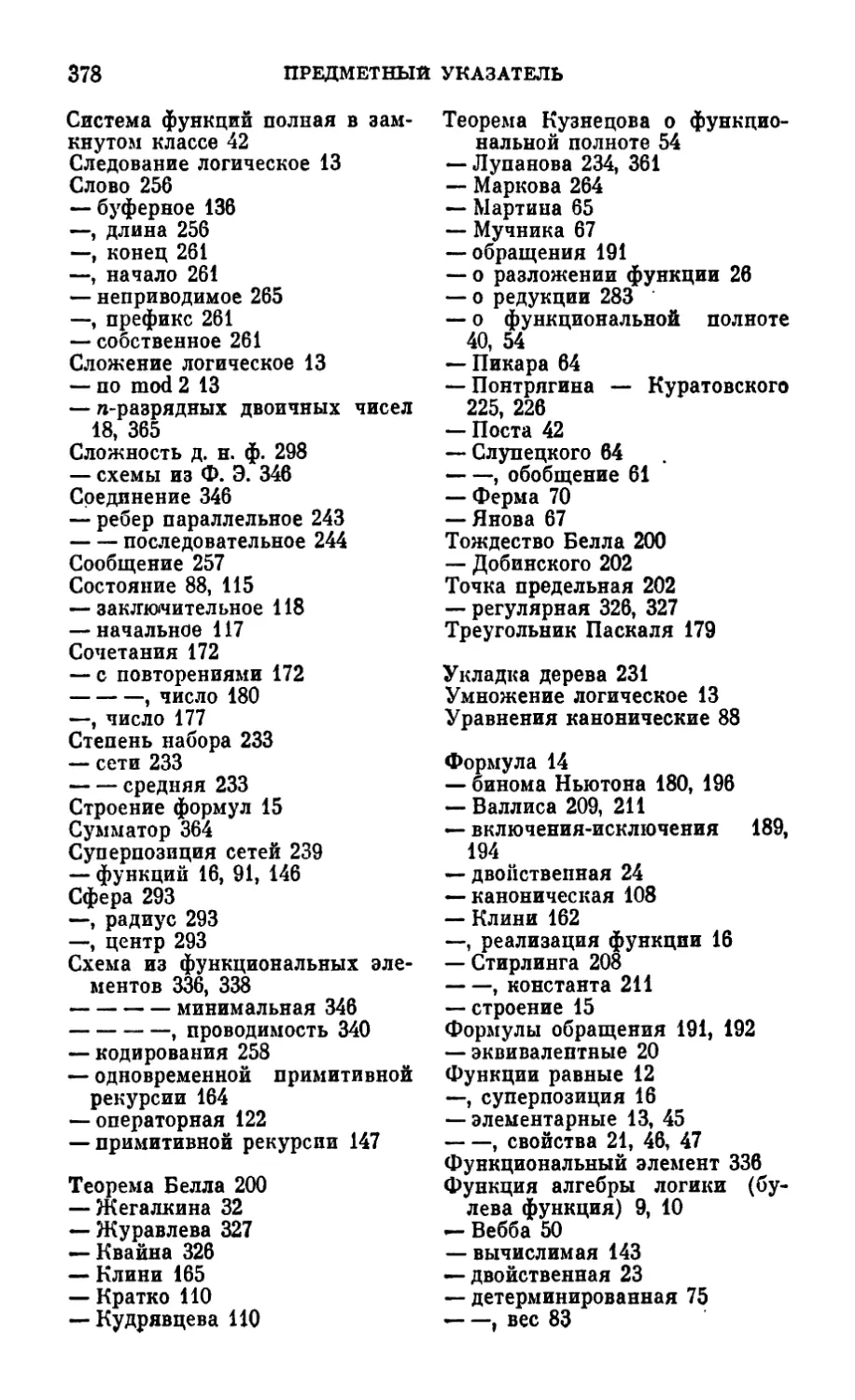

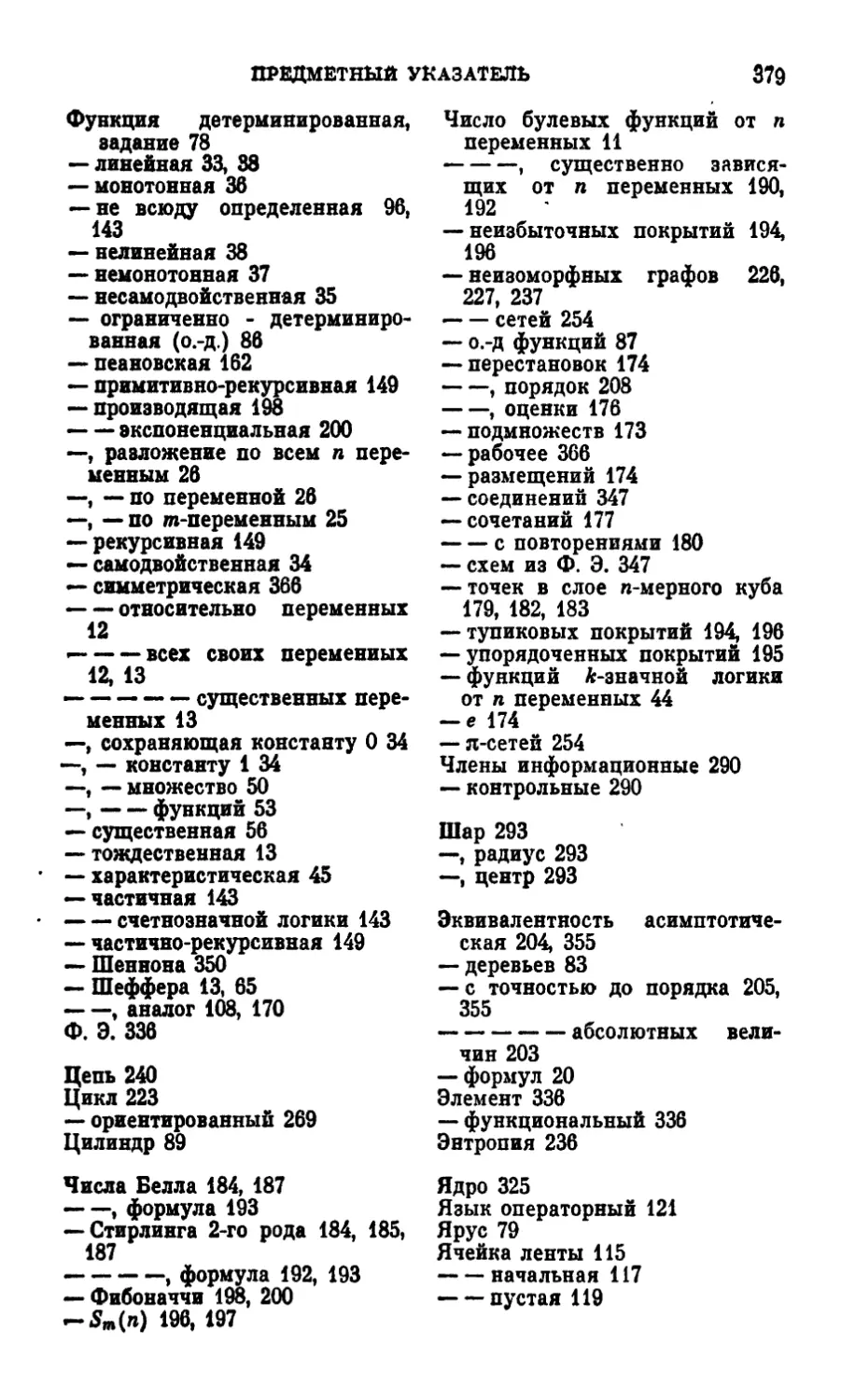

Предметный указатель 373

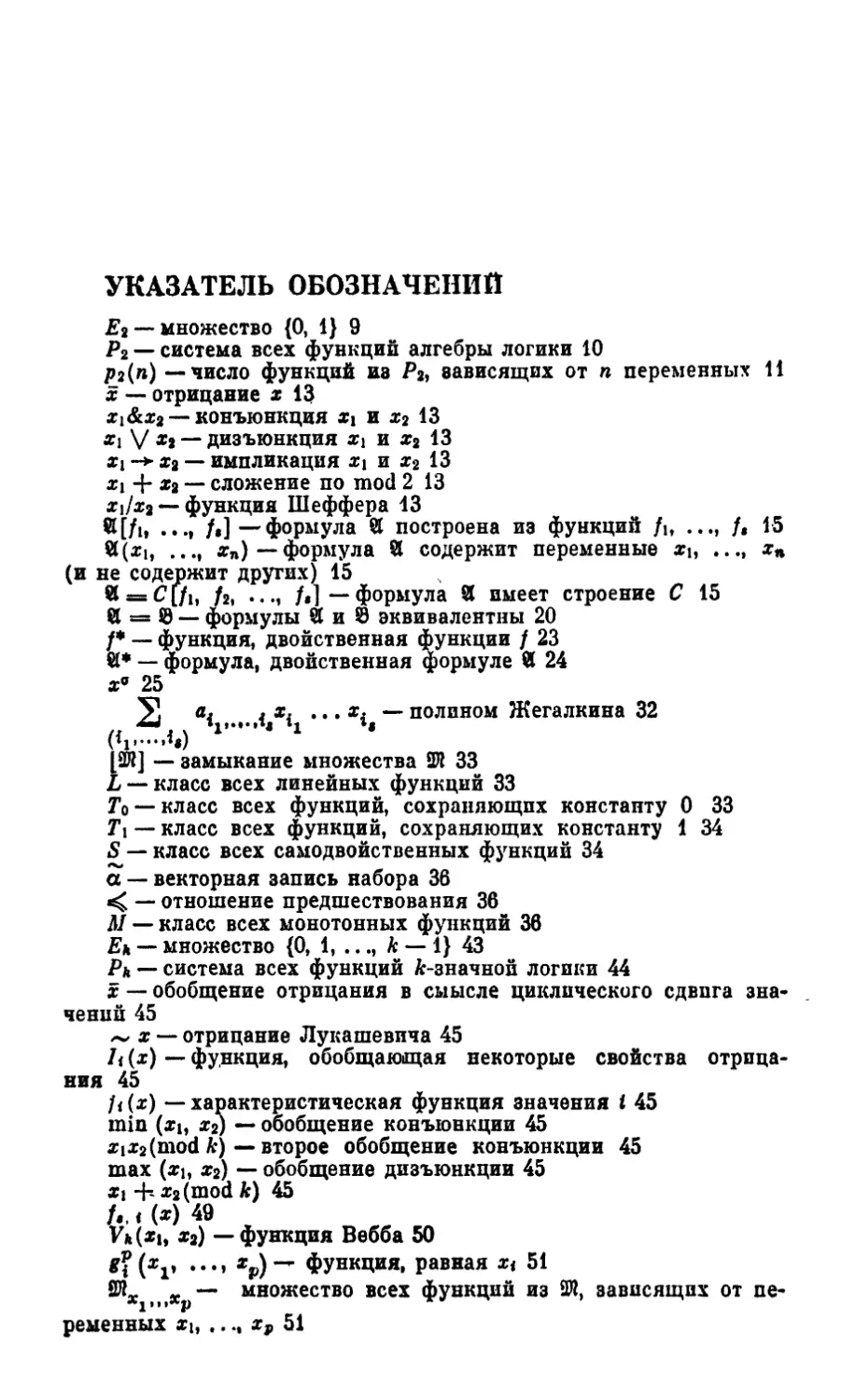

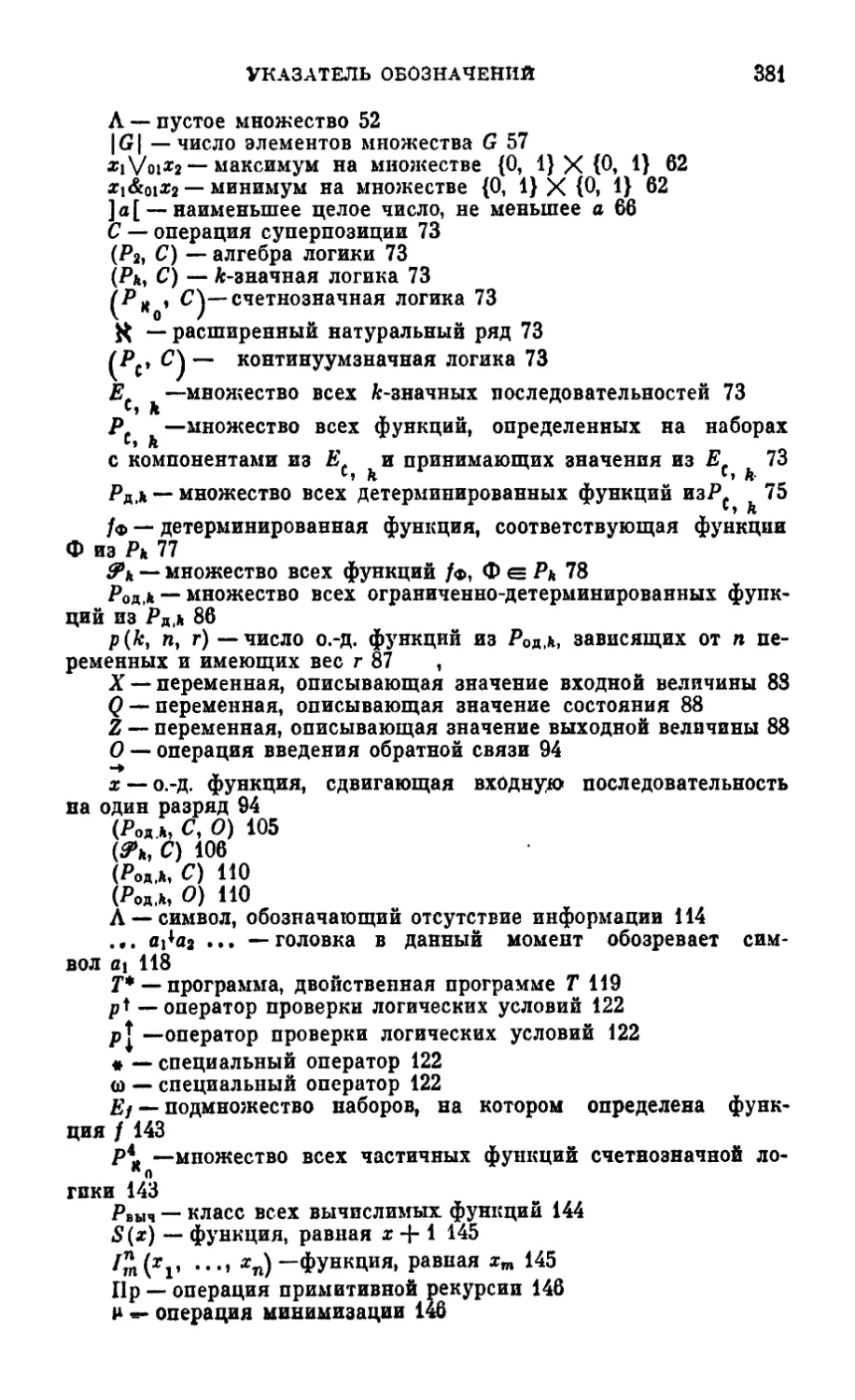

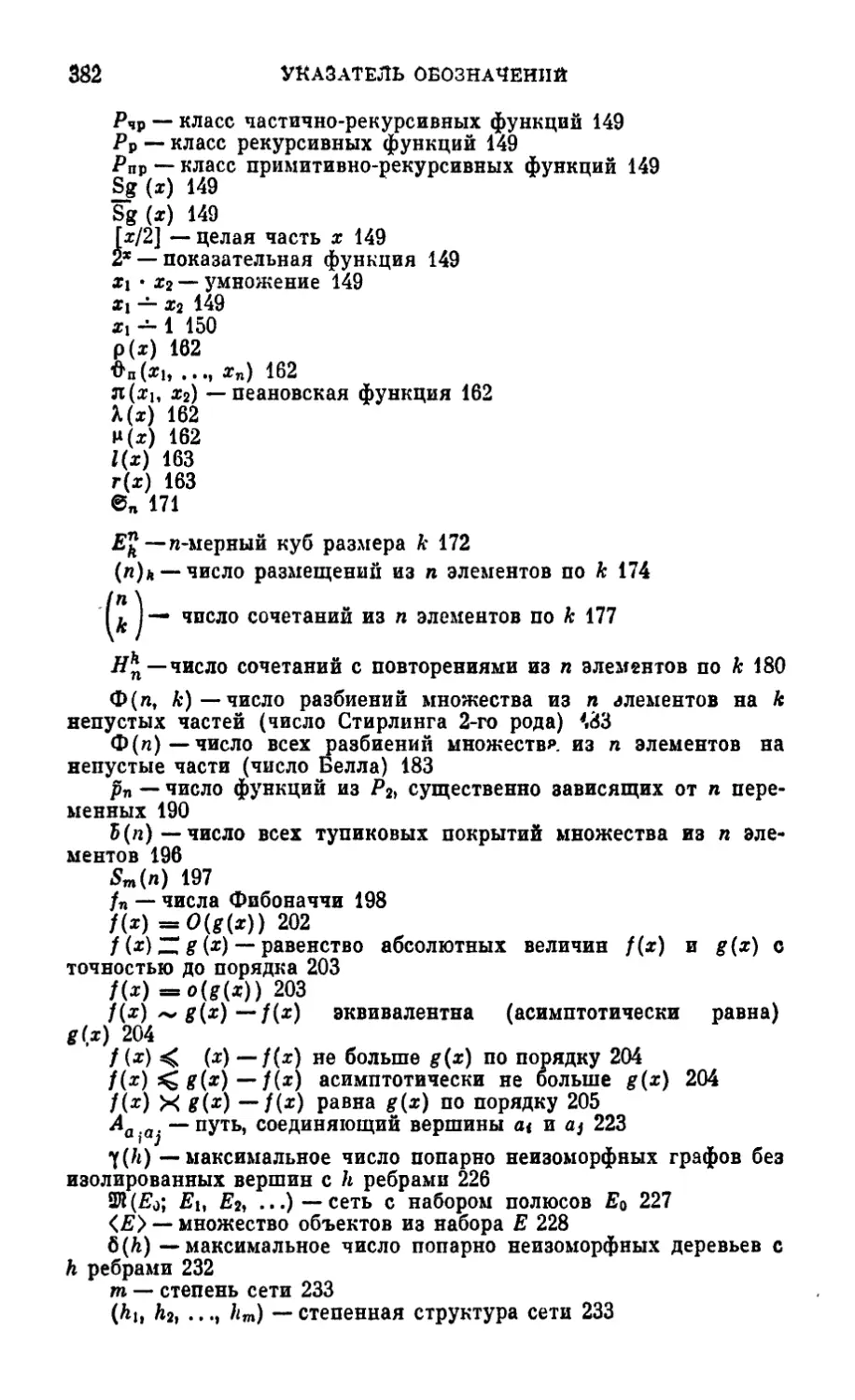

Указатель обозначений 381

СЕРГЕЙ ВСЕВОЛОДОВИЧ ЯБЛОНСКИЙ

Сергей Всеволодович Яблонский родился 6 декабря 1924 г. в

Москве в семье профессора, специалиста в области механики.

Математические наклонности Сергея Всеволодовича проявились в раннем возрасте.

В 1940 г. он стал победителем шестой математической олимпиады

школьников Москвы.

В 1941 г. СВ. Яблонский поступил на механико-математический

факультет Московского университета. Семнадцатилетним юношей он

уходит в армию и после окончания краткосрочных курсов радистов

направляется на фронт. В составе 242-го танкового полка участвует

в боях на Курской дуге — в сражении под Прохоровкой. Война для него

закончилась боями в Чехословакии. Боевые заслуги Сергея

Всеволодовича отмечены двумя орденами Отечественной войны, двумя орденами

Красной Звезды и орденом Славы.

В 1945 г. СВ. Яблонский вернулся на механико-математический

факультет, с отличием закончил его в 1950 г. и поступил в аспирантуру,

которую успешно окончил в 1953 г., защитив кандидатскую

диссертацию. В 1962 г. он защитил докторскую диссертацию. С 1953 г. Сергей

Всеволодович работает на Отделении прикладной математики

Математического института им. В.А. Стеклова (впоследствии это Отделение

было преобразовано в Институт прикладной математики им. М.В.

Келдыша), а с 1958 г. становится заведующим отделом этого института.

Педагогическая деятельность СВ. Яблонского неразрывно связана

с Московским университетом, профессором которого он стал в 1963 г.

и возглавил кафедру математической кибернетики с момента ее

основания на факультете вычислительной математики и кибернетики. В 1966 г.

СВ. Яблонскому вместе с О.Б. Лупановым и Ю.И. Журавлевым была

присуждена Ленинская премия за цикл работ по математической теории

синтеза управляющих систем. В 1986 г. СВ. Яблонский избирается

членом-корреспондентом Академии наук по Отделению математики.

СВ. Яблонский внес фундаментальный вклад в создание

математической кибернетики как самостоятельного раздела математики. Он

постоянно подчеркивал глубокую ее взаимосвязь с методами

дискретной математики. Важным шагом была разработка им общего понятия

управляющей системы как одного из основных объектов, изучаемых

математической кибернетикой. СВ. Яблонский высказал гипотезу о

неизбежности перебора (значительной части вариантов) при решении

массовых кибернетических задач и получил первые важные результаты

в направлении обоснования этой гипотезы.

Сергей Всеволодович разработал оригинальные основные курсы по

математической кибернетике и дискретной математике, которые он

читал почти в течение тридцати лет в МГУ. Много сил СВ. Яблонский

вкладывал в издание научной и учебной литературы в этих областях,

в частности, сборников научных работ «Проблемы кибернетики» и

«Математические вопросы кибернетики». Он — автор учебника «Введение

в дискретную математику» и нескольких монографий.

СВ. Яблонский — признанный глава научной школы с широкой

тематикой исследований и обширной географией научных центров,

созданных при его участии. СВ. Яблонский скончался на семьдесят

четвертом году жизни 26 мая 1998 г.

ПРЕДИСЛОВИЕ

В России исторически сложилось так, что

представление об образовании включает в себя органичное единство

школы как системы приобретения знаний,

фундаментальной науки как показателя уровня подготовки

специалистов и гуманитарной культуры как основы духовного

богатства человека.

Формулируя задачи образования, академик А.Н.

Крылов говорил: «Школа не может дать вполне законченного

знания; главная задача школы — дать общее развитие,

дать необходимые навыки, одним словом... главная

задача школы — научить учиться, и для того, кто в школе

научится учиться, практическая деятельность всю его

жизнь будет наилучшей школой».

Отметим, что особенность отечественной школы

состоит в сочетании четкости рассуждений с глубиной

содержания и простотой, доступностью, конктретностью

изложения материала, которые всегда предпочитаются

формальным конструкциям. Практическое воплощение

данных идей подразумевает наличие

высококвалифицированных и творчески мыслящих преподавателей.

Математическое образование и математическая

культура составляют стержень научного знания, и

значение математики как основы фундаментальных

исследований постоянно возрастает.

Для решения этих задач требуются учебники,

отражающие в определенной полноте современное состояние

исследований и мировоззренческие принципы данной

области науки.

Предлагаемые к публикации в серии «Высшая

математика» избранные учебники по математике реализуют

указанный выше подход. Они написаны в основном

профессорами Московского государственного

университета им. М.В. Ломоносова.

Книга СВ. Яблонского «Введение в дискретную

математику» является учебным пособием по основному курсу

дискретной математики, читающемуся на факультете

вычислительной математики и кибернетики и механико-

математическом факультете Московского

государственного университета им. М.В. Ломоносова. Она посвящена

области математики, бурно развивающейся в последние

годы и ставшей сердцевиной современной

математической кибернетики. В изложении материала широко

используются геометрический язык и содержательные

интерпретации, что позволяет сочетать наглядность,

определенную строгость и абстрактность в построении всего

курса лекций по данному предмету. Книга доступна

широкому кругу читателей, но в первую очередь она

адресована студентам факультетов прикладной

математики, аспирантам и специалистам, работающим в области

прикладной математики.

В данной серии уже изданы учебники Г.И. Архипова,

В.А. Садовничего, В.Н. Чубарикова «Лекции по

математическому анализу», И.М. Виноградова «Элементы

высшей математики (Аналитическая геометрия.

Дифференциальное исчисление. Основы теории чисел)», И.И.

Привалова «Введение в теорию функций комплексного

переменного», В.А. Садовничего «Теория операторов»,

СБ. Гашкова, В.Н. Чубарикова «Арифметика.

Алгоритмы. Сложность вычислений», В.И. Нечаева «Элементы

криптографии (основы теории защиты информации)»,

И.А. Виноградовой, С.Н. Олехника, В.А. Садовничего

«Задачи и упражнения по математическому анализу»

(тома 1 и 2), Н.С. Бахвалова, А.В. Лапина, Е.В. Чижонкова

«Численные методы в задачах и упражнениях».

Надеюсь, что данные книги положат начало новой

серии базовых учебников по высшей математике для

вузов с повышенным уровнем математической

подготовки.

Кроме практической ценности эта серия призвана

подвести некоторые итоги работы российских ученых и

педагогов-математиков по созданию базовых учебников по

математике на рубеже второго и третьего тысячелетий.

Серия не ограничивается указанными книгами. В

дальнейшем предполагается продолжить отбор и издание как

современных, так и классических учебников, которые

отвечают изложенной выше концепции, не потеряли своей

новизны и актуальности и пользуются заслуженной

популярностью и авторитетом у студентов и педагогов.

Академик

Российской академии наук

В.А. Садовничий

ЧАСТЬ I

ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ

С ОПЕРАЦИЯМИ

Теория функциональных систем занимается

изучением функций, описывающих работу дискретных

преобразователей. Здесь рассматриваются важнейшие классы

функций: булевы функции, функции fe-значной логики,

автоматные (о.-д.) функции и вычислимые функции.

С каждым из этих классов естественным образом

связываются операции, позволяющие из одних функций

данного класса строить другие функции этого же класса.

Такими операциями являются операция суперпозиции,

операция обратной связи, операция примитивной

рекурсии и ii-операцня. В результате этого мы приходим к

функциональным системам с операциями — некоторым

классам алгебр. Данные объекты в книге расположены

так, что каждый последующий объект является

«расширением» предыдущего. Это позволяет переносить

результаты с простых систем на более сложные. При этом

обращается внимание на аналогии и на существенные

различия.

Роль теории функциональных систем в дискретной

математике можно сравнить с ролью математического

анализа в непрерывной математике.

Глава 1

АЛГЕБРА ЛОГИКИ

§ 1. Функции алгебры логики

Пусть U — {ии и2г ..., ыт, ...} — исходный алфавит

переменных (аргументов). Будем рассматривать

функции f(uiv щ2,..., щп){и^Фщ^ при v^|li),

аргументы которых определены на множестве Ег e @, 1), и

такие, что f(<xu а2, ..., ап)е= Е2, когда а< е= Е2 {i = 1, 2, ...

..., я). Эти функции будем называть функциями

алгебры логики или булевыми функциями. Чтобы избежать

10

Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

сложных обозначений для индексов переменных, мы

будем употреблять в качестве метаобозначении

(обозначений для произвольных символов алфавита U) символы

ху у, z, ..., а также эти символы с индексами. Таким

образом, вапись f[xu х2, ..., хп) понимается как вапись

функции, зависящей от произвольных фиксированных

аргументов uiv u^ ..,, щп1 где uiyf Фи^ при v Ф \i.

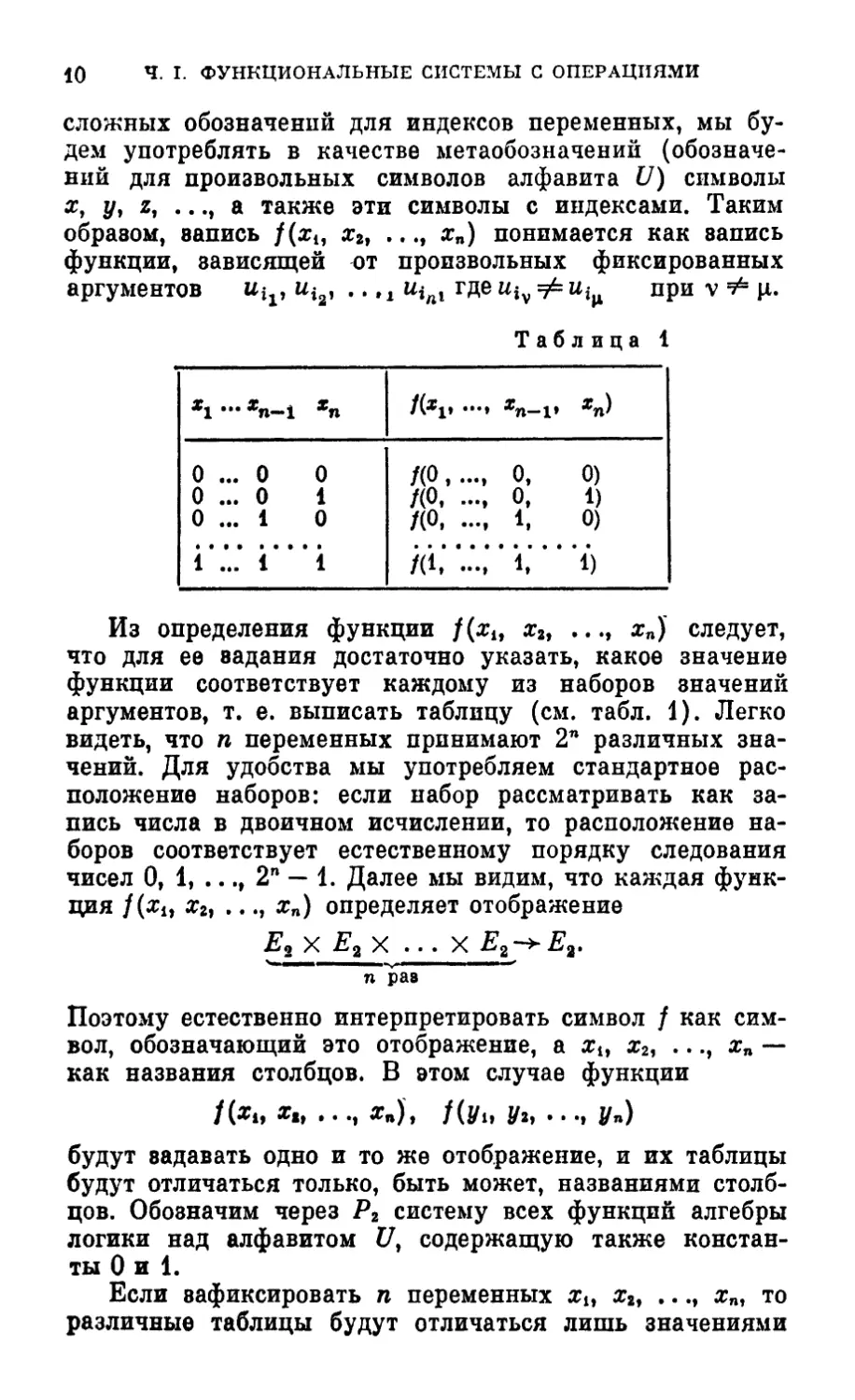

Таблица 1

0 ...

0 ...

0 ...

1 ...

Ч-,

0

0

1

1

L хп

0

1

0

1

/(*,..

/@,..

/@, ..

до, ..

/A,..

•» жп—1»

., о,

., 0,

., 1,

., 1,

*„)

0)

1)

0)

1)

Из определения функции f(xlt x2, ..., хп) следует,

что для ее задания достаточно указать, какое значение

функции соответствует каждому из наборов значений

аргументов, т. е. выписать таблицу (см. табл. 1). Легко

видеть, что п переменных принимают 2П различных

значений. Для удобства мы употребляем стандартное

расположение наборов: если набор рассматривать как

запись числа в двоичном исчислении, то расположение

наборов соответствует естественному порядку следования

чисел 0, 1, .. .t 2" — 1. Далее мы видим, что каждая

функция /(#i, x2, ..., хп) определяет отображение

Е2 х Е2 х ... х ?2->Е2.

п раа

Поэтому естественно интерпретировать символ / как

символ, обозначающий это отображение, а хи х2, ..., хп —

как названия столбцов. В этом случае функции

/(*!, *¦, ..., *«), /(^1, У2, ..., Уп)

будут задавать одно и то же отображение, и их таблицы

будут отличаться только, быть может, названиями

столбцов. Обозначим через Р2 систему всех функций алгебры

логики над алфавитом С/, содержащую также

константы 0 и 1.

Если зафиксировать п переменных #i, x2, ..., хп, то

различные таблицы будут отличаться лишь значениями

ГЛ. 1. АЛГЕБРА ЛОГИКИ И

правого столбца. Поэтому справедливо следующее

утверждение.

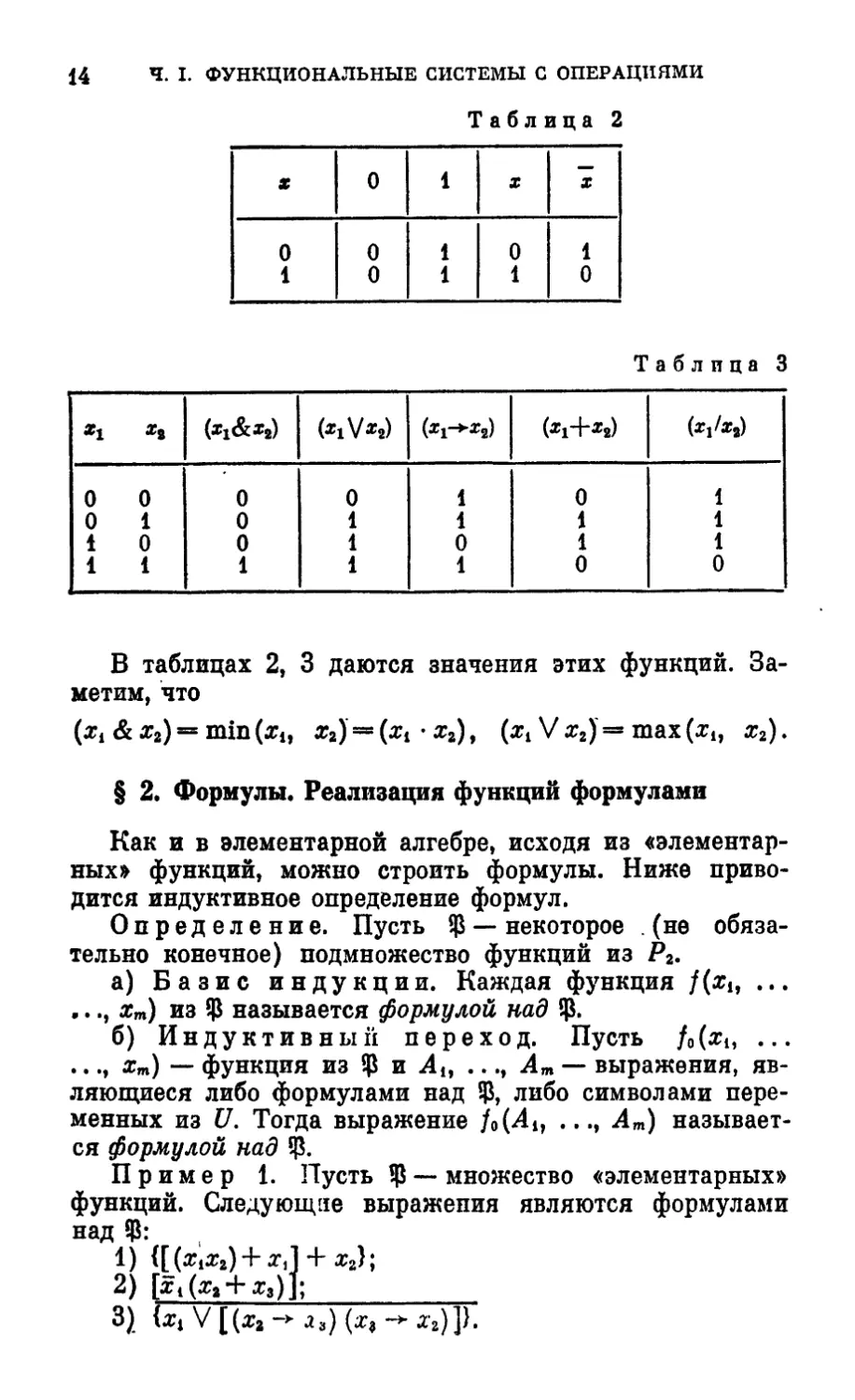

Теорема 1. Число /ь(и) всех функций из Р2,

зависящих от п переменных xit х2, ..., хп, равно 2:П*

Здесь следует обратить внимание на два

обстоятельства.

1. Число функций алгебры логики, зависящих от

заданных п аргументов, конечно. Поэтому, если нужно

выяснить, обладают ли функции из этого конечного

множества каким-либо свойством, достаточно осуществить

просмотр (или, как говорят, «перебор») функций из

данного множества. Однако числа рг{п) с ростом п быстро

растут:

Pi(l)-4, p.B)-16, /?2C)=256, р2D)-65536, ...

Следовательно, уже при сравнительно небольших

значениях п (п &* 6) перебор становится практически

невозможным даже с использованием вычислительной

техники.

2. С ростом числа аргументов таблица, задающая

функцию, сильно усложняется. Так, например, уже при

не очень большом числе аргументов, скажем при п —10,

таблица становится громоздкой (имеет 1024 строки),

а при п = 20 — практически необозримой.

Введенное выше понятие функции несовершенно,

поскольку оно не позволяет рассматривать функции от

меньшего числа аргументов как функции от большего

числа аргументов. Для устранения этого недостатка

введем следующее определение.

Определение. Функция f(xu ..., z<-i, х{1 xi+li ...

..., xn) из P2 зависит существенным образом от

аргумента Хь если существуют такие значения oti, ..., а*-ь

а1+1, ..., ап переменных xi9 ..., х^и xi+u ..., хп, что

*-!, 0, ai+u ..., а„)=^

•.., ап).

В этом случае переменная х{ называется существенной.

Если х{ не является существенной переменной, то она

называется несущественной или фиктивной.

Пусть для функции f(xu ..., хп) перемепая х{

является фиктивной. Возьмем таблицу для функции f(xu ...

..., хп) и по ней построим новую таблицу путем вы-

12 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

черкиванпя всех строк вида {аи ..., cc<-i, I, ai+iy ..., ап)

и вычеркивания столбца для аргумента xt. Полученная

таблица будет определять некоторую функцию g(xu ...

..., zt-it xi+u ..., хп). Будем говорить, что функция

g(xu ..., Xi-U xi+u ..., хп) получена из f(xlt ..., хп)

путем удаления фиктивной переменной хи а также, что

фупкция f(xu ..., хп) получается из g(xiy ..., z,_it

?<+i, ..., хп) путем введения фиктивной переменной #<.

Определение. Функции Д и Д называются

равными, если функцию Д можно получить из Д путем

добавления и изъятия фиктивных аргументов.

В дальнейшем всюду функции рассматриваются с

точностью до фиктивных переменных, т. е. мы считаем,

что если задана функция Д, то задана и любая равная

ей функция Д. Это накладывает некоторые естественные

ограничения на классы функций, которые будут здесь

рассматриваться. В частности, класс функций,

обладающих определенными свойствами, будет рассматриваться

только в том случае, если эти свойства инвариантны

относительно операций введения и удаления фиктивных

переменных.

Существуют два типа функций, которые не имеют

существенных переменных: функции первого типа

тождественно равны 0, а второго — 1. Ввиду этого

целесообразно включить в наши рассмотрения константы 0 и

1 (рассматривая их как функции от пустого множества

переменных).

Для иллюстрации сказанного рассмотрим два класса

симметрических функций.

Определение. Булева функция /(xlt ..., хп)

называется симметрической относительно переменных

хи ..., xh B<k<n), если для любой подстановки

/ i...k\

U-/J

имеет место равенство

Аналогично вводится понятие функции, симметрической

относительно произвольных переменных x\v ..., xik.

Очевидно, что функции, тождественно равные

константам 0 и 1, являются симметрическими относительно

любой совокупности своих переменных.

Пример 1. а) Класс функций, симметрических

относительно всех своих переменных. Это свойство не яв-

ГЛ. i. АЛГЕБРА ЛОГИКИ 13

ляется инвариантным относительно операции введения

несущественной переменной, так как любая функция,

отличная от константы и обладающая этим свойством,

существенно зависит от всех своих переменных

(зависимость хотя бы от одной переменной следует из того, что

функция принимает оба значения 0 и 1, а зависимость от

всех переменных — из симметрии). Такие классы

дальше рассматриваться не будут.

б) Класс функций, симметрических относительно всех

своих существенных переменных. Это свойство,

очевидно, является инвариантным относительно операций

введения и удаления несущественных переменных. Такой

класс может рассматриваться.

Замечание. Если дана конечная система функций

из Р2: (/if ..., /«), s>l, то можно считать, что все эти

функции зависят от одних и тех же переменных хи ...

..., хп, т. е. имеют вид

/i(*i, ..., *п), ..., /.(*!, ..., хп).

С другой стороны, если дана функция, отличная от

константы, то путем отождествления переменных из нее

можно получить равную ей функцию, все переменные

которой являются существенными.

В заключение этого параграфа рассмотрим примеры

функций алгебры логики. Данные функции часто

употребляются в математической логике и кибернетике и

играют такую же роль, как, например, хп или sins в

анализе, поэтому их можно считать «элементарными»:

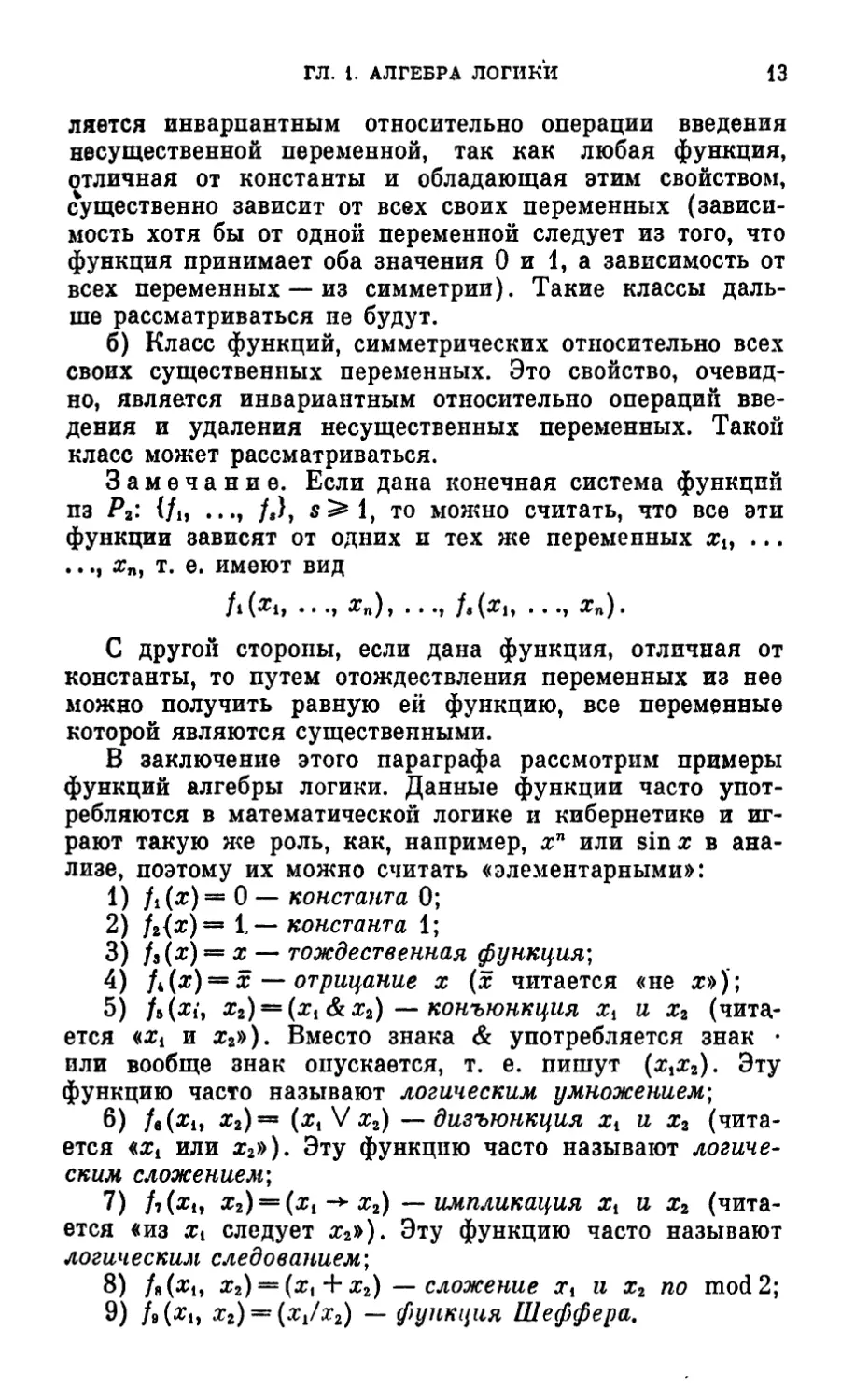

1) /i(#)= 0 — константа 0;

2) /»{ж)в 1— константа 1;

3) fsix)в х — тождественная функция;

4) /4(^) = ^ — отрицание х (х читается «не #»);

5) U(xu х2) = (х{&х2) — конъюнкция Xi и хг

(читается «#i и Хг»). Вместо знака & употребляется знак •

или вообще знак опускается, т. е. пишут (х^х2). Эту

функцию часто называют логическим умножением;

6) /e(#i, х2)*= (ххУ х2) —дизъюнкция х{ и х2

(читается «^i или хг»). Эту функцию часто называют

логическим сложением;

7) fi(xu x2) = (xt -* x2) —импликация х{ и х2

(читается «из х{ следует х2»). Эту функцию часто называют

логическим следованием;

8) U(xu х2) == (#i + х2) —сложение т, и х2 по mod2;

9) /9(^1, хг) = {xjxz) — функция Шеффера.

14

Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

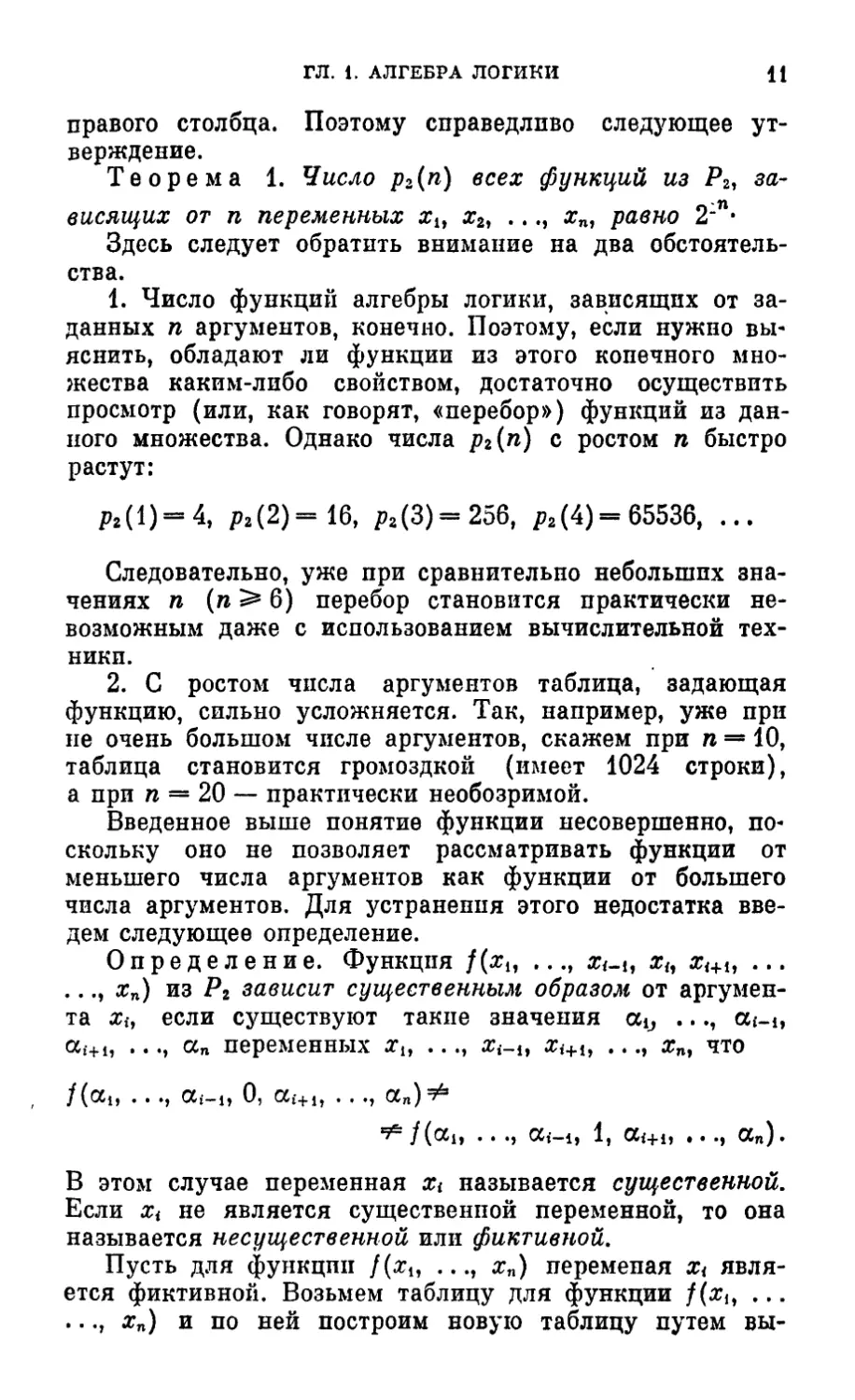

Таблица 2

X

0

1

0

0

0

1

1

1

X

0

1

X

1

0

0 0

0 1

1 0

1 1

0

0

0

1

<*1V*,)

0

1

1

1

1

1

0

1

т

0

1

1

0

аблпда 3

(*,/*,>

1

1

1

0

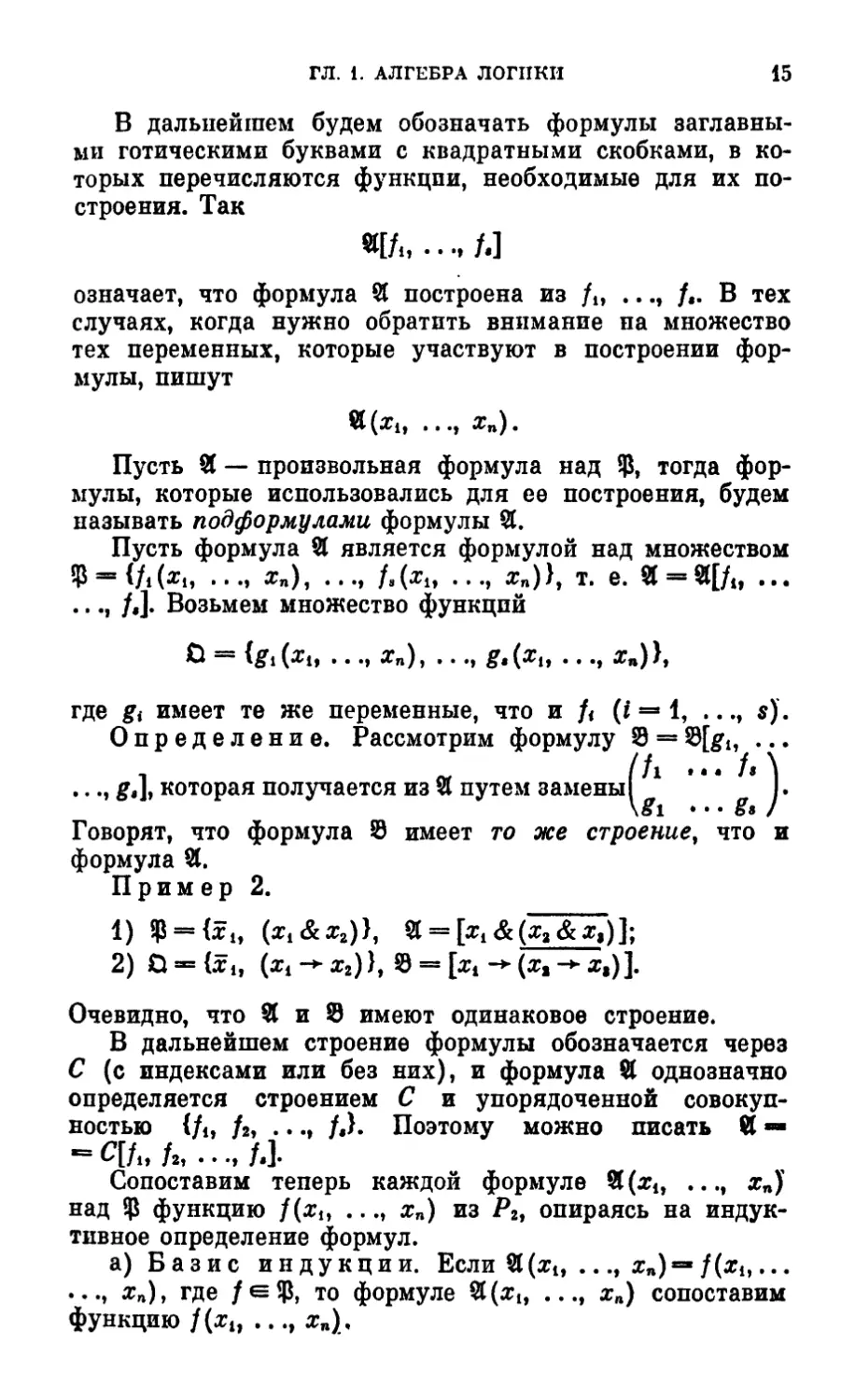

В таблицах 2, 3 даются значения этих функций.

Заметим, что

(xt & х2) = min (хи хг) * (xi • хг), (х{ V х2) == max (xh x2).

§ 2. Формулы. Реализация функций формулами

Как и в элементарной алгебре, исходя из

«элементарных» функций, можно строить формулы. Ниже

приводится индуктивное определение формул.

Определение. Пусть ф —некоторое (не

обязательно конечное) подмножество функций из Р2.

а) Базис индукции. Каждая функция f(xh ...

•.., хт) из ф называется формулой над ф.

б) Индуктивный переход. Пусть /0(яь ...

..., Хт) — функция из $ и Ai, ..., Ат — выражения,

являющиеся либо формулами над ф, либо символами

переменных из U. Тогда выражение U{Ai} ..., Ат)

называется формулой над ?.

Пример 1. Пусть ф — множество «элементарных»

функций. Следующие выражепия являются формулами

над ф:

1) {[(х^ + хЛ + х,);

2) [Si (*» + *,)];

3) <*iV [(*,-* л,) (*,-**,)]>.

ГЛ. 1. АЛГЕБРА ЛОГИКИ 15

В дальнейшем будем обозначать формулы

заглавными готическими буквами с квадратными скобками, в

которых перечисляются функции, необходимые для их

построения. Так

означает, что формула Я построена из Д, ..., /,. В тех

случаях, когда нужно обратить внимание на множество

тех переменных, которые участвуют в построении

формулы, пишут

«(*!, ..., хп).

Пусть 9f — произвольная формула над $, тогда

формулы, которые использовались для ее построения, будем

называть подформулами формулы §1.

Пусть формула % является формулой над множеством

$ = </t(*i, ..., хп), ..., /.(*,, ..., хп)}, т. е. a = St[/4l ...

..., /J. Возьмем множество функцпй

где gi имеет те же переменные, что и/< (i = l, ,,,, $).

Определение. Рассмотрим формулу Э

1 <* № ••• М

• • •» i»b которая получается из vl путем замены! I.

Говорят, что формула Э имеет то же строение^ что и

формула St.

Пример 2.

) (

2) О = {хи (

Очевидно, что 91 и Э имеют одинаковое строение.

В дальнейшем строение формулы обозначается через

С (с индексами или без них), и формула Я однозначно

определяется строением С и упорядоченной

совокупностью {Дэ /2, ..., /,}. Поэтому можно писать И «¦

-C[/i,/«,..m/J.

Сопоставим теперь каждой формуле SI(xlt ..., хп)

над % функцию f(xu ..., хп) из Р2, опираясь на

индуктивное определение формул.

а) Базис индукции. Если Щхи ..., xn)aj{xu...

..., хп)у где /е<р, то формуле St(xt, ..., о:д) сопоставим

функцию/(xlf ..., хп).

16

Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

б) Индуктивный переход. Пусть 21 (хи ...

..., xn)*=f0(Au ..., Ат), где Ai (i=l, ..., т) является

либо формулой над Щ, либо символом переменной xJ(i).

Тогда по предположению индукции Л< сопоставлена либо

функция /( из Ргу либо тождественная функция /<» xHi).

Сопоставим формуле 21(?4| ..., хп) функцию /(xlt ..,

•. м #п) = /о(А, . ¦., /™).

Если функция / соответствует формуле Я, то говорят

также, что формула 31 реализует функцию /. Поскольку

функции рассматриваются с точностью до фиктивных

переменных, мы считаем, что формула 21 реализует и

любую функцию, равную /.

Замечание 1. Если функция j(xu ..., хп),

реализуемая формулой 2l(^i, ..., хп), имеет несущественную

переменную хи то при п > 1 переменную х% можно

удалить, заменив функцию / равной ей функцией /', а

формулу % — формулой ЗГ, получающейся из % в результате

отождествления переменной xt с любой из оставшихся

переменных. Очевидно, что и' является формулой над $

и реализует функцию /'.

Функцию /, соответствующую формуле % будем

называть суперпозицией функций из ф, а процесс

получения функции / из ф будем называть операцией

суперпозиции.

Пример 3. Пусть /,(*,, хг), U(xu ar2, хл) и /,(х4,

#2, #з) — функции, соответствующие формулам из

примера 1.

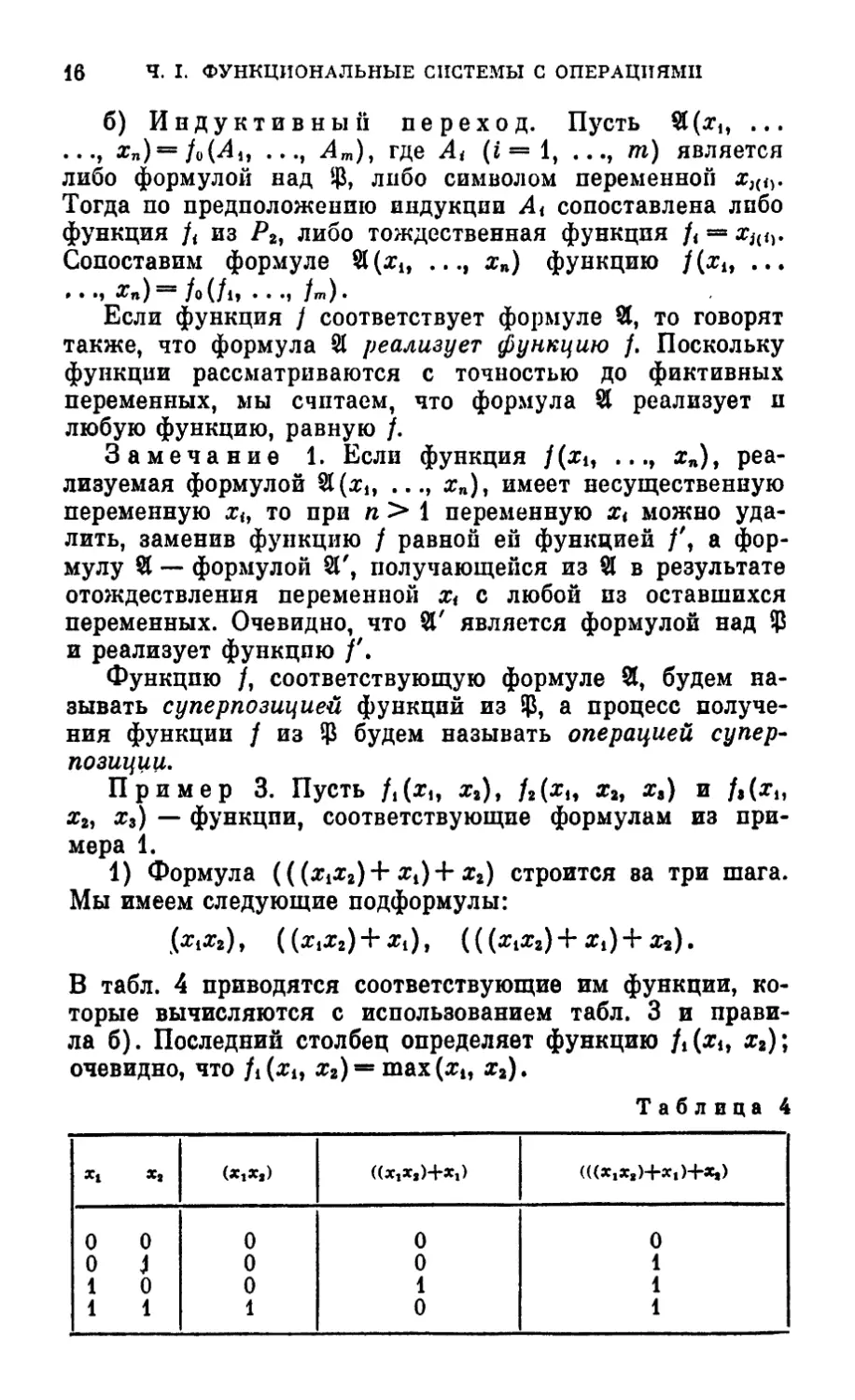

1) Формула ({(xiX2)+ xt)+ хг) строится за три шага.

Мы имеем следующие подформулы:

{Х,хг), ( {хххг) +Xt), ( ( (xtX2) + Xj + Хг).

В табл. 4 приводятся соответствующие им функции,

которые вычисляются с использованием табл. 3 и

правила б). Последний столбец определяет функцию ft(xu хг)\

очевидно, что ji(xu x2)emax(xi1 хг).

Таблица 4

0 0

0 i

1 0

1 1

0

0

0

1

0

0

1

0

0

1

1

1

ГЛ. 1. АЛГЕБРА ЛОГИКИ

17

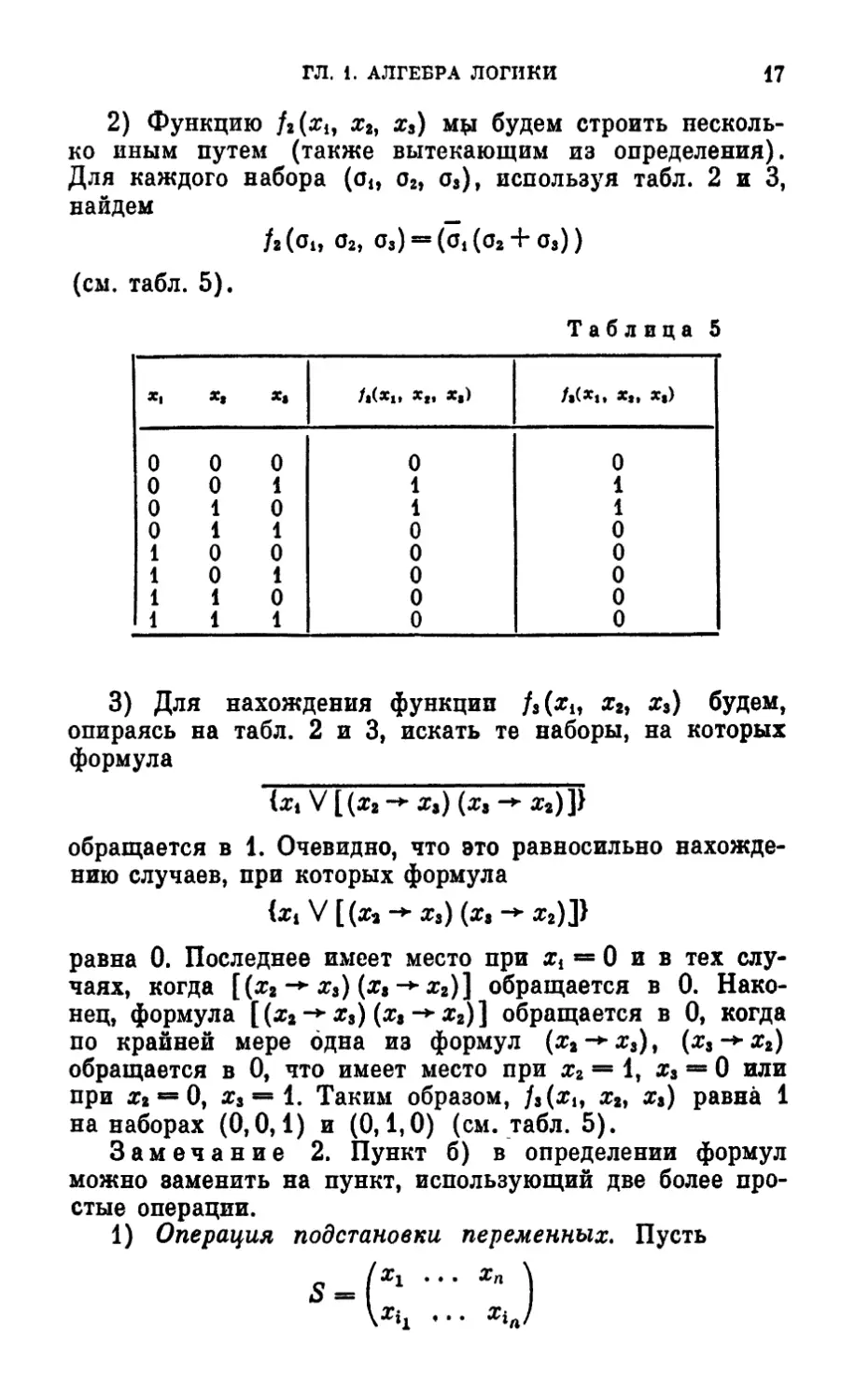

2) Функцию fz(xu #2, #з) м$1 будем строить

несколько иным путем (также вытекающим из определения).

Для каждого набора (ои о2, о3), используя табл. 2 и 3,

найдем _

Мои о2, 03)^^@2

(см. табл. 5).

х,

0

0

0

0

1

1

1

1

0

0

1

1

0

0

1

1

0

1

0

1

0

1

0

1

/«(*»» хг, *,)

0

1

1

0

0

0

0

0

Таблица 5

0

1

1

0

0

0

0

0

3) Для нахождения функции U(xu x2, х3) будем,

опираясь на табл. 2 и 3, искать те наборы, на которых

формула

fat V [(х2 -* х^) (хз -* х2)]}

обращается в 1. Очевидно, что это равносильно

нахождению случаев, при которых формула

fat V [(x* -*- xs) (xs -> х2)])

равна 0. Последнее имеет место при хг = 0 и в тех

случаях, когда [(х2-+хг) {хз-+х2)] обращается в 0.

Наконец, формула [(хг-+Хз)\(хз -+х2)] обращается в 0, когда

по крайней мере одна из формул (х2-*#8), (хз-+х2)

обращается в 0, что имеет место при аг2 = 1, xs = 0 или

при х2«=0, ?3 = 1. Таким образом, /8(дг,, х2, Хз) равна 1

на наборах @,0,1) и @,1,0) (см. табл. 5).

Замечание 2. Пункт б) в определении формул

можно заменить на пункт, использующий две более

простые операции.

1) Операция подстановки переменных. Пусть

... хп

18 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

— подстановка переменных (#tv не обязана отличаться

от х^ при \Ф\х). Эта подстановка позволяет

произвести подстановку переменных у функции f(xu ..., хп)

и получить в результате функцию /(^» •. ч xin).

Очевидно, подстановка переменных включает в себя

переименование переменных, перестановку переменных и

отождествление переменпых.

2) Операция бесповторной подстановки функций. Она

позволяет строить выражения f(Au ..., Am), где Л,—

либо формула, либо переменная из U, причем хотя бы

одно из А\ отлично от переменной, а множества

переменных, входящих в А{ и А}, не пересекаются.

Очевидно, что всякая формула над $ может быть

получена из функций, принадлежащих $, путем

применения сначала операции бесповторной подстановки

функций (многократной), а затем операции подстановки

переменных (причем однократной).

Замечание 3. Если $ содержит тождественную

функцию, то формулировка пункта б) в определении

формул и функций, реализуемых формулами,

упрощается: нужно предполагать, что все А{ являются

формулами над $.

Введенный нами язык формул удобен для записи

функций алгебры логики, описывающих различные

условия или высказывания. Для иллюстрации рассмотрим

два примера. В них используются высказывания вида

«имеет место х» или просто «z», а это в свою очередь

означает, что при данных условиях х истинно или

равно 1.

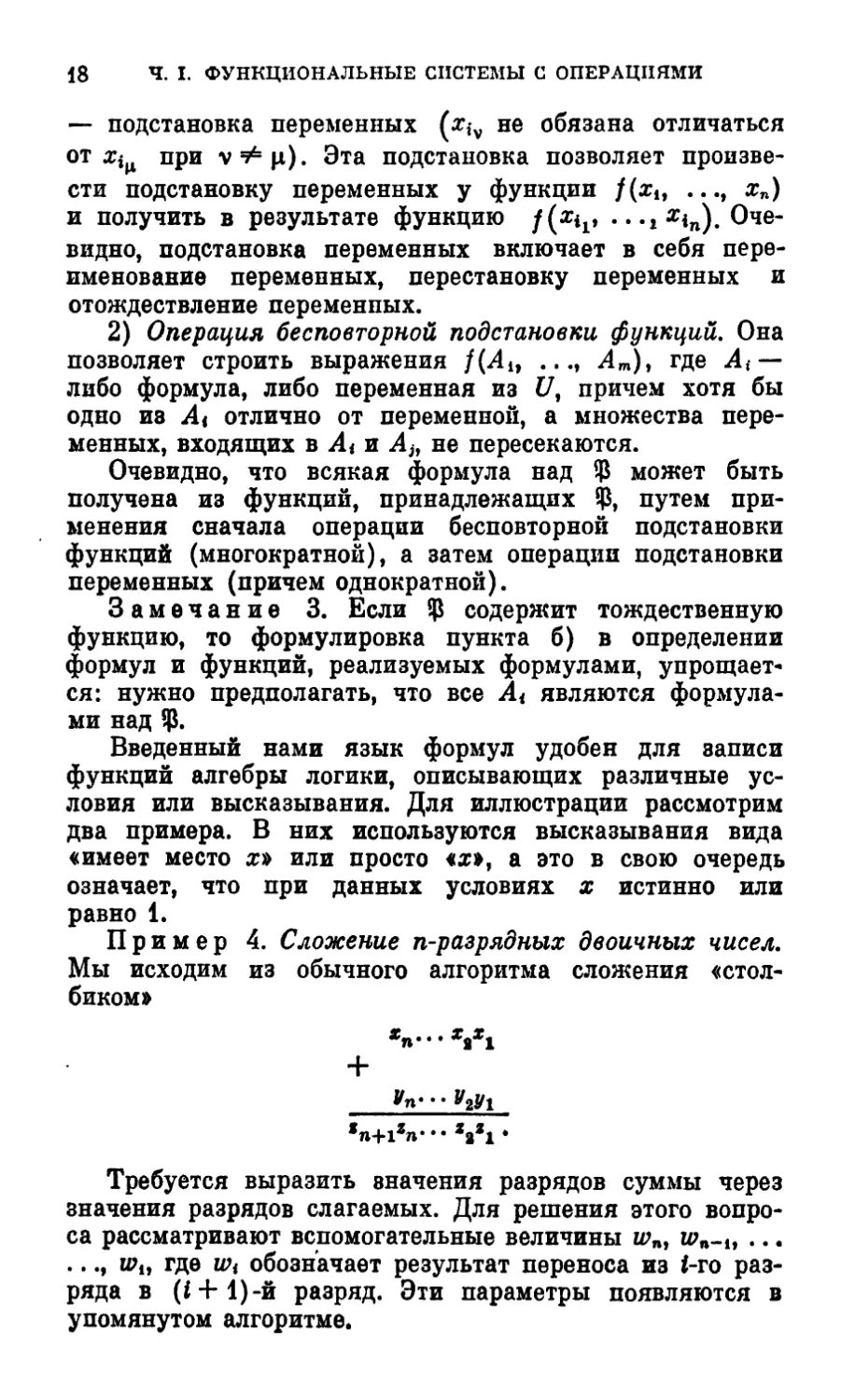

Пример 4. Сложение п-разрядных двоичных чисел.

Мы исходим из обычного алгоритма сложения

«столбиком»

Требуется выразить значения разрядов суммы через

значения разрядов слагаемых. Для решения этого

вопроса рассматривают вспомогательные величины wny wn-u ..,

..., wu где Wt обозначает результат переноса из t-го

разряда в (I -Ь 1)-й разряд. Эти параметры появляются в

упомянутом алгоритме.

ГЛ. 1. АЛГЕБРА ЛОГИКИ f9

Ясно, что тогда

(и?о = О, xn+i = yn+l = 0, i= 1, ..., п+ 1).

Величина и>< определяется условием переноса из г-то

разряда в (?+1)-й разряд: «перенос в (? + 1)-й разряд

имеет место тогда и только тогда, когда по крайней

мере две из трех величин хи yiy w^i равны 1». Это

высказывание более подробно можно сформулировать так:

«Я, И у%» ИЛИ «?< И UV-i» ИЛИ «IJi И Wt-i».

Если теперь заменить союзы «и» и «или»

символами & и V, то получим следующую формулу для wt:

(,)

Пример 5. Задача о вызове свободного лифта.

Пусть в подъезде имеется три лифта, обслуживающих

п этажей. На каждом этаже имеется устройство, которое

позволяет при нажатии кнопки вызывать ближайший

свободный лифт. Спрашивается, как можно на

логическом языке записать условие вызова 1-го лифта (i = 1, 2,

3)? Мы рассмотрим эту задачу для случая вызова лифта

на первом этаже.

Для описания исходной информации введем Зл

аргументов

Х\<, У и *1» Х2, Угу 22, . . ., Хп, Уш Zn,

где Xi ¦= 1 тогда и только тогда, когда 1-й лифт

находится на i-м этаже и свободен; t/< = 1 тогда и только

тогда, когда 2-й лифт находится на i-u этаже и свободен;

Zi = 1 тогда и только тогда, когда 3-й лпфт находится на

1-м этаже и свободен.

Обозначим через

U(XU yl} ZU . . ., Хп> У», Зп), . . ., fui{xU уи ZU . . ., Znf Уп, Zn)

функции, равные 1 тогда и только тогда, когда

вызывается лифт с номером соответственно 1, 2, 3. Условие

вызова 1-го лифта, или функция Д, характеризуется

тем, что «1-й лифт свободен и нет свободпых лифтов,

расположенных на более низком этаже, чем 1-й лифт».

Это высказывание можно выразить подробнее

следующим образом: «1-й лифт вызывается тогда и только

тогда, когда 1-й лифт находится на 1-м этаже и свободен

или на 1-м этаже нет свободных лифтов с номерами 2

и 3, и в этом случае 1-й лпфт находится на 2-м этаже

20 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

и свободен, или на 2-м этаже нет свободных лифтов

с номерами 2 и 3 и здесь, в свою очередь...» Запишем

это высказывание через высказывания хи у[у zu ...

. •., #п, Уп, zn: «1-й лифт вызывается тогда и только

тогда, когда хи или когда «не yt и не zt», и в этом

случае х2 или «не у2 и не z2» и здесь, в свою очередь...».

Теперь нетрудно получить формулу для /i, если

заменить союзы «и» и «или» на & и V, частицу «не» на ~ и

расставить скобки в соответствии с соединительными

словами:

/l(*i, УU «И ...| *п, Уп, 2П)==

Аналогичные формулы получаются для функций /и и /ш:

/н(*н У и 2i, ..., х», у„, zn)==

- iVi v tet & го& [у, v к*, &

flll{Zu УU ZU • • •» ^п, Уп, 2n) =

- {Zl V [xx & y{)& [z2 V[(x2& уг)&(...)]]

Таким образом, язык формул представляет известный

интерес.

§ 3. Эквивалентность формул.

Свойства элементарных функции.

Принцип двойственности

Мы видели, что каждой формуле над $ соответствует

функция алгебры логики, причем различным формулам

могут соответствовать равные функции (см., в

частности, пример 6).

Определение. Формулы Я и S3 над ф

называются эквивалентными, если соответствующие им функции

Н и h равны, т. е. /я = /я. Запись SC == 93 будет

означать, что формулы 21 и Э эквивалентны.

Пример 6.

1H(&)

2) (Xt (Ж, + Xt) ) - fot V [ (Хж - Х$) (X, -> Ж,) ]},

3) (*-^»)-(у-*г).

Приведем список эквивалентностей (тождеств),

характеризующих свойства некоторого множества

элементарных функций (главным образом множества СО, 1, х,

(&) (V)})

ГЛ. 1. АЛГЕБРА ЛОГИКИ 21

Обозначим через {х^х2) любую из функций {хх&х2),

(д?! V дг2), {Xi + x2). Существенно только, чтобы символ •

в тождестве всюду имел один и тот же смысл.

1) Функция (xl°x2) обладает свойством

ассоциативности:

( (ХХ • Хг) ° Х3) = (xt • (Х2 о Х3) ).

2. Функция {хх • х2) обладает свойством

коммутативности:

(х1*хг)=*(хг<>х1).

3. Для конъюпкции и дизъюнкции выполняются

дистрибутивные законы:

x2)V х3)^

4. Имеют место следующие соотношения между

отрицанием, конъюнкцией и дизъюнкцией:

х = x, (xi&x2) = (xl Vx2), U

5. Выполняются следующие свойства конъюнкции и

дизъюнкции:

{x&x)=0, (xVx)-l,

(х&1)=*х} (xVl)^l.

Тождества легко могут быть проверены путем

сопоставления функций, соответствующих правой и левой

частям тождеств.

Замечания. 1. С целью упрощения записи

формул мы условимся, что операция & сильнее операции V,

т. е. если нет скобок, то сначала выполняется операция

&, а потом V. Например, запись (#4 & хг V xs) означает

2. В силу закона ассоциативности для (я, ° х2) можно

вместо формул ((xt • х2)о xs), (х{ о(х2°хь)) пользоваться

выражением (xl<>x2ox3I которое не является формулой,

но может быть превращено в нее путем расстановки

скобок, причем функциональные свойства не мепяются,

как бы мы пи расставляли скобки.

3. В формулах, у которых внешняя фупкция

является либо конъюнкцией, либо дизъюнкцией, либо сложе-

22 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

нием по mod 2, либо импликацией, либо функцией Шеф-

фера, внешние скобки опускаются, например, пишем

хг -* хг вместо (xt -*• х2) ; опускаются также скобки у

выражения, над которым стоит знак ", например, пишем

Xi -> Хг ВМеСТО (#! -> Х2).

В дальнейшем будем употреблять следующие

обозначения:

8

& *\ — хг & х2 & ... & х81

1=1

Эти записи имеют смысл также и при $ — 1.

Удобно сформулировать ряд правил, вытекающих из

пунктов 2 и 5 списка тождеств элементарных функций.

Если в логическом произведении один из множителей

равен О, то и логическое произведение равно 0.

Если в логическом произведении, содержащем не

менее двух множителей, имеется множитель, равный 1, то

этот множитель можно зачеркнуть.

Если в логической сумме, содержащей не менее двух

слагаемых, имеется слагаемое, равное 0, то это

слагаемое можно зачеркнуть.

Если в логической сумме одно из слагаемых равно 1,

то и логическая сумма равна 1.

В дальнейшем, используя замечания 1, 2 и 3, мы

будем употреблять не формулы, а выражения,

отличающиеся от формул тем, что в них кое-где опущены скобки.

Эти выражения мы также иногда будем называть

формулами.

Очевидно, что если 9Г — подформула формулы 91 и

если заменить любое из ее вхождений на эквивалентную

формулу Э\ то формула St перейдет в формулу S3,

которая будет эквивалентна St.

Этот принцип вместе с тождествами для

элементарных функций, к которым присоединяются все тождества,

получаемые подстановкой вместо переменных х, хи х2, хг

любых формул, позволяет осуществлять эквивалентные

преобразования и, тем самым, получать новые тождества.

Пример 7.

Xi V XiXz = Xi • 1 V xtx2 =x{ {xi V x2) V Xix2 =

V XiX2 V х&г = XiX2 V xtx2 V xxx2 =

V xxx2 e Xi (x2 V ar2) = #i • 1 = ?i.

ГЛ. 1. АЛГЕБРА ЛОГИКИ

23

Таким образом, Xi V х{х2 = xiy т. е. получаем правило

поглощения произведения xtx2 множителем xt.

Существует еще один способ для получения тождеств.

Он основан на использовании так называемого принципа

двойственности.

Определение. Функция [f(xu ..., хп)]*у равная

7E?i, ..., хп), называется двойственной функцией к

функции j(xu ..., хп).

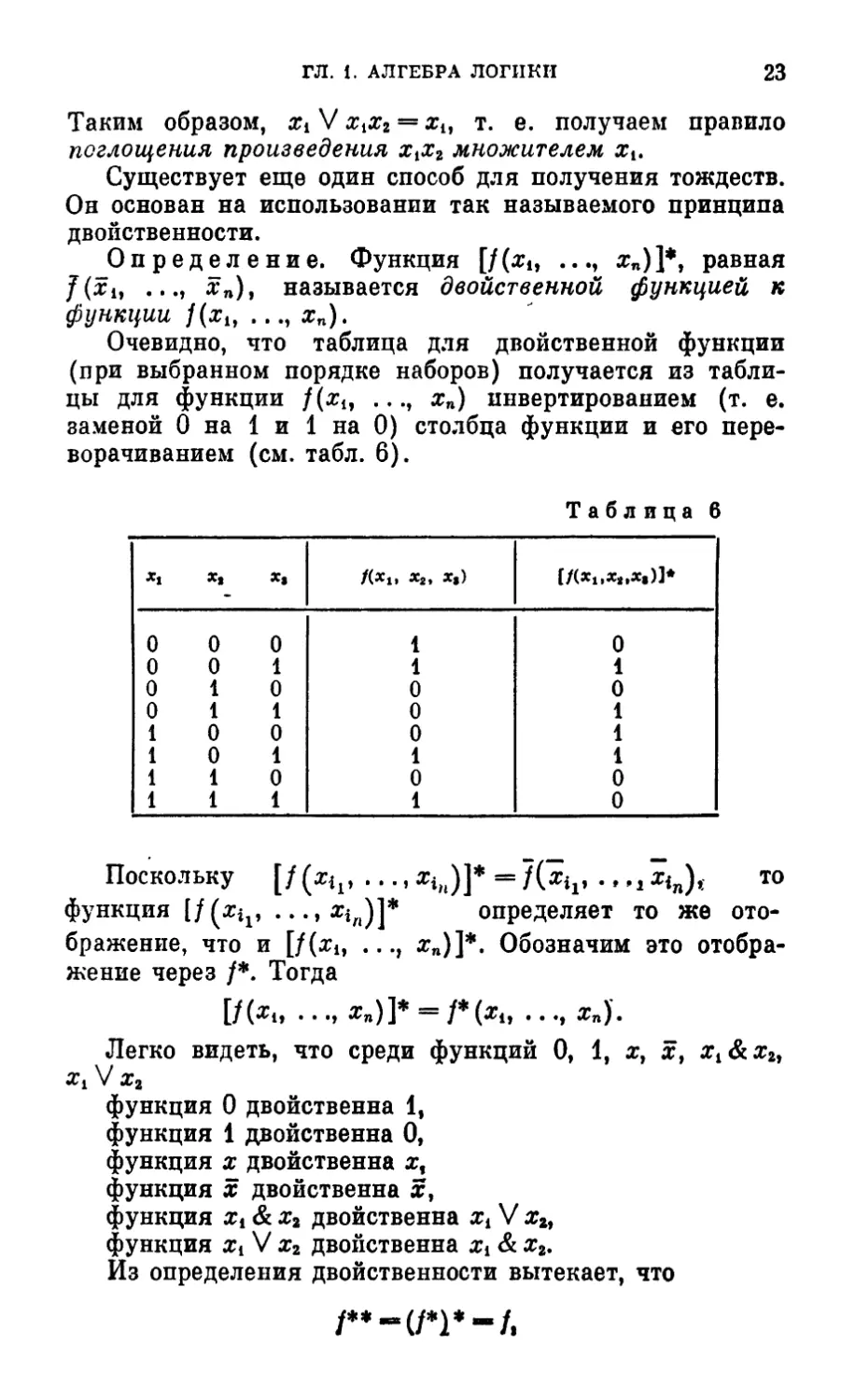

Очевидно, что таблица для двойственной функции

(при выбранном порядке наборов) получается из

таблицы для функции f(xu ..., хп) инвертированием (т. е.

заменой 0 на 1 и 1 на 0) столбца функции и его

переворачиванием (см. табл. 6).

Табл ица 6

0

0

0

0

1

1

1

1

xt

0

0

1

1

0

0

1

1

0

1

0

1

0

1

0

1

f(xu х2, х$)

1

1

0

0

0

1

0

1

0

1

0

1

1

1

0

0

Поскольку [f(xh, ..., xin)]* = ](xiv .. M x<B)f то

функция [f(xiv ..., лг|Л)]* определяет то же

отображение, что и [j{xu ..., хп)]*. Обозначим это

отображение через /*. Тогда

[/(*!, . . ., ?«)]* = f*(xu . . ., Хп).

Легко видеть, что среди функций 0, 1, х, х, хА

х^ х2

функция 0 двойственна 1,

функция 1 двойственна О,

функция х двойственна х%

функция х двойственна х,

функция Xi & хг двойственна xt V хг%

функция Xi V хг двойственна хг & х2.

Из определения двойственности вытекает, что

24 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

т. е. функция f является двойственной к /* (свойство

взаимности).

Пусть /(я,, ..., хп) выражена формулой Я.

Спрашивается, какой вид имеет формула Э, реализующая

f*(xu ..., хп)?

Обозначим через хи ..., хп все различные символы

переменных, встречающиеся в множествах

^*?ц» • • •> Х\р^ч , • ., yXmii • • ч

Теорема 2. Ясли

то

Доказательство.

гс ^ «в фСх ~х ) =

™" / v/l \^I 1э • • •» ^lPi)» • • • > /n» V^mij . . .?

-7G?!

Из теоремы вытекает

Принцип двойственности. ?"сли формула

в —C[/lf ..., /Л реализует функцию f(zlt ..., a:ft), ro

формула C[f*u ..., /*], г. е. формула, полученная из St

заменой функций fu ...,/. соответственно на Д А ,, м /Гг

реализует функцию /*(*„ ..., *»).

Эту формулу мы будем называть формулой,

двойственной к в, и обозначать через Я*. Таким образом,

Для формул над множеством $ = {0, 1, ?, х,&х2,

^i V я2} принцип двойственности может быть

сформулирован так: для получения формулы Я*, двойственной к

формуле Я, нужно в формуле Я всюду заменить

0 на 1, 1 wa 0, & на V, V на &.

ГЛ. 1. АЛГЕБРА ЛОГИКИ 25

Или, если % = С[0, 1, я, хк & х2% хх V х2], то

«¦-C[lf 0f*,*|V*af «i&xj.

Пример 8.

1) Их (arlf x2) = я?! & Xj,%\ (я,, х2) = хху х2;

2) SgfoisJ — arjSj V*i*ci ^(^^^""(^iV^C^iV^a)-

Из принципа двойственности вытекает, что если

«(*i, -., «»)e8(xlf ..., я:п),

то

lf ,„,4

Прим ер 9. Из тождества xi&x2 = xiVx2 вытекает

тождество хх\/х2 = Х1&хг.

Принцип двойственности позволяет почти в два раза

сокращать усилия на вывод тождеств при рассмотрении

свойств элементарных функций. Другие применения

принципа двойственности будут даны ниже.

§ 4. Разложение булевых функции по переменным.

Совершенная дизъюнктивная нормальная форма

Говоря о языке формул, мы сознательно не касались

весьма важного вопроса. Если в качестве $ допустить

некоторый запас элементарных функций, то всякая ли

функция алгебры логики может быть выражена в виде

формулы? Ближайшие рассмотрения направлены на

решение этого вопроса.

Введем обозначение

х° = хс V хо,

где а — параметр, равный либо 0, либо 1. Очевидно, что

а — Iх ПРИ ° я О»

U при а » 1.

Легко видеть, что х° = 1 тогда и только тогда, когда

^«о, т. е. значение «основания» равно значению

«показателя».

Теорема 3 (о разложении функций по

переменным). Каждую функцию алгебры логики /(#,, ..., хп)

при любом m (К m<n) можно представить 6

26 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

следующей форме:

в (^.Хат) *?* & • • • & ^

где дизъюнкция берется по всевозможным наборам

значений переменных хи ..., ят.

Это представление называется разложением функции

по та переменным хи ..., хт.

Доказательство. Рассмотрим произвольный

набор значений перемепных (aif ..., ап) и покажем, что

левая и правая части соотношения (*) принимают на

нем одно и то же значение. Левая часть дает /(а,, ...

..., ая). Правая —

(atf.Y,om)

- a?i & •.. & a?m &/(«!, ..., amt am+lf ..., an)

В качестве следствий получаем два специальных

случая разложения.

1) Разложение по переменной:.

/(*!, ..., *»-!, «») —

n&/(«lf ..., a:n-i, 0).

Функции f(xi, ..., Хп-и 0) и f(xu .,., ж„-1, 1)

называются компонентами разложения. Данное разложение

полезно, когда какие-либо свойства булевых функций

устанавливаются по индукции.

2) Разложение по всем п переменным:

При f(xu ..., хп)^0 оно может быть преобразовано:

V *^1 &. • • • & *?д <х / V^i> • • • > ^^)==*

(^1» • • • »^л)

V * <х • • • <х ^п •

(°1 ^п)

/(^1 °л)=1

ГЛ. 1. АЛГЕБРА ЛОГИКИ 27

В результате окончательно получим

/(*u ...i*n)- V x\*&...&xl». (**)

)

Такое разложение носит название совершенной

дизъюнктивной нормальной формы (совершенной д. н. ф.).

Непосредственно к понятию совершенной д. н. ф.

примыкает следующая теорема.

Теорема 4. Каждая функция алгебры логики

может быть выражена в виде формулы через отрицание,

конъюнкцию и дизъюнкцию.

Доказательство. 1) Пусть f(xlt ..., хп)**0.

Тогда, очевидно,

2) Пусть f(xu ..., хп)Ф 0. Представим ее в

совершенной д. н. ф.:

()

Таким образом, в обоих случаях функция /

выражается в виде формулы через отрицание, конъюнкцию и

дизъюнкцию.

Итак, оказалось, что любую булеву функцию

можно задать формулой над ф, взяв в качестве ф множество,

состоящее из трех функций: отрицания, конъюнкции и

дизъюнкции.

Данная теорема носит конструктивный характер, так

как она позволяет для каждой, функции фактически

построить формулу, ее реализующую (в виде совершенной

д.н.ф.): в таблице для функции f(xu ..., хп) (/**0)

отмечаем все строки (аь ..., оя), в которых /(oif ..., оп) —

= 1; для каждой такой строки образуем логическое

произведение

и затем все полученные конъюнкции соединяем знаком

дизъюнкции.

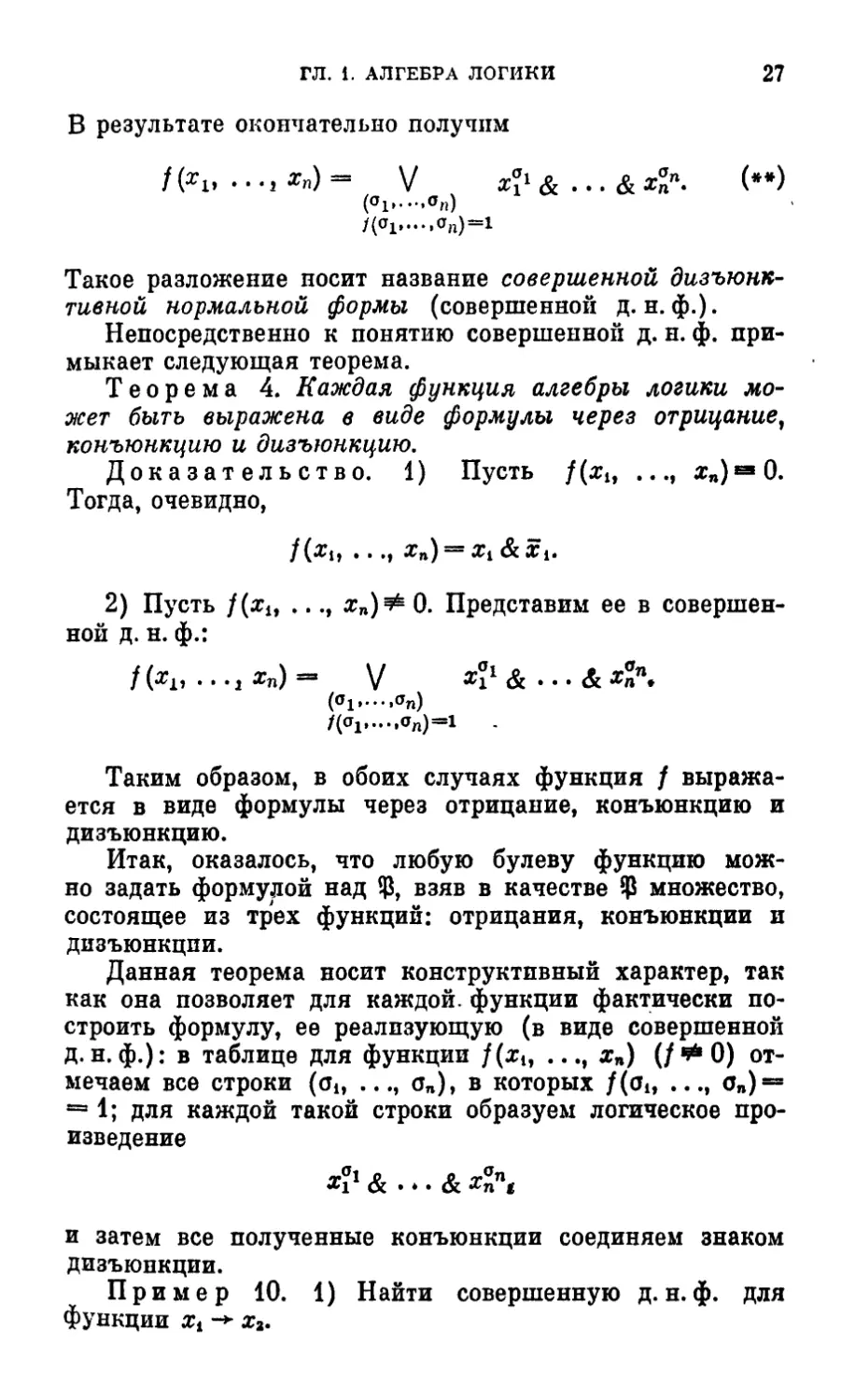

Пример 10. 1) Найти совершенную д. н.ф. для

Функции xt -*- х2*

28

Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

Мы имеем три набора @, 0), @, 1) и A, 1), на

которых эта функция равна 1 (см. табл. 3). Поэтому

хг-»х% - хЧ& х\ V х\& х\ V х] & х\ -

— Х1 & #2 V Х1 & Х2 V Х1 & Х2'

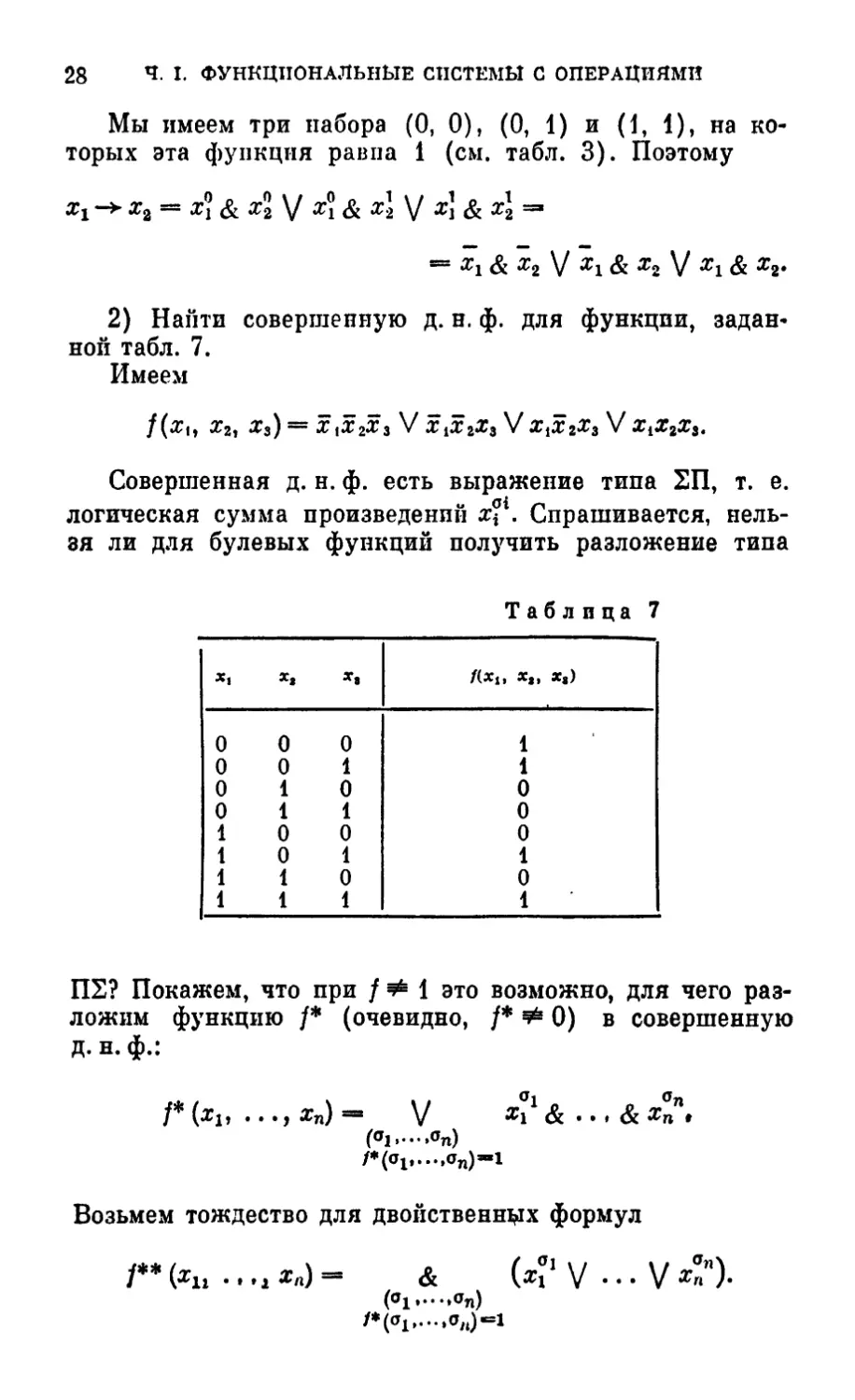

2) Найти совершенную д. н. ф. для функции,

заданной табл. 7.

Имеем

f(xu Х1л Хг) = X{Х2Хз V Х,ХгХг V ХхХгХг V Х,

Совершенная д. н. ф. есть выражение типа 2П, т. е.

*{

логическая сумма произведений х*{. Спрашивается,

нельзя ли для булевых функций получить разложение типа

Таблица 7

0

0

0

0

1

1

1

1

0

0

1

1

0

0

1

1

0

1

0

1

0

1

0

1

1

1

0

0

0

1

0

1

П2? Покажем, что при / Ф 1 это возможно, для чего

разложим функцию /* (очевидно, /* Ф 0) в совершенную

д. н. ф.:

V

Возьмем тождество для двойственных формул

()

ГЛ. I. АЛГЕБРА ЛОГИКИ 29

Левая часть есть f(xl% ..., хп), а правая может быть

преобразована далее:

& «iv...v<n)= & (x°'v.. "")

(<»1 °n) («i---.«я)

&

Таким образом, получаем разложение

()

Это выражение носит название совершенной

конъюнктивной нормальной формы (совершенной к. н. ф.).

Пример 11. 1); Построить совершенную к. н. ф. для

функции Xi -* хг.

Имеем

хх -> х2 == х} V х\ = ^ V ^2"

2) Построить совершенную к. н. ф. для функции

?2, #з), заданной табл. 7.

Имеем

(«, Vx.V«,)X

Итак, в качестве средства для задания булевых

функций наряду с таблицами можно использовать язык

формул над множеством функций, состоящим из отрицания,

конъюнкции и дизъюнкции. Поскольку- табличный язык

по громоздкости примерно эквивалентен языку

совершенных д. н. ф. (совершенных к. н. ф), то можно

утверждать, что язык формул, использующий отрицания,

конъюнкции и дизъюнкции, не хуже языка таблиц.

Можно показать, что на самом деле он существенно лучше

табличного языка. Для пояснения рассмотрим функцию

Данная формула в правой части насчитывает 39

символов B0 символов переменных и 19 символов V),

таблица для f(xu ..., х20) содержит 220, т. е. более

миллиона строк.

30 Ч. Г. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

§ 5. Полнота и замкнутость

Выше мы видели, что всякая функция алгебры логц-

ки может быть выражена в виде формулы через

элементарные функции х, Xi&x2 и Xi V x2. В связи с этим

возникает вопрос, в какой мере является случайным

наличие таких систем элементарных функций? Сейчас мы

не собираемся давать исчерпывающего ответа на

поставленный вопрос, а лишь покажем, что такого рода

свойством обладают и некоторые другие системы

элементарных функций. _

Определение. Система функций {/i, /2, ..., /„ ...}

из Р2 называется (функционально) полной, если любая

булева функция может быть записана в виде формулы

через функции этой системы.

Рассмотрим примеры полных систем.

1. Система Р2 — мпожество всех булевых функций —

является полной системой.

2. Система ^«{я, xt & х2, хх\/х2) представляет

полную систехму.

Ясно, что не каждая система является полной,

например, система $ = @, 1} не полная. Следующая

теорема позволяет сводить вопрос о полноте одних систем

к вопросу о полноте других систем.

Теорема 5. Пусть даны две системы функций из Р2:

*-</i, /., -Л, (I)

©-{*f *i.->. (И)

относительно которых известно, что система I полна и

каждая ее функция выражается в виде формулы через

функции системы II. Тогда система II является полной.

Доказательство. Пусть h — произвольная

функция из Рг. В силу полноты системы I можно выразить h

формулой над 45, т. е.

h = C[fu /2, ...,/.,...]

(в скобках мы выписываем все функции системы ф, хотя

в формуле фактически встречается лишь конечное их

число). По условию теоремы

U = Ct[gu ?2, • • ¦],

ГЛ. I. АЛГЕБРА ЛОГИКИ 31

Поэтому мы можем в формуле C[fu /2, ...] исключить

вхождения функций fu /2, ..., заменив их формулами

над U*). Это можно записать так:

C[fu Д, .. -1 - ОД*и gu • • J, CJtgu ft, ..-],.. J.

Последнее выражение определяет формулу над Q со

строением С'. Мы получаем

C[Ci{gu ft« • • ¦]. Ct[gu ft, .. I ...] - C'[gu gu ...],

или, окончательно,

т, е. мы выразили А в виде формулы над О. Теорема

доказана.

Опираясь на эту теорему, можно установить полноту

еще ряда систем и тем самым расширить список

примеров полных систем.

3. Система $ = {я, xi & x2) является полной. Для

доказательства возьмем за систему I систему 2 (стр. 30),

а за систему II — систему 3 и используем тождество

которое вытекает из свойств 4 элементарных функций.

4. Система Ф = {х, #i V xz) является полной.

Этот факт доказывается либо аналогично

предыдущему, либо через принцип двойственности.

5. Система ф = {хг/х2} является полной.

Для доказательства за систему I возьмем систему 3,

а за систему II — систему 5. Легко видеть, что

Xi/Xi =Хц (Xt/X2) I (xJXt) = Xjxt «¦ Xi & X2.

6. Система $ = {0, 1, XiX2y Xi + хг) является

полной.

¦) He всегда эти замены можно произвести все одновремен-

по? так как при замене, вообще говоря, могут возникнуть новые

вхождения символов /i,/2, ... Например, если

/!«*!& Х2% g\ = Х{ V Z2, g2 = X\ + X2t h = XX &

TO

/i = xi & x2 = xi + x2 + (xj V «2I

= X, + (X2 & X3) + (X! V (X2 & X3)) =

32 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

Для доказательства опять за систему I возьмем

систему 3, а за систему II — систему 6. Мы имеем

Xi + 1 в Хи

Х&г ¦» Xt & Х2.

Так как формула, построенная из констант 0, 1 и

функций XiX2 и xt + x2i после раскрытия скобок и

несложных алгебраических преобразований переходит в

полином по mod 2, то мы получаем следующую теорему,

принадлежащую И. И. Жегалкину.

Теорема 6. Каждая функция из Р2 может быть

выражена при помощи полинома по mod 2 (полинома

Жегалкина).

Подсчитаем число полиномов Жегалкина от

переменных х1у ..,, я„, т. е. число выражений вида

Число членов х\1... х-г& равно количеству подмножеств

Aи ,.., ia) из п чисел A, ..., и), т. е. 2П. Поскольку

aii ... i равно 0 или 1, искомое число полиномов

равно 22Г\ т. е. числу всех булевых функций от тех же

переменных. Отсюда, как следствие, получаем единственность

представления функций посредством полиномов

Жегалкина.

Пример 12. Выразить x{Vх2 в виде полинома

Жегалкина.

Ищем выражение для х{ V х2 в виде полинома с

неопределенными коэффициентами:

Xi V х2 = axtx2 + Ьхх + сх2 + й.

При Xi = хг = 0 имеем 0 = d,

при д?! = 0, #2 в 1 имеем 1 = с,

при #! — 1, Яг.— О имеем 1 = 6,

при Xi -s х2 = 1 имеем 1 = а + Ь + с, т. в. а — 1.

Мы получаем х{ V я2 = х^а + Zj + я2.

Из приведенных примеров видно, что существует

целый ряд полных систем. Каждая из них может быть,

принята за множество элементарных функций. Таким

образом, для задания булевых функций можно

использовать различные языки формул. Какой именно из языков

является более удобным, зависит от характера

рассматриваемой задачи.

ГЛ. 1. АЛГЕБРА ЛОГИКИ 33

С понятием полноты тесно связано понятие

замыкания и замкнутого класса.

Определение. Пусть Ж — некоторое

подмножество функций из Р2. Замыканием 2Л называется

множество всех булевых функций, представимых в виде фор*

мул через функции множества Зй. Замыкание множества

Зй обозначается через [2Я]. Легко видеть, что замыкание

инвариантно относительно операций введения и

удаления фиктивных переменных.

Пример 13.

1) 9Н «¦ Р2. Очевидно, что [Щ = Р2.

2) 2Л = {1, Xi + х2}. Замыканием этого множества

будет класс L всех линейных функций, т. е. функций,

имеющих вид

1{XU . . ., Хп) = Со + CiXi + . . . + С А,

где Ci = 0, 1 (/ =* 0, ..., п); существенные переменные

входят с коэффициентом 1, фиктивные — с

коэффициентом 0.

Отметим некоторые свойства замыкания:

1) []2П

) []

2) [[«]]-[»];

3) если 2R, s 5Й2, то \т{] г

4) ^UWjlafSMjUiaHa].

Определение. Класс (множество) Ш1 называется

(функционально) замкнутым, если [24] = 9Й.

Пример 14.

1) Класс Ш = Р2 является замкнутым классом.

2) Класс 9Я =* И, хх + хг) не замкнут.

3) Класс L замкнут, так как линейное выражение,

составленное из линейных выражений, является линейным.

Легко видеть, что всякий класс \Щ будет замкнутым.

Это дает возможность получать многочисленные

примеры замкнутых классов.

В терминах замыкания и замкнутого класса можно

дать другое определение полноты (эквивалентное

исходному) : 5Й — полная система, если [24] «= Р2.

§ 6. Важнейшие замкнутые классы»

Теорема о полноте

Этот параграф мы начинаем с рассмотрения

некоторых важнейших замкнутых классов в Р2.

1. Обозпачим через То класс всех булевых функций

/(#i, ..., #п), сохраняющих константу 0, т. е, функций,

2 Введение в дискретную математику

34 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

для которых выполнено равенство

/(О, ...,0)=0.

Заметим, что если /е Го, а /' — функция, равная /,

то и fe Го (это достаточно проверить для функций /

и /', отличающихся одной переменной).

Легко видеть, что функции 0, х, хх & хг, хх V хг, х% +

+ хг принадлежат классу Го, а функции 1, х не

входят в Го.

Поскольку таблица для функции / из класса Го в

первой строке содержит значение 0, то в Го содержится

ровно A/2) 2гп булевых функций, зависящих от

переменных хи ..., хп.

Покажем, что Го — замкнутый класс. Так как Го

содержит тождественную функцию, то для обоснования

замкнутости Го достаточно показать, что функция

Ф -/(/«, .", U)

принадлежит Го, если /, /ь ..., /m принадлежат классу

Го%Последнее вытекает из цепочки равенств

Ф(Ь,..., <»-/(/! (О, ...,0),...,/т@, ...,0))-

«/@ 0)-0.

2. Обозначим через Г4 класс всех булевых функций

f(xi9 ..., хп), сохраняющих константу 1, т. е. функций,

для которых выполнено равенство

Очевидно, что класс Т{ вместе с любой функцией

содержит и любую равную ей функцию.

Легко видеть, что функции 1, х, х{ & хг, х{ V х2

принадлежат классу Ти а функции 0, х не входят в Г4.

В силу того, что класс Т{ состоит из функций,

двойственных функциям из класса Го (или, как мы будем

говорить, что класс Тх двойствен классу Го), нетрудно

перенести результаты о классе Го на класс Г4. Класс Тг

содержит A/2J2П функций, зависящих от переменных

хи ..., хп, и является замкнутым классом.

3. Обозначим через 5 класс всех самодвойственных

функций, т. е. функций / из Р2 таких, что /¦ = /.

Как и выше, нетрудно проверить, что добавление

равных функций не выводит за пределы класса S.

Очевидно, что самодвойственными функциями будут

х, х. Менее тривиальным примером самодвойственной

ГЛ. 1. АЛГЕБРА ЛОГИКИ 35

функции является функция h(xh х2, хг) = хххг V х& V

V x2Xi:

, *г, Хг) = (** V Х2) (X, V *3) (*2 V *3) -

— xtx2 V 2:4а:, V дг2хз — h (xt, хг, х3).

Для самодвойственной функции имеет место тождество

7(*х> ..., xn) = f{xi, ..., хп);

иначе говоря, на наборах (аи ..., а„) и (oci, ..., осп),

которые мы будем называть противоположными,

самодвойственная функция принимает противоположные

значения. Отсюда следует, что самодвойственная функция

полностью определяется своими значениями на первой

половине строк (см. табл. 1). Поэтому число

самодвойственных функций, зависящих от переменных х1х . ¦.

...,*„, равно г2"- /22\

Докажем теперь, что класс S замкнут. Поскольку

класс S содержит тождественную функцию, достаточно

показать, что функция

является самодвойственной, если /, /,, ..., /т

самодвойственны. Последнее устанавливается непосредственно:

Ф* - /* (/I, ...,?)-/ (Л, . . ., /т) - Ф.

Докажем теперь лемму о несадоодвойственной

функции.

Лемма 1. Если f(xu ..., хп)^5, го мз к^е пугеле

подстановки функций х их можно получить

несамодвойственную функцию одного переменного, т. е. константу.

Доказательство. Так как /ФS, то найдется

набор (<xi, ..., ап) такой, что

/(oct, ..., an) = /(«it ..., ап).

Рассмотрим функции ф,(я) = яа* (i = l, .•., п) и

положим

*), -., 4>п{х)).

36 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

Мы имеем

<P@)-/(9i@) Фя@))-/@в\ .... 0вп)-

- /(Slf .. ., 5И) - /(ах, ..., ай) - /(Г1, ..., 1ал) -

- /(Ф1<1) Ф« A)) - Ф A).

Лемма доказана.

4. Здесь мы будем употреблять векторную запись

наборов:

а-(а„ ..., а„), (J«(plf ..., рл)

и т. п. и вместо /(at, ..., ап) употреблять запись /(а).

^Определение. Для двух наборов a=(ai, ..., а„)

и р'вв(р1, ...» Рп) выполнено отношение

предшествования а ^ *р, если

Например, @, 1, 0, lj^(lf 1,^0, 1^.

Очевидно, что если а ^ р и р =^ у, то a =^ у. Следует

отметить, что не любые пары наборов находятся в

отношении предшествования, например, наборы @, 1) и

A, 0) в таком отношении не находятся. Таким образом,

множество всех наборов длины п по отношению к

операции предшествования ^ является частично

упорядоченным.

Определение. Функция f(xu ..., хп)^ называется

монотонной, если для любых двух наборов аир таких,

что a < р, имеет место неравенство

Нетрудно заметить, что функция, равная монотонной

функции, также является монотонной.

Монотонными функциями, очевидно, будут 0, 1, #,

Хх & Х2 И Xt V X2.

Обозначим через М множество всех монотонных

функций. Покажем, что класс монотонных функций

замкнут. Поскольку тождественная функция

принадлежит классу Л/, то для установления замкнутости М

достаточно показать, что функция

ГЛ. 1. АЛГЕБРА ЛОГИКИ 37

является монотонной, если /, /и ..., /т монотонны. Пусть

х — (xv ..., хп), х1 — (zn, ..., s1Pl), ..., хт

т

— наборы переменных функций Ф, /4, ..., }т, причем

множество переменных функции Ф состоит из тех и

только тех переменных, которые встречаются у функций

/i, . • •» /т. Пусть а и р — два набора длины п значений

переменных^ а:, причем а =< р. Эти наборы определяют

наборы а1, [Р, ..., сГт, Рт значений переменных я1, ..., а:т

такие, что al*^(J\ ..., ат^ pw. В силу монотонности

функций /f, ..., /w

Поэтому

(Ш) и(ат))<и&*),..., МП),

и в силу монотонности / имеем

/(/.(*), ..- /m(am))</(/.(F'), .... МП),

откуда получаем

Будем называть наборы аир соседними (по i-й

координате), если

i, ..., an),

P = (ott, ..., a*-!, a*, o&f+i, ..., an).

Докажем теперь лемму о немонотонной функции.

Лемма 2. Если f(xu ..., хп)&М, то из нее путем

подстановки констант 0 и 1 и функции х можно

получить функцию х.

Доказательство. Сначала покажем, что^найдет-

ся пара соседних наборов а и | таких, что а^р и

/(?)>/(?).

^ В самом деле, так как / Ф М, то существуют наборы

а1 и р1 такие, что а1 < р1 и /(а1)>/(?*). Если наборы

38 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

а1 и {J1 — соседпие, то наша цель достигнута. Если а1

и (И не являются соседними, то набор (}' отличается от

набора а1 в t коо?динатах, где *>1, причем эти

^координат в наборе а1 имеют значение 0, а в наборе (i1 —

значение 1. В силу этого между а1 и [J1 можно вставить

t — 1 промежуточных наборов а2, а3, ..., а* таких, что

Очевидно, что наборы, стоящие в этой цепочке рядом,

будут соседними. Так как /(а1)>/(^1), то по крайней

мере на одной из ^тих пар соседних наборов —

обозначим их через 'а и ^ (а =< р) —будет /(а)>/(р).

Предположим, что данные наборы имеют соседство по 1-й

координате и, следовательно,

а —(ац •.., cti-u 0, a<+i, ..., an),

Рассмотрим функцию

Мы имеем

<P@)-/(aif ..., a,-t, 0,

Последнее означает, что q> @) = 1, а ф A) = 0, т. е.

<р(х)*=х. Лемма доказана.

5. Последним классом является класс L всех

линейных функций.

Он, очевидно, содержит константы 0, 1,

тождественную функцию х, функции ху Xi + Хг и не содержит

функций Xi&Xz и Xi V хг. Выше было показано, что этот

класс также замкнут.

Докажем лемму о нелинейной функции.

Лемма 3. Если f(xif ..., хп)& L, то из нее путем

подстановки констант 0 и 1 и функций вида х и гс,

а также, быть может, путем навешивания отрицания над

/, МОЖНО ПОЛуЧиТЬ функцию Xi & Хг.

Доказательство. Возьмем полином Жегалкина

для /:

(h *«)

ГЛ. 1. АЛГЕБРА ЛОГИКИ

39

В силу нелинейности полинома в нем найдется член,

содержащий не менее двух множителей. Без ограничения

общности можно считать, что среди этих множителей

присутствуют Xi и х2. Тогда можно преобразовать

полином следующим образом:

2 aiv.ibxii • • • xis e xlXlh (X3> • • •» хп) 4-

+ X\U (XV • • • i *n) + x'ifs (X3i • • •» *n) + /4 fast • • •» *n),

где в силу единственности полинома /4 (х3, ..., л:п) ^ 0.

Пусть ссз, ..., OLn таковы, что /i(gc3, ..., ап)= 1. Тогда

хг) = /(хи хг, а3, ..., а„) = хххг

где а, р, if — константы, равные 0 или 1. Рассмотрим

функцию t|?(?i, *i)i получаемую из ц>(хи х2) следующим

образом:

Очевидно, что

, + р, х2 + а) + ар +

Следовательно,

Лемма доказана полностью.

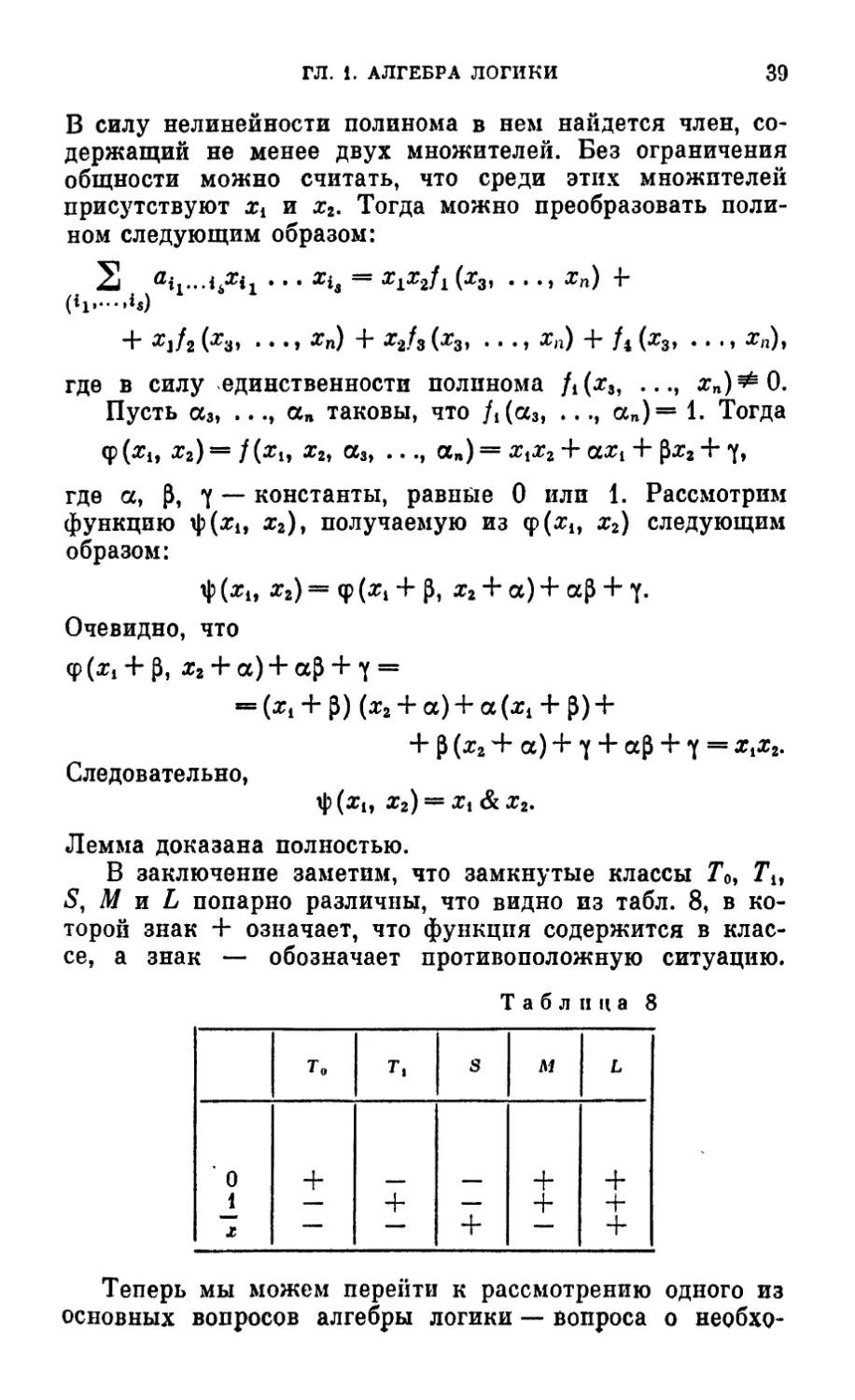

В заключение заметим, что замкнутые классы Го, Ти

5, М и L попарно различны, что видно из табл. 8, в

которой знак + означает, что функция содержится в

классе, а знак — обозначает противоположную ситуацию.

Таблица 8

0

1

X

То

+

—

г,

+

—

8

—

+

М

+

+

—

+

+

+

Теперь мы можем перейти к рассмотрению одного из

основных вопросов алгебры логики — вопроса о необхо-

40 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

димых и достаточных условиях полноты. Итак, пусть

Ф - If и U ...,/.... •>

— произвольная система функций из Р2. Спрашивается,

как выяснить, будет ли она полной или нет? Ответ на

этот вопрос дает следующая теорема.

Теорема 7 (о функциональной полноте). Для того

чтобы система функций % была полной, необходимо и

достаточно, чтобы она целиком не содержалась ни в одном

из пяти замкнутых классов То, Ти S, М и L.

Доказательство. Необходимость. Пусть $

полна, т. е. [ЭД^Рг. Допустим, что $ содержится в

одном из указанных классов — обозначим его через 51, т. е.

$ ? & Тогда в силу свойств замыкания и замкнутости

91 имеем

р.-РИсрц-я.

Значит 91 — Р2, что не так. Необходимость доказана.

Достаточность. Пусть $ целиком не содержится

ни в одном из пяти указанных классов. Тогда из $

можно выделить подсистему $', содержащую не более пяти

функций, которая также обладает этим свойством. Для

этого возьмем в ф функции /<, fh Д, /т, /,, которые не

принадлежат соответственно классам Т01 Ти S, М и ?,

и положим

Г - <Л, h Л. Л, /«>.

Можно считать, что все эти функции зависят от одних

и тех же переменных хи ..., хп (см. замечание из § 1).

Доказательство достаточности будем проводить в три

этапа.

I. Построение при помощи функций /*, /, и Д

констант 0 и 1.

Рассмотрим функцию /г Ф То. Возможны два случая:

1. /<A, ..., 1)—1. Тогда ф(я)=/г(я, ..., х) есть

константа 1, ибо

Ф@)- МО, ..., 0)- 1, ФA)- /,A, ..., 1)- 1.

Вторая константа получается из /,: ДA, ..., 1)=0.

2. /<A, ..., 1)==0. Тогда ф(#) = /*(?, ..., х) есть ху

ибо

ф@)-/*@, .... 0)-lf ФA)—/<A 1>—0.

Возьмем Д (Д^5). Так как мы имеем хч то в силу

1 из Д мы можем получить константу. Поскольку

ГЛ. 1. АЛГЕБРА ЛОГИКИ 41

мы располагаем х, то находим и вторую константу.

Итак, в обоих случаях мы получаем константы 0 и 1.

II. Построение при помощи констант 0, 1 и функции

/т функции х. Это осуществляется на основе леммы 2.

III. Построение при помощи констант 0, 1 и

функций х и /, функции Xi&Xi. Это осуществляется на

основе леммы 3.

Таким образом, мы при помощи формул над $' (а

значит и над Щ реализовали функции х и хх&хг. Этим

достаточность доказана.

Следствие 1. Всякий замкнутый класс 2Й

функций из Рг такой, что ЗЯ?*Р2} содержится по крайней

мере в одном из построенных классов.

Определение. Класс 91 функций из Р%

называется предполным (или максимальным), если 91 неполный,

а для любой функции /(/^Р2, /?$). класс 91U {/} —

полный.

Из определения следует, что предполный класс

является замкнутым.

Следствие 2. В алгебре логики существует только

пять предполных классов, а именно: То, Ти 5, М и L.

Рассмотрим пример, иллюстрирующий возможности

теоремы о функциональной полноте.

Пример 15. Покажем, что система функций

А -а *Л, /i — О, U = 1 и А « *i + *i + х.

является полной.

Мы имеем: /, Ф Т., /, * Ти /2 * S, Д * Мч Д * L. С

другой стороны, удаление любой из функций приводит к

неполной системе:

lfuf*h) = T,9 {/lf Д, /.) с Л/.

Из доказательства теоремы 7 непосредственно

вытекает следующая теорема.

Теорема 8. Яз всякой полной в Рг системы Щ

функций можно выделить полную подсистему,

содержащую не более четырех функций.

Доказательство. Мы видели, что из ф можно

выделить полную подсистему ЦЗ', содержащую не более

пяти функций, Оказывается, что функция Д ? Го, кроме

42 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

того, либо не самодвойственна (случай 1), так как

/*@, .. м 0) = /i(l, ..., 1), либо не сохраняет 1 и не

монотонна (случай 2): /,@, ..., 0)>/<A, ..., 1). Поэтому

полной будет либо система {/,, jh /m, Д), либо система

if*, Л. /i>.

Пример 15 показывает, что константа 4 не может

быть понижена.

Теорема о функциональной полноте на самом деле

дает не только критерий полноты. Она позволяет (в

сочетании с разложением в д. н. ф. или к. н. ф.) найти для

произвольной булевой функции / формулу через

функции полной системы $.

§ 7. Представление о результатах Поста

Весьма глубокое изучение замкнутых классов в Р2

было осуществлено американским математиком Э.

Постом. Им была описана структура всех замкнутых

классов в Р2. Сформулируем некоторые из важнейших

результатов, связанных с этим исследованием.

Определение. Система функций {fu /2, ..., /„ ...}

из замкнутого класса 2Я называется полной в 271, если ее

замыкание совпадает с 2W.

Иначе говоря, система полна в 3W, если каждая

функция из 91 может быть выражена в виде формулы через

функции данной системы.

Определение. Система функций {Д, /2, ...,/„...}

из замкнутого класса 9Я называется его базисом, если

она полна в 3R, но всякая ее собственная подсистема не

является полной в ЗЛ.

Так, система

ft = *i*2, U = 0, U e 1» /* e *i + *1 + *г

является базисом в Р2. Можно показать, что система

функций {0, 1, Xi&z2, #i V х2) является базисом для

класса М.

Теорема 9 (Пост [47]). Каждый замкнутый класс

из Р2 имеет конечный базис.

Теорема 10 (Пост [47]). Мощность множества

замкнутых классов в Р2 — счетная.

Хотя вторая из этих теорем логически следует из

первой, тем не менее в доказательстве Поста сначала

устанавливается второй факт, а затем — первый.

ГЛ. 2. ft-ЗНАЧНАЯ ЛОГИКА 43

Глава 2

Л-ЗНАЧНАЯ ЛОГИКА

Конечнозначные логики вводятся как обобщение

двузначной логики. В силу этого наше изложение местами

будет кратким, а некоторые аналогичные определения и

доказательства будут опущены. Особое внимание

обратим на два обстоятельства:

1) в йг-значных логиках сохраняются многие свойства

и результаты, которые имели место в двузначной логике;

2) в /с-значыых логиках наблюдаются явления,

обнаруживающие принципиальное их отличие от алгебры

логики.

В связи с этим некоторые задачи не имеют такого

исчерпывающего решения как в алгебре логики, а

другие вовсе не решены.

§ 1. Функции к -значной логики.

Формулы и реализация функций формулами

Пусть U — {Ui, и2, ..., uw, .. Л — исходный алфавит

переменных (аргументов). Будем рассматривать

функции / (щх, ..., щп) (uiv Фщ^ при v Ф [i), аргументы

которых определены на множестве Ек ¦- @, 1, ..., к — 1),

и такие, что /(od, ..., an)^Eh, когда at^Ek (i=*

«1, 2, ..., п).

Для упрощения записи мы будем использовать для

переменных из U метаобозначения х, г/, z, ..., а также

хи У<, *и • • • и употреблять для функций более простую

запись /(#ь ..., хп).

Очевидно, что функция /(я„ ..., хп) полностью

определена, если задана ее таблица (см. табл. 1). В этой

таблице наборы суть разложения в fc-ичной системе

счисления чисел 0, 1, ..., Ап —1. Символ / здесь будет

интерпретироваться как символ, обозначающий

отображение, характеризуемое таблицей, а символы хи аг2, ...

..., хп — как названия столбцов. Для функций одной

переменной мы наряду с таблицами будем использовать

запись в виде (обобщенной) подстановки

/О 1...Л-1Х

[ ,

где

44 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

Обозначим через Ph множество всех функций &-знач-

ной логики над алфавитом С/, а также констант 0, 1, .. •

..., к — 1. Так как число наборов (аь ..., ап) значений

переменных хи ..., хп равно кп, то имеем следующий

результат.

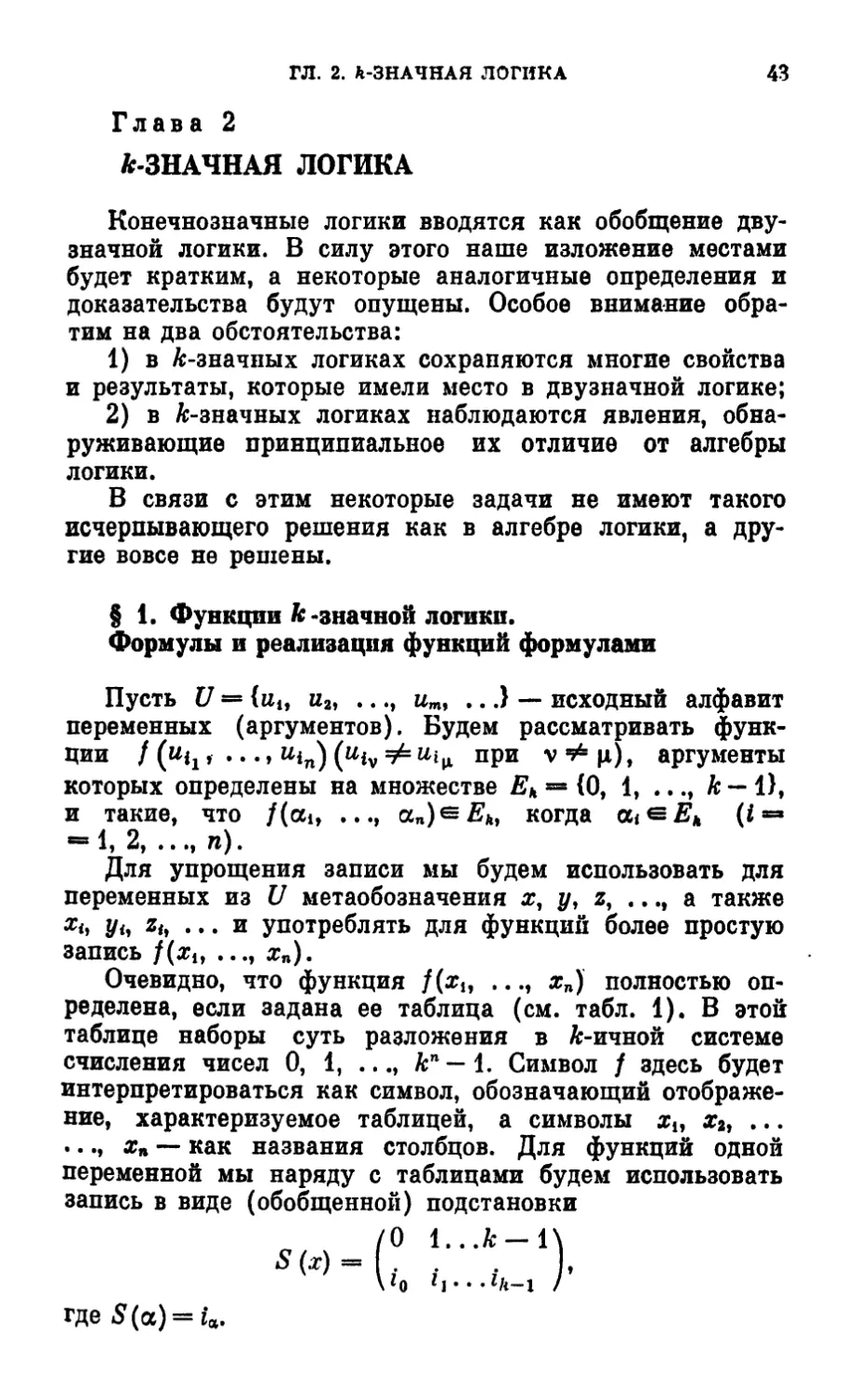

Таблица 1

Xj

0

0

0

0

к— 1

••• xn-\

... 0

... 0

... 0

... 1

...л- 1

xn

0

1

0

/@,

/@,

/@,

/@,

/№-1,

-1. *n>

0)

1)

A-l)

0)

-1, A-l)

Теорема 1. Число всех функций из Ph, зависящих

от п переменных хи ..., хп, равно №п<

Из сказанного вытекает, что в Рк при i>3 в

значительной степени возрастают трудности по сравнению

с Р2 как в возможности эффективного использования

табличного задания функций, так и в возможности

просмотра всех функций от п переменных. Уже в Р$ число

функций от двух переменных равно З9 = 19683, т. е. это

множество практически необозримо. В Ph часто

употребляют вместо табличного задания функций задание при

помощи алгоритма вычислимости функций. Например,

j, ..., хп)

можно рассматривать, как алгоритм, который для

любого набора (<%i, ..., ап) значений переменных выдает их

максимум. Этот алгоритм определяет в Рк единственную

функцию, которую мы будем обозначать тем же

символом.

Далее вводится (как в Р2) понятие существенной в

несущественной переменных, а также понятие равенства

функций. Это позволяет рассматривать функции в Рк с

точностью до фиктивных переменных.

После этого рассматриваются примеры некоторых

конкретных функций из Рк1 которые можно считать

«элементарными» функциями.

ГЛ. 2. ft-ЗНАЧНАЯ ЛОГИКА 45

1) х — х + l(mod&). Здесь х представляет

обобщение отрицания в смысле «циклического» сдвига значений.

2) Nx = к — 1 — х. Здесь Nx или, как часто

обозначают, ~х является другим обобщением отрицания в

смысле «зеркального» отображения значений. В

литературе оно носит название отрицания Лукашевича.

ik — 1 при х » г,

О nj-x^« C-0,...,*-l).

Функции 1г(х) при 1Фк — 1 являются обобщениями

некоторых свойств отрицания.

A при х

4) /{(х) 1

Функция /< (#) — характеристическая функция значения

i и при i Ф к — 1 представляет собой обобщение

отрицания.

5) тт(#1, #2) — обобщение конъюнкции.

6) XiX2 (mod к) — второе обобщение конъюнкции.

7) max(:ri, дг2) —обобщение дизъюнкции.

8) x. + Xiimodk).

Из рассмотрения этого списка элементарных функций

видно, что функции алгебры логики имеют в й-значной

логике (к> 3) по нескольку аналогов, каждый из

которых обобщает соответствующее свойство функции.

Затем, так же как и в алгебре логики, вводится

понятие формулы над множеством функций 45. Формулы

мы обозначаем символами % S3,... без индексов и с

индексами. Если мы хотим указать зависимость формулы

от переменных или выделить функции, из которых

построена формула, то употребляем обозначения

Каждой формуле %(хи ..., хп) сопоставляется функция

f(xu ..., хп) из Рк, при этом говорят также, что

формула Я реализует функцию /. Аналогичный смысл здесь

имеют суперпозиция функций из $ и операция

суперпозиции. Далее вводится понятие эквивалентности формул

91 и8: Я -" Э, если соответствующие им функции j%

и /^ равны.

Опираясь на понятие эквивалентности, можно описать

основные свойства элементарных функций. Укажем

некоторые из них. Пусть (#i ° хг) обозначает любую из

функций min(?l9 x2), (d/) ^ ) +

+ (dft)

46 Ч. I. ФУНКЦИОНАЛЬНЫЕ СИСТЕМЫ С ОПЕРАЦИЯМИ

1. Функция (xiex2) обладает свойством

ассоциативности:

2. Функция (#ie я2) обладает свойством

коммутативности:

Далее *ш иногда будем обозначать функции (b)

и max(xi, x2) соответственно через (xi&a:2) и (я*\/д:2).

В силу свойства ассоциативности и соглашения о том,

что операция & выполняется раньше операции V (см.

замечания 1—3 § 3 гл. 1), можно употреблять для записи

формул выражения, получающиеся из формул путем

опускания некоторых скобок.

Укажем еще несколько групп тождеств (правил),

относящихся уже к системе элементарных функций

(О, 1, ..., *-1, /.(*) 7м(а),

3. Правила спуска символа 1 «вглубь» формулы:

{к — 1 при с = в,

О при сфо <°.«-0.1, ...,*-«;

7q (#) V • • • V А-1 WV^+i WV • • • V^fe—1(^)

аК хК " | О при 0<а<А—1,

1%(х) при а-»& —1;

/.(*А)-7.(Х!) G.(х.) V ... V 7*-|(*,))V

V7i(x,)G.(xl)V...V7M(x1));

4. Свойства дистрибутивности:

(xt V х») х, — (xix,) V (х2х,),

(xtx2) V х, — (х, V х,) (ха V х»).

5. Правило исключения «чистых» вхождений

переменной:

ГЛ. 2. ft-ЗНАЧНАЯ ЛОГИКА 47

6. Правило введения переменной:

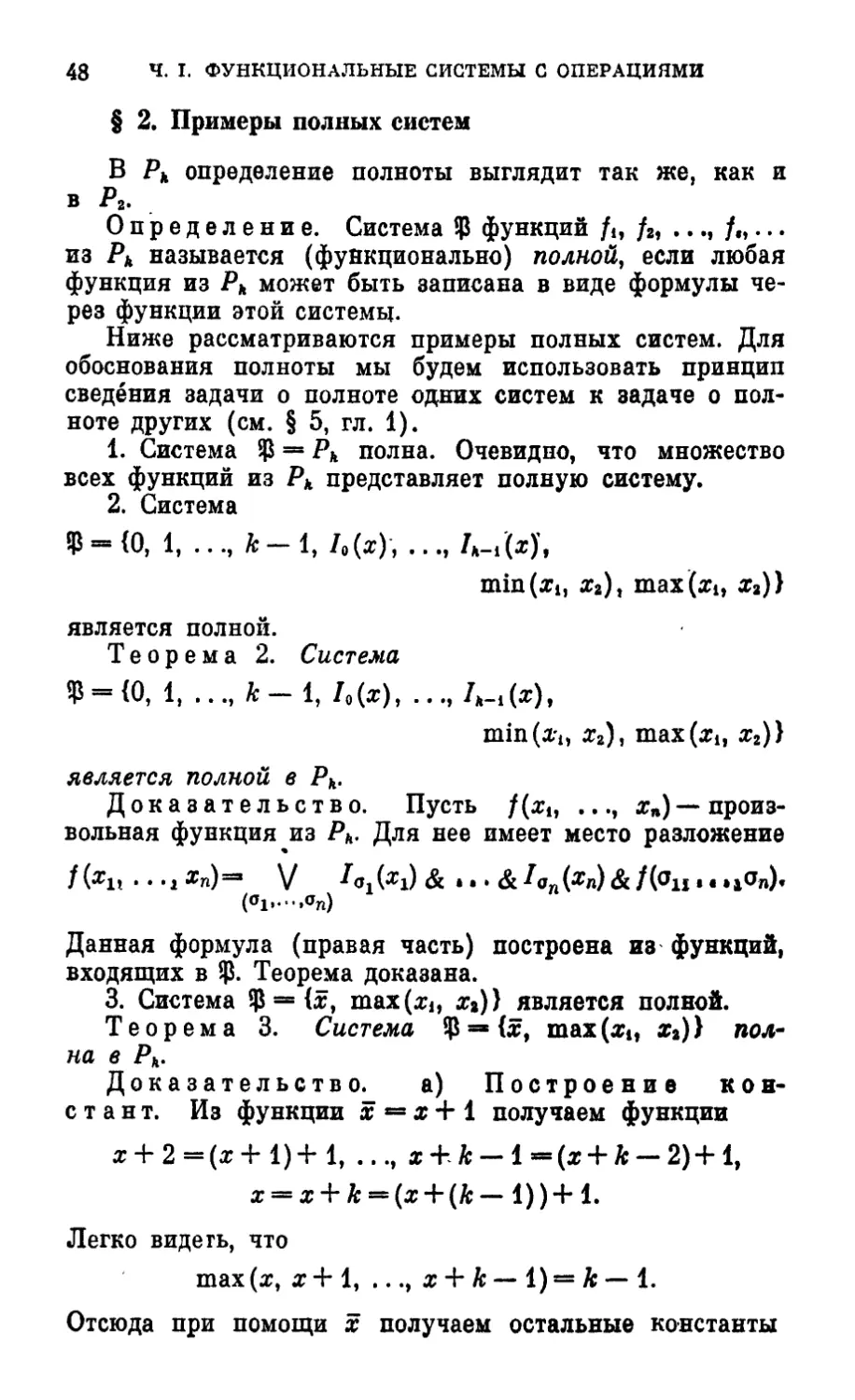

7. Правила упрощений:

/а (я) Л (я) = 1 л

4 ; ч ^ [ 0 при хфа;

от = min (о, т); oVx = max (а, т);

Опираясь на некоторый запас тождеств (например,

тождества 1—7) для системы элементарных функций

{О, 1 * — 1, /.(*) /*-»(«)•

, *2), тах(х,, х2)},

можно при помощи эквивалентных преобразований

получить новые тождества.

Рассмотрение свойств элементарных функций

показывает, что не для всех обобщений булевых функций

сохраняются соответствующие свойства. Поясним это на

примерах.

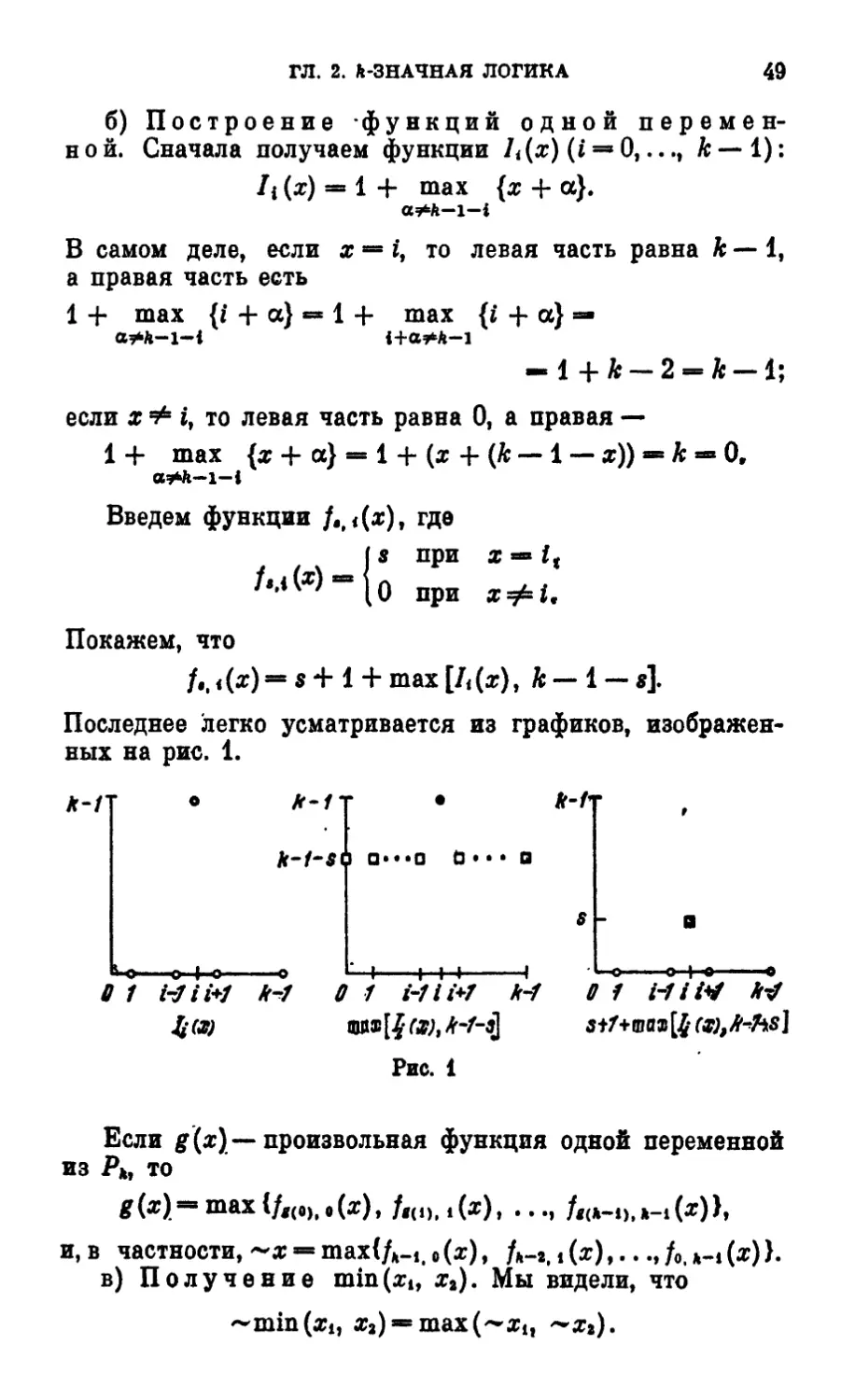

Пример 1.

1) ~(~х)=* х, но хФ х (при к > 3).

2) ~( ) ( )

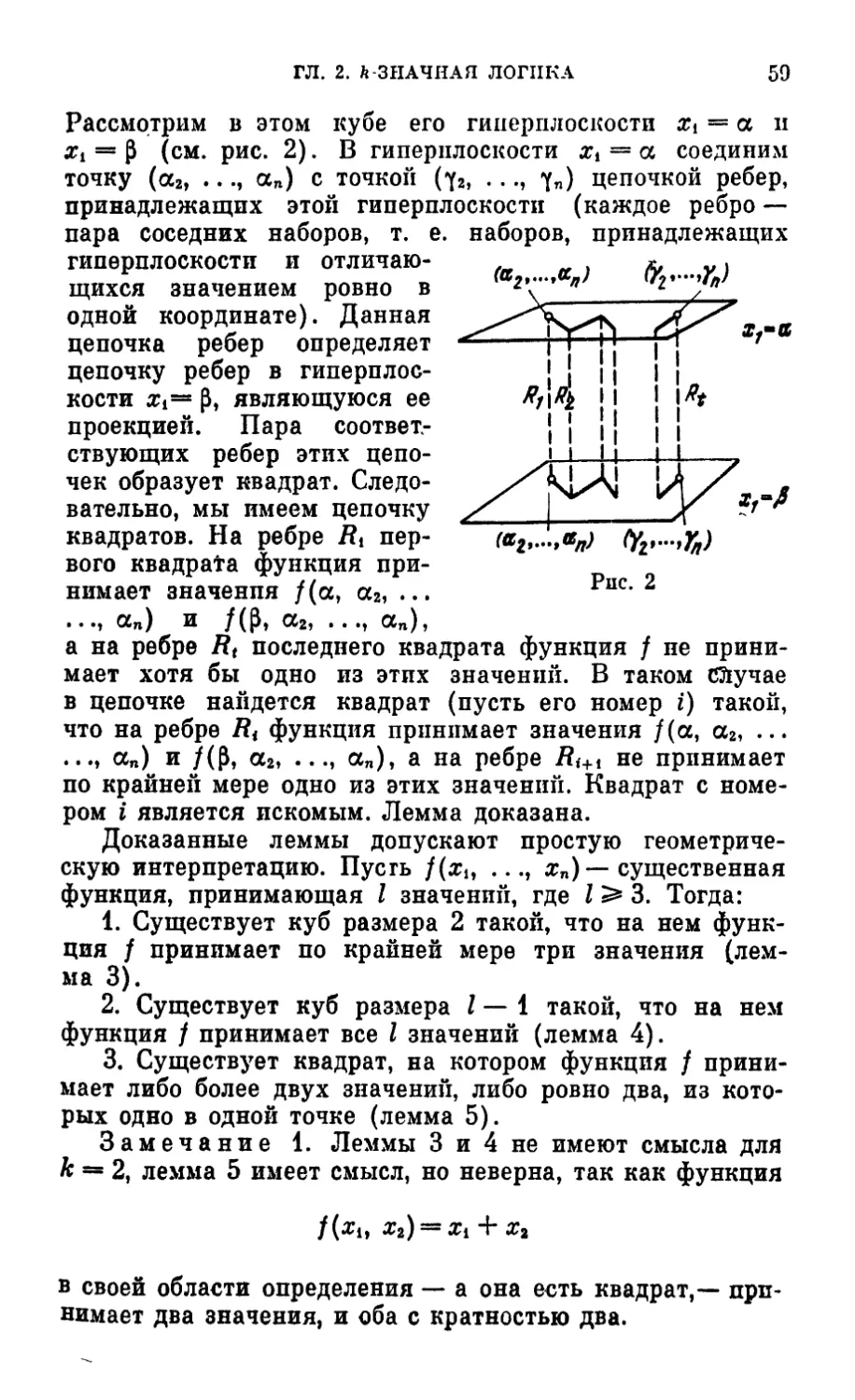

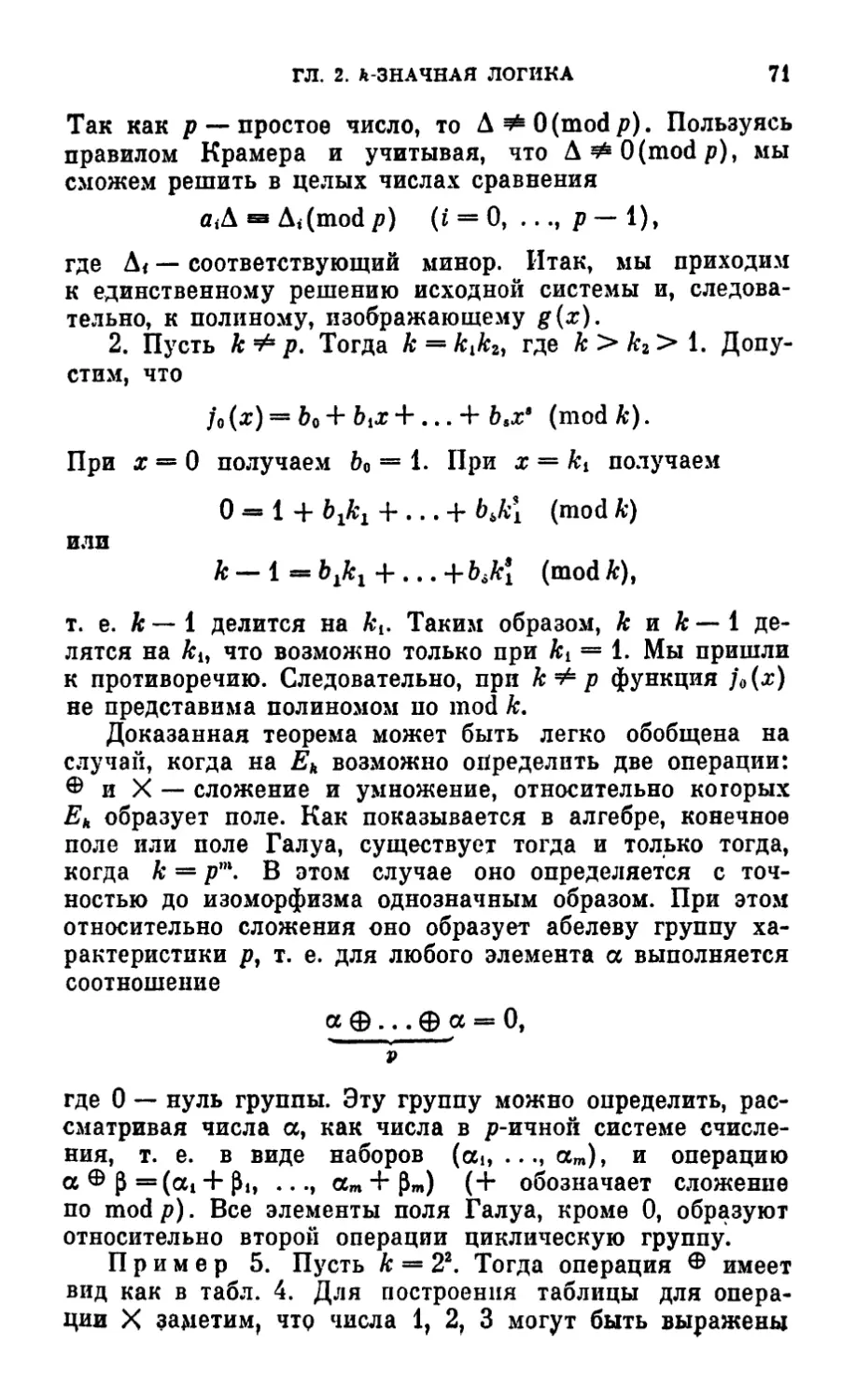

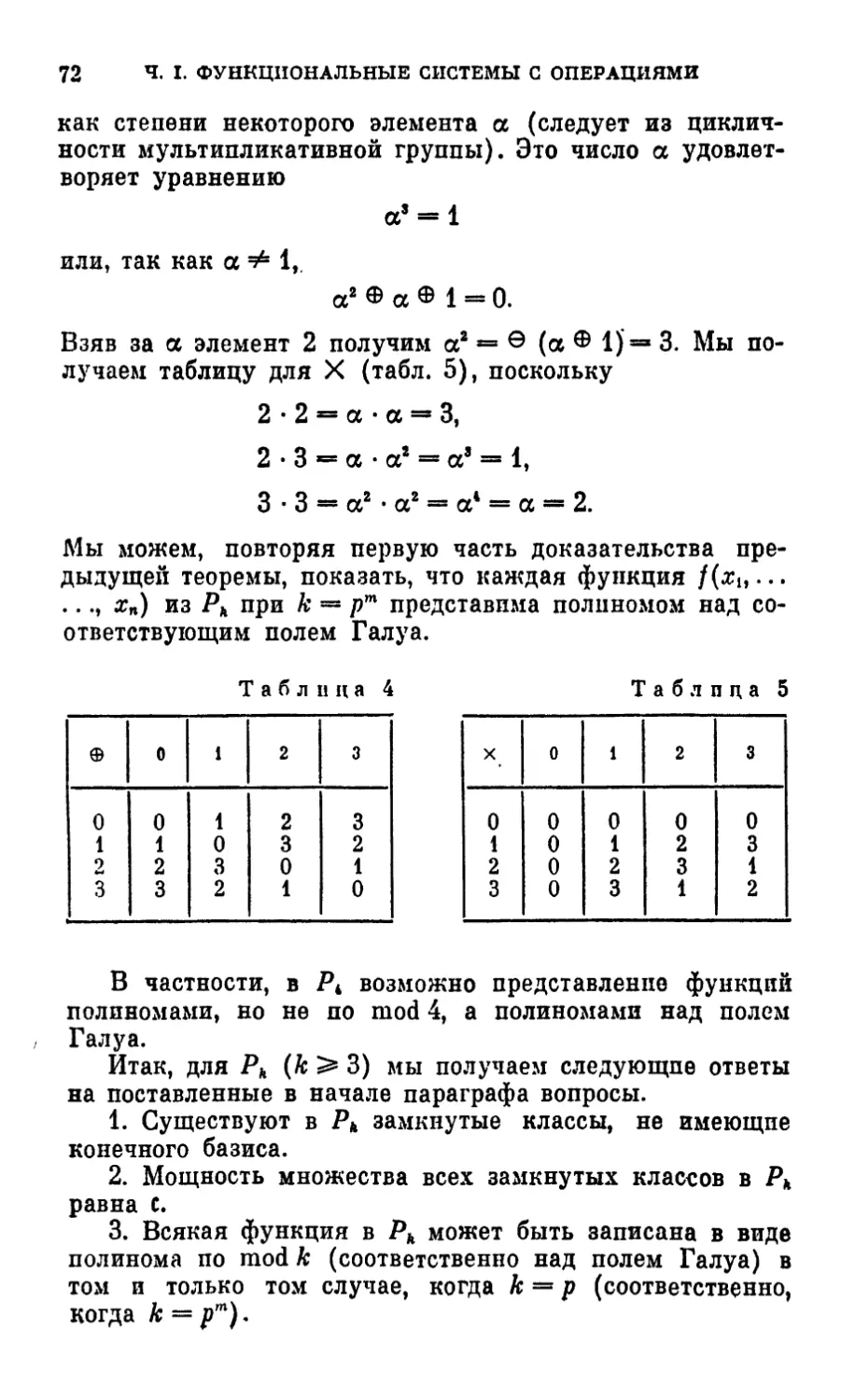

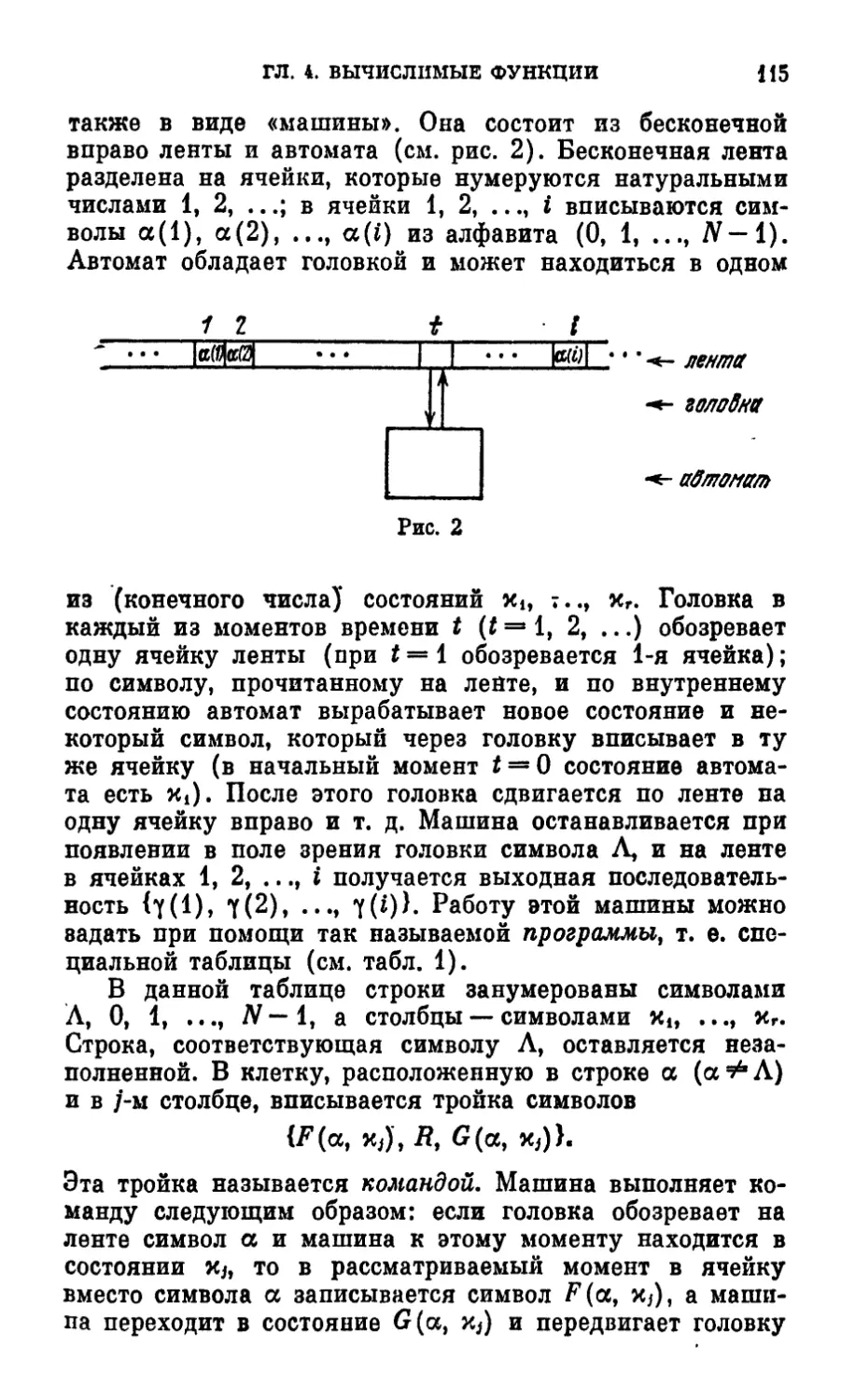

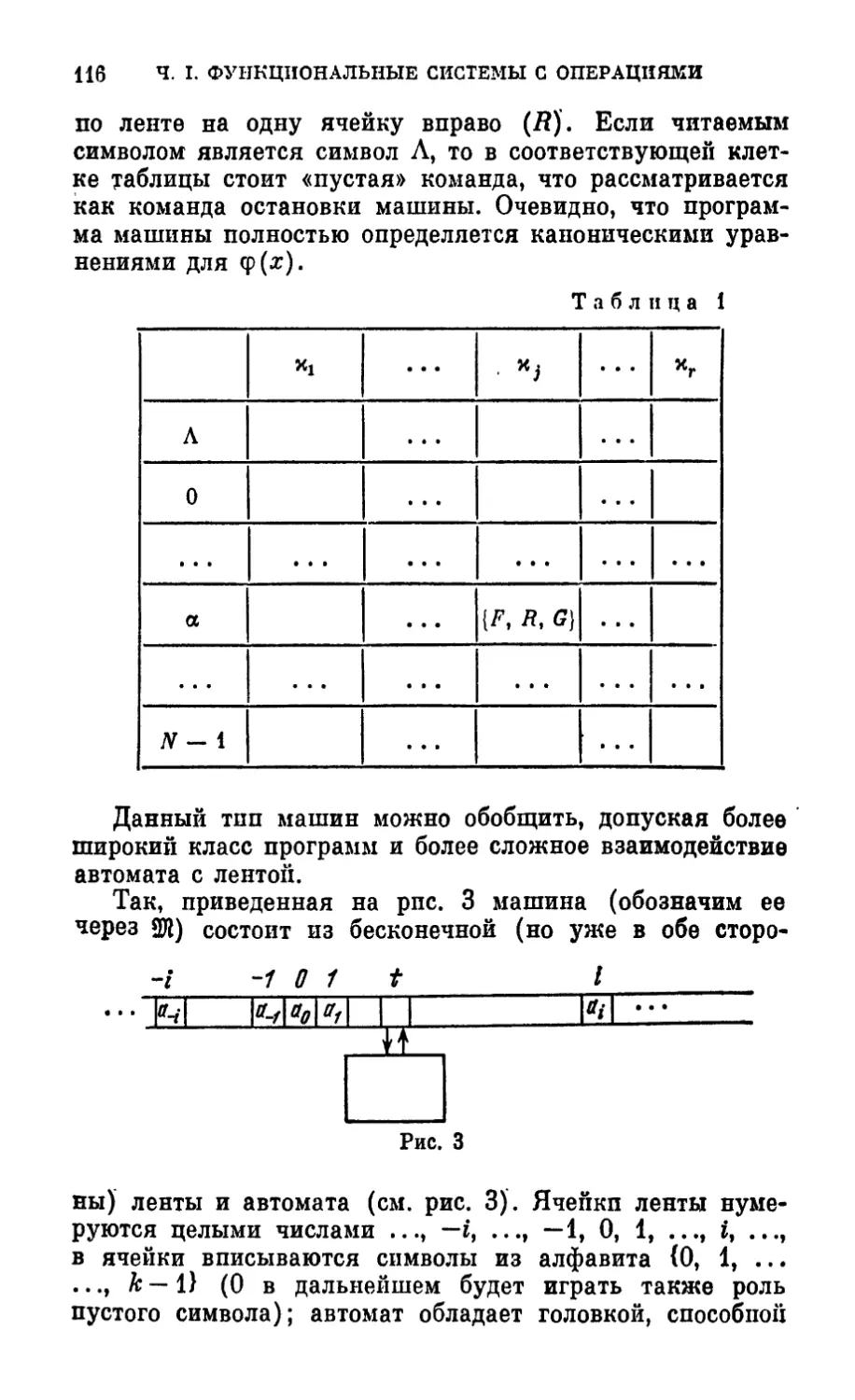

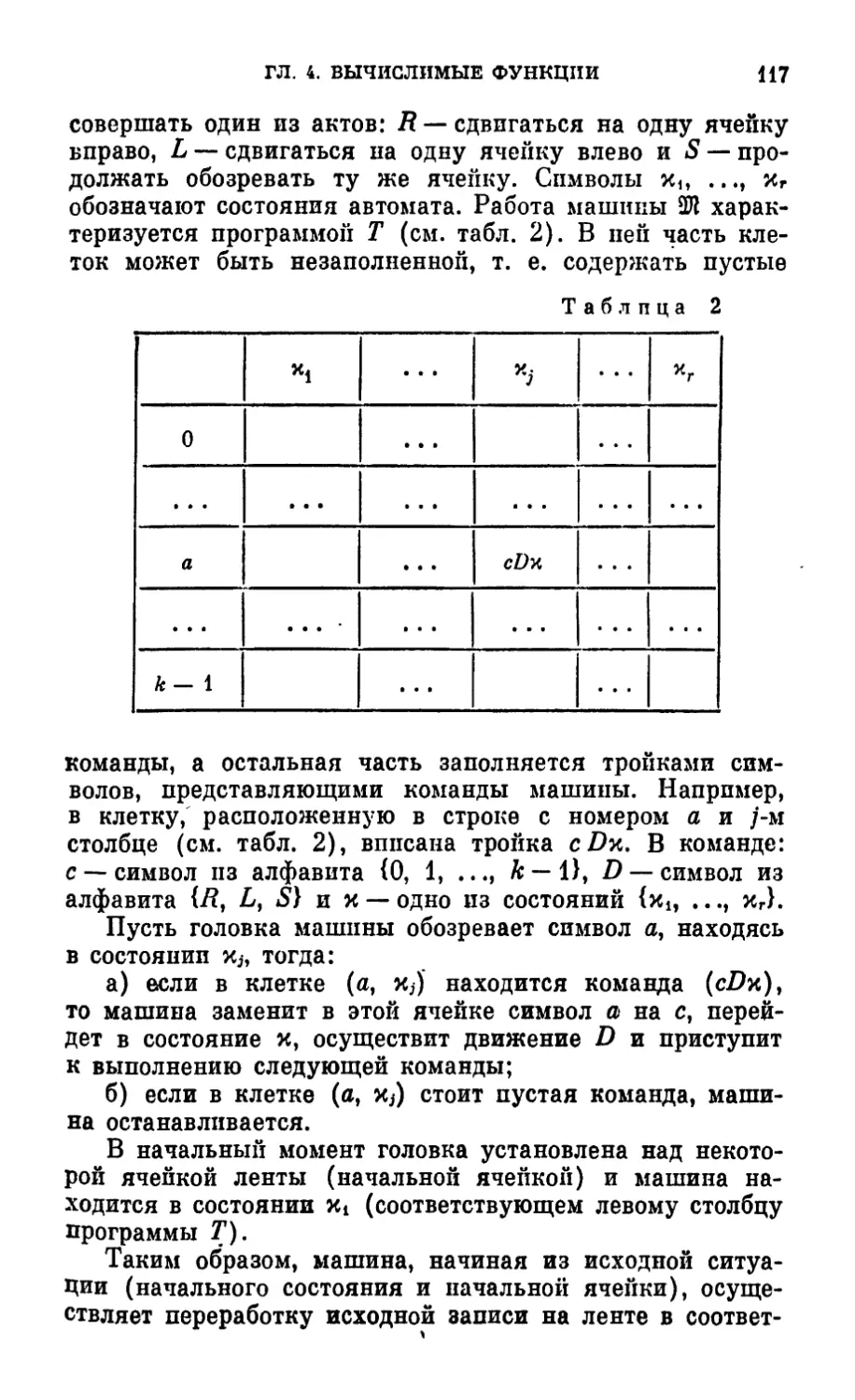

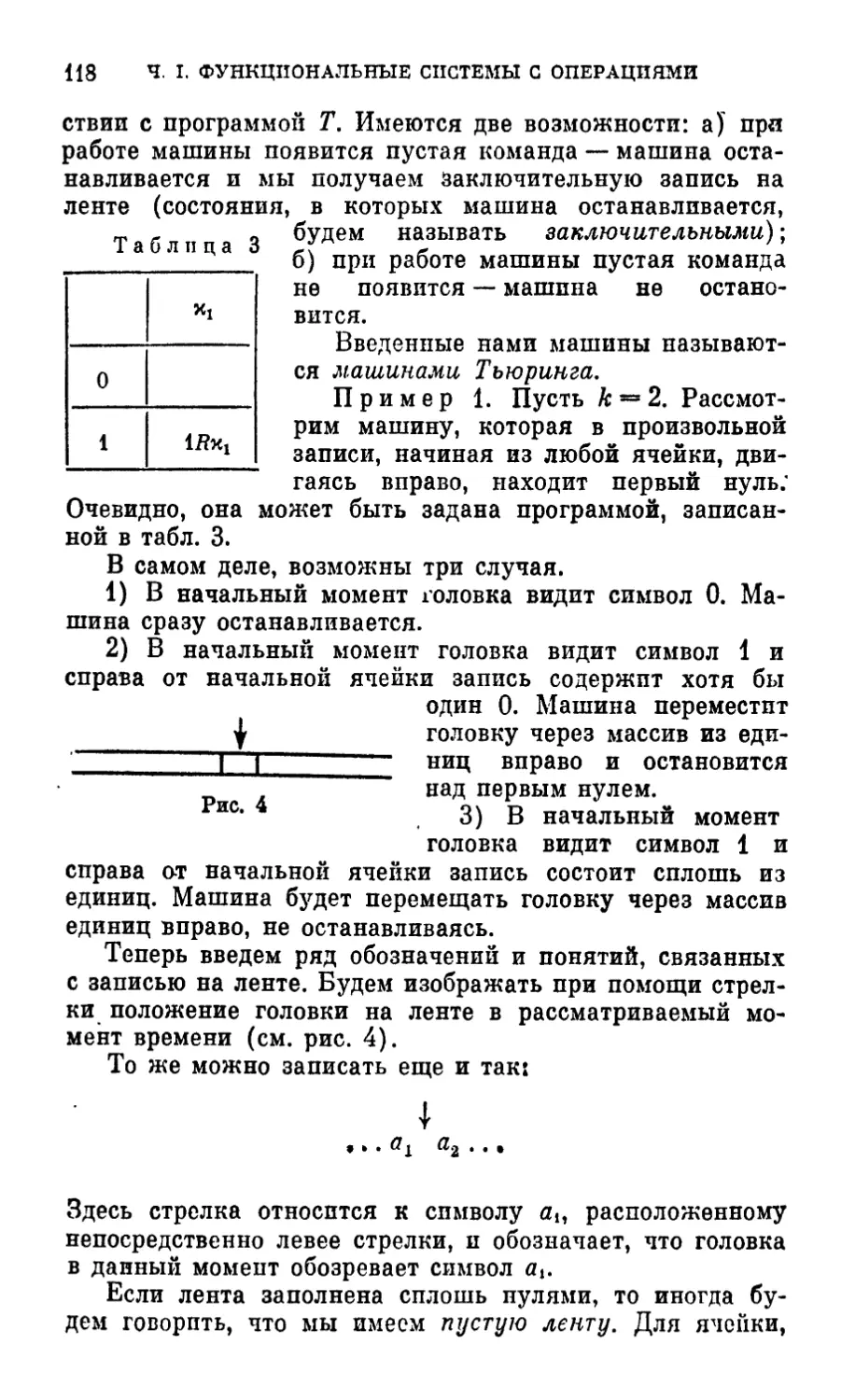

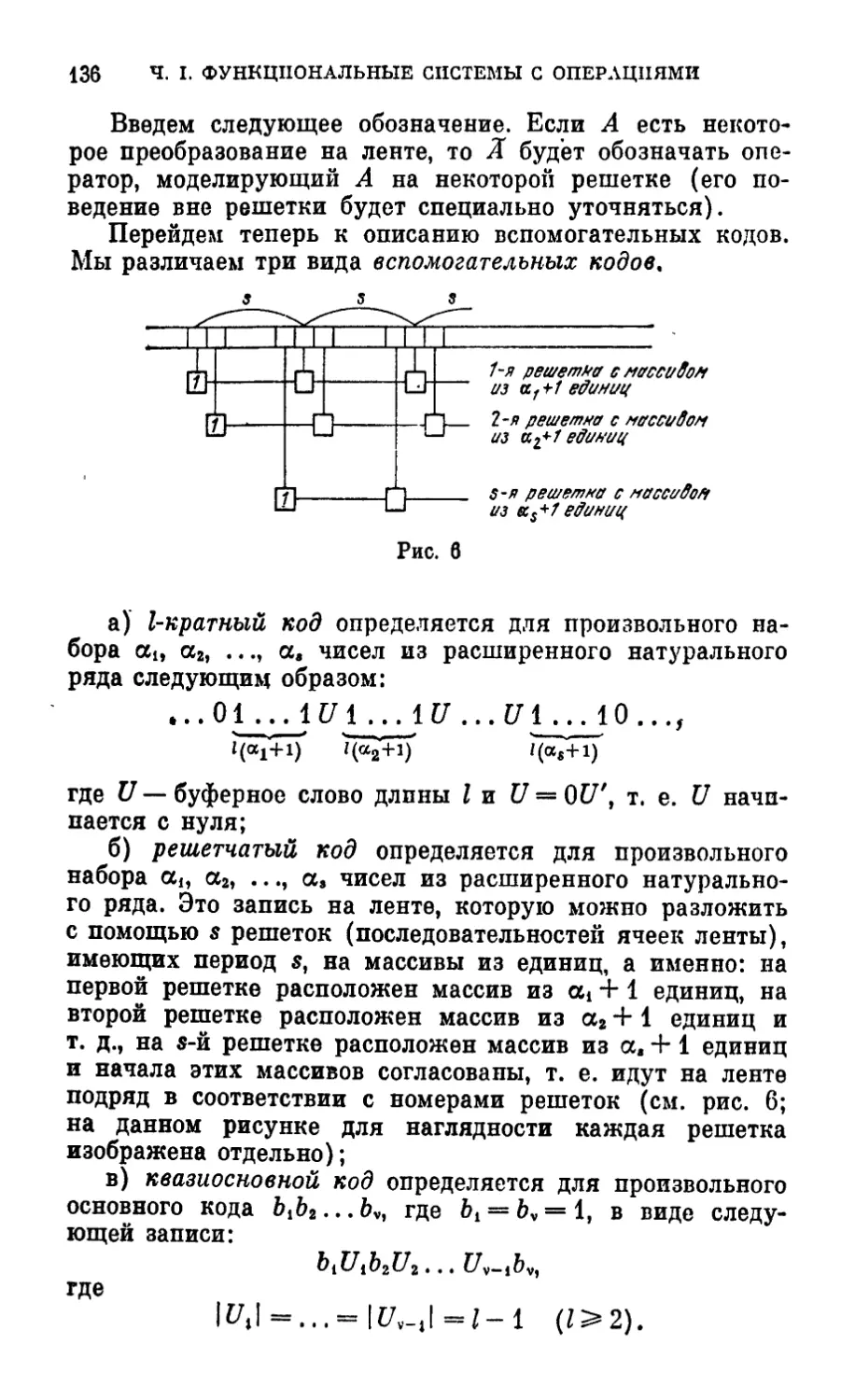

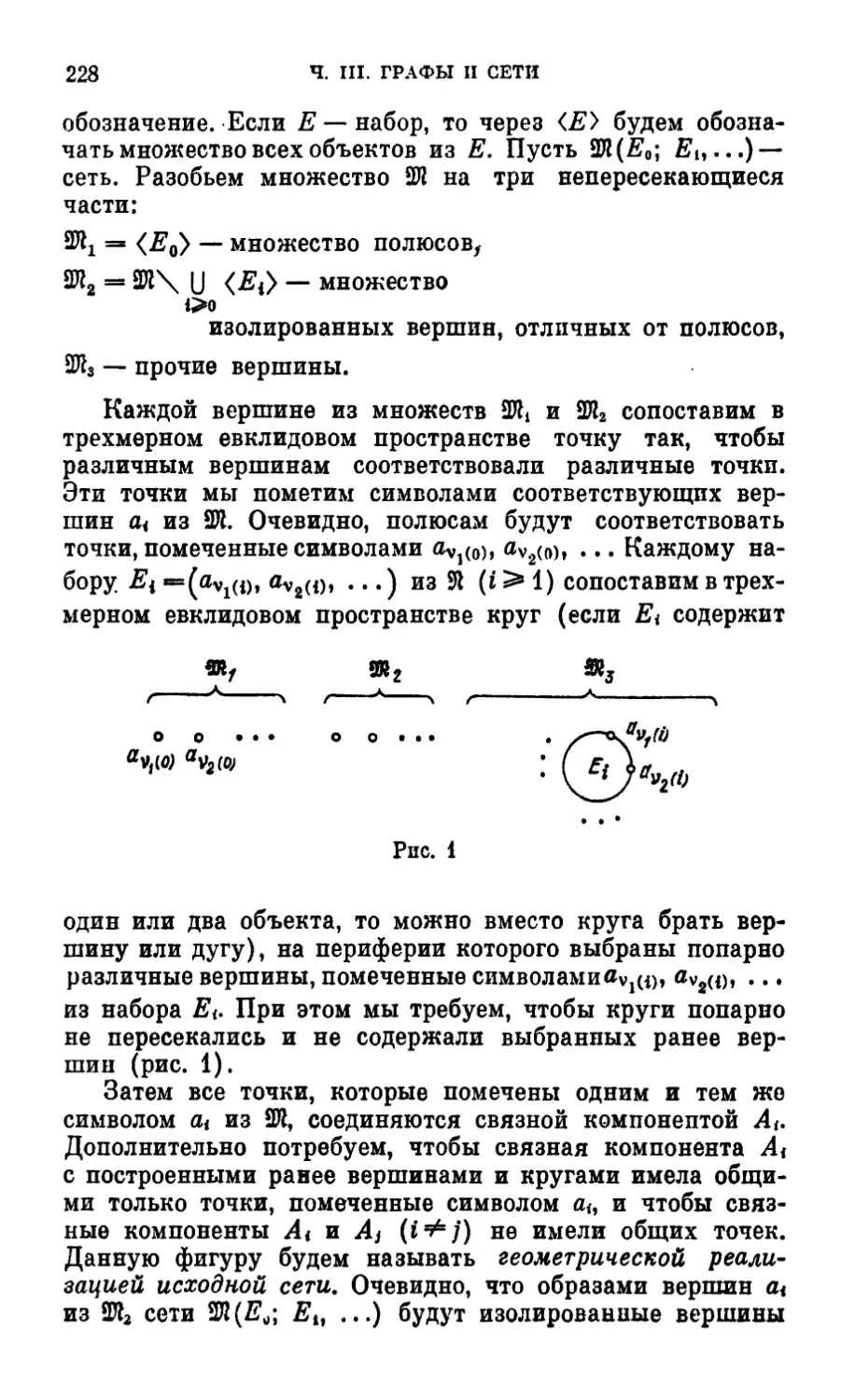

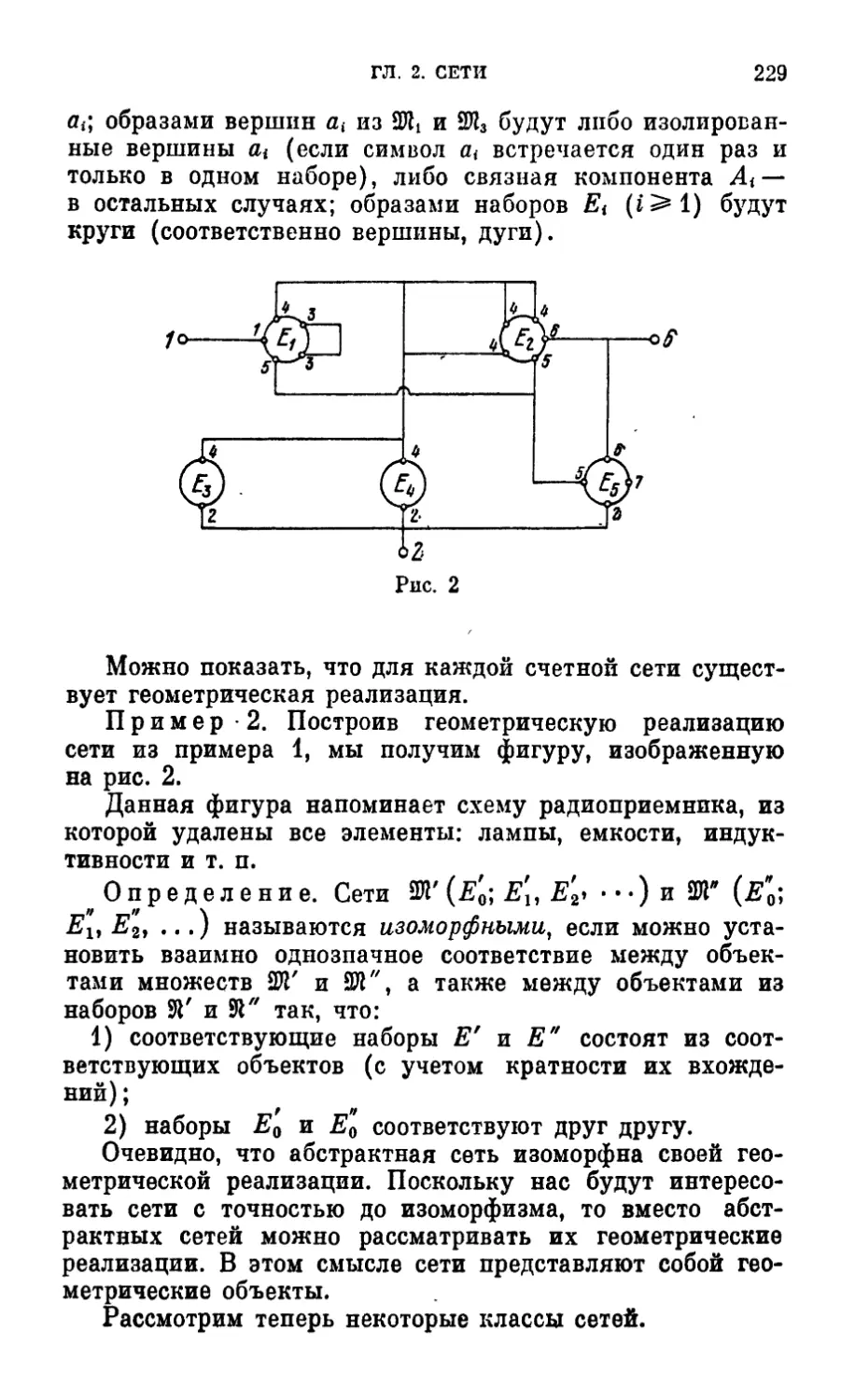

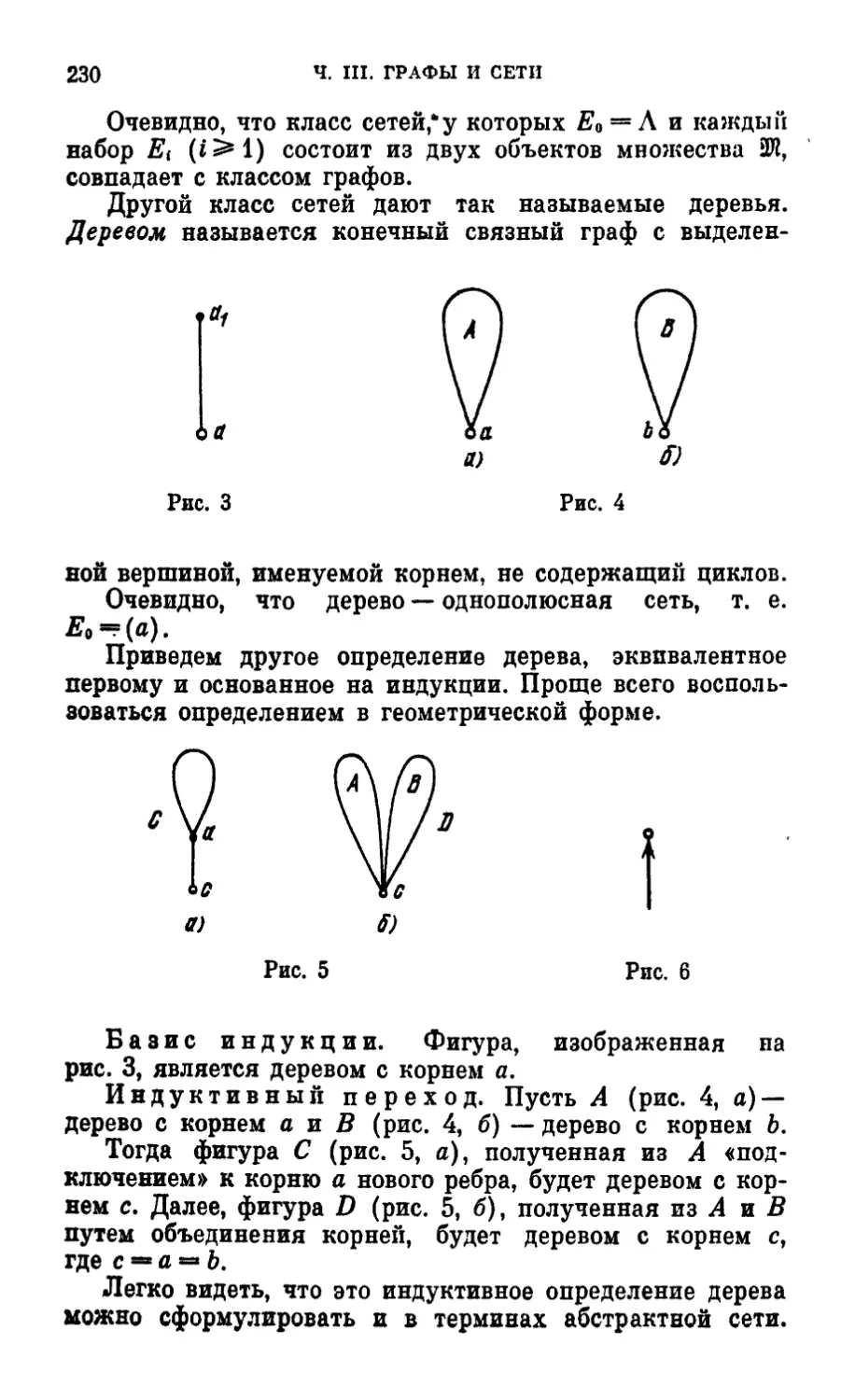

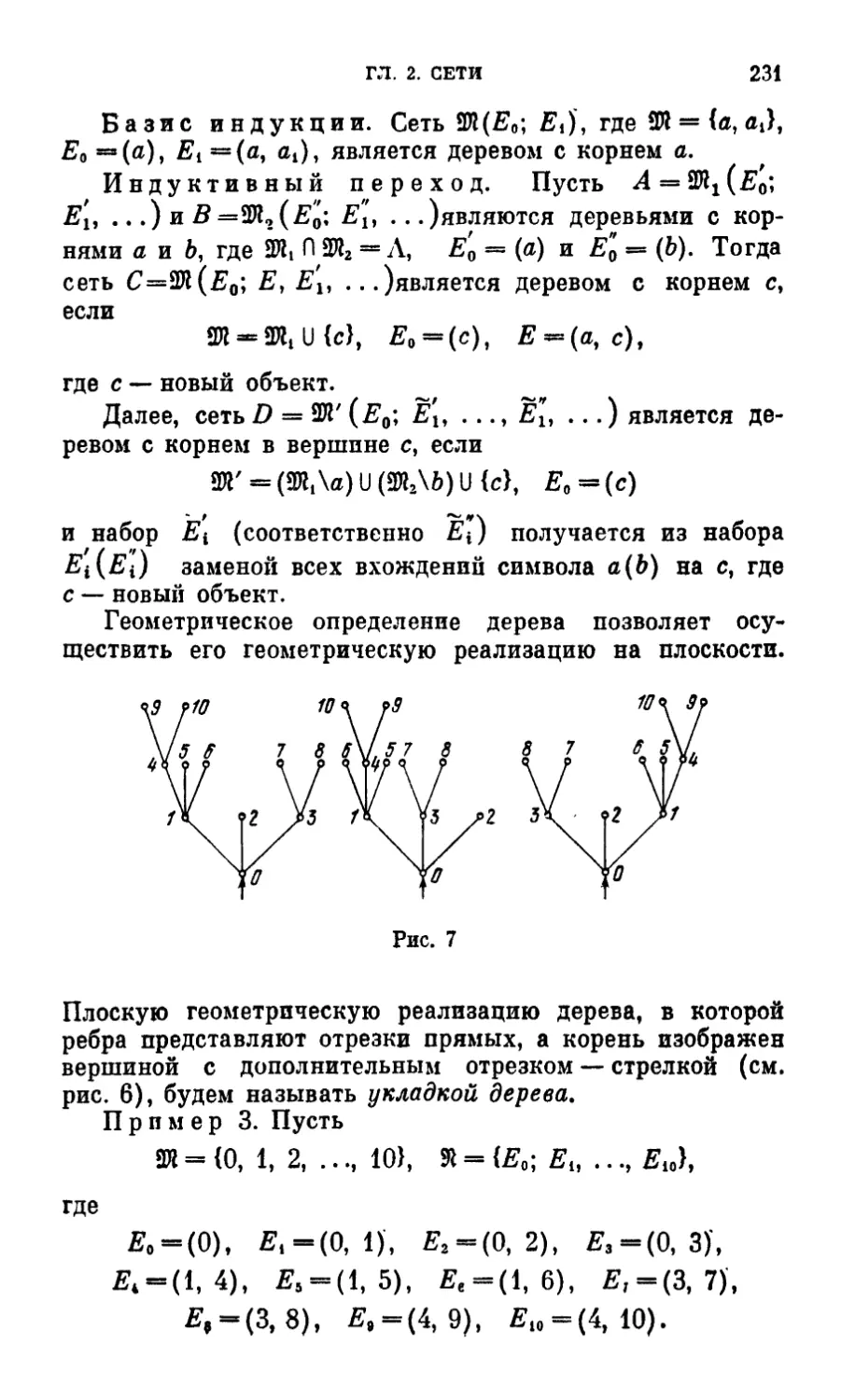

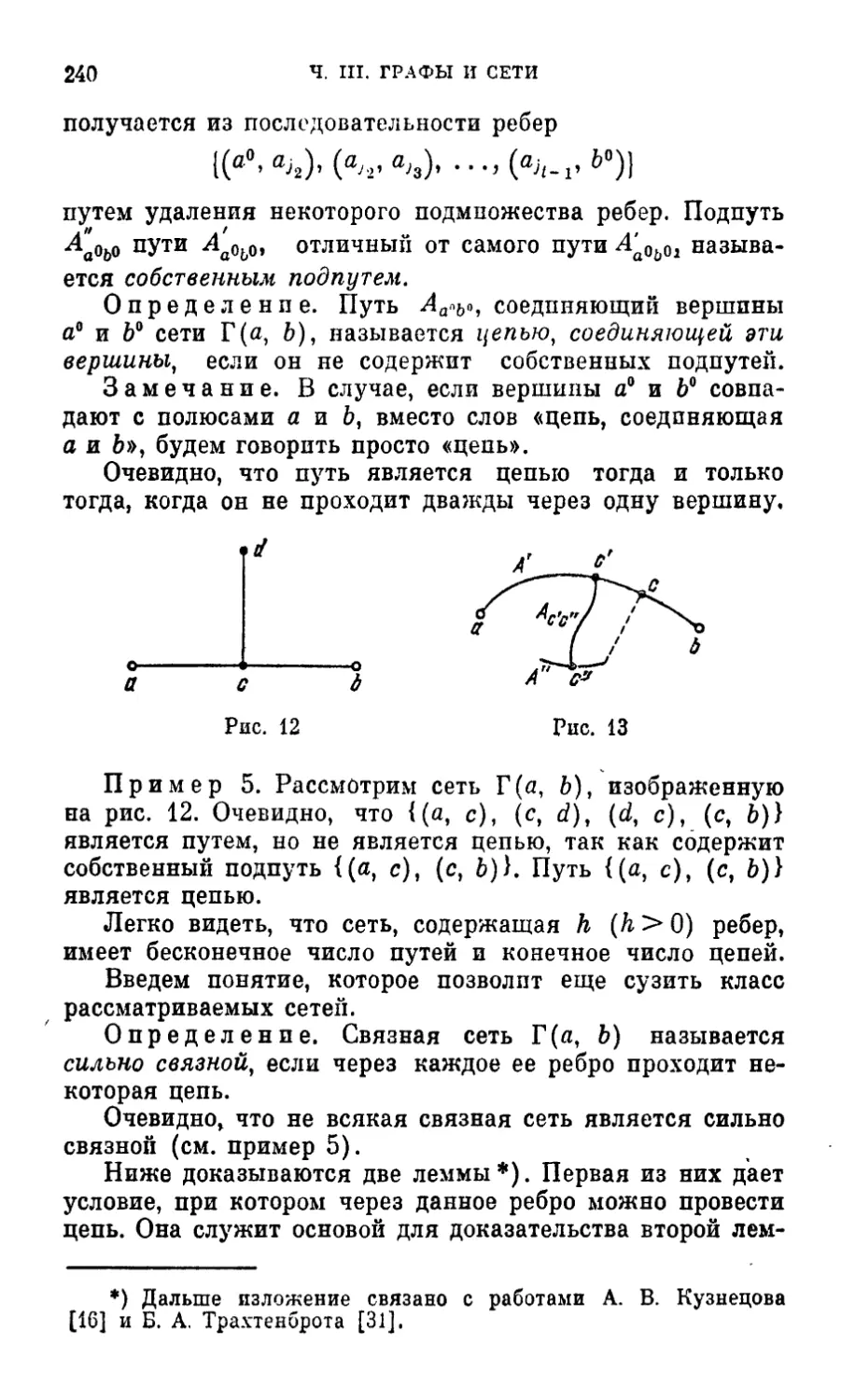

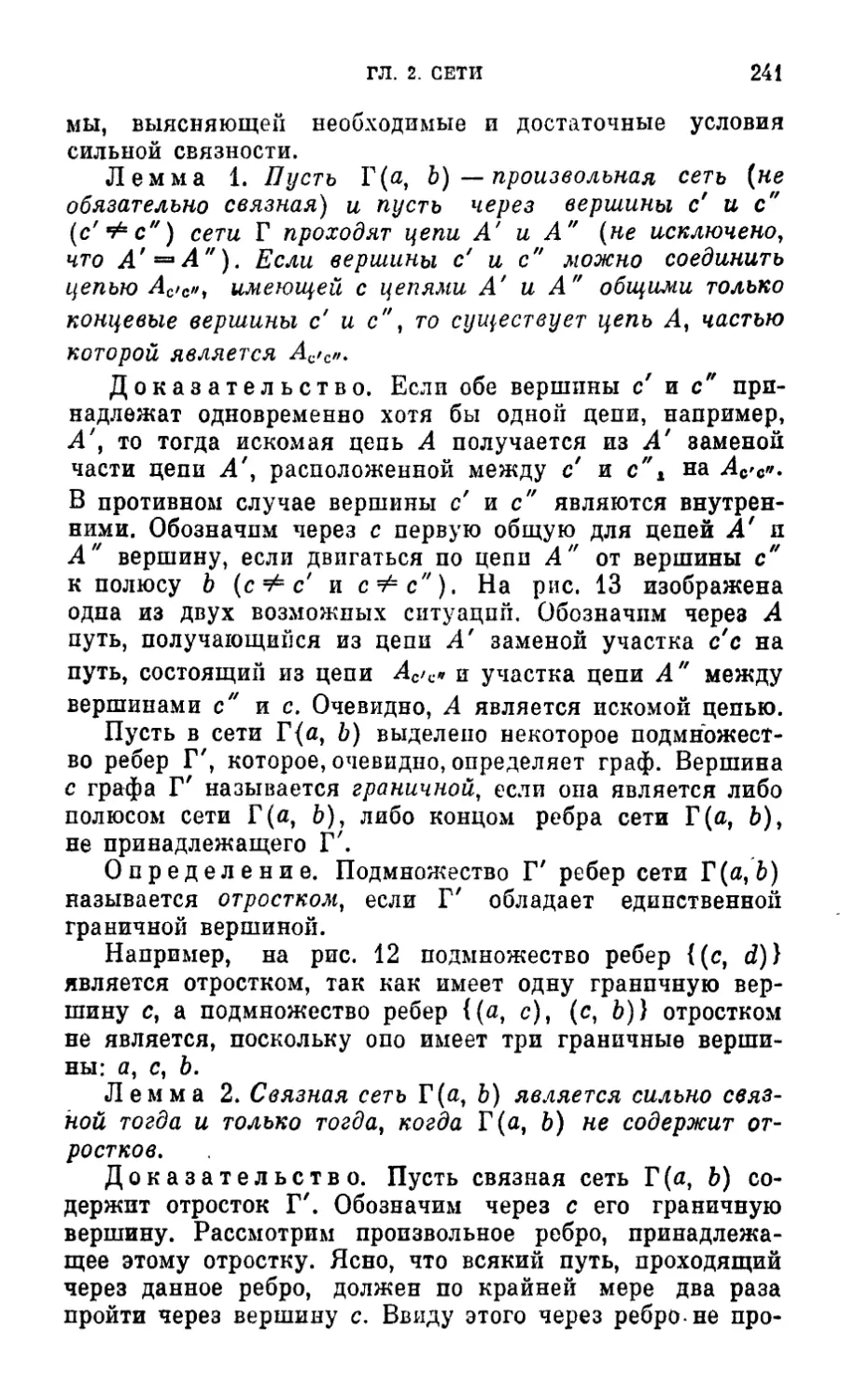

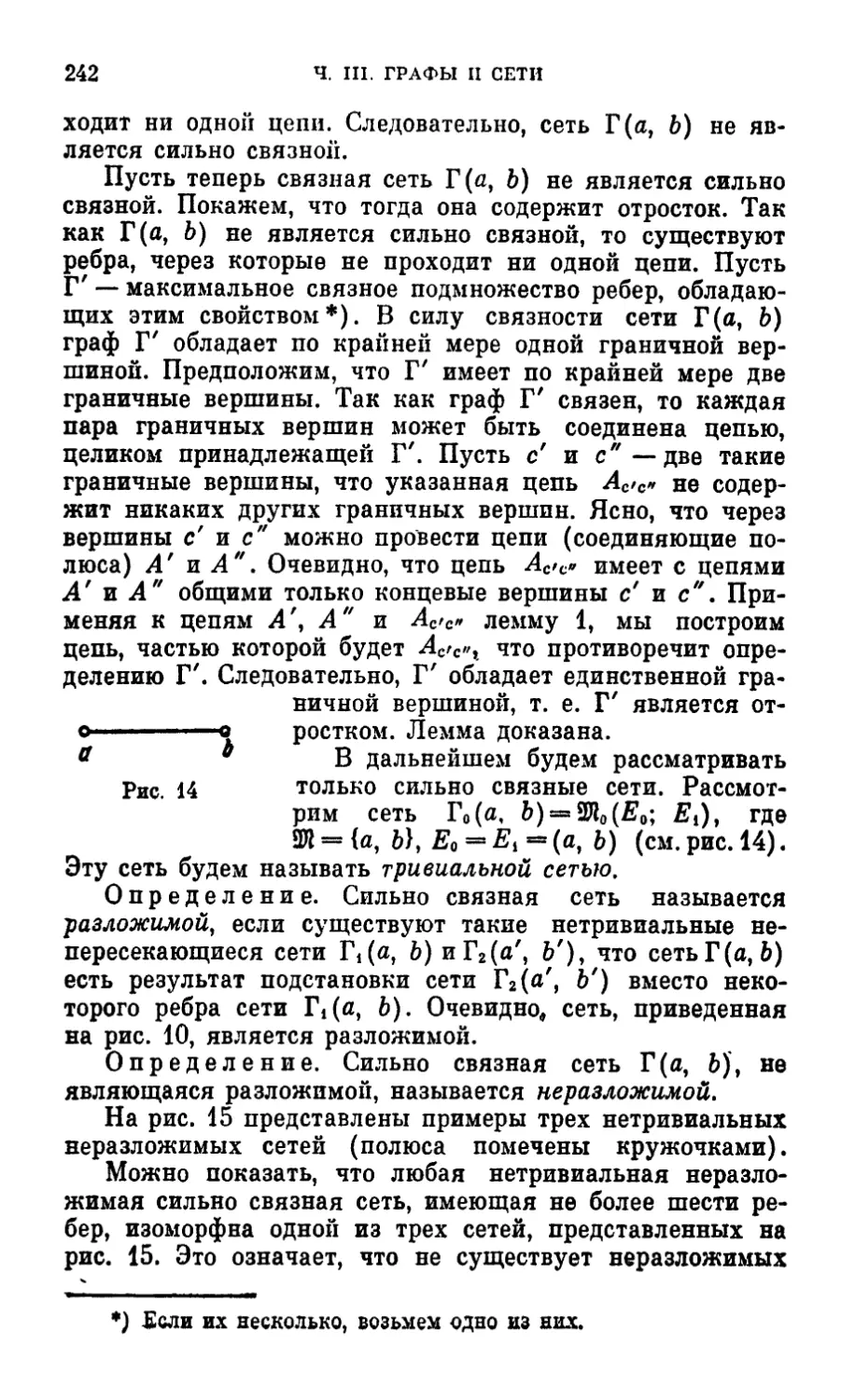

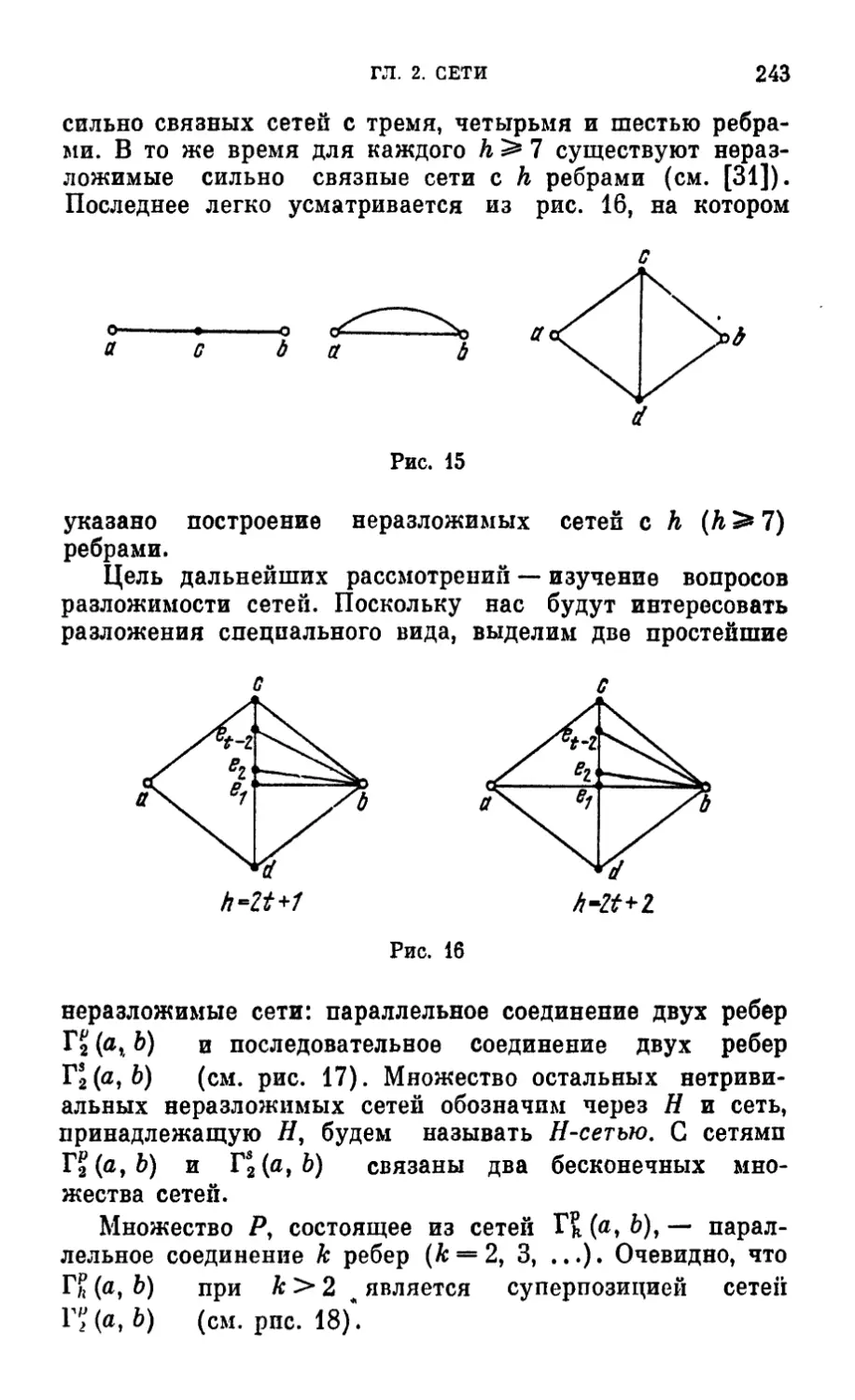

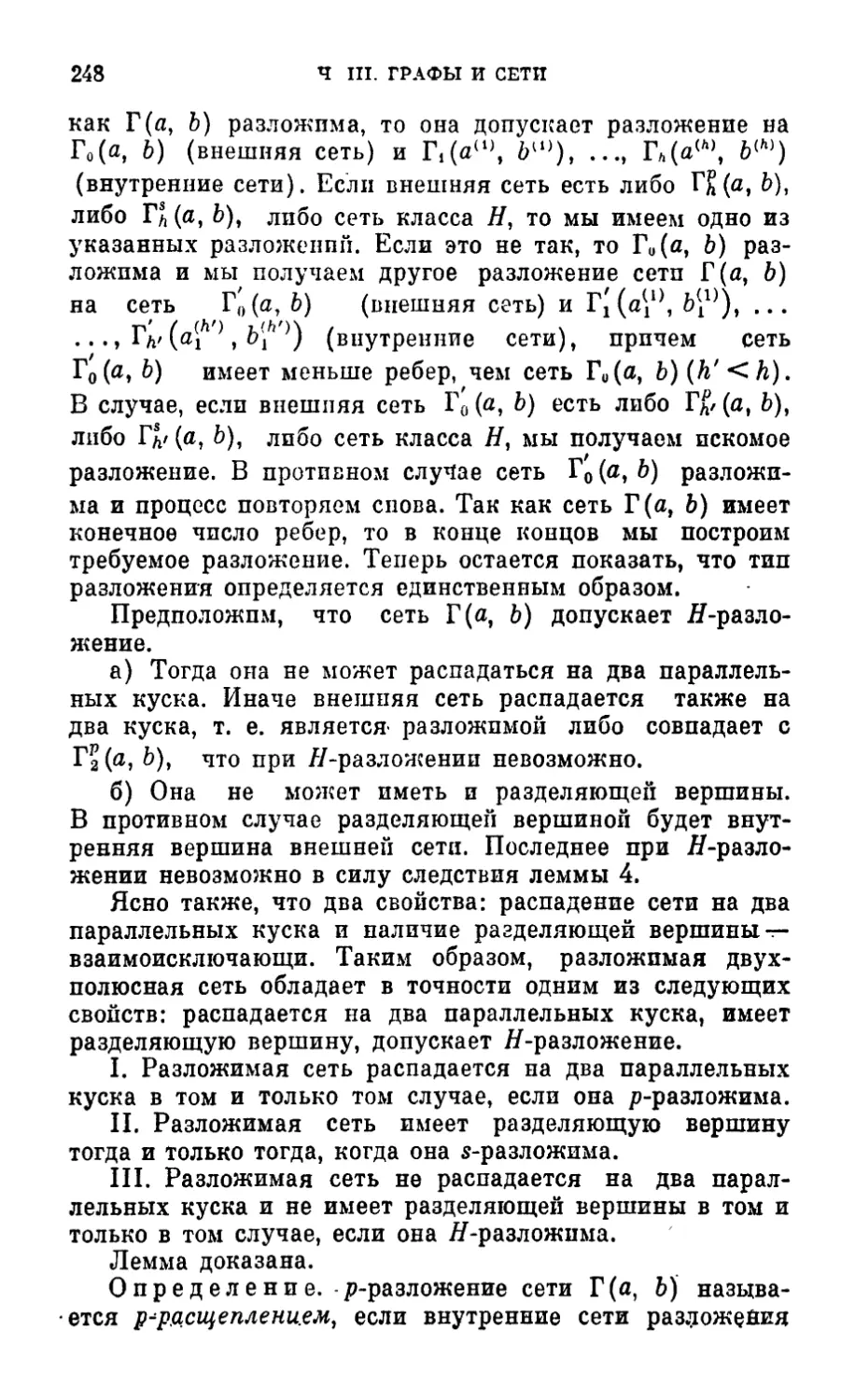

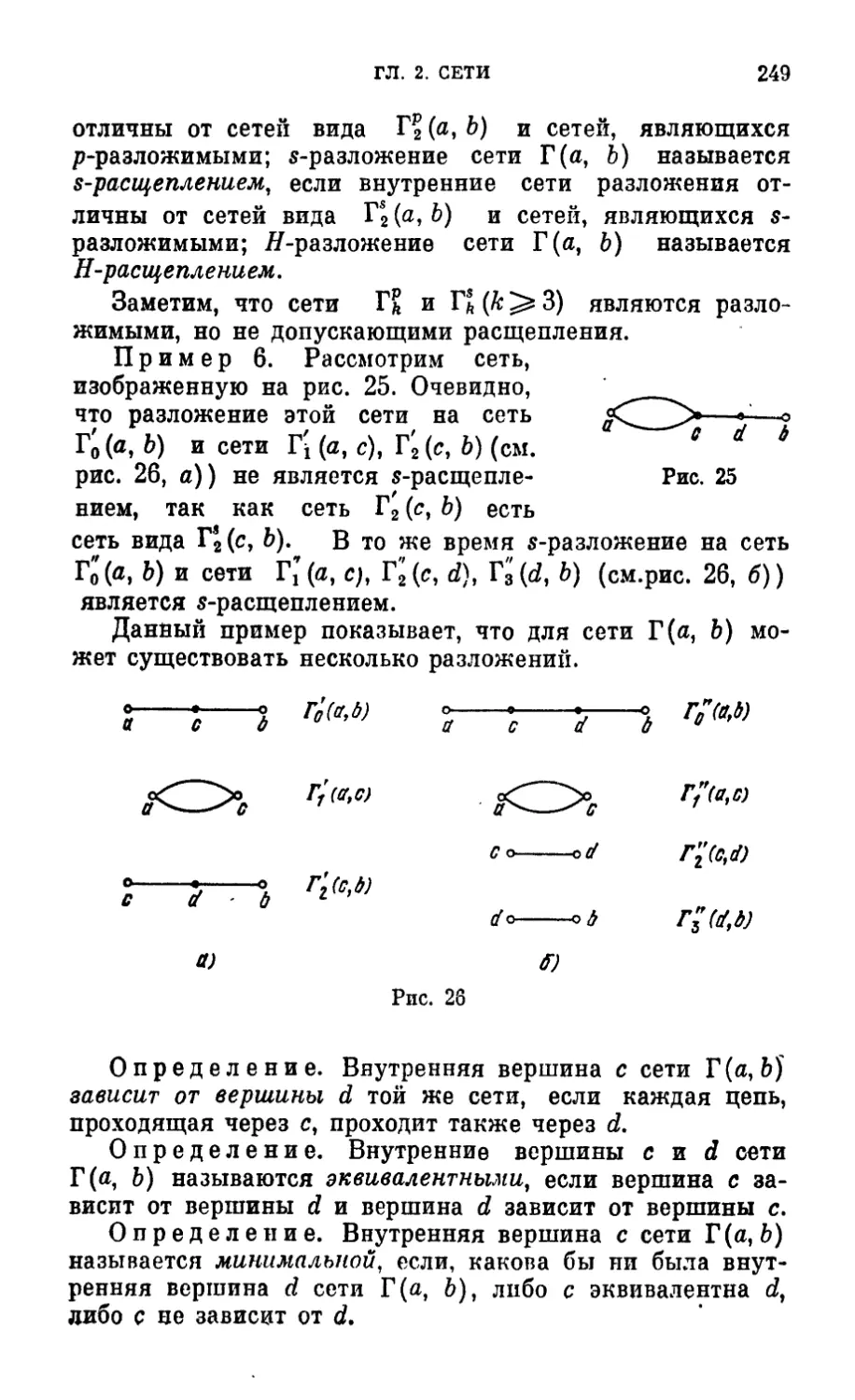

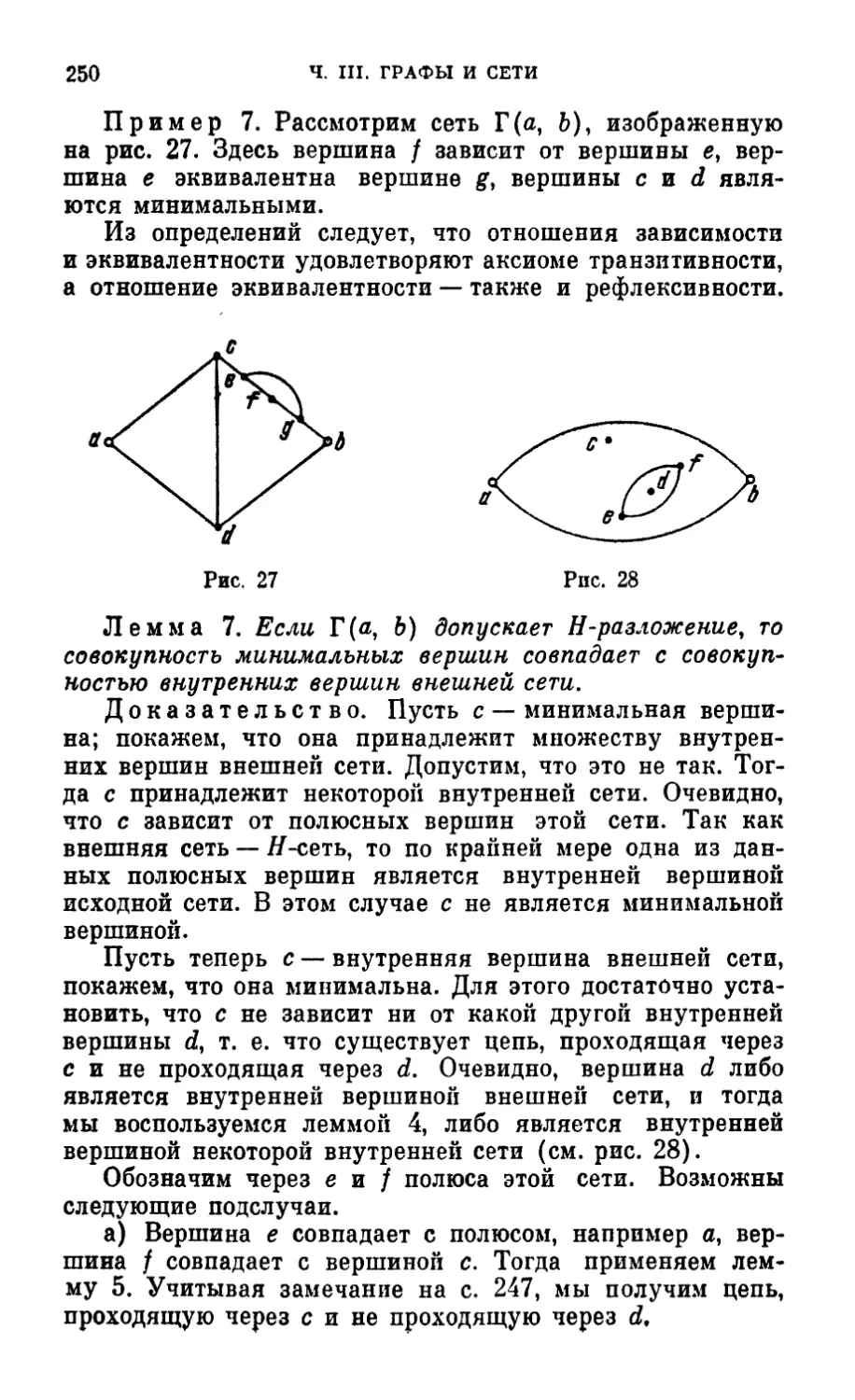

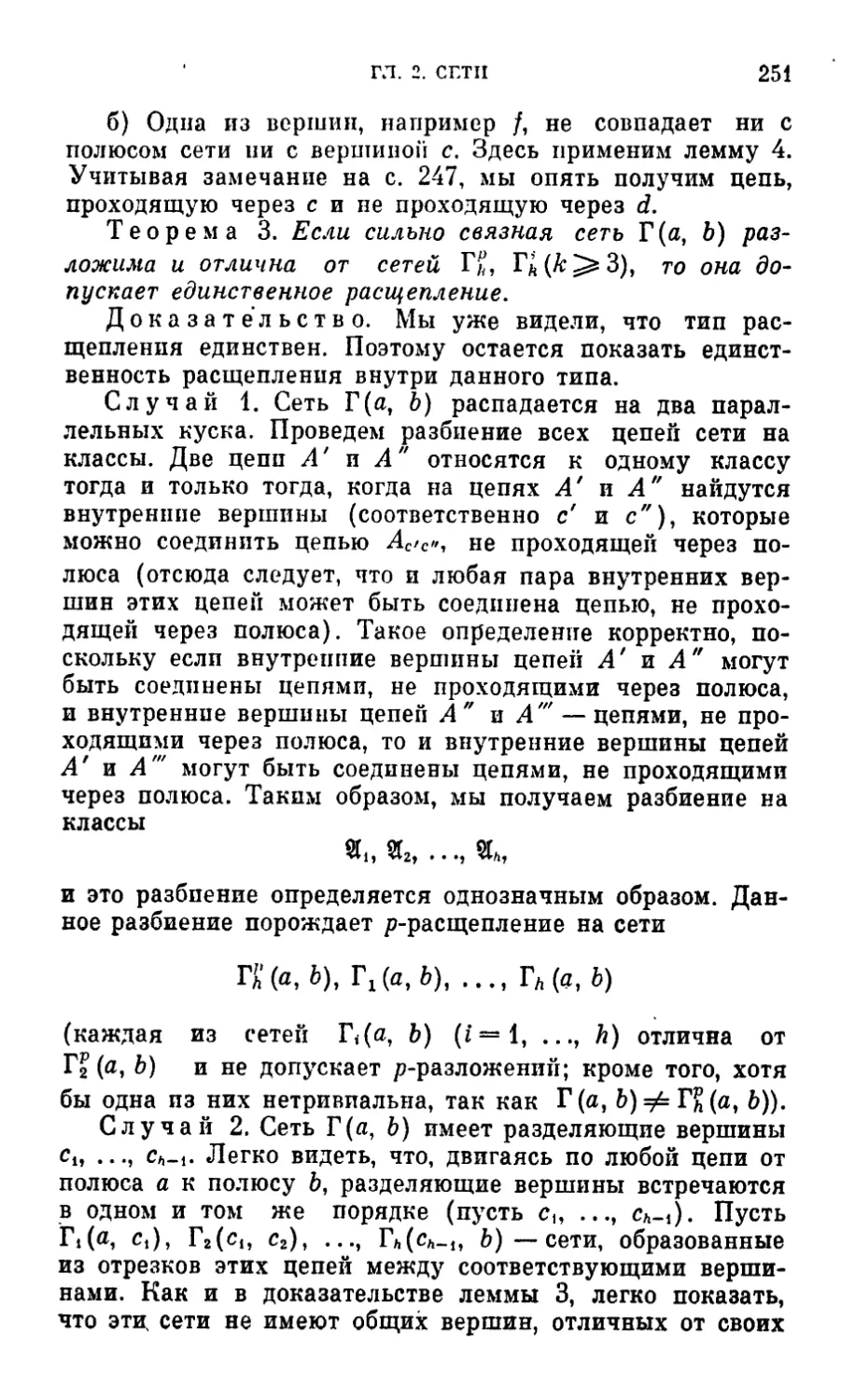

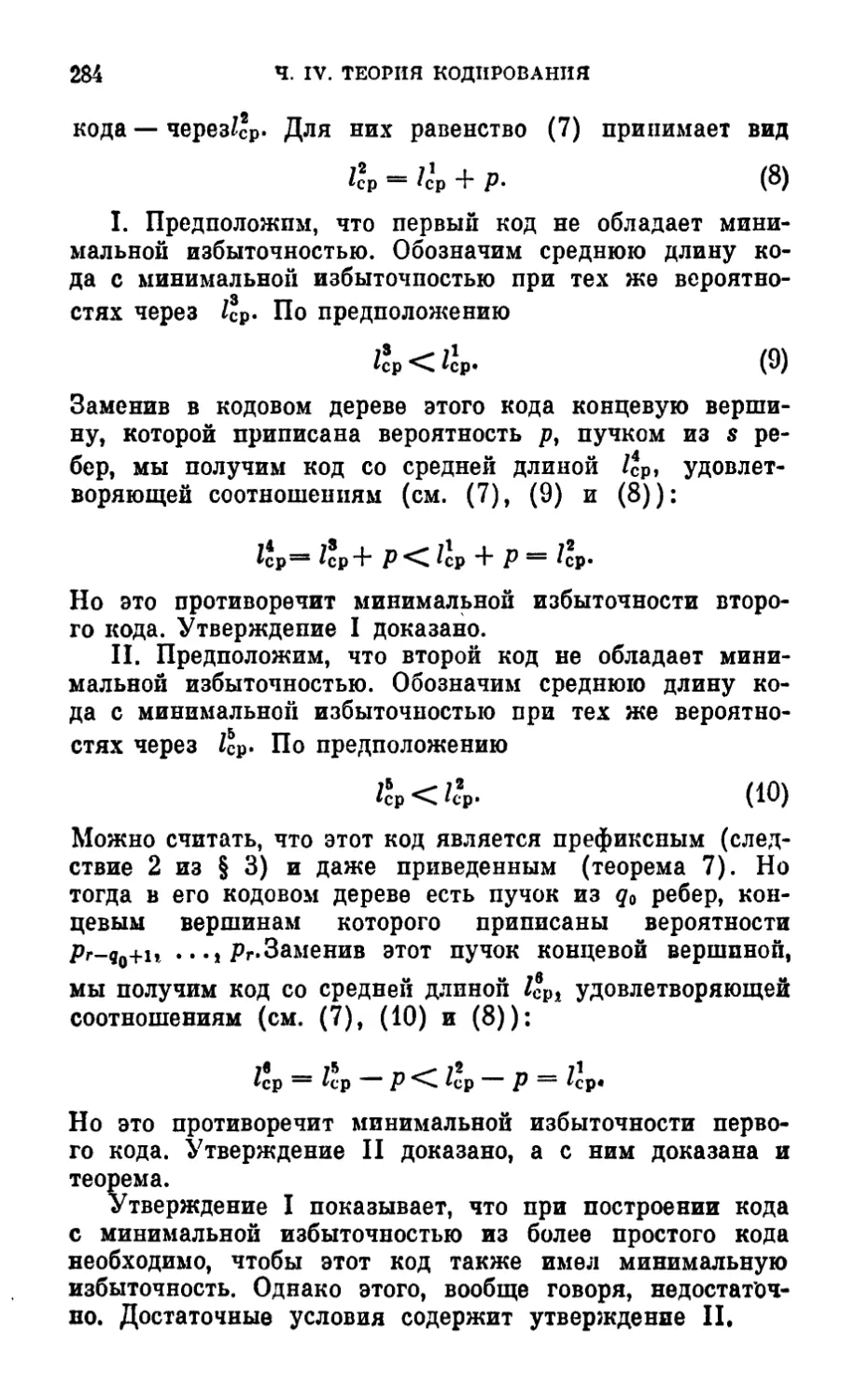

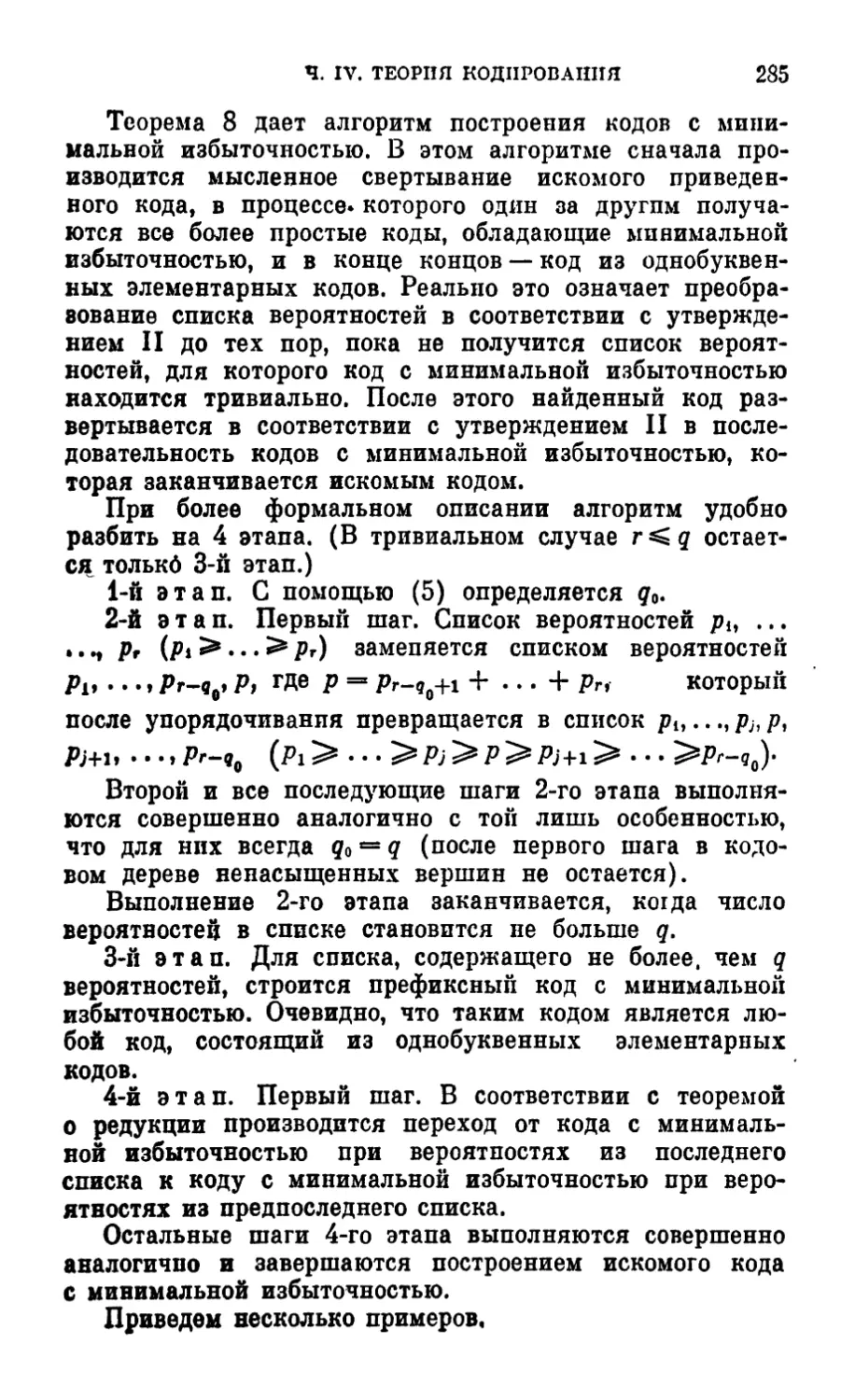

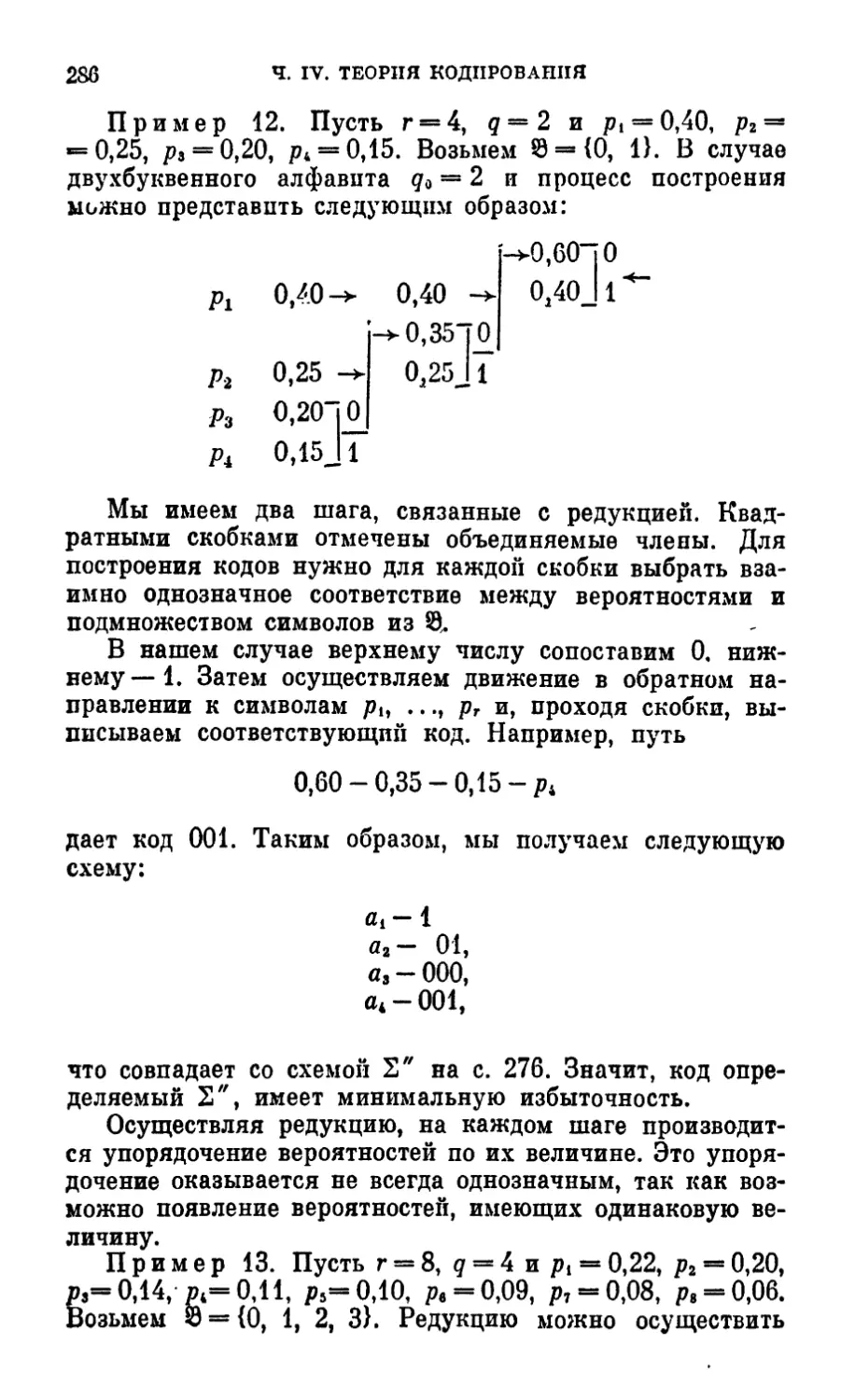

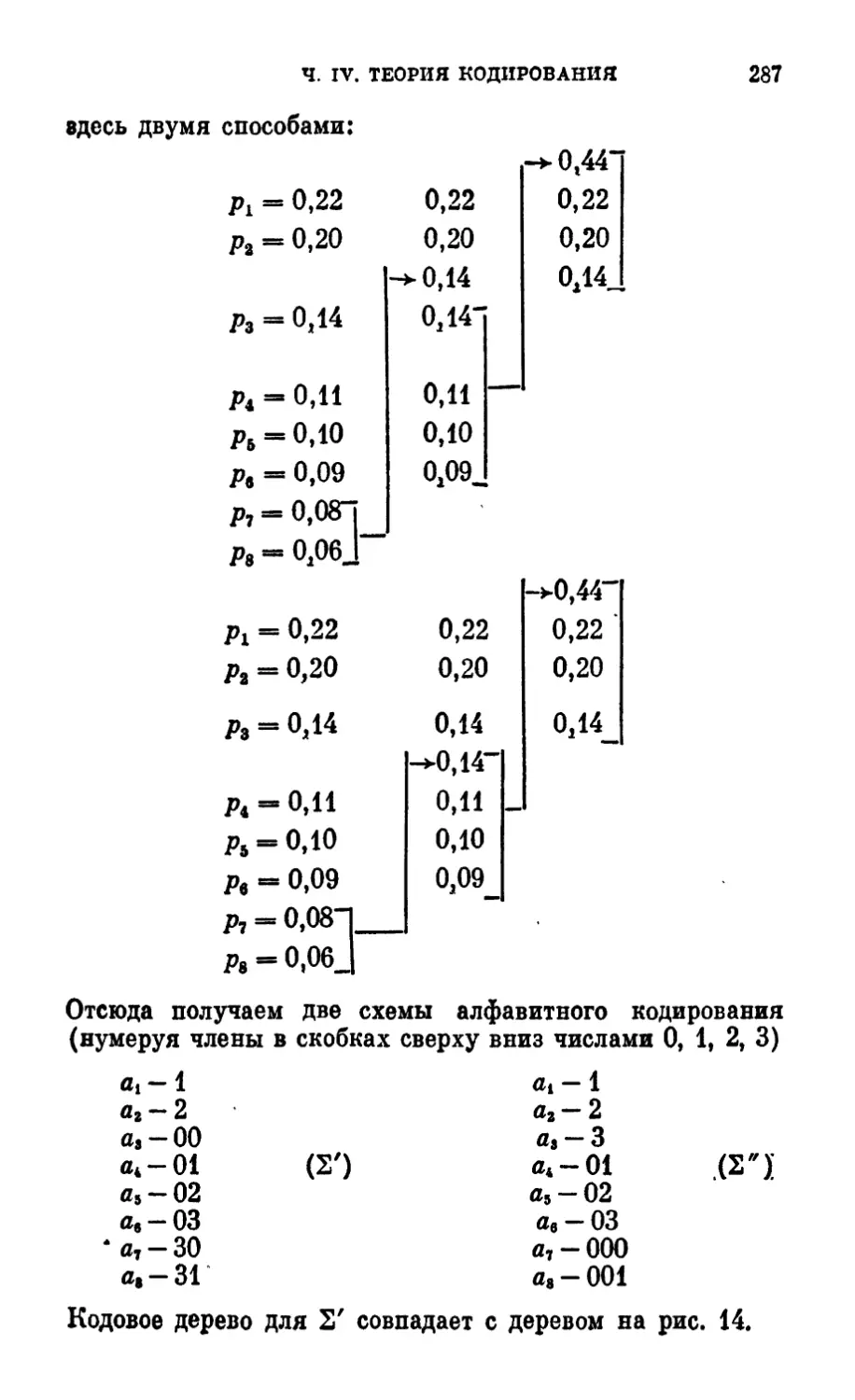

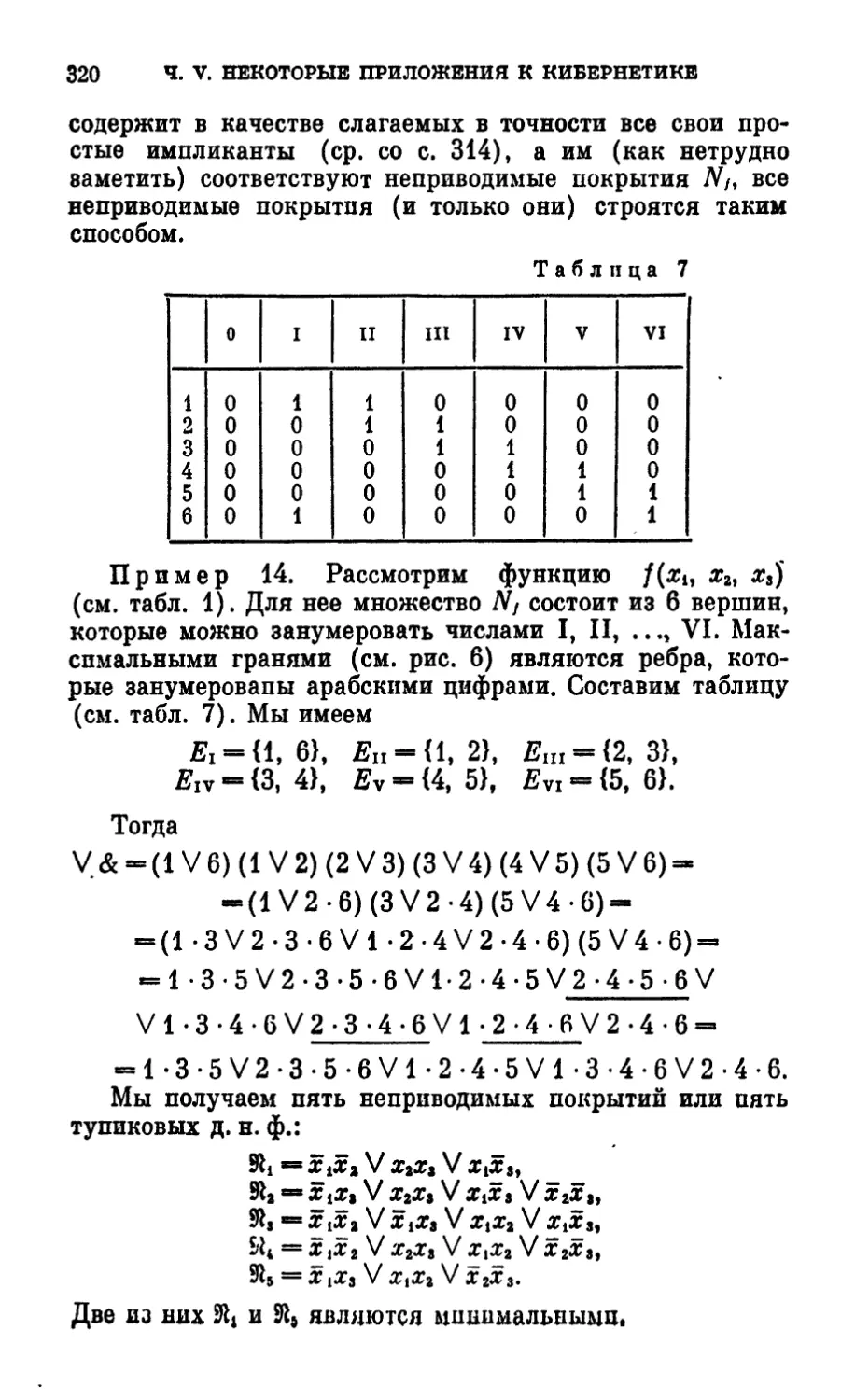

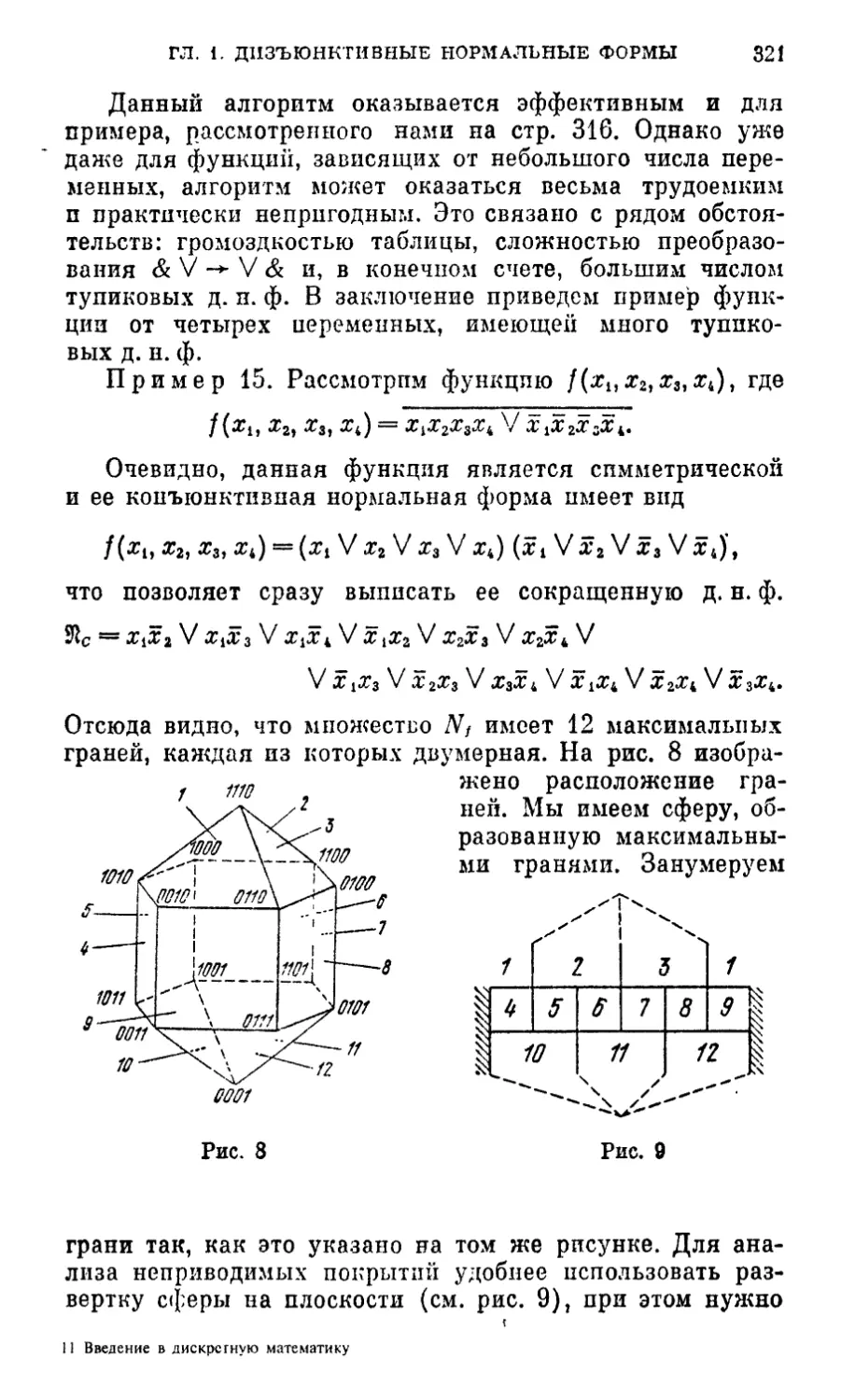

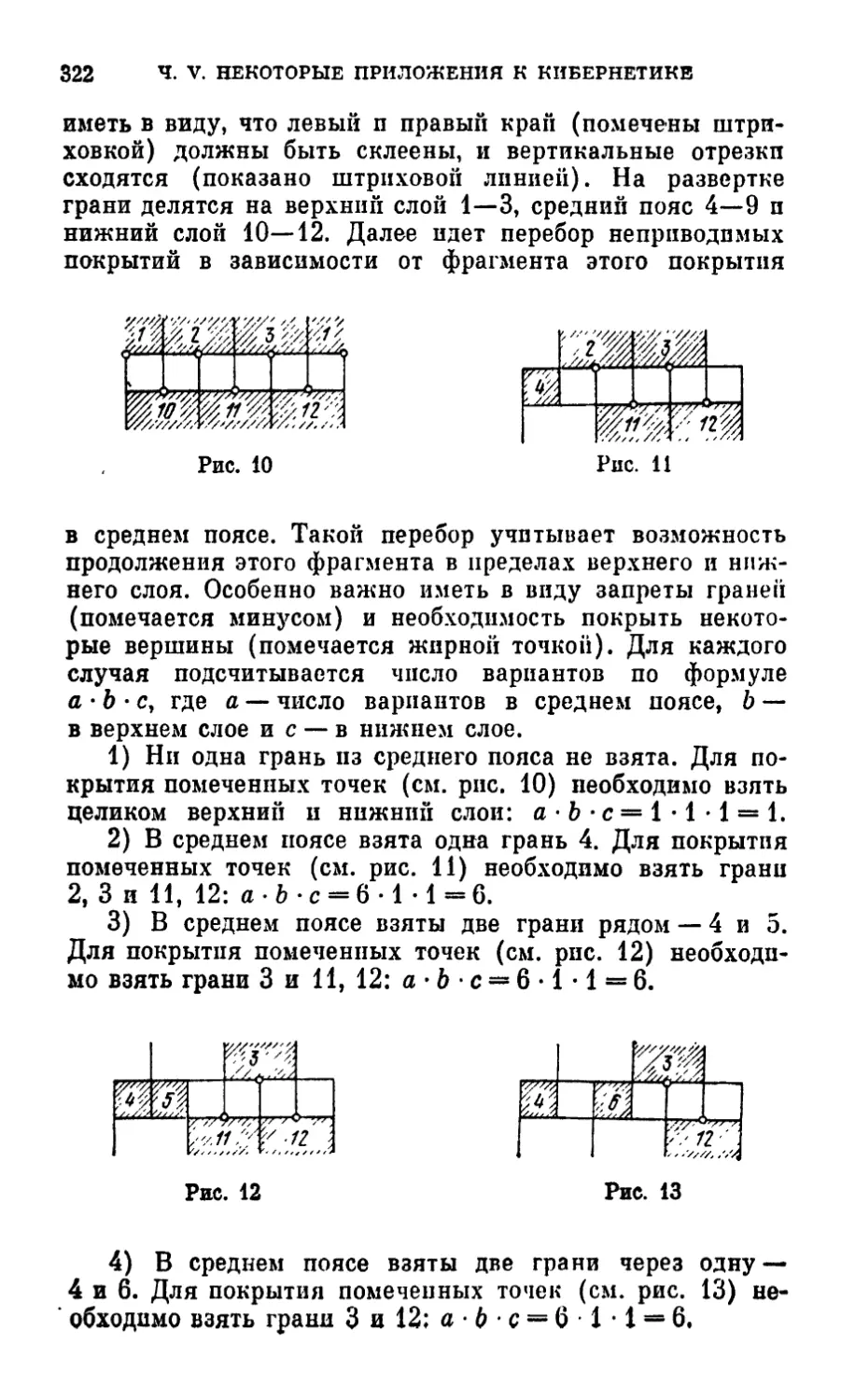

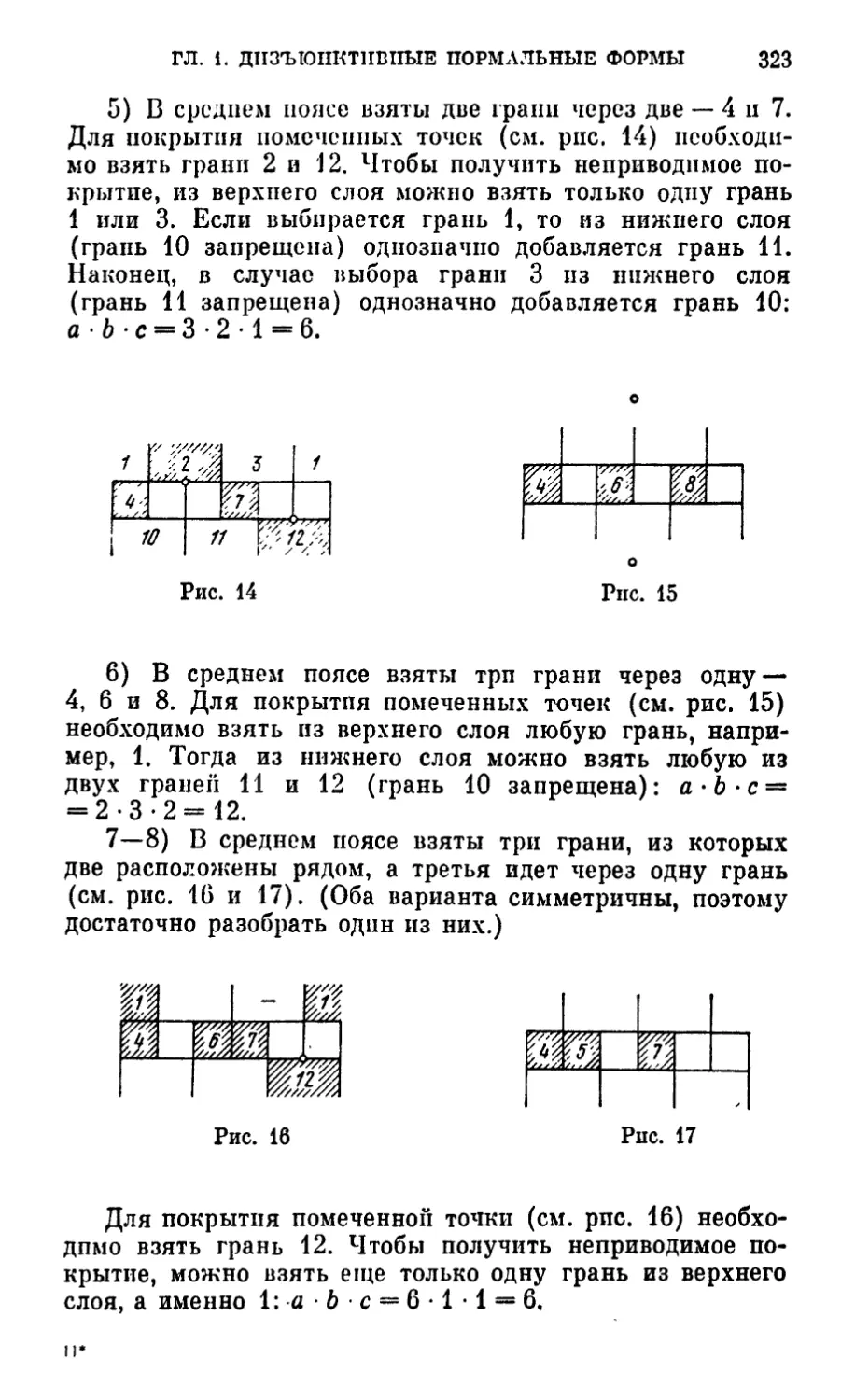

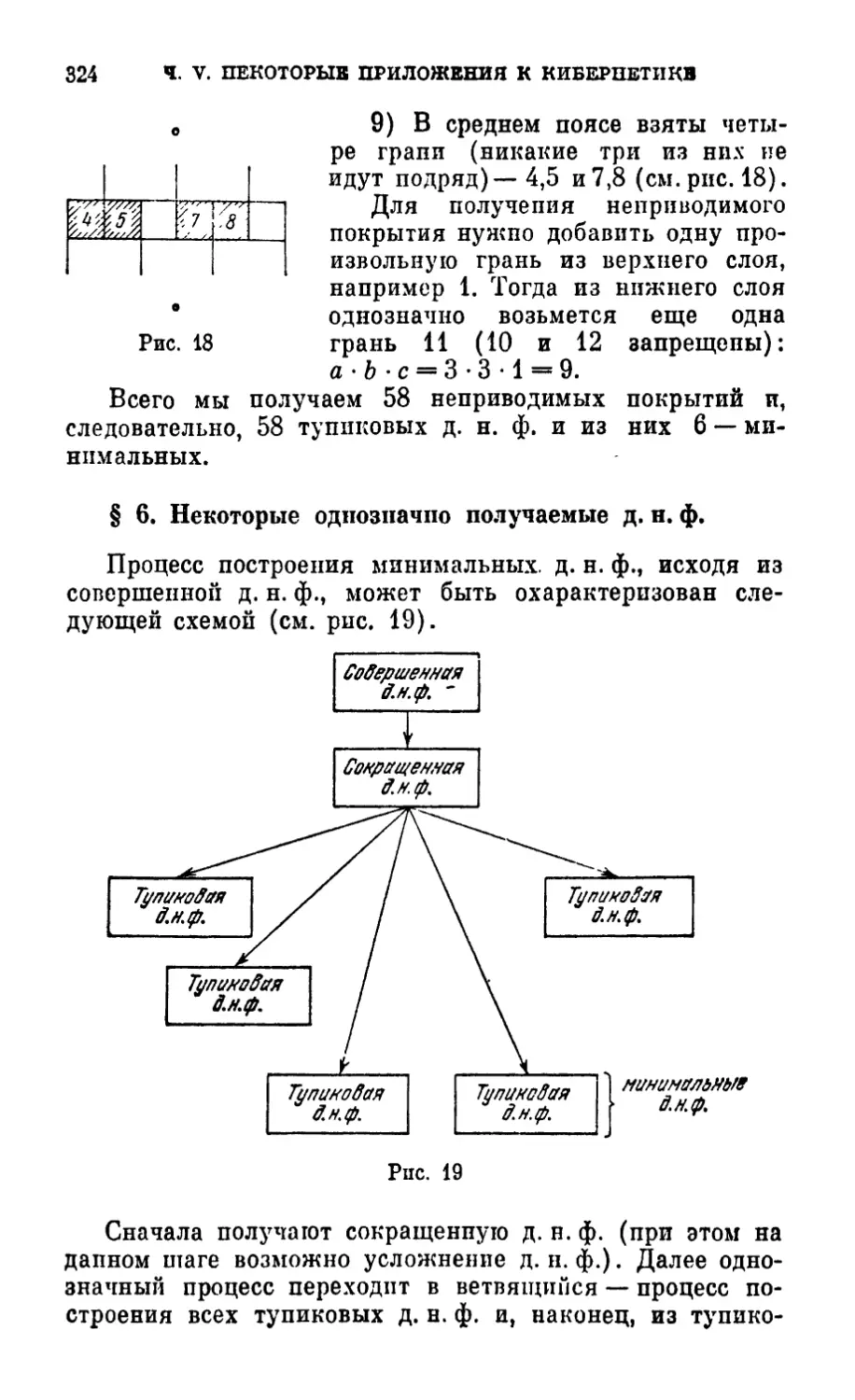

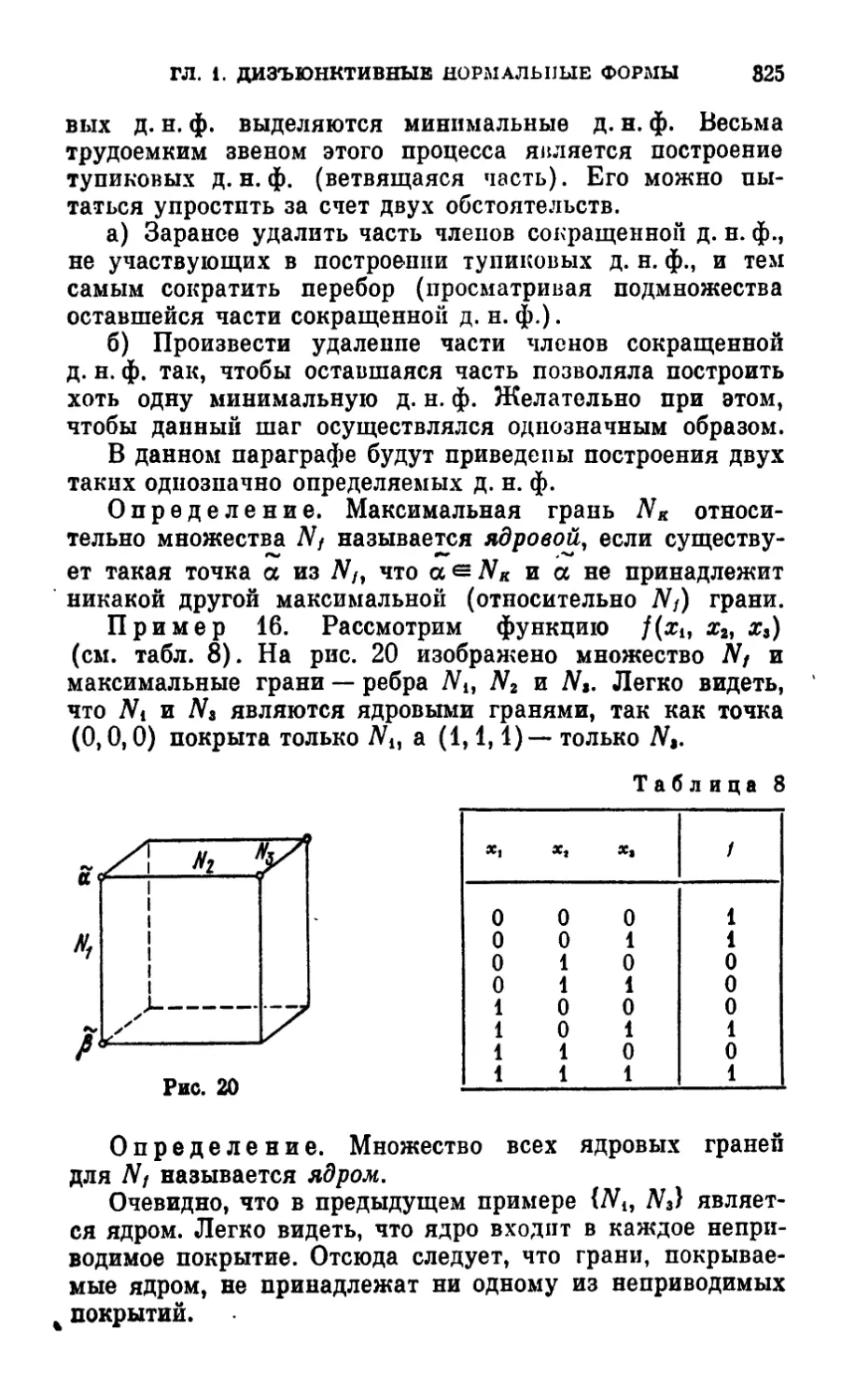

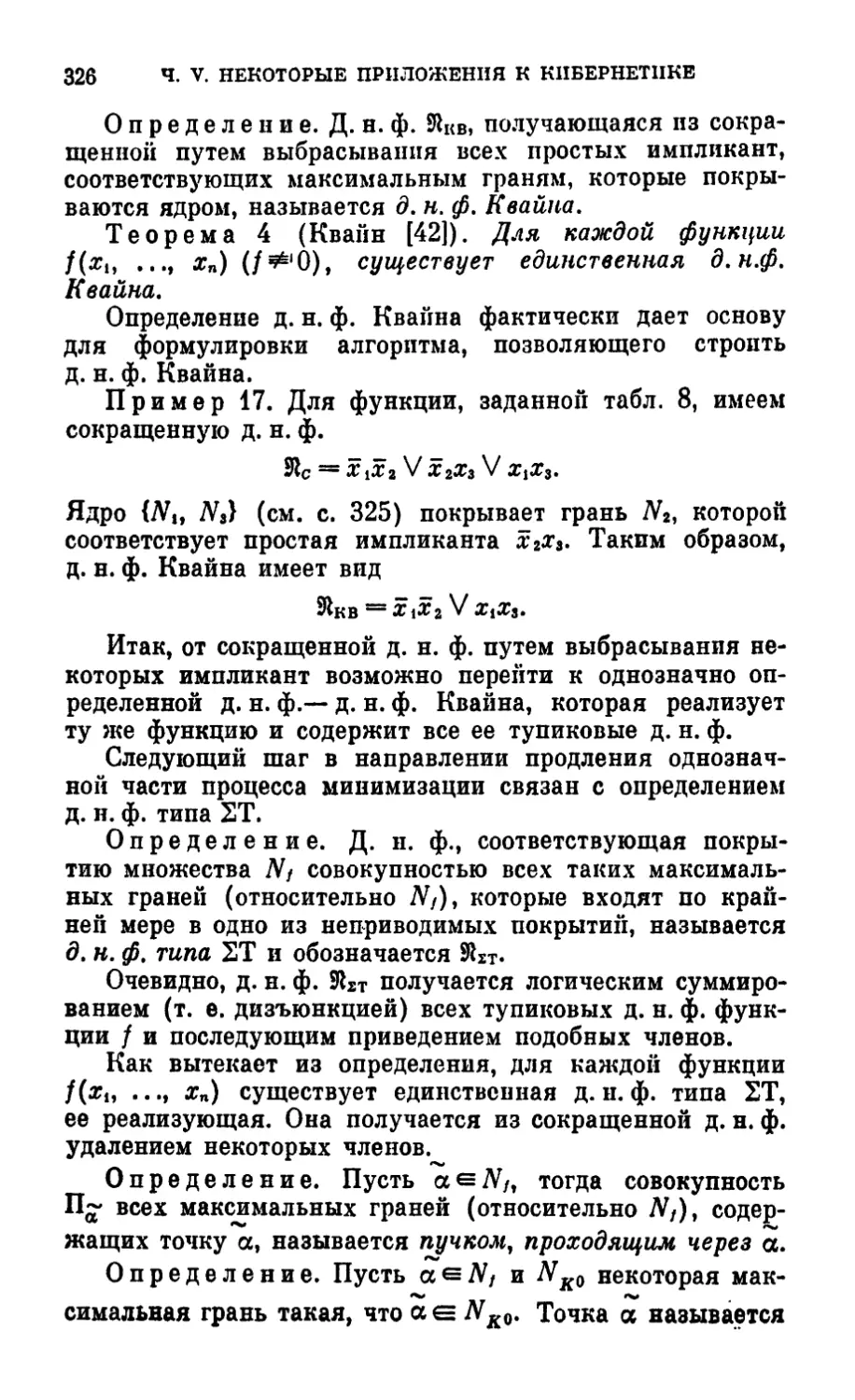

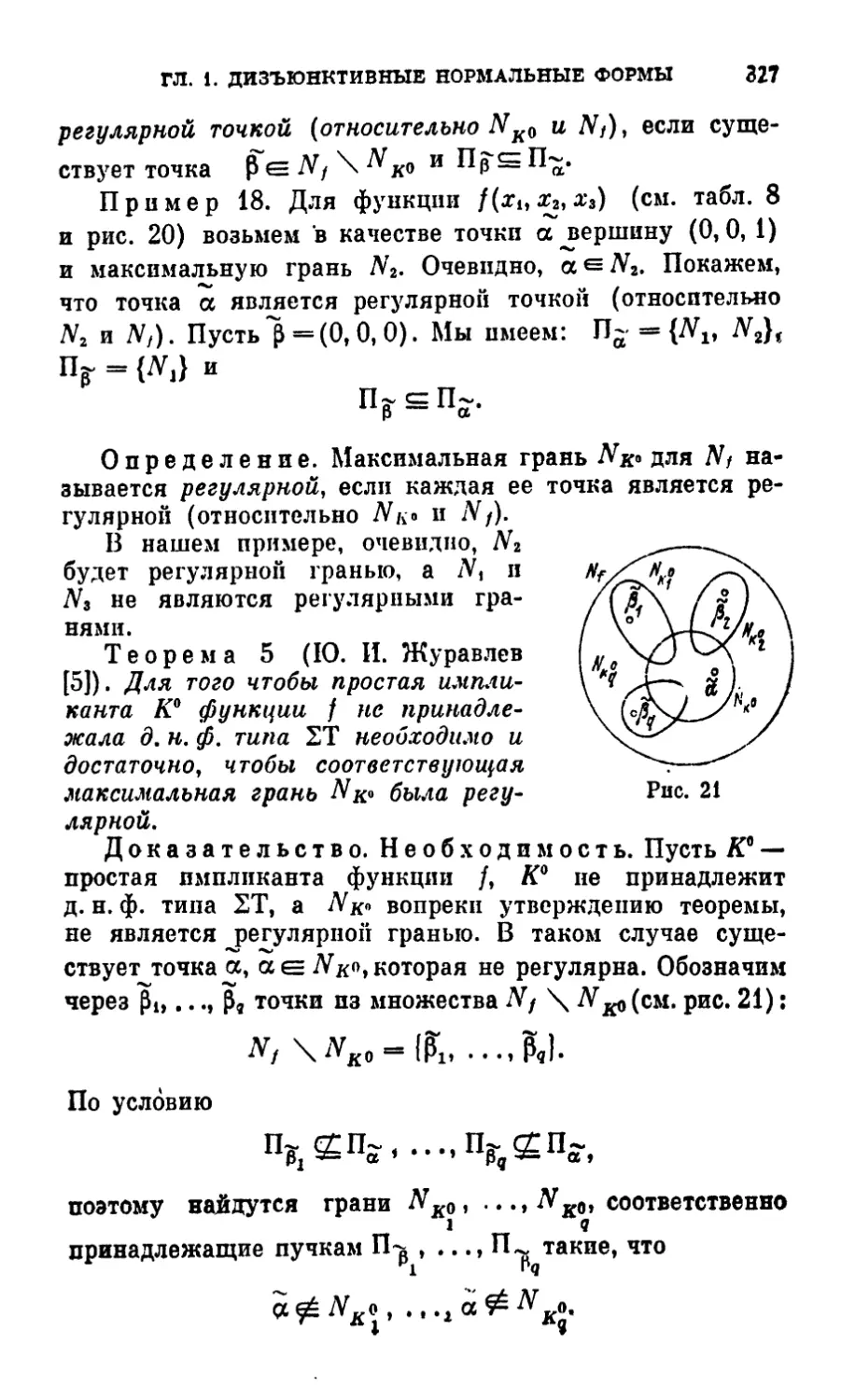

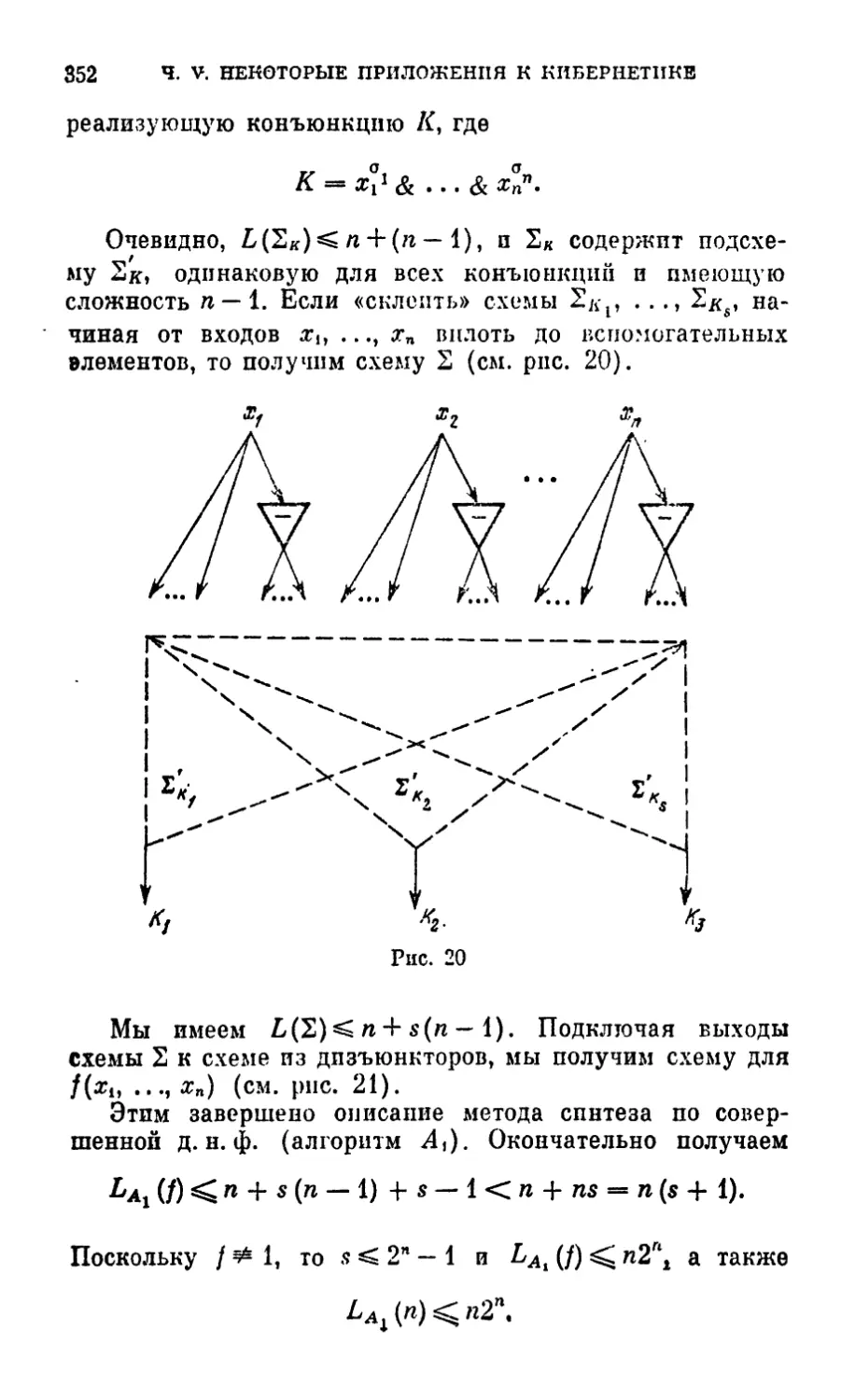

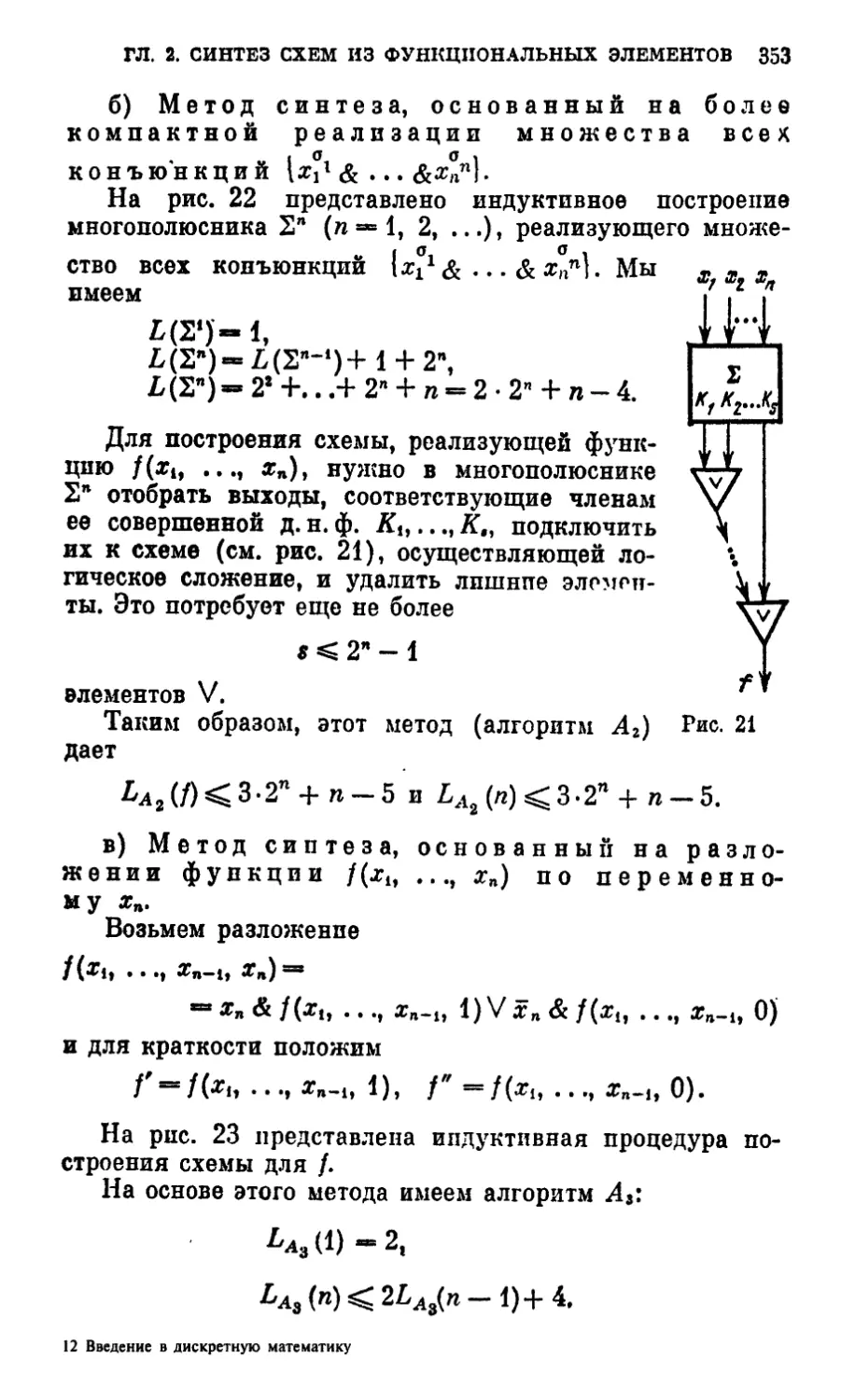

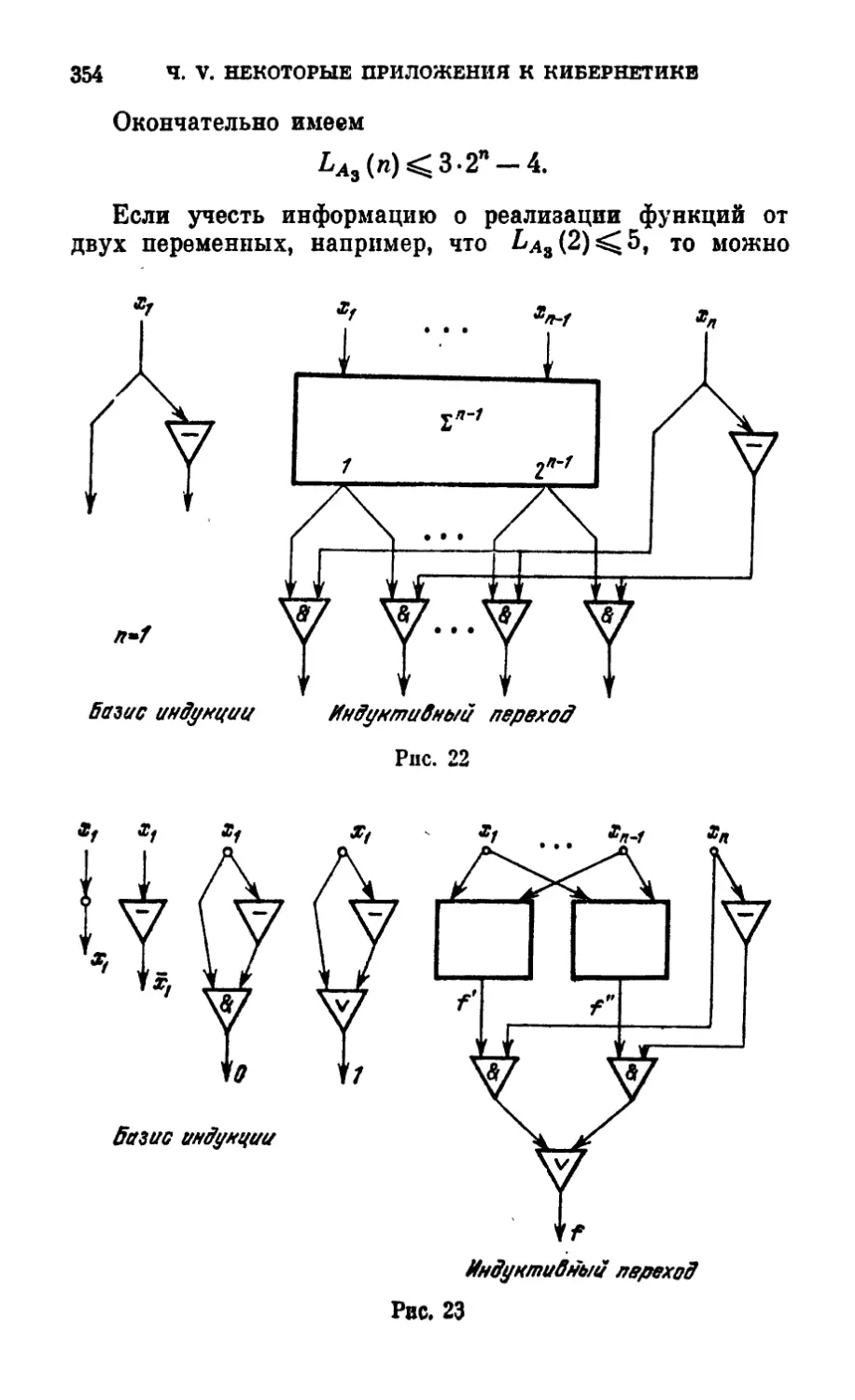

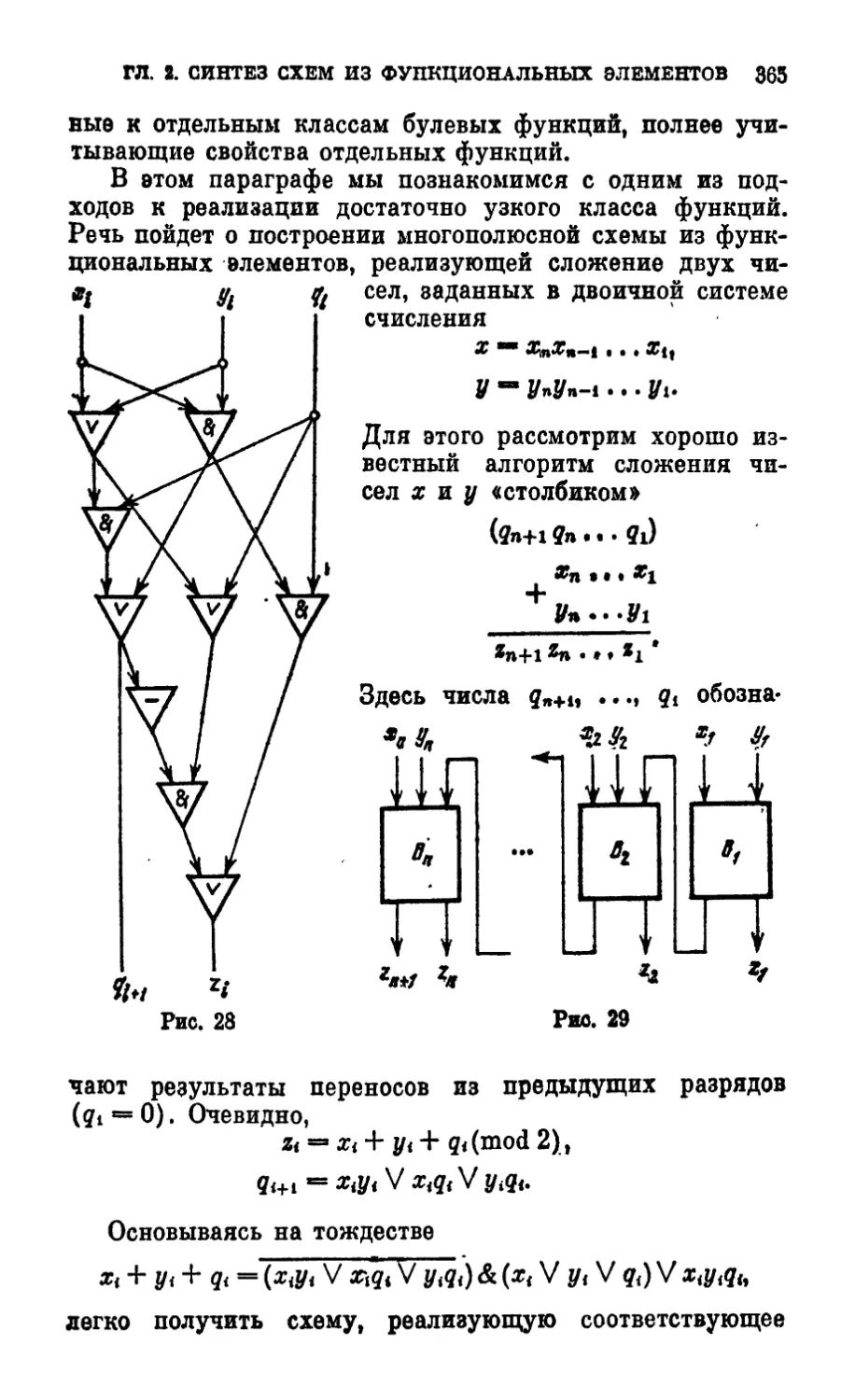

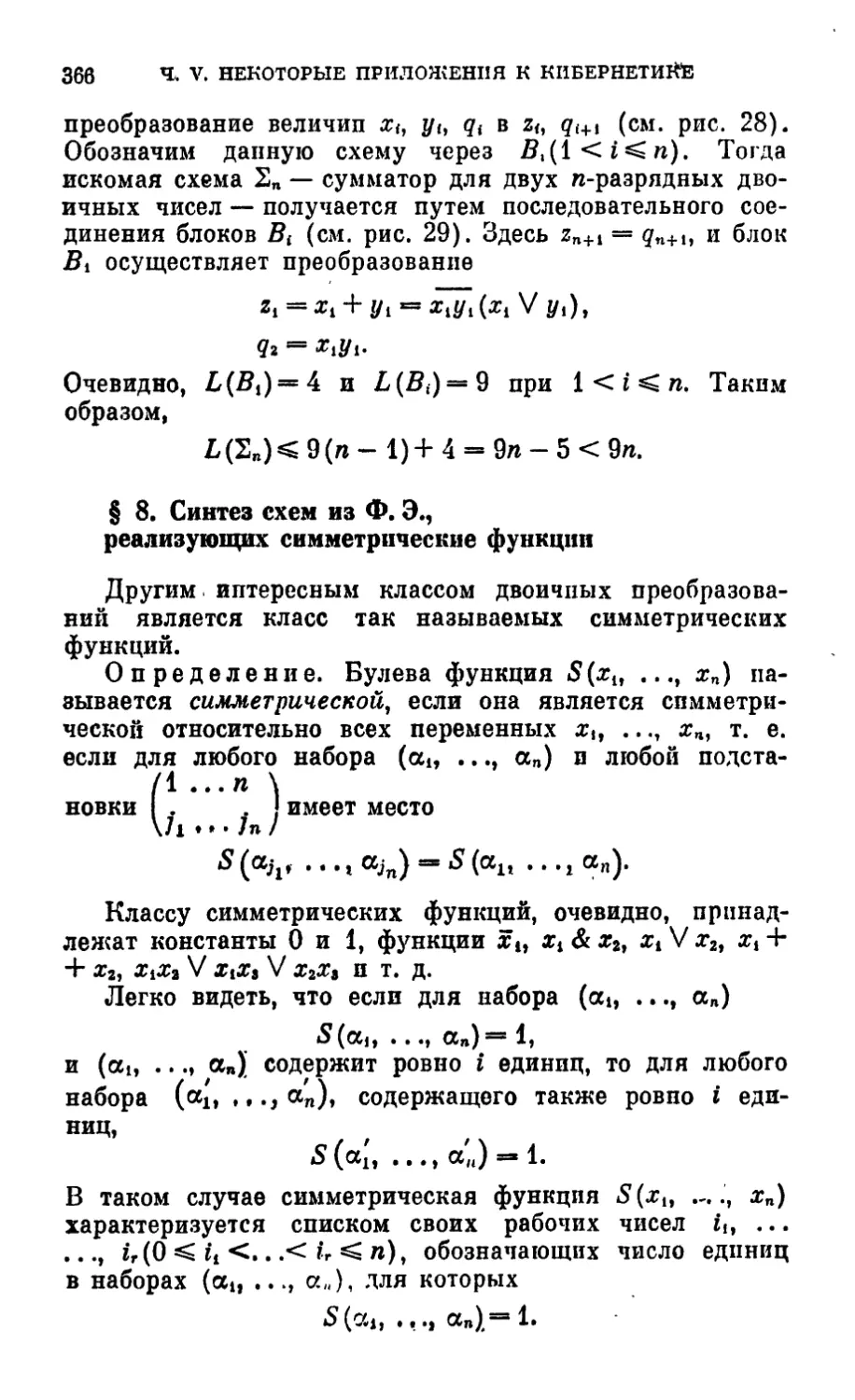

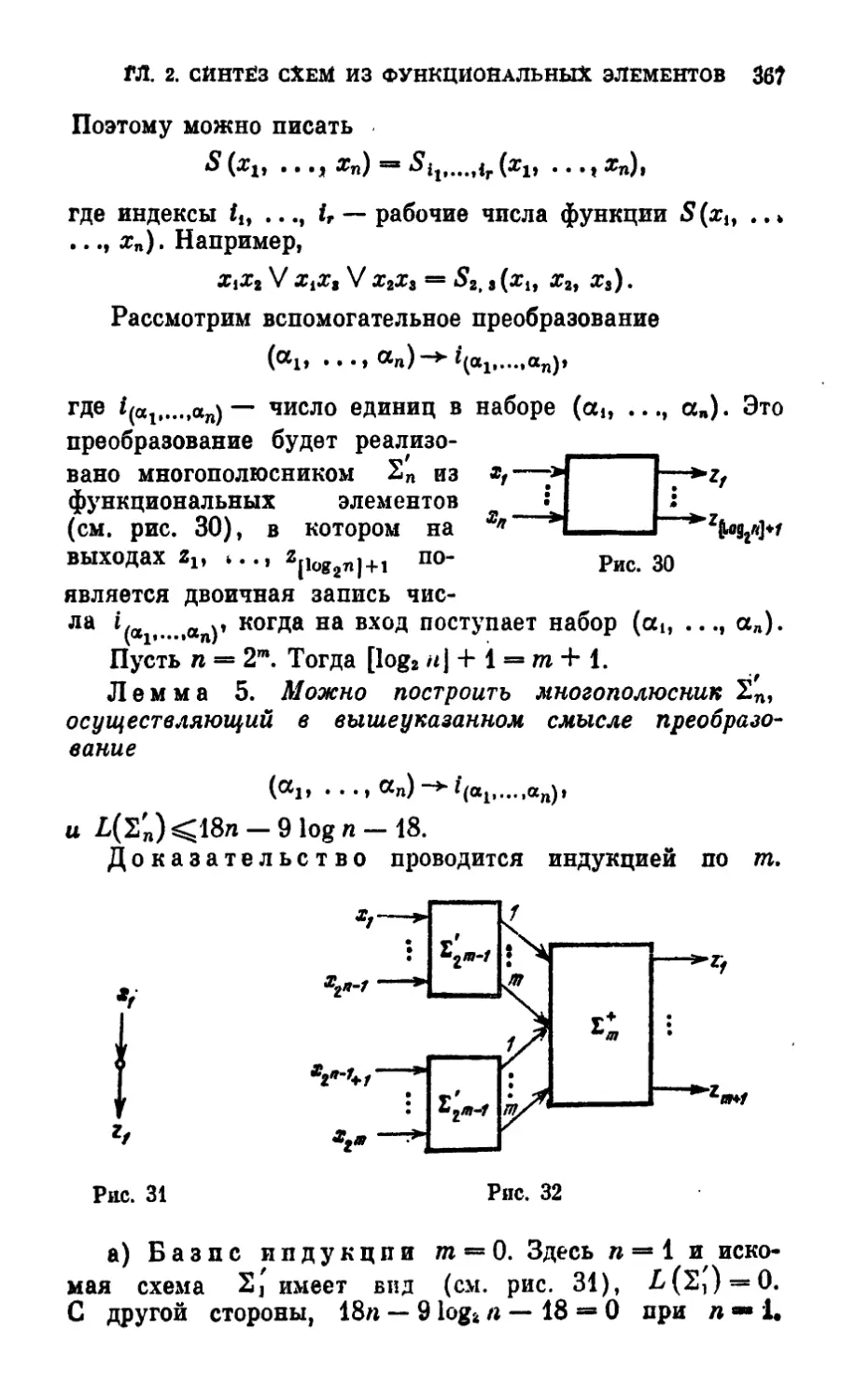

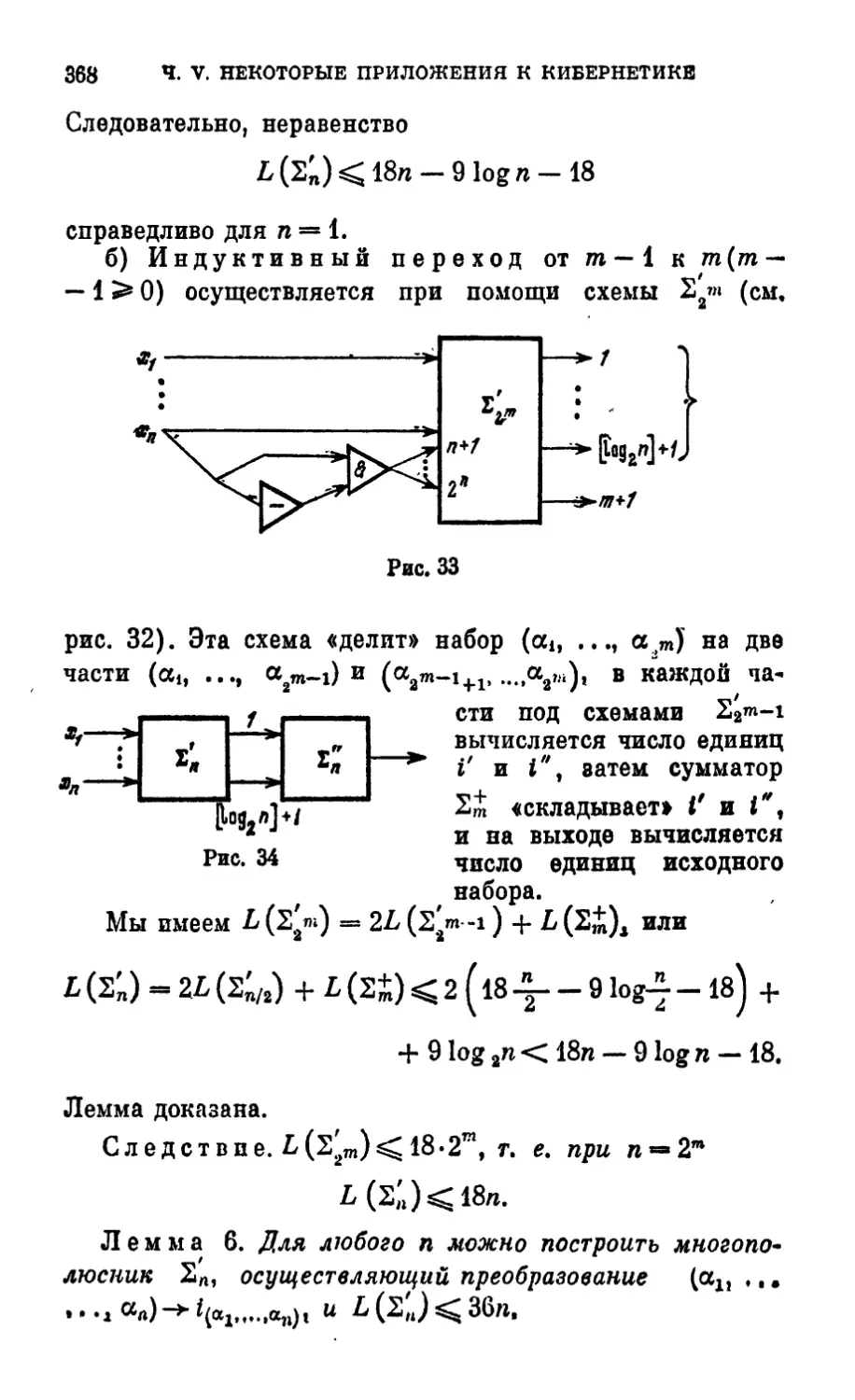

( ){ )